計算機網絡安全在大數據系統中的應用研究

農金橋 王代遠 宋偉奇 孔麗云

關鍵詞:計算機網絡;大數據系統;應用研究

0 引言

當前大數據為人們的網絡生活提供了更多的可能,同時也帶來了很多安全威脅,多樣的網絡病毒及黑客多樣的入侵手段,時刻威脅著計算機網絡及大數據系統的安全。人們對計算機網絡安全防護的作用,已經形成了更加系統化的認知,雖然能有意識地降低大數據防范風險,但是還需要有針對大數據技術的安全防護措施。為確保大數據系統運行的安全與穩定,需要運用計算機網絡安全技術。所以,深入研究計算機網絡安全在大數據系統中的應用十分必要。

1 安全認證

1.1 口令認證

口令認證一般基于目標身份口令判斷其是否為合規用戶,常見的有動態口令、簡單口令、一次性口令三種形式[1]:

動態口令在當前應用比較廣泛,安全性較高,具有很強的變化性。用戶申請的動態密碼只在一定的時間內可被使用,且使用次數有限。一般只供用戶單次登錄使用,下次登錄時,動態口令將發生無規律變化。動態口令密碼通常以動態令牌的形式出現,用戶使用時需將相應的動態密碼輸入對應的網絡終端登錄口。若動態口令正確即完成安全認證,若不正確則駁回登錄申請。由于每次使用的口令均由動態令牌提供,且具有很強的隨機性,只有合法用戶才能獲得相應令牌和動態密碼。黑客很難獲取動態口令,即使截獲了口令,也只能利用該密碼登錄一次,再次登錄時口令則失效了,極大地限制了黑客的惡意攻擊行為,保證了用戶賬號與信息的安全性。但當前該技術尚存在同步不及時的缺陷問題,亟待完善。

簡單口令應用時間較早,也是最常見的一類安全認證方式。該技術主要基于用戶設定的用戶名、密碼等信息實現安全認證。用戶在使用大數據系統時,首先需要使用手機號或其他信息注冊賬號,注冊時系統會要求用戶自行設置密碼,再次登錄時用戶只需提供用戶名、密碼等信息即可進行身份認證,若二者均正確則判定其為合規用戶,若有一項錯誤則駁回登錄申請。由于用戶每次登錄時均要輸入明文口令,簡單口令易被系統內惡意軟件所記錄,或在輸入過程中被黑客截獲,因此安全性一般。

一次性口令安全認證技術要求用戶每次登錄大數據系統時,使用一次性口令,增加登錄密碼的不確定性。由于一次性身份認證密碼無須網絡服務器即可存儲,不使用公用網絡傳輸,每次登錄時用戶會取得不同密碼,具有很強的安全性;利用一次性口令進行認證,一般包括挑戰與應答登錄請求、同步時間、提供口令序列等方法,由于服務器發送的挑戰信息與客戶端提供的登錄信息,均以明文形式傳輸,很容易被黑客截取登錄信息,對大數據系統內部造成攻擊。但如今OTP認證等技術得到不斷完善,已經能夠較為有效地避免內部攻擊[2]。

1.2 智能卡認證

智能卡認證一般使用集成芯片的卡片來實現身份認證,認證卡芯片具有存儲身份信息和計算能力,以電磁感應等獨特方式實現身份信息的讀寫。目前,金融、通信、醫療等領域的大數據系統建設中,時常用到智能卡認證,其認證功能也變得越來越多樣,有數據加密、數字簽名等特殊功能[3]。以USBKEY智能卡認證方式為例,基于散列運算、密鑰讀取等技術,只有使用USBKEY智能卡認證,才能獲取權限,且使用后網絡客戶端不會留下任何痕跡,同時,不可逆算法的應用能提升大數據系統的安全性,降低木馬等病毒的侵入風險。智能卡認證具有技術簡單、成本低、使用方便、功能可靠等優點[4]。一般與口令認證等認證技術聯合使用,更能滿足各領域大數據建設的多樣化安全認證需求。

1.3 生物特征認證

生物特征安全認證的安全性較高,基于人類生物特征的唯一性與穩定性,如每個人的指紋特征、臉部特征、虹膜特征都是唯一的[5],且能進行便捷的身份認證,因此該技術逐漸被應用于大數據系統的安全認證中。以指紋認證為例,該技術是發展較早的生物認證技術,也是目前應用最成熟、最廣泛的生物認證技術,指紋認證應用成本較低,需要使用相關的指紋搜集與存儲設備。目前,在網絡商務、金融等領域應用廣泛;人臉認證即利用人的五官特征動態化地對比各項細微特征,由于人臉隨年齡增長等因素會變化,在不同光照等情況下也會呈現出不同的細微特征,因此三維建模等工作的難度較高。但目前該項技術已經趨于完善,人臉識別的錯誤率大大降低。虹膜是十分穩定且難以復制的,因此虹膜認證安全性很高,虹膜采集工作也較為便捷。目前因算法等因素限制未得到大范圍應用,但未來會成為計算機網絡安全認證的主流方式。

2 數據加密

2.1 加密方法

數據加密技術指通過添加一些程序使數據不以明文形式直接出現,使用正確的密鑰才能獲取特定的相關的信息。若未輸入密鑰或密鑰與設定密鑰內容不一致,則數據內容會無法獲取,或自動轉化為無意義的隨機亂碼;輸入正確密鑰后,才能順利打開和使用相關數據。對于數據加密的研究主要集中于數據密鑰程序的研發,由于加密需求不斷升級、多樣化,所以,長時間使用被黑客攻擊的風險也越大。當前,密鑰程序也越來越復雜化,不斷降低密鑰被攻破的可能性。

常見的數據加密方法可分為對稱式的加密、非對稱式的加密。對稱式加密指加密運算與解密運算使用相同的密鑰,不存在任何形式的差異。對稱式加密程序一般十分簡潔,但破譯難度依然較大,因為對稱加密使得數據在網絡傳輸過程中具有較強的保密性。在管理中應嚴格保存密鑰,根據權限合理地使用密鑰,才能保證密鑰及相關信息的安全。對稱式加密在網絡數據管理中應用廣泛,在保證網絡安全、大數據系統安全中發揮著重要作用。

非對稱式加密一般在加密端、解密端采用不同的密碼,加密與解密過程存在很大不同,一般加密過程使用公鑰,解密過程一般使用私鑰,相比對稱加密更為復雜,被干擾的概率進一步降低,因此數據的保密性能大大提升。由于加密和解密過程較復雜性,因此用戶需要等待一定的時間才能完成信息加密與解密,如表1顯示了兩種加密方式在各個節點中相應操作,可清晰看出二者在加密流程上的不同。

對稱式加密的公鑰和密鑰是不相等的,但是非對稱式加密的公鑰、密鑰是不可以相互推導的。在管理網絡數據庫中,網絡數據庫本身就具有一定的私密性,但是,數據庫在儲存和傳輸過程的安全指數還是比較低,所以,對稱式加密和非對稱加密技術的應用增強了軟件加密處理,增強了數據庫的安全性,給重要數據雙重保障。

2.2 數據加密類型

一般有鏈路加密、節點加密、端端加密等方式。

鏈路加密,指數據運輸過程中需要經過多個節點,在這些節點中數據被連續加密直至被傳遞到接收端,因此數據得到高強度的保護,在傳輸中被攻破的難度十分大,數據被嚴密管理,因此大大提升了數據傳輸時的安全性、完整性。

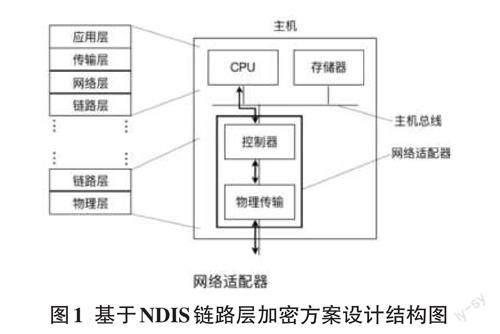

以NDIS構思為基礎,列入微端口驅動程序、中間驅動程序和協議驅動程序,通過驅動向網絡發送數據、處理終端、查詢驅動程序運行狀態。在Windows環境下,網卡驅動程序對應NDIS微端口驅動程序。微端口驅動程序工作在數據鏈路層與網絡接口卡連接的,通過調動NDIS庫提供接口函數來完成NIC與上層驅動程序之間的相互通信。NDIS庫導出一組函數集合來封裝所有微端口需要調用的操作系統函數,而微端口也輸出一組MiniportXxx函數供NDIS 和上層驅動程序調用(設計方案詳見圖1) 。

NDIS微端口驅動位于網絡鏈路層,是網絡驅動中與網卡結合最緊密的驅動程序。因此可以對微端口驅動程序進行改造,在驅動程序中實現對數據幀的截取,并調用加解密模塊對數據進行加解密。

節點加密,指在運輸節點進行數據加密,需要接收設備與發送設備保持高度同步狀態,才能保證數據在多次加密后沒有錯誤,并安全地將數據全部轉移到數據庫中。在加密海外信號時,若兩端設備同步性較差,則會導致節點加密的數據不完整或信息錯亂。

端端加密,對傳輸途徑、設備條件等無限制,在發送端、接收端進行數據加密,數據發送前需要對其進行加密處理,傳輸過程中數據處在被保護狀態,若傳輸過程中被攻擊,不會影響傳輸過程,但由于傳輸路徑不唯一,因此具體應用時應根據具體節點情況選擇路徑,該技術操作簡便、易于維護。

3 安全防御模型

3.1 系統化設計

為更好應用各項網絡安全技術,提升大數據系統的安全水平,需要基于各項安全技術建立完善的安全防御模型。在防御功能方面,大數據系統主要面臨PC端、移動端等途徑的攻擊,主要受病毒及黑客攻擊的威脅。而防御模型的建設應綜合考慮這些安全威脅及大數據系統的功能設計,如圖2顯示了大數據系統安全防御模型的各個功能模塊,包含了應用中心的配置管理、網絡運行日志的管理、網絡監控的管理、運行報告的管理、用戶信息的管理及安全策略的管理等管理功能,圖2還概括了每個管理內容的目標和具體管理內容,可見各功能均承擔了重要的安全防御工作。

3.2 關鍵的防御技術

大數據系統要提升安全防御能力,除了應用上文詳細介紹的安全認證、數據加密等,還應綜合應用其他安全技術建設具有層次化的全面安全防御體系,常用安全技術如下:

1) 安全預警。有漏洞預警、危險行為預警、攻擊趨勢預警等。大數據系統集成了多種應用軟件,在架構、語言、環境等方面均有差異,集成時一般使用接口實現通信,但容易存在更多漏洞,利用數據挖掘等技術構建漏洞預警系統,則能更及時地發現并處理存在的漏洞,行為預警與攻擊趨勢預警主要基于遺傳算法、病毒數據庫等技術,通過觀察網絡流量情況,進行安全預警。

2) 安全監測與安全響應。應用網絡流量抓包、網絡信息包過濾及入侵檢測、數據分析等技術,實時獲取并分析網絡流量,實現對大數據系統的安全檢測,數據挖掘技術多樣,如決策樹算法、觀念算法等,應根據實際系統需求進行選擇,在挖掘和分析網絡流量后,將分析結果報告給安全響應層,若安全響應層檢測到有病毒、黑客入侵等情況,會激活防火墻、殺毒軟件等軟件以清除威脅。另外,應用數據挖掘等進行漏洞掃描,能主動地檢測系統中存在的各類漏洞,以更及時地通過添加補丁等方式降低系統被入侵的風險。

3) 安全保護。防火墻、各類殺毒軟件、虛擬網絡等技術均能為大數據系統提供安全保護,部署時應根據大數據系統要求設定相應的參數,將各種技術整合起來,如身份認證、數據加密均提升了對大數據系統的安全保護水平,應用了數字簽名、生物特征認證、非對稱式加密等安防技術,主要避免了相關數據在通信過程中被入侵,而防火墻、殺毒軟件等技術是通過檢測網絡通信情況來抵御網絡病毒、黑客的攻擊。另外,除了被動保護,還應結合蜜罐等技術進行主動安全反擊。

4) 系統恢復。為避免大數據系統被入侵,造成信息失真等后果,在做好安全防護的同時,應利用在線備份、增量備份等技術做好系統恢復工作,如定期對信息進行增量備份,當系統受威脅后,相關系統恢復技術能使系統復原到最新的備份狀態,降低大數據系統的損失。

4 結束語

綜上,大數據系統可能受到的安全威脅是十分多樣的,因此需要應用到各種網絡安全技術,從安全預測、安全認證、數據加密、病毒查殺等方面全方位地提升大數據系統的安全性。因篇幅有限,本文只詳細介紹了某些安全技術在大數據系統中的應用,后續還應進一步完善。