基于擴展貝葉斯分類的網絡涉密信息安全傳輸

凌天斌,康亞坤

(中國人民解放軍戰略支援部隊信息工程大學,河南 洛陽 471003)

1 引言

調查顯示,2018年我國的網民總數到達了8億,互聯網的普及高達56.2%。然而,互聯網在人類日常工作、生活帶來巨大方便的同時也面臨著一系列的信息安全挑戰[1]。近年來,因病毒和黑客導致的竊密事件泛濫,對含有涉密信息的部門單位造成了很大的威脅[2]。因此,如何杜絕此類事件的發生是未來網絡安全的研究方向。

針對上述問題,李君豪[3]等人提出了多通道高速數據安全傳輸的方法,利用FPGA配合高速串行收發器實現四路通道的高速數據安全傳輸,并根據該方法搭建了硬件平臺進行驗證,實驗結果表明,此方法可完成高達4.8Gb/s數據的安全傳輸,因為該方法未使用擴展貝葉斯分類的算法,也沒有構建獨立的安全檢測模型,所以,雖然傳輸速度較快,但是穩定性較差,不能保證涉密信息在網絡傳輸中機密性。邢璐[4]等人提出了改進UDT協議的傳輸方法,通過分析帶寬下的UDT傳輸瓶頸、優化系統參數、增強UDT可靠性和減少系統調用代價的等方式實現了大數據下的信息安全傳輸,但是該方法沒有對信息進行分類,進而影響傳輸進度,導致傳輸效率過低、完整性差,不能在行業被廣泛運用。

因此,提出將貝葉斯分類擴展引入的安全傳輸方法。將基于貝葉斯推理形成的網絡定理與分類進行解析,通過有向無環圖將已知信息對未知信息進行分類或預測[5],得到的樸素貝葉斯分類器進行分析,變形,構建成新貝葉斯分類算法,選取其中的非規則檢測來判斷當前網絡安全狀態,構建信息安全檢測模型;用得到的安全檢測模型對網絡環境進行檢測實現安全傳輸通道,使信息在通道內完成安全傳輸[6]。實驗證明,所提方法可以在各種不同網絡環境下實現信息的安全傳輸,并且該方法具備良好的機密性與效率性。

2 貝葉斯網絡定理與分類解析

2.1 貝葉斯網絡分析

貝葉斯網絡又被稱為貝葉斯信度網絡,是目前網絡傳輸中鑒定不確定信息最有效的工具之一,也是一個有向無環圖,可以表示了各個屬性節點變量之間的內在關系,由代表變量的結點連接結點的有向邊而組成,其構成圖如圖1所示。

圖1 貝葉斯信度網絡構成圖

其中,兩個結點間的有向邊即為相互關系(父節點指向子節點),每個子節點中都保存著父節點發生情況下的條件概率,并表達了兩者之間的關系強度,可以分析網絡傳輸中各種不確定的事件,對在傳輸過程中不完全、不完整的知識或信息中作出推理,假設U代表傳輸終端,Sever1與Sever2代表變量節點,則發生情況下的條件概率P如式(1)所示

P={U,Sever1,Sever2}

=P{U|Sever1,Sever2}*P{Sever1,Sever2}*P(Sever1)

(1)

2.2 擴展貝葉斯分類算法(對信息進行分類)

貝葉斯分類算法以概率統計學和貝葉斯網路的理論為基礎而進行的分類的算法,能對各種數據類型分類,例如離散型、混合型數據等。由此,文中使用樸素貝葉斯指數系統所給出的待分類項,在求解該項出現時,各類別的概率哪個最大,就判斷這個待分類項是哪一類,來確定網絡內部環境是否可信。

設每個數據信息用n維持向量來描述n個屬性的值,則X={x1,x2…,xn},假設有m個類,分別用c1,c2,…cm表示,設未知的數據樣本為X,將X分配給類別Ci,設每個數據信息用n維持向量來描述n個屬性的值,則貝葉斯分類算法如式(2)所示:

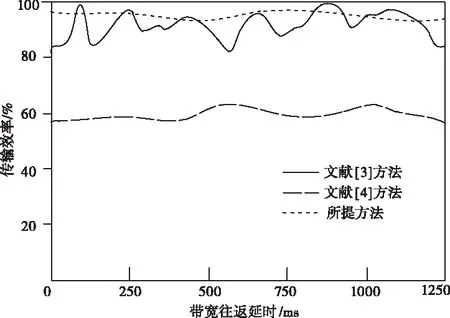

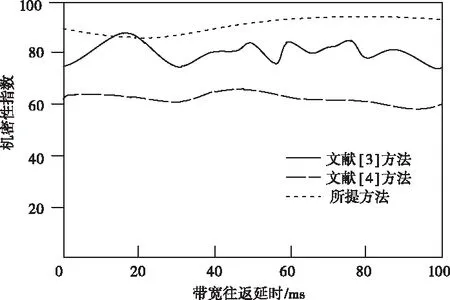

p(Ci|X)>p(Cj|X) 1≤j (2) 但是貝葉斯分類器在使用過程中各個傳輸結點屬性間需要相互獨立,這在實際問題中難以實現。所以,提出一種擴展分類的方法使傳輸中的數據信息分類效率更高,安全性更強。擴展前后貝葉斯分類器結構如圖2、3所示。 圖2 擴展前貝葉斯分類器結構圖 圖3 擴展后貝葉斯分類器結構圖 如圖3所示,擴展后的貝葉分類器與之前相似,但是它放松了對屬性之間條件獨立的限制,以樹形結構而建立[7]。擴展后分類器也是由類別作為子節點,但與之前不同的是,擴展后分類器允許結點的屬性之間有著依賴關系,并在相互依賴的節點之間擁有一條有向邊連接。因此,與擴展前的分類器相比,擴展后的分類器具有更優秀的安全建模性能。 基于擴展貝葉斯分類算法下建立網絡安全檢測模型,對分類后的網絡信息進行安全檢測,并構建網絡安全傳輸通道,將檢測后的涉密信息在此通道內完成安全傳輸。 文中提出的網絡入侵檢測動態安全防御技術與傳統防火墻、加密技術等靜態防御技術相比,更能主動地發現外網和內網上的攻擊,快速識別入侵,并采取有關措施終止入侵,向管理人員發出警報。其中,網絡的入侵檢測分為兩種,一種是將數據信息與數據庫中的已知入侵行為進行對照匹配的規則檢測[8],如若匹配成功就更改防火墻的策略,但是數據庫中沒有的入侵案例就會表現得力不從心。如圖4所示,若曲線2和曲線4的存在規則庫當中,那么用戶2判定為正常者,用戶4判定為入侵者;則規則檢測對用戶1與用戶3無能為力。這時,另一種非規則檢測就會發揮作用。 圖4 被監測對象行為曲線 非規則檢測是以擴展后的貝葉斯分類算法對待檢測目標發生的異常行為進行檢測,如果目標發生異常,則被系統定為入侵行為。首先需要將待檢測目標進行貝葉斯擴展分類,因為每個目標對應的行為都是矢量,所以擴展貝葉斯算法可以將這些矢量分類為一般異常、嚴重異常、警告等。 對于隨機變量X=(a1,a2,…an),其中,將X歸為概率最高的類別,基于此,根據式(2)計算向量屬于類別C的概率P(C|X),計算出屬于各個類的概率如式(3)所示 (3) 假設矢量在類別下的條件密度函數為P(C|X),其中,P(C)是C的類別先驗概率,X的向量密度函數為P(X)。如果利用p(c)來代替P(C),當X→∞時,p(c)→P(C)。 換個方面講,目標的概率函數與先驗函數都是由統計獲得的,因此,概率的計算時間通常采用加權法來獲得,如式(4)所示 (4) WC是c的事件,隨著時間不斷變化,每次檢測后的坐標軸都與之前不同,先前的時間對后面的概率影響越來越小。因為當前的N個時間僅限于先前時間對比,所以,當前行為只要在圖4中的方塊內都被認為是合法的。 設c類事件的時間的函數為f(Wc),將梯度設為漸變過程的衡量標準,并衡量檢測目標的活動行為是否在規定的范圍之內,如式(5)所示 (5) 綜上所述,文中提出的網絡入侵檢測被布置在各個關鍵的傳輸節點上,通過監聽或者分析所上傳的所有數據流量,以此判斷當前網絡傳輸的安全狀態。如圖5所示,由探測器收集網絡結構底層的所有數據,并提交給分析引擎,再通過網絡安全數據庫進行對比檢測,將分析后的結果提交并響應安全配置構造。 圖5 網絡入侵檢測圖 構建的傳輸環境安全侵檢測系統,如圖6所示,由六個部分組成。其中,主體是指系統所作的操作命令,也就是行為起點;對象包含系統所包含的重要信息,如內存資料等;審計數據是對象的某種行為所產生的記錄;活動清單是系統目前正常行為的一個輪廓記錄;異常記錄是系統中異常行為的一種記錄;活動規則是應對出現異常記錄的應對行為,并基于上述條件構建的信息安全檢測模型,如圖7所示。 圖6 安全檢測系統 圖7 安全檢測系統模型 網絡安全傳輸通道是利用安全檢測模型對網絡傳輸環境進行入侵檢測,在此范圍內通過加密封裝處理后[9],建立的一條保護信息傳輸的通道,使原始信息在此通道內實現安全傳輸。 為進一步加強數據安全性,將待傳輸的原始信息進行加密封裝處理后再送入網絡中。所建立的傳輸通道利用安全檢測模型對進行檢測,并對用戶身份認證、加密來實現涉密信息的安全傳輸,主要分為以下三部分: 1)身份認證:用戶對服務器的身份認證即為認證部分,這是防止受到“中間人”攻擊最有效的措施; 2)加密/解密:當主體提供的加密/解密供雙方的安全協商完成后,雙方端口就確定了共同的加密/解密算法,并在整個安全連接過程中一直使用該算法對信息加密傳輸。發送方用該算法對前期數據進行安全加密,而接收方采用相同算法對其進行解密,系統通過這一過程保證了數據的機密性。 3)傳輸控制:是對雙方數據接收處理進行控制[10],負責儲存雙方協商好的算法,并按其固定的步驟進行篩選、處理。在發送方控制著壓縮及身份驗證與信息完整性以及協同加密工作;在接收方控制著解密與解壓組合等工作,如圖8所示。 圖8 傳輸通道運作示意圖 利用網絡安全傳輸通道實現安全傳輸過程,既可以對涉密信息的加密,也可以對其進行安全維護。這就大大提高了安全性傳輸。 圖9 信息傳輸指令 圖9所示,信息的傳輸指令如下: 1)客戶端向服務器發送Client Hello消息,提供用到的算法; 2)服務器從Client Hello中選出要用的算法并發送Server Hello給客戶端; 3)服務器發送Certificate消息給客戶端,并在此消息中傳送服務器; 4)服務器發送Certificate Request給客戶端,要求驗證客戶身份; 5)服務器發送Server Hello Done給客戶端,通知其完成身份驗證; 6)客戶端發送Certificate消息給服務器并在此消息中傳送客戶端; 7)客戶端將信息傳輸通道中發送給服務器。 圖10 信息安全傳輸的實現 為了驗證所提方法的有效性,實驗將文獻[3]、文獻[4]與所提方法進行對比,利用Windows系統對涉密信息在安全檢測通道內進行安全傳輸檢測。帶寬、時延的不變值依次取值為1Gb/s,100ms。 如圖11所示,n=6,有6個信息流從系統中的起始端S傳輸到終端Di(i=1,2,…6),在不同的帶寬時延情況下,信息的安全傳輸效率仿真結果如圖12所示。 圖11 Windows系統網絡結構 圖12 傳輸效率結果對比 由圖12可以看出,對比所提方法和文獻[3]、文獻[4]的測試結果可知,文獻[3]方法雖然傳輸率較高但是在傳輸過程中穩定性較差;而文獻[4]方法雖然穩定性較高,但是起始的傳輸率低,并且隨著往返延時增加也沒有較大起伏;然而所提方法的傳輸率隨著往返延時的增加雖然有所下降,但仍在90%以上,一直接近100%,而且對傳輸率的影響也較小。以上所得結果說明,因為所提方法利用擴展貝葉斯分類算法對信息進行了分類處理,并使用安全檢測模型對待傳遞信息實施了安全檢測,大大縮短了檢測所用的時間,在提高了信息在安全傳輸過程中的效率性同時,也保證了良好的穩定性。 圖13采用5.1節相同的網絡結構和網絡環境,文獻[3]、文獻[4]和所提方法進行涉密信息安全傳輸機密性指數對比結果。 圖13 機密性指數對比 由圖13可見,因為文獻[3]方法在傳輸信息的過程中存在安全漏洞,從而導致波動性過大,穩定性差,因此,該方法不能保證信息在網絡傳輸過程中保持良好的機密性;文獻[4]方法在傳輸過程中相對穩定,但是機密性指數一直未保持在高水平,嚴重時還會使信息導致數據丟失、泄露等現象;而所提方法為了提高網絡傳輸環境的安全,利用安全檢測模型對網絡傳輸通道進行加密處理,并將信息在安全的網絡通道環境內進行傳遞,既降低了在傳輸過程中被惡意篡改的可能性又具備了良好的安全性與機密性。 在惡意的網絡環境下,如果涉密信息沒有進行加密傳輸,入侵者就可以捕捉漏洞而篡改信息,使合法接收者不能收到完整的涉密信息。圖14是采用5.1節相同的網絡結構和網絡環境,同時對文獻[3]、文獻[4]和所提方法進行信息安全傳輸完整性對比結果,如圖14所示。 圖14 安全性指數對比 由圖14可以看出,文獻[3]方法雖然在寬帶往返起始時保留的信息完整性較高,但是隨著往返延時不斷增加,該方法的完整性也呈現下降趨勢;文獻[4]方法雖然傳輸過程中較比文獻[3]方法相對平穩,且在往返延時25-50/ms之間達到了完整性最高峰值,但在整個傳輸過程中文獻[4]方法的完整性指數都不高。然而,所提方法利用安全檢測模型檢測分類后的信息,將通過檢測信息輸入傳輸通道內,抵御了非法入侵者的惡意攻擊,保留了信息最大完整性。雖然所提方法沒有完全抵抗惡意攻擊,但是至少可以通過安全傳輸指令使合法用戶知道收到的信息被篡改,這也是具備信息完整性的鑒別方法。 為了使網絡涉密信息在傳輸過程中發生遺失、泄漏等不確定的安全信息出現,提出了一種將擴展貝葉斯分類的方法。利用對貝葉斯網絡定理進行分析,得到樸素貝葉斯分類器,通過對其變形、解析、構建一個新的擴展后的貝葉斯分類,并以此作為安全檢測模型的基礎,將建立好的模型對信息進行加密的封裝處理,使信息在形成的安全通道里完成傳輸。通過實驗對比證明,所提方法有著更高的效率性,優秀的機密性與良好的完整性。然而,該方法對計算機系統配置的要求過高,在接下來的研究中會進一步探索如何結合此算法實現系統性更強的信息安全傳輸。

3 擴展貝葉斯分類下網絡安全檢測模型

3.1 網絡入侵檢測

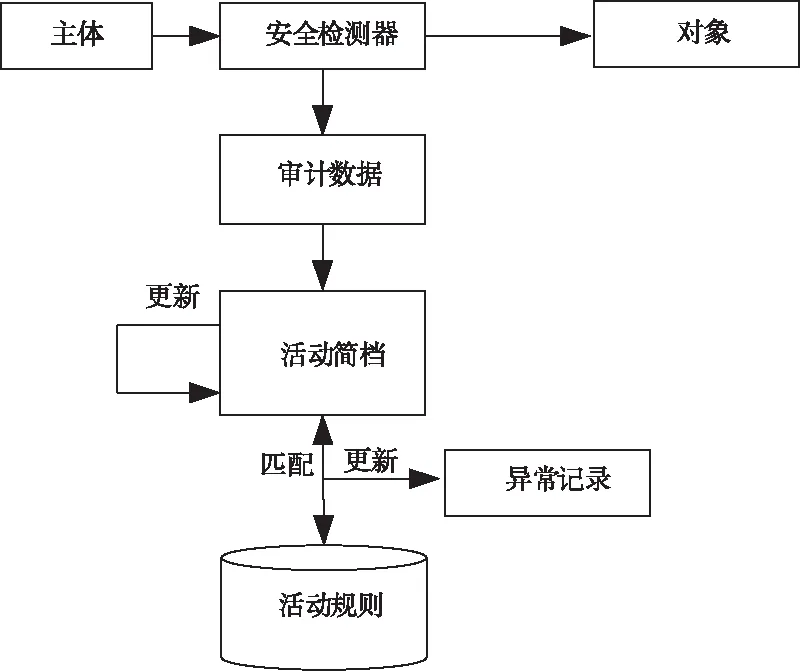

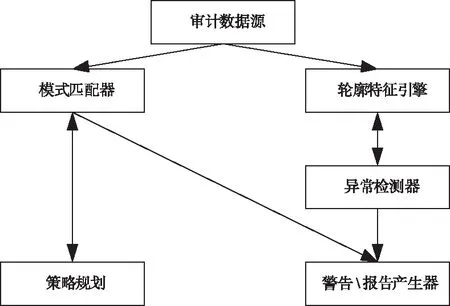

3.2 安全檢測模型建立

4 基于安全通道檢測下的信息傳輸

4.1 網絡安全傳輸檢測通道

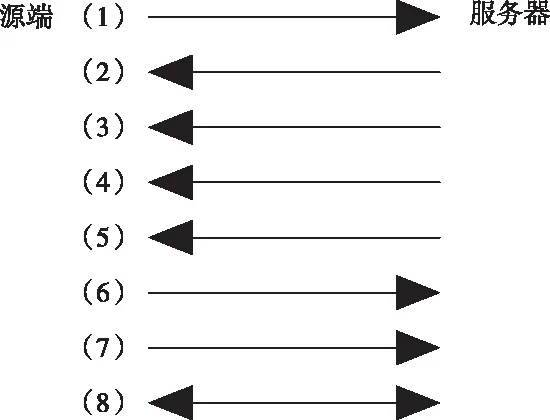

4.2 安全傳輸實現

5 仿真分析

5.1 效率性

5.2 機密性

5.3 完整性

6 結論