信息系統安全防護控制策略研究﹡

張同升

(中國電子科技集團公司第十六研究所 信息中心,安徽 合肥 230043)

0 引言

隨著互聯網技術、計算機技術、通信技術的發展,信息化已經滲透到我們的日常生活,改變了人們的生活方式和工作模式[1],信息化程度已經成為衡量企業集團發展階段的重要標志。人們在感受到信息化給日常生活、辦公帶來巨大變化的同時也應該清醒的認識到,信息系統安全問題已成為影響國家、政治、經濟、文化、教育、企事業單位的發展的重要因素。尤其是涉及國防科技工業、軍隊的涉密企事業單位,信息系統的安全顯得尤為重要。在信息系統的日常運行與維護中,外界入侵者利用操作系統或者應用系統的自身缺陷進行攻擊,內部人員發泄性的惡意攻擊,系統管理人員的誤操作等等,這些都可能導致信息系統的數據丟失,情節嚴重的可能會導致系統癱瘓,進而影響系統的運行[2]。

1 信息系統的安全接入技術

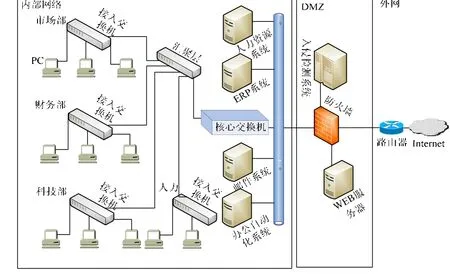

信息系統的安全防護技術主要有VLAN劃分,MAC地址綁定,配置ACL等。其目的是確保接入該系統的終端設備是安全、可信的[3]。在圖1所示的拓撲圖中,由內部網絡、DMZ區域、外網區域三部分組成。左邊為內部網絡[4],我們也稱之為trust區域。即對于管理員來講是可信區域,內部網絡中不同的部門被劃分在不同的VLAN中,VLAN之間不能相互通信,同一 VLAN成員之間可以相互通信,內部成員可以訪問內網郵件系統、OA系統等;將內網與防火墻的內網接口相連形成的區域稱之為非軍事區,即DMZ區域[5]。DMZ區域負責為外網提供WEB瀏覽服務;將防火墻的外網口與外部網絡相連稱之為外部區域,即 untrust區域,對于管理員來講是非可信區域,即可能存在外部的攻擊、入侵等行為的地方。

圖1 信息系統網絡結構示意

2 訪問控制策略的設置

CISCO交換機將網絡模型分為三層:接入層、分配層、核心層[6],其中接入層主要負責終端設備的安全接入,確保接入終端的合法、唯一、可靠、安全;分配層負責數據的路由和過濾功能;核心層主要負責數據的高速轉發,提高網絡的吞吐率。

本論文利用Cisco Packet Tracer 5.3模擬器對訪問接入控制策略進行仿真,如圖2所示。市場部占用192.168.1.0/24,財務部占用192.168.2.0/24,科技部占用192.168.3.0/24,人力占用192.168.4.0/24。為內網提供辦公系統服務器IP地址為192.168.10.1,ERP系統的IP地址為192.168.20.2,郵件系統為192.168.30.3,人力系統地址為192.168.40.4。

2.1 VLAN劃分

VLAN是Virtual Local Area Network的縮寫,在信息系統中,劃分VLAN有許多優點:

1) 隔離網絡廣播。

2) 簡化網絡管理。

3) 增強網絡安全性。

4) 提高網絡管理的靈活性。

VLAN有靜態VLAN和動態VLAN之分,靜態VLAN具有安全性高、更容易設置和監控而被管理員經常采用[7]。假設市場部占用 VLAN10,財務部占用 VLAN20,科技部占用 VLAN30,人力占用VLAN40。這便完成了各個部門之間廣播域的隔離。部分命令如下:

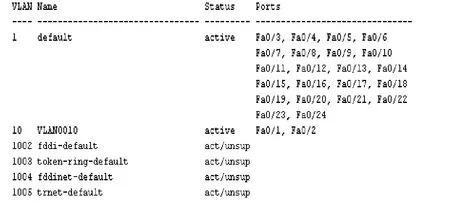

通過show vlan命令得到如圖3所示的信息。端口fa0/1、fa0/2已經被劃分到VLAN10中,而其他端口仍然屬于VLAN1。其他端口采用類似的劃分。

圖3 VLAN劃分驗證

2.2 MAC地址綁定

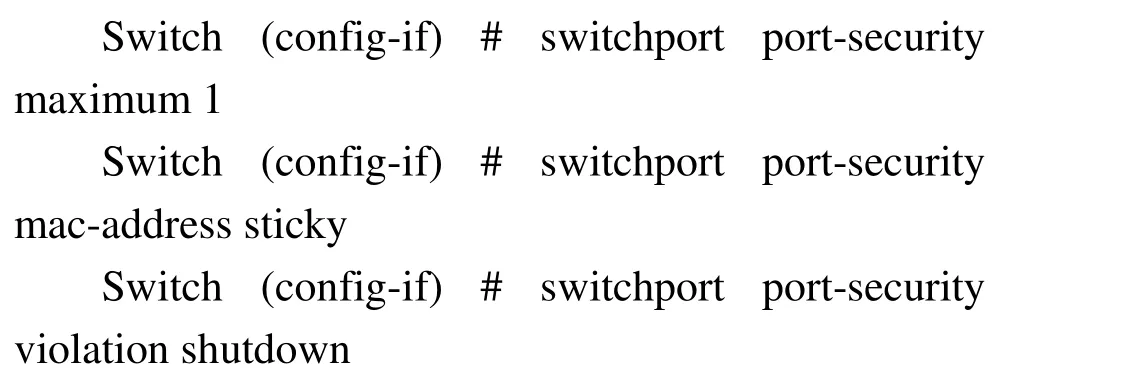

為交換機端口制定 MAC綁定策略是保證接入終端唯一性的保證,部分命令如下:

完成上述配置后,用show mac-address命令查看MAC表,該表中只有VLAN10的兩臺PC的MAC地址分別接入fa0/1和fa0/2。通過對端口進行MAC地址綁定,sticky命令即可以將首次接入交換機的終端設備MAC地址記錄在MAC表中。當有其他設備試圖接入網絡時,該端口會因違反該策略而被關閉。此時需要管理員手動開啟該端口,并對違反該策略的終端設備的情況進行備案。當接入一臺未綁定策略的計算機試圖 ping 192.168.1.3時,返回 request timed out,即該設備不能訪問該網絡。如圖4所示。

圖4 MAC地址綁定策略

2.3 ACL規則

訪問控制列表對網絡的運行效率和網絡運轉方面具有特殊的貢獻,網絡管理員使用訪問控制列表對企業中的傳輸數據進行過濾。管理員可以收集基本的數據包流量、統計數據和可實施的安全策略,保護敏感的設備遠離未授權的訪問[8]。

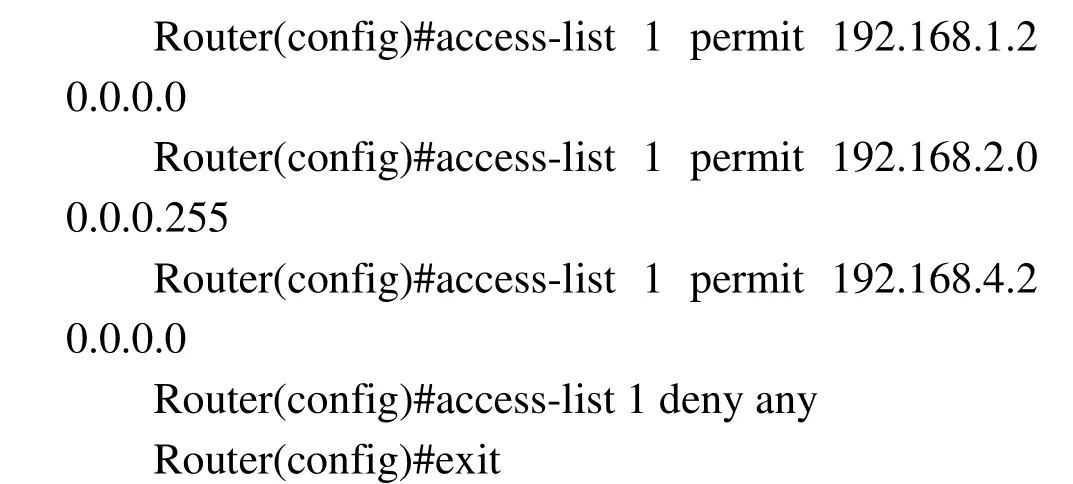

標準訪問控制列表是利用源地址對數據包進行過濾,以達到對進出網絡數據包控制的目的。要求財務ERP系統192.168.20.2只允許財務人員、市場部192.168.1.2和人力部192.168.4.2訪問,其他人員則禁止訪問。則ACL設置部分代碼如下:

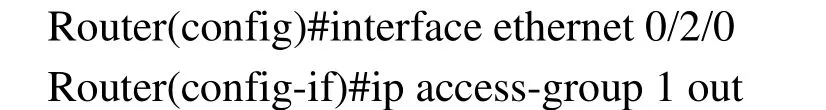

將ACL應用到接口上:

此時市場部的主機192.168.1.2、192.168.1.3和192.168.20.2 ERP服務器之間的網絡連通可以通過ping命令來測試,其結果如下:

市場部的主機 192.168.1.2能夠訪問192.168.20.2 ERP服務器,而主機192.168.1.3則不能訪問ERP服務器。其結果如圖5所示。

圖5 ACL允許仿真測試結果

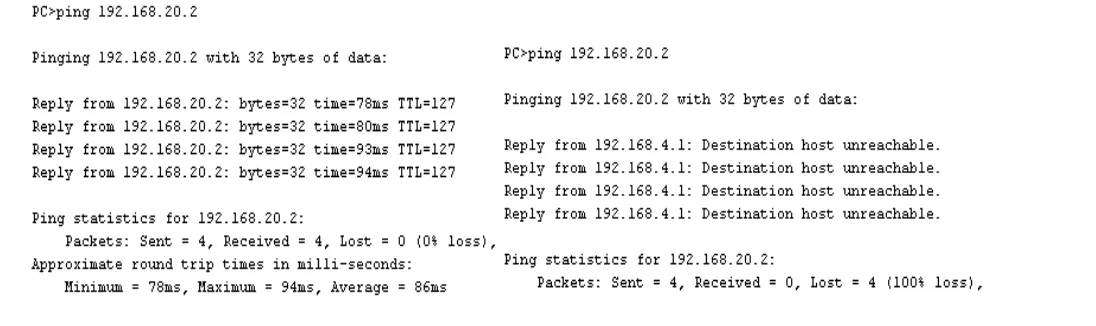

同樣,人力 192.168.4.2、192.168.4.3主機和192.168.20.2服務器之間的網絡連通可以通過ping命令來測試,其結果如下:

192.16 8.4.2能夠訪問ERP,而192.168.4.3則不能訪問192.168.20.2。其結果如圖6所示。這樣便達到了控制內網終端設備,提高網絡傳輸效率,節約資源的目的。

圖6 ACL拒絕仿真測試結果

3 結語

信息系統安全防護遵循“三分技術,七分管理”的原則,而安全防護策略是三分技術的關鍵,通過技術手段來加強信息系統的安全防護是確保信息系統安全的重要防線。通過仿真可以看出,設置正確、合理的安全策略能夠有效的阻止非法或者非籍終端的接入,可以對終端的訪問行為進行限制,這樣便大大提了網絡可用性和安全性。此外,結合接入層的控制方法和加強制度的管理才能做到保障信息的安全,信息系統的安全防護是一個動態的過程,只有定期的調整策略才能使系統處于最佳的運行狀態。

[1]項力,吳學智,王斌.基于云計算的下一代數據中心設計[J].通信技術,2012,45(06):107-108.

[2]楊正銀,張秦罡.網絡安全訪問策略規劃及其實施[J].測繪技術裝備,2010,12(04):45-48.

[3]何新華,春增軍,趙志中.淺談等保建設安全防護框架[J].通信技術,2011,44(12):98-100.

[4]任海翔.內網安全解決方案經驗談[J].信息安全與通信保密,2007(01):164-165.

[5]趙章界.網絡訪問控制的層次模型[J].信息安全與通信保密,2010(07):84-86.

[6]LAMMLE T.Cisco Certified Network Associate Study Guide[M].San Francisco: SYBEX,2010:51-54.

[7]陳鳴.網絡工程設計教程系統集成方法[M]北京:機械工業出版社,2010:39-41.

[8]王芳.路由器訪問控制列表及其應用技術研究[D].鄭州:中國人民解放軍信息工程大學,2007.