IP地址改造重新定義網絡

通常情況下,一個單位的網絡架構和IP地址范圍在網絡建設初期就已經規劃好了,在運行過程中,只會對網絡架構和IP地址使用做部分的修改或增加,不會有非常大的改動。對于小規模的網絡來說,本身網絡架構和IP地址范圍都比較簡單,改動起來也比較簡單。對于中等規模及以上的網絡來說,不論是網絡架構改造和IP地址改造,改造難度都不小,主要是涉及的網絡設備、服務器以及應用系統較多,牽一發動全身,在對網絡架構和IP地址改造前,需要詳細整理涉及到的設備信息,包括防火墻配置、路由器配置、交換機配置、服務器配置、用戶IP地址等內容,制定詳細的改造實施方案,確認無誤后,才能對網絡進行改造工作。

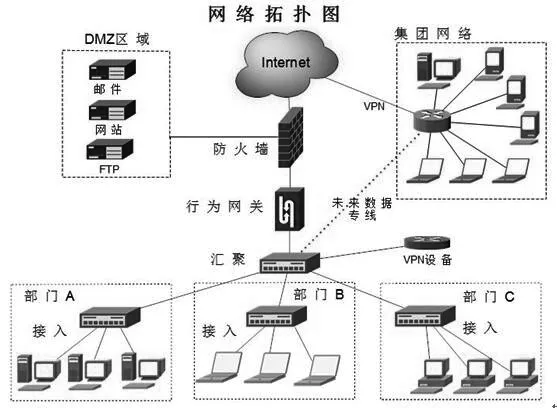

網絡拓撲圖

IP地址改造前網絡現狀:

筆者所在單位網絡規模較大,一次性改造到位存在較大難度,所以采用分步實施的方案,先對部分網絡做IP地址改造。

從網絡拓撲圖上可以看到,各業務部門的終端連接到接入交換機,接入交換機再連接到匯聚交換機,從匯聚交換機再通過一個行為網關連接到防火墻,從防火墻做隔離后接入互聯網,防火墻上劃分有DMZ區域,該區域部署了郵件、網站、FTP等 對 外業務系統,同時在匯聚交換機上部署了VPN設備,通過該設備接入集團公司的內部網絡。改造前IP地址分配如下:各業務部門使用的IP地址范圍為 172.16.0.0-172.16.7.0/24,共 8個 網段,劃分為8個VLAN,每個業務部門獨立使用一個網段,各業務部門交換機上行至匯聚交換機端口配置為ACCESS模式,并配置默認路由,業務部門交換機管理地址配置為172.16.X.95-99(X為0-7的獨立網段)。匯聚交換機上配置VLAN和VLAN接口,匯聚交換機到防火墻trust區域端口配置的IP地址段是192.168.100.0/24,匯聚交換機VLAN接口IP配置 為 192.168.100.254,防火墻TRUST區域端口配置為 192.168.100.1,行 為 網關上進出兩個端口配置為網橋模式,IP地址配置為192.168.100.11,在匯聚交換機和防火墻上配置有默認路由,行為網關上也配置有默認路由。防火墻上配置了各網段和IP地址范圍到互聯網區域,DMZ等區域的訪問控制策略和內外網NAT地址轉換等內容。以上就是IP地址改造前的網絡狀況。

IP地址改造的目標:

根據集團公司給我們單位規劃的IP地址范圍是 10.74.0.0/19,IP地址網段從10.74.0.0-10.74.31.0/24,在 本 次 IP地址改造中先規劃使用10.74.0.0-10.74.8.0網段,后續IP地址段在以后實施的改造中分配使用。改造后各業務部門使用的網段由原來的172.16.X.0/24變 更 為10.74.X.0/24,交換機管理地址統一為10.74.1.X/24網段,匯聚交換機到防火墻區域的IP地址段采用10.74.30.0/28網段,其中匯聚交換機VLAN接口 IP配 置 為 10.74.30.2,行為網關網橋IP配置為10.74.30.3,防 火 墻TRUST區域接口IP配置為10.74.30.1。未來租用的運營商的數據專線鏈路將直接接入到匯聚交換機,取代目前的VPN通道連接方式,從而將單位網絡融入到整個集團公司的大的局域網,實現IT資源共享的目標。

IP地址改造實施方案和步驟:

1、首先需要備份各交換機、路由器、行為網關、防火墻等設備的配置文件,防止改造出問題時還可以恢復到原來的網絡配置。

2、準備IP地址改造前后的IP地址對應表,根據該IP地址對應表,在行為網關和防火墻上添加相應的IP網段、IP地址,并將相應的網段添加到不同的訪問策略。比如在防火墻上trust區域需要增加10.74.0.0/19網段等。

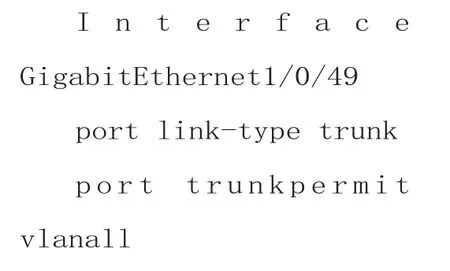

3、在匯聚交換機上添加新的VLAN和VLAN接口,比如增加VLAN 300,VLAN 300接口IP 10.74.0.1/24。在各接入交換機上配置添加新的VLAN和管理VLAN以及管理VLAN的IP地址,并修改默認路由到新的接口IP(為了保證在實施過程中對交換機設備的持續可管理,在交換機上保留舊的VLAN配置,使新舊網絡同時在線,等待新的網絡運行無問題后再刪除舊的網絡配置)。將各接入交換機的上行端口和匯聚交換機的下行端口由原來的access模式修改為trunk模式,并允許所有VLAN 通過。交換機端口配置示例如下:

在此需要注意,如果是通過遠程管理交換機修改配置,在修改完上行端口的工作模式后,交換機就會網絡中斷,無法管理。為了避免這種情況發生,有兩種方法可供選擇。一種方法是事先在該交換機上配置好VLAN 1的接口IP,端口配置為trunk模式但是未配置允許所有VLAN 通過的情況下,VLAN 1可以通過,可以通過VLAN 1的接口IP地址管理該交換機。另一種方法是采用secureCRT軟件,通過該軟件管理交換機,將port link-type trunk和port trunk permit vlanall兩條命令再加上一個回車命令復制后,在交換機的上行端口下直接粘貼,兩條命令會自動執行。通過這兩種方法都可以在配置修改過程中保持網絡的暢通。在匯聚到接入層的網絡修改完成后,接下來修改匯聚、行為網關和防火墻的網絡接口和路由配置。

4、在修改匯聚上行網絡、行為網關和防火墻網絡接口的時候,同樣采取舊配置不變的方法,保持對設備的持續可管理。在匯聚交換機上行VLAN以及防火墻trust區域接口配置子接口IP地址,比如防火墻trust區域子接口 為 192.168.1.1/24,匯聚交換機上行VLAN子接 口 為192.168.1.3/24。然后修改防火墻上的路由,10.74.0.0/19 下 一跳 10.74.30.2,修 改 行為網關的默認路由指向10.74.30.2,修改匯聚交換機上行VLAN主接口為10.74.30.2/28,默認路由修改為0.0.0.0 0.0.0.0下一跳10.74.30.1,修改防火墻trust區域的主接口為 10.74.30.1/28,最后修改行為網關的網橋端口IP地址為 10.74.30.3/28,這樣從匯聚交換機到行為網關再到防火墻這一部分的網絡配置就修改好了,整個網段就順利的切換過來了。網絡切換關鍵的地方在于采用配置子接口IP地址的方式,配置步驟思路清晰合理,在修改的過程中保證設備不掉線。

5、修改VPN設備配置,修改VPN設備接口IP和端口VLAN,修改VPN設備配置中的IP地址轉換表,并測試VPN的連接。

6、修改各終端的新的IP地址配置,包括IP地址和網關,并測試網絡連接。在修改終端IP地址的時候,大部分終端修改了IP地址之后網絡連接很快,但是有部分終端在修改了IP地址之后,網卡遲遲不能正常連接網絡,網絡連接顯示黃色感嘆號,檢查網卡,網線以及交換機配置均未發現問題,最后發現是網卡的ARP緩存問題,清除了終端的ARP緩存后,網卡連接網絡恢復正常。

7、網絡測試全部都正常以后,刪除各網絡設備上舊的配置文件信息。

總結:

此次IP地址改造工作總的來說還比較順利,在改造過程中沒有出現設備掉線和網絡中斷的問題。網絡改造的關鍵在于在改造前一定要了解各設備的網絡配置,在此基礎上做好詳細的改造方案,按照步驟有計劃的進行實施,盡量減少網絡中斷的時間和影響的范圍。此次IP地址改造只是整個網絡改造的一小部分前期工作,通過該工作我們積累了一些改造經驗,為后續更復雜的網絡改造打下基礎。