RFID不確定數據的隱匿方法

王亞男,張 磊

(1.四平農業工程學校,吉林 四平 136100;2.佳木斯大學 信息電子技術學院,黑龍江 佳木斯 154007)

RFID不確定數據的隱匿方法

王亞男1,張 磊2

(1.四平農業工程學校,吉林 四平 136100;2.佳木斯大學 信息電子技術學院,黑龍江 佳木斯 154007)

RFID不確定性數據可通過查詢概率值等方式獲取或優化,進而達到識別不確定性數據的目的。然而,通過使用RFID不確定性處理方法,管理人員或者查詢者很容易得到不確定性數據的真實情況,不確定性數據被識別以后,原有的針對RFID數據所使用的RFID安全協議將不再起作用,攻擊者可以很輕松地獲取當前標簽的隱私數據。針對這一問題,從數據位置、隱匿范圍、數據路徑等三個方面提出RFID不確定數據的隱匿方法,以此保護潛在的隱私數據。

不確定數據;隱私;隱藏;保護

0 引言

在當前的RFID技術研究中,針對不確定性數據管理的研究逐漸成為熱門研究方向。讀寫器本身以及查詢方法等一系列問題,造成RFID數據中存在大量的不確定性數據,這些數據給RFID正常運行帶來很多不便,目前的研究主要是使用諸如概率法等方法獲取這些不確定性數據,若要查詢或者優化這些不確定性數據首先需將數據進行解密,而這勢必會對RFID數據隱私帶來影響。

本文從RFID不確定性數據的查詢優化角度出發,分析當前不確定性數據處理方法的不足之處,針對查詢優化后產生的隱私泄漏問題,提出了針對RFID數據位置和數據路徑的隱私保護方案,為RFID不確定性數據以及RFID數據安全提出了一個新的研究方向,具有很強的理論意義和實踐價值。

1 國內外研究現狀

可以通過使用密碼學技術制定安全協議來解決RFID數據安全問題[1],而經過RFID解密之后的數據將不再被安全協議所保護,因此對于解密后的RFID數據隱私的保護逐漸被研究者關注,成為一個新的研究方向。當前對于數據庫中存儲的數據,尤其是經過數據挖掘方法獲取的整理后的數據進行隱私保護的研究相對較少,多數研究主要是基于路由保護協議[2]和節點協議[3]展開的。在路由保護協議方面Ying Jian等[3]人提出了追蹤數據包定位匯聚節點的模型。在這個模型中,可利用概率路由方法為傳輸路徑提供隨機性。每當節點接收到數據包后,就以一定的概率隨機選擇一個遠鄰居接點作為下一跳節點,遠鄰居節點具有隨機性,攻擊者很難確定數據包的下一條走向是否趨近于匯聚節點。

由于單純的概率路由算法并不能有效地抵抗追蹤數據包攻擊,何康[4]在LPR協議中加入了垃圾包策略,就是節點在發送數據包給下一跳節點的同時,隨機選擇一個遠鄰居節點并把垃圾包發送給這個節點,接收到垃圾包的節點再用同樣的方法將其發送給自己的任意一個遠鄰居節點。垃圾包的加入會讓攻擊者在分析數據包流向時追蹤到錯誤的方向,這樣LPR協議與垃圾包策略相結合就可以有效地防御追蹤數據包定位匯聚節點的攻擊。

Mehta K等人[5]也介紹了一種偽造匯聚節點協議。在這個協議中,挑選一些普通傳感器被作為假的匯聚節點,并且要求每一個真的匯聚節點的通信范圍內有一個假的匯聚節點,傳感器只向假的匯聚節點發送數據,并且讓所有假匯聚節點發送一條廣播消息,確保隱藏真的匯聚節點能收到正確的數據包。

2 RFID不確定數據隱匿所面臨的問題

2.1 RFID不確定性數據位置隱匿

對RFID不確定性數據的位置信息進行隱私保護,主要是對產生不確定性數據的RFID標簽數據所放置的具體位置進行隱匿。這里與基于位置的服務LBS(Location Based Service)中的位置隱匿有一定的區別,由于當前技術水平的進步,LBS中移動位置服務載體的運行能力具有很大的提高,能夠進行較復雜的算法運算。而作為RFID中不確定性數據的載體——標簽,在處理能力上還有待進一步提高,當前標簽Tag主要分為被動式、半被動式、主動式三大類,其中僅有主動式Tag具有能量來源,也就是說,采用LBS中的位置隱匿方法僅有主動式Tag具有提出位置隱匿的可能。因此需從無能量來源的Tag位置隱匿方向入手,在被讀寫器(read-write device)讀寫之后獲取隱匿要求,并進行位置混淆的隱匿方式,完成對于RFID不確定性數據的位置隱匿,實現對RFID不確定性數據的隱私保護。

2.2 RFID不確定性數據隱匿范圍

2.3 RFID不確定性數據路徑隱匿

在對RFID不確定性數據進行位置隱匿的情況下,攻擊者可以對獲取的RFID不確定性數據所通過的路徑信息進行數據挖掘,由此獲得RFID不確定性數據位置信息,因此,在進行位置隱匿的同時需要對RFID標簽所經過的路徑信息進行隱匿。由于RFID標簽數據經過的路徑具有很強的可追蹤性,對于該不確定性數據單純的采用混淆的方法是不能夠滿足需求的,需要在有效路徑選擇的基礎上進行混淆,并且當出現當前不存在可混淆路徑情況時,能夠采用回溯上一位置的方式進行路徑隱匿。

3 RFID不確定數據的隱匿方法

3.1 數據位置隱匿

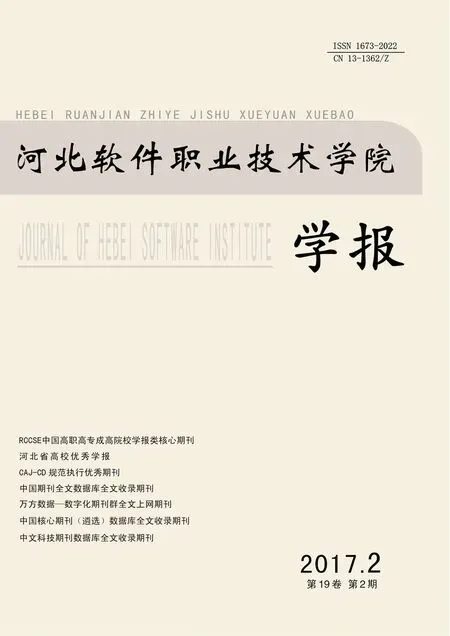

在位置隱匿問題的研究中,最為著名的就是k-匿名模型,它的基本思想是在發布位置的時候,用一個覆蓋其它k-1個用戶的匿名區域代替用戶的真實位置,從而使得位置服務無法從k個用戶中鑒別出某個用戶。其具體模型如圖1所示。

圖1 k-匿名模型位置隱匿示意圖

圖1中A為真實位置,其它點為獲取的其他用戶位置,方框內其它各點為可代替用戶真實位置的混淆位置結點。

在針對數據位置的隱匿中,與位置服務相類似,但是由于數據本身的特殊性要求,所獲得的查詢數據可以采用兩種方式進行位置隱匿。第一種,查詢后返回隱匿區域中包括真實結點在內的所有結點中任意一個隨機結點作為查詢結果;第二種,查詢后返回隱匿區域中的所有結點,通過多個類似數據結點達到隱匿目的。

若設定固定的隱匿區域,在實現算法時需要達到滿足隱匿要求的結點個數,因此在計算時采用一種聚類的方法將混淆結點收斂到隱匿區域內,這里采用粒子群優化算法來完成收斂操作,其速度和位置更新方程如下:

本文涉及的超聲波流量計要求精度等級為1級,管徑為50 mm,量程范圍為2.0 m3/h~160 m3/h,將比例閾值法和自適應閾值法應用在同一個流量計上進行流量測試,根據超聲流量計檢定規程《JJG 1030-2007超聲流量計》要求在檢定過程中每次實際檢定流量與設定流量不能超過設定流量的±5%,每個流量點檢定次數不應少于3次,因此流量實驗中每個流量點穩定時間30 s,測試時間60 s,每個流量點測試3次,利用比例閾值法和利用自適應閾值法的流量實驗結果分為表1和表2。

速度方程為:

位置更新方程為:

壓縮因子表示為:

其中,φ=c1+c2,φ>4。

在該算法中,pbest為局部極值點,gbest為全局極值點,壓縮因子λ的取值范圍為:

參數r1=r2=(0,1),c1=c2=2.5,初始速度v0=1。

3.2 隱匿范圍

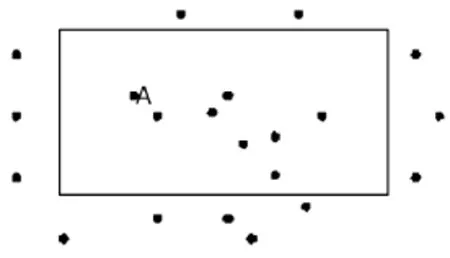

數據信息隱匿具有特殊性,其隱匿范圍受到當前數據規模以及數據類型等多方面的影響。首先,若整體范圍內數據粒子數量無法滿足隱匿粒子數量要求,則采用一種生成隱匿粒子的方式,即在當前整體范圍內數據粒子數量無法滿足隱匿需求時,生成滿足隱匿要求數量的混淆數據粒子,通過生成粒子達到隱匿要求;其次,若整體數據范圍能夠提供滿足要求的數據粒子,則根據粒子數量要求,擴大隱匿區域。隱匿區域如圖2所示。

圖2 隱匿區域示意圖

在圖2中斜線區域為當前粒子數無法滿足隱匿要求情況下增大的隱匿區域。這里需要說明的是,之所以在使用聚類方式增加隱匿粒子數量的同時還需要擴大隱匿區域,是因為在使用聚類方式進行粒子收斂時,依然存在粒子數量無法滿足混淆要求的情況。針對這種情況以及數據整體范圍無法滿足的情況提出該方法。

3.3 路徑隱匿

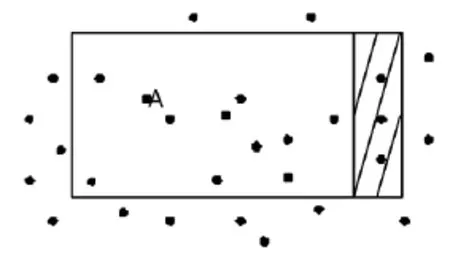

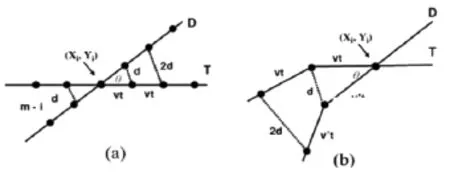

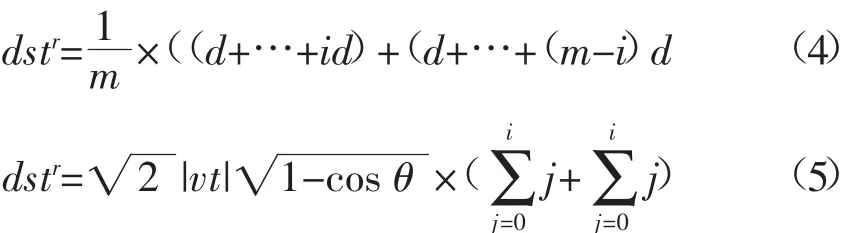

在LBS中的路徑隱匿是針對如圖3所示的路徑情況下提出的,本文針對不確定性數據經過的不同讀寫、傳遞路徑進行隱匿。

圖3 可隱匿路徑

在路徑隱匿中可以通過不同路徑進行混淆,在RFID中受讀寫器數量、傳輸通道等的限制,路徑可能會是單一的,這就需要采用一種能夠按段進行隱匿并產生虛擬路徑的運算方式進行隱匿,文中使用了一種旋轉虛擬生殖的方式。

圖4 路徑偏差示意圖

圖4(a)中的T為數據真實路徑,D為產生的虛擬路徑,(b)中為經過路徑偏差計算后獲取的具有偏差值的真實路徑和虛擬路徑。

4 結論

本文針對RFID不確定數據被優化后可能會造成隱私數據泄露的情況,提出了針對RFID不確定數據隱私保護的隱匿方法。該方法從數據位置、隱匿范圍和隱匿路徑等方面入手,完善了對RFID不確定數據的隱匿處理,實現了對RFID不確定數據的隱私保護。

[1]黃劉生,田苗苗,黃河.大數據隱私保護密碼技術研究綜述[J].軟件學報,2015,26(4):945-959.

[2]Chun-Ta Li,Chi-Yao Weng,Cheng-Chi Lee.A Secure RFID Tag Authentication Protocol with Privacy Preserving in Telecare Medicine Information System[J].Journal of Medical Systems,2015,39(8):77.

[3]Mohammad Saiful Islam Mamun,Atsuko Miyaji.A privacy-preserving efficient RFID authentication protocol from SLPN assumption[J].International Journal of Computational Science&Engineering,2015,10(3):234-243.

[4]何康.基于物聯網的個性化k-匿名位置隱私保護技術的研究和實現[D].南京:南京郵電大學,2012.

[5]Saiyu Qi,Li Lu,Zhenjiang Li,et al.BEST:a bidirectional efficiency-privacy transferable authentication protocol forRFID-enabled supply chain[J].International Journal of Ad Hoc&Ubiquitous Computing,2015,18(4):234-244.

The Anonymous Method of RFID Uncertain Data

WANG Ya-nan1,ZHANG Lei2

(1.Siping Agricultural Engineering School,Jilin Siping 136100,China;2.College of Information and Electronic Technology,Jiamusi University,Heilongjiang Jiamusi 154007,China)

The uncertain data of RFID can be obtained or optimized by the probability of query,and then to achieve the purpose of identifying uncertain data.However,through this type of method to process the RFID data,the management of query users can get the actual circumstances of the uncertain data easily;after the uncertain data are identified, the security protocol used originally in protecting RFID data will be invalid,and the adversary can get the private data of current RFID labels easily.In order to solve this problem, this article puts forward the hiding methods of RFID uncertain data from the data location,hiding scope,data path to protect the potential private data.

uncertain data;privacy;hiding;protecting

TP391.7

A

1673-2022(2017)02-0054-04

2016-12-26

佳木斯大學教育科研課題(2016jw2003)

王亞男(1963-),男,吉林公主嶺人,助理工程師,研究方向為信息安全;張磊(1982-),男,黑龍江綏化人,講師,研究方向為數據安全、隱私保護。