基于虛擬網絡技術的網絡信息安全防護措施分析

關鍵詞:虛擬網絡技術;網絡信息安全;安全防護措施;數據加密;身份認證

0 引言

信息時代,社會愈發關注計算機網絡信息安全問題,一旦網絡信息面臨安全威脅,將會給個人、組織乃至社會運行帶來嚴重影響。當前網絡攻擊手段不斷進化,數據泄露與網絡攻擊事件頻發,將虛擬網絡技術應用于網絡信息安全防護中,可有效增強網絡安全性。因此,本文對基于虛擬網絡技術的網絡信息安全防護措施進行分析研究,具有現實價值與意義。

1 虛擬網絡技術概述

虛擬網絡技術是一種通過相應軟件對網絡進行定義,從而在物理網絡基礎設施上構建并配置邏輯上的獨立網絡的一種技術。虛擬網絡技術包括多種類型,如VPN(Virtual Private Network) 、VLAN(Virtual Lo?cal Area Network) 、SDN(Software Defined Network) 等。VPN允許用戶通過公共網絡建立安全的網絡連接,廣泛應用于遠程辦公與企業信息安全領域中;VLAN通過邏輯分割將物理局域網劃分為多個虛擬網絡,從而提升了網絡安全性與管理效率;SDN則通過軟件控制網絡流量,實現靈活的網絡管理與自動化配置。

虛擬網絡技術允許同一套計算機硬件設備創建多個相互隔離且獨立的網絡環境,每個網絡環境可根據特定需求進行進一步配置,因此其具有極強的靈活性,可有效提升網絡資源利用效率,并根據需求快速調整網絡結構,適應不斷變化的應用場景[1]。

在網絡信息安全防護中,虛擬網絡技術也扮演著關鍵角色。例如,在云計算平臺上,企業可以通過SDN技術實時監控和調整網絡流量,識別并阻止潛在的網絡攻擊。私人計算機用戶使用VPN技術則可保護敏感數據的傳輸,訪問特定網站,確保遠程連接的安全性。通過這些應用,虛擬網絡技術為實現高效、安全且可擴展的網絡連接提供了強大的技術支持。

2 網絡信息安全影響因素

2.1 惡意代碼與網絡攻擊

惡意代碼與網絡攻擊是威脅網絡信息安全的最常見因素,其可能導致網絡癱瘓、數據泄露、經濟損失,并帶來嚴重的社會影響。

計算機病毒與木馬是常見的惡意代碼類型。計算機病毒是一種可以自我復制的惡意代碼,通常潛伏在鏈接、軟件、網站中。當用戶點擊或安裝攜帶病毒的資源時,病毒會將自身嵌入其他文件或程序中,并在用戶不知情情況下迅速擴散,導致文件刪除、信息泄露等嚴重后果。木馬則是一種偽裝成合法軟件的惡意程序。與病毒不同,木馬無法自我復制,而是通過用戶主動點擊或安裝后感染計算機。木馬進入系統后,攻擊者可通過后門遠程控制感染的計算機,從而竊取數據信息或執行其他惡意操作[2]。

網絡黑客攻擊是指通過非法手段惡意入侵計算機系統或網絡,以獲取未授權信息或進行其他惡意操作。黑客攻擊通常利用系統漏洞深入到網絡邏輯層面,全面影響網絡安全。常見的黑客攻擊方式包括DoS攻擊、DDos攻擊、SQL注入攻擊等。DoS攻擊通過發送大量無效請求使服務器過載,導致用戶無法訪問網絡服務。DDoS攻擊在此基礎上,利用多臺被感染設備同時發起攻擊,其破壞性更甚于DoS攻擊。SQL 注入攻擊則通過在Web表單中輸入惡意代碼操縱數據庫,從而非法獲取數據。

為有效減少計算機病毒與木馬干擾的可能性、降低遭受黑客攻擊的概率,應采取如安裝防病毒軟件、定期更新系統、加強網絡防火墻、采用入侵檢測系統等措施,保護網絡信息安全。

2.2 網絡系統漏洞

網絡系統是對計算機網絡信息安全構成重大威脅的因素之一,其可能被黑客利用,導致數據泄露、軟件失效、網絡中斷、系統癱瘓或其他嚴重后果。

網絡系統漏洞是指計算機網絡在硬件、軟件或網絡協議的設計、配置中存在的缺陷。大部分漏洞并不會影響日常網絡使用,但從網絡安全角度分析,其可能會成為黑客攻擊的入口,從而導致數據信息泄露、網絡服務中斷、系統癱瘓等嚴重問題。常見的網絡系統漏洞類型包括緩沖區溢出、XSS、CSRF等。緩沖區溢出是指當輸入數據超出程序設定長度時,數據覆蓋相鄰內存區域,可能導致程序崩潰。XSS允許攻擊者通過瀏覽器執行惡意腳本,竊取用戶數據。CSRF則是攻擊者利用已認證Web應用,誘騙用戶執行非本人意愿的操作。

網絡系統漏洞通常由邏輯缺陷、配置錯誤或編碼錯誤引發,可能出現在應用軟件、系統內核等多個層面。一旦漏洞被不法分子,可能導致嚴重安全后果。因此,組織和個人應采取多種措施,如定期漏洞掃描、及時更新補丁、強化編碼規范等,以有效防范網絡系統漏洞帶來的安全威脅。

2.3 非法授權訪問

非法授權訪問也是威脅計算機網絡信息安全的一個常見因素,其會造成數據泄露、網絡勒索、信息篡改等嚴重后果,影響網絡與計算機正常使用。

非法授權訪問又被稱為訪問控制失敗,是指未經計算機用戶許可而進入網絡系統查看、修改、竊取數據信息或網絡資源的一種惡意行為。此類問題通常因訪問控制機制失效而發生,例如網絡權限配置錯誤、密碼防護等級較弱或憑證被盜用等。非法授權訪問可能導致攻擊者竊取或篡改數據信息,甚至加密重要文件實施勒索軟件攻擊,帶來嚴重的安全隱患。為預防此類問題,組織和個人需要采取多層次的安全措施,包括強化訪問控制策略、使用強密碼、實施雙因素認證,以及定期審核權限配置等,以降低非法授權訪問的風險,保護網絡中的數據信息免受侵害。

3 基于虛擬網絡技術的網絡信息安全防護措施

3.1 數據加密

數據加密是一種將原始數據通過特定算法轉換為不可讀密文的安全措施,旨在防止未授權訪問者竊取敏感信息。在虛擬化網絡環境中,加密技術通過對數據進行加密處理,顯著增強數據傳輸的安全性和完整性,即使數據在傳輸過程中被截獲,也難以解密獲取原始信息。

數據加密主要分為對稱加密和非對稱加密兩種形式。對稱加密使用同一密鑰進行加密和解密,如AES(Advanced Encryption Standard) ,而非對稱加密使用公鑰和私鑰對,如RSA(Rivest-Shamir-Adleman) 算法[3]。在實際應用中,應根據數據的敏感性和安全需求選擇適宜的加密算法和密鑰。

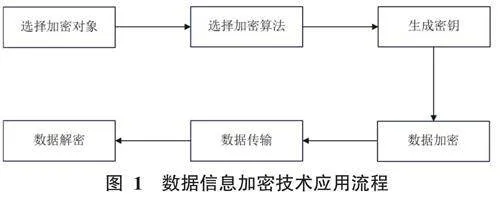

數據加密在虛擬網絡環境中的應用流程,如圖1所示。在虛擬網絡環境中,應用數據加密技術首先需選擇加密對象,根據加密對象特點選擇適宜的加密算法,生成密鑰。其次,在數據包離開源點前,使用算法與密鑰對原始數據進行加密。在加密后,數據包即可在虛擬網絡環境下進行傳輸。傳輸過程中,可以與其他安全措施或技術相結合,如SSL/TLS協議,進一步增強數據傳輸安全性。最后,當數據包傳輸完成后,則使用相應密鑰對密文進行解密,將密文數據還原為原始的明文數據。

3.2 建立網絡隧道

網絡隧道是一種基于虛擬網絡技術的安全傳輸通道,通過在不完全公共網絡環境中創建加密通道的方式,保護數據免受未授權訪問和篡改[4]。網絡隧道技術有效地隱藏了數據包的內容,并通過加密和身份驗證機制,確保數據的完整性和機密性。

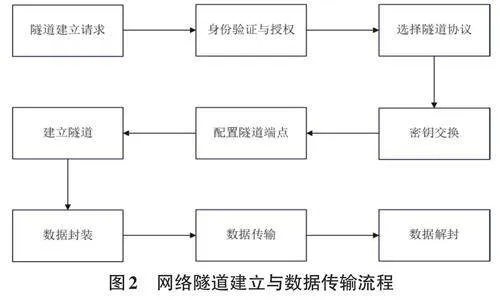

建立網絡隧道所需步驟如圖2所示。首先,客戶端發送隧道建立請求,包括用戶身份信息與加密證書,用于服務器驗證用戶合法性。驗證通過后,服務器授權用戶建立隧道。其次,根據具體應用場景與安全需求,選擇適當的隧道協議。常用的協議包括PPTP、L2TP、IPSec、SSL/TLS等。確定協議后,用戶端與服務器將進行密鑰交換,以確保后續數據傳輸加密的安全性。再次,建立隧道。用戶端與服務器端使用選定的隧道協議與密鑰建立加密隧道,并于網絡兩端配置隧道出入口。用戶端將傳輸數據封裝于隧道協議數據包內,封裝后數據包將在由隧道構成的虛擬網絡中傳輸,防止數據信息泄露與篡改。最后,數據傳輸完成后,服務器端解封數據包并處理原始數據,從而確保整個傳輸過程的安全性和隱私性。

3.3 進行身份認證

身份認證是一種通過驗證用戶身份來確保網絡資源安全訪問的關鍵安全措施。在虛擬網絡環境中,身份認證技術能夠有效防止未經授權的訪問,保障數據的機密性和完整性,從而減少信息泄露和非法入侵的風險[5]。

身份認證方式多樣,包括MFA(Multi-Factor Au?thentication) 、動態令牌(Dynamic Tokens) 、ABAC(Attribute-Based Access Control) 等。MFA要求用戶提供多種身份憑證進行驗證,如密碼、一次性驗證碼和生物特征(如指紋、面部識別),以增加身份驗證安全性。動態令牌則通過生成隨時間變化的一次性密碼,提供額外的遠程訪問保護ABAC根據用戶的屬性和環境條件,靈活地管理用戶對網絡資源的訪問權限,提高了訪問控制的精確性。

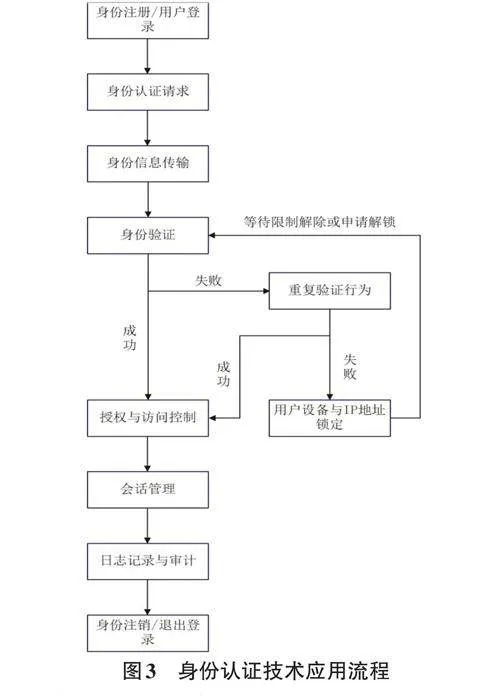

在實際應用中,身份認證流程如圖3所示。用戶首先需注冊身份并設置用戶名、密碼等基本信息,通過郵箱或手機驗證,部分身份認證系統還需用戶上傳個人生物特征信息。認證成功后,系統將傳輸認證請求及身份信息。服務器接收并解密身份驗證信息,將其與用戶注冊信息進行比對。若對比驗證無誤,服務器將生成授權令牌,允許用戶訪問,系統會根據用戶身份控制其訪問權限。認證系統在用戶訪問期間將管理會話,監控并記錄用戶活動,確保會話的持續性與安全性,及時識別并響應異常行為。用戶完成訪問后,應主動注銷身份,結束會話。此外,系統具備超時注銷功能,在用戶長時間不活動時自動注銷,以防止潛在的安全風險[6-7]。

3.4 強化密鑰管理

密鑰管理是保障虛擬網絡環境下數據加密、身份認證和網絡隧道建立等安全措施有效性的核心環節。密鑰的安全性直接關系到網絡信息安全防護的整體水平,因此必須通過科學的管理策略,確保密鑰在其整個生命周期內的安全與有效性。強化密鑰管理,一方面要嚴格控制密鑰生命周期,包括密鑰的生成、分發、存儲、使用和銷毀等環節。高強度密鑰應通過安全算法生成,并應定期輪換密鑰,防止長期使用導致的安全漏洞。在密鑰使用過程中,需明確密鑰的適用范圍和有效期,超出期限的密鑰應立即失效,以提升密鑰的安全性。另一方面,實時監控和記錄密鑰使用情況,并通過加密技術對密鑰進行安全存儲。例如,利用密鑰管理系統控制密鑰的分發與存儲,防止密鑰在使用過程中被非法竊取。強化密鑰管理還應制定緊急預案,在密鑰發生泄漏或受到威脅時,迅速啟動密鑰銷毀流程,撤銷密鑰的有效性,以阻止密鑰被盜用并減輕潛在的安全風險。

4 結束語

綜上所述,本文結合理論分析與實踐案例,深入探討了虛擬網絡技術在網絡信息安全防護中的關鍵作用與應用。通過對信息數據加密、網絡隧道建立、身份認證以及密鑰管理等核心技術的研究與分析,本文提出了在虛擬網絡環境下增強網絡信息安全的具體措施。這些措施可有效提升數據安全性,并阻止未授權訪問與潛在的網絡攻擊,為計算機網絡的安全穩定運行提供了有力保障。隨著信息技術的不斷發展,虛擬網絡技術在網絡安全領域的應用前景日益廣闊。進一步探索更加高效的網絡安全防護技術,并將研究成果應用于實際場景,制定更加細化的防護策略,將是未來網絡安全防護領域研究的重要方向。