基于Shamir秘密共享方案的文件圖像篡改檢測和修復方法

畢秀麗 閆武慶 邱雨檬 肖 斌 李偉生 馬建峰

1(圖像認知重慶市重點實驗室(重慶郵電大學) 重慶 400065) 2(西安電子科技大學網絡與信息安全學院 西安 710071)

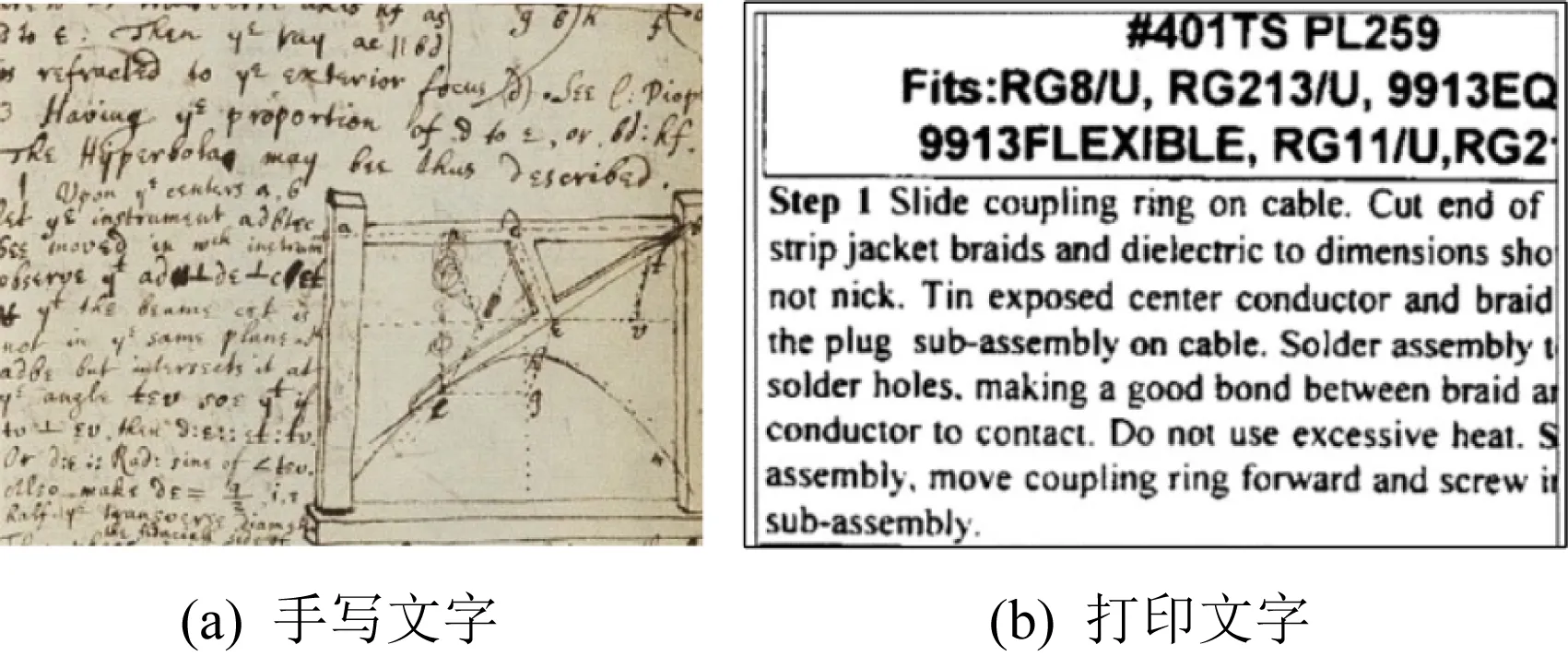

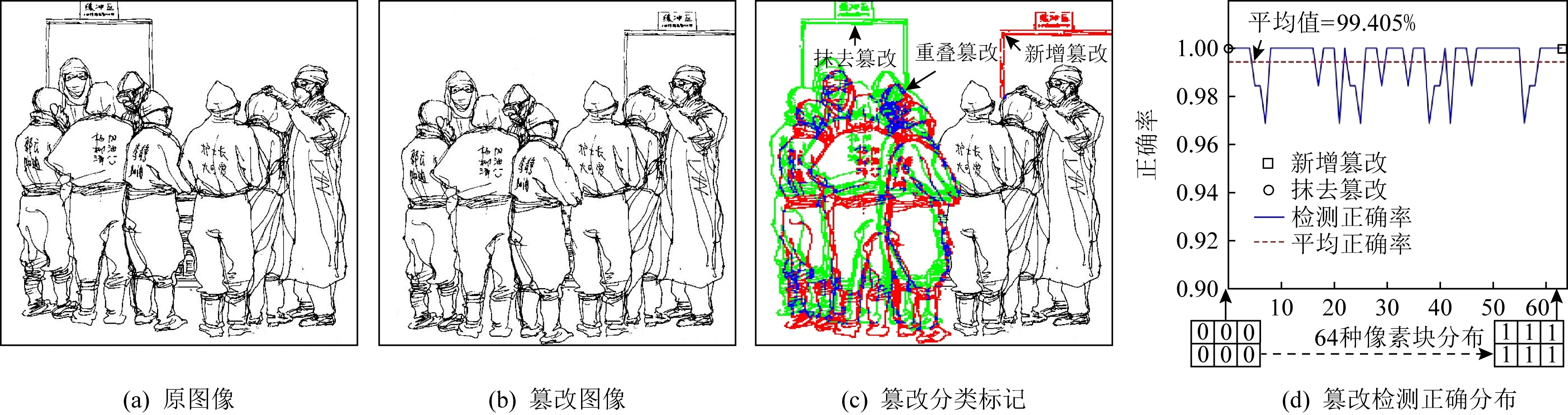

數字圖像是保存重要信息的一種方式,隨著數字技術的快速發展,對數字圖像進行人眼無法察覺的篡改變得越來越容易,因此如何驗證數字圖像的真實性逐漸成為研究領域的一個熱點.在日常生活中,因為某些文件的特殊性,例如重要的證件、簽署的文件、電路圖、藝術繪畫、設計草案和遺囑等,這類特殊文件一般需要進行數據化掃描后存檔,并用于驗證文件圖像的真實性.針對此類文件圖像,最理想的篡改檢測方法是既可以判定文件圖像是否被篡改,又可以修復原始內容.如圖1所示,文件經過數字化后所得文件圖像主要包含背景和前景2部分:1)灰度范圍為背景,包含文件中大量的空白;2)灰度范圍為前景,包含文件中的文本內容.因為此類文件圖像簡單的二值性,傳統的圖像篡改檢測信號插入時,極易產生令人察覺的變化,引起攻擊者的注意,所以傳統的圖像篡改檢測方法并不適用于此類文件圖像.因此,針對此類經過數字化掃描得到的文件圖像,它所需要的篡改檢測方法不僅需要考慮驗證文件圖像內容的真實性問題,還應該保證所插入的檢測信號不破壞或改變圖像的視覺效果,并且在這種嚴格的視覺審視下,能實現被篡改圖像原始內容的修復.

Fig. 1 Examples of different document images圖1 不同文件圖像實例

對于文件圖像篡改檢測的研究,學者們主要是先將文件圖像轉換為二值圖像,然后基于人類視覺的特性找到圖像中不容易引起注意的可翻轉像素插入篡改檢測信息,最后將篡改檢測信號是否發生改變作為文件圖像是否被篡改的依據.Tzeng等人[1]提出一種低失真度、高安全性的二值圖像篡改檢測方法,方法先將圖像分為L塊,再隨機生成L個m位隨機序列作為篡改檢測碼,在每個圖像塊中隨機抽取n個候選位置,將n個候選位置的m位像素序列和該塊的篡改檢測碼序列進行對比,找出最相近的像素序列對應的候選位置作為篡改檢測碼的插入位置.Wu等人[2]提出的方法將二值圖像3×3分塊,計算每個像素的翻轉率,即變為另一種顏色而不被感知的概率.通過隨機置亂,使每一個圖像塊都包含一定數量高翻轉率的像素,利用高翻轉率的像素改變分塊中黑(白)色像素個數的奇偶來插入篡改檢測信息,然后反向置亂得到已插入篡改檢測信息的文件圖像.文件圖像真實性的篡改檢測過程需要反向置亂,找到隱藏的篡改檢測信息來判斷圖像是否被篡改.Yang等人[3]提出一種保持圖像塊連通性的二值圖像篡改檢測方法,方法先將圖像進行3×3分塊,圖像塊的連通性保持不變定義為:中心像素在翻轉前后水平垂直方向連續一致的黑色和白色像素點個數、圖像塊的內部直角區域黑色像素個數和離中心像素最遠的2個位置之間的黑色像素個數保持不變.找到所有符合要求的圖像塊,通過翻轉中心像素改變分塊中黑(白)色像素個數的奇偶來插入RSA加密的圖像內容信息-摘要算法5(message-digest algorithm 5, MD5)信號和一個徽標圖案內容的級聯序列.如果圖像發生篡改,提取出的徽標圖案將發生改變.之后,Yang等人[4]又提出將圖像分為多個大塊,每個大塊分為9個區域,每個區域分為多個小的3×3分塊.可翻轉像素的計算與文獻[3]的作者所提方法相同,根據可翻轉像素的個數將大塊分為8個等級,前3個等級沒有可翻轉位置,稱為不合格塊,其余等級稱為合格塊.合格塊的標識符是由大塊分塊的特征與其他合格塊水平方向距離、垂直距離、相對位置和不合格塊特征中的部分或全部信息組成.不同等級的合格塊中適應性插入不同信息量的合格塊標識符.高等級塊插入合格塊標識符后剩余空間插入圖像內容MD5信號作為密碼簽名,篡改檢測時根據密碼簽名檢測圖像內容的完整性,并根據合格塊標識符進行篡改定位.Feng等人[5]提出了一種最小化紋理失真的二值圖像篡改檢測方法,選取二值圖像中補碼、旋轉和鏡像不變的局部圖像塊,并對不同位置的像素設置不同的權重以測量像素變化所帶來的失真程度,找出失真程度最小的局部圖像塊插入篡改檢測信息.Zhang等人[6]結合像素翻轉引起的分辨效果和視覺效果變化提出了一種新的圖像失真指標,并使用空時編碼(space time coding, STC)[7]最小化插入檢測信息帶來的圖像失真.

文獻[1-6]所提的文件圖像篡改檢測方法只能檢測出文件圖像內容是否被篡改,無法實現對篡改內容的修復,且抵抗攻擊的魯棒性不高.為了實現篡改檢測的同時實現篡改內容的修復,學者們提出了基于Shamir秘密共享方案[8]的文件圖像篡改檢測和修復方法.Lee等人[9]提出的方法先將文件圖像劃分為2×3不重疊的圖像塊,并使用Shamir秘密共享方案[8]為每個塊生成多個共享信息組成一個α通道,將文件圖像和α通道保存為可移植網絡圖形格式(portable network graphic format, PNG)的圖像來實現篡改檢測和修復.Ghazi等人[10]在文獻[9]的基礎上改進使用篡改檢測者身份ID的ASCII碼生成共享插入的位置,當圖像發生篡改想要修復圖像時,必須使用篡改檢測者提供的ID,從而確定圖像的版權歸屬.Sudha等人[11]對不同分塊方法的修復能力和圖像質量進行對比,得出了越大的塊圖像修復能力越強,但因為分塊越大,α通道中每個共享包含的信息也越多,所以生成篡改檢測圖像的質量也越差.Wang等人[12]在文獻[9]的基礎上,改用Wang等人[13]提出的秘密共享方案,并使用3個隨機二進制序列將所給的文件圖像轉變成隨機的二值圖像后再進行篡改檢測.Raj Kumar等人[14]在文獻[9]的基礎上,改用半色調算法[15]對原始圖像進行二值化,并使用Henon[16]算法將生成的共享信息進行映射.文獻[10-12,14]都是在文獻[9]基礎上的改進,雖然它們在安全性、修復能力方面都有所提升,但因為保留了文獻[9]中生成篡改檢測信號的方法,所以文獻[10-12,14]和文獻[9]存在同樣的缺陷,在篡改檢測準確性和修復效果等方面還有很大的提升空間.

在基于Shamir秘密共享方案[8]的基礎上,為了解決文獻[9]引起篡改檢測錯誤的本質問題,進一步提升篡改檢測的準確率,同時提高圖像篡改修復效果和對常見攻擊的魯棒性,本文提出了一種新的基于Shamir秘密共享方案[8]的文件圖像篡改檢測和修復方法.實驗表明,本文提出的方法篡改檢測準確率不低于99.405%,且在圖像裁剪和噪聲攻擊情況下篡改檢測和修復的魯棒性更強.

1 相關工作

本節主要介紹Shamir秘密共享方案[8],以及Lee等人[9]提出的基于Shamir秘密共享方案的文件圖像篡改檢測和修復方法.然后討論該方法存在的問題.

1.1 基于Shamir秘密共享方案的篡改檢測方法[9]

Shamir秘密共享方案[8]包括秘密共享和秘密修復2個階段,方案的核心思想是將整型實數秘密d轉變成為多個共享信息分發給n名參與者,修復秘密d只需要k名參與者的共享信息,其中k≤n.秘密共享和修復算法的具體實現流程如算法1和算法2所示:

算法1.秘密共享算法.

輸入:秘密d、參與者數量n、秘密修復閾值k;

輸出:n條共享信息.

① 隨機選擇一個比d大的質數p;

② 選擇k-1個整數c1,c2,…,ci,…,ck-1,且ci∈[0,p-1];

③ 選擇n個不同的實數x1,x2,…,xi,…,xn;

modp,i=1,2,…,n;

⑤ 分發共享信息(xi,F(xi)).

算法2.秘密修復算法.

輸入:k個共享信息、質數p;

輸出:隱藏在共享中的秘密d和算法1中使用的系數ci(1≤i≤k-1).

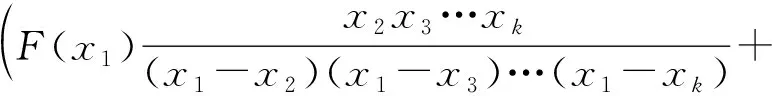

① 使用k個共享(xi,F(xi))建立;

② 使用插值函數計算出d:

③ 展開下面等式,將其中的變量x視為①中的xi,對比①中的結果便可以得到c1,c2,…,ci,…,ck-1:

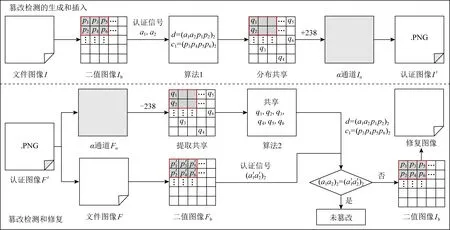

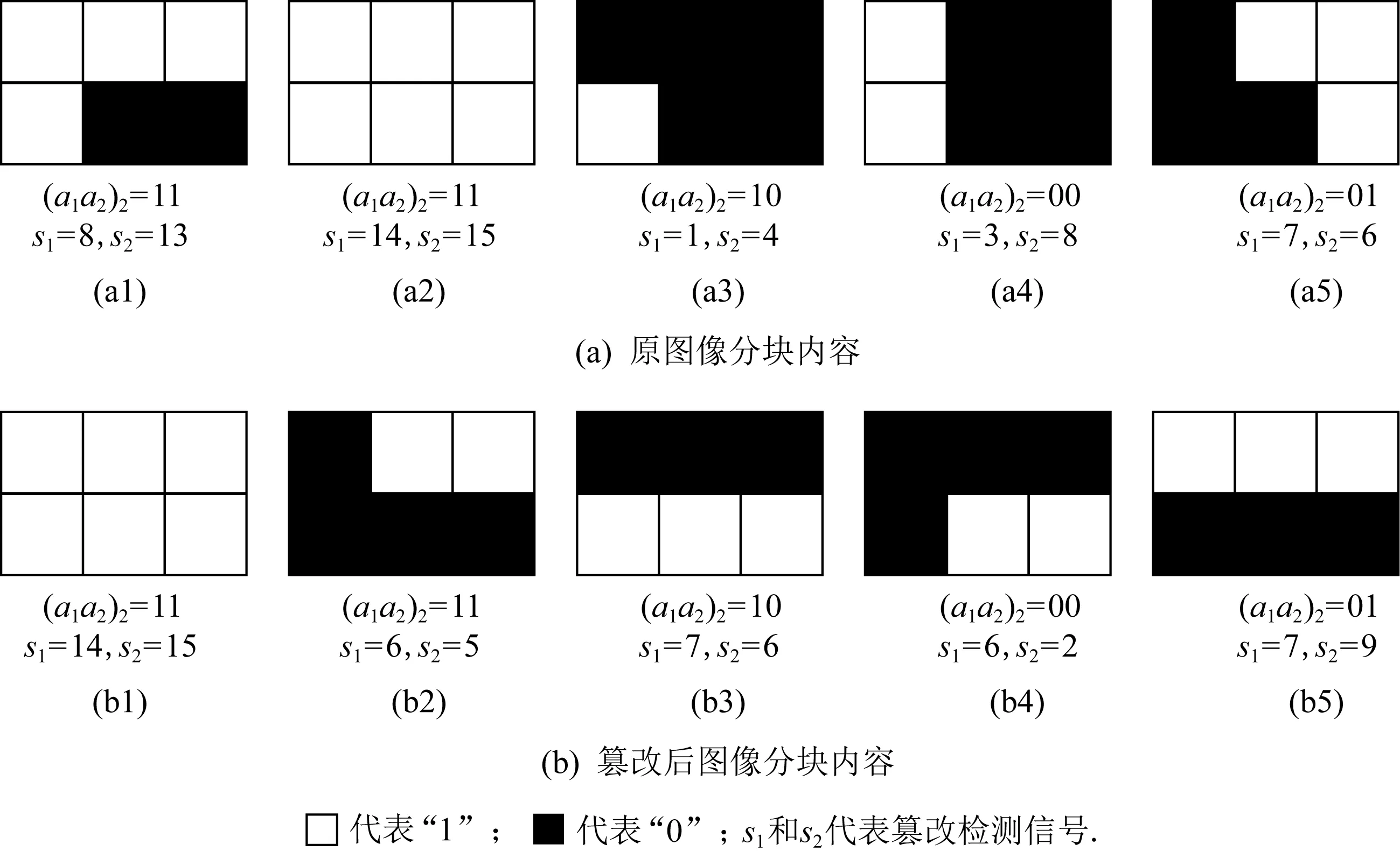

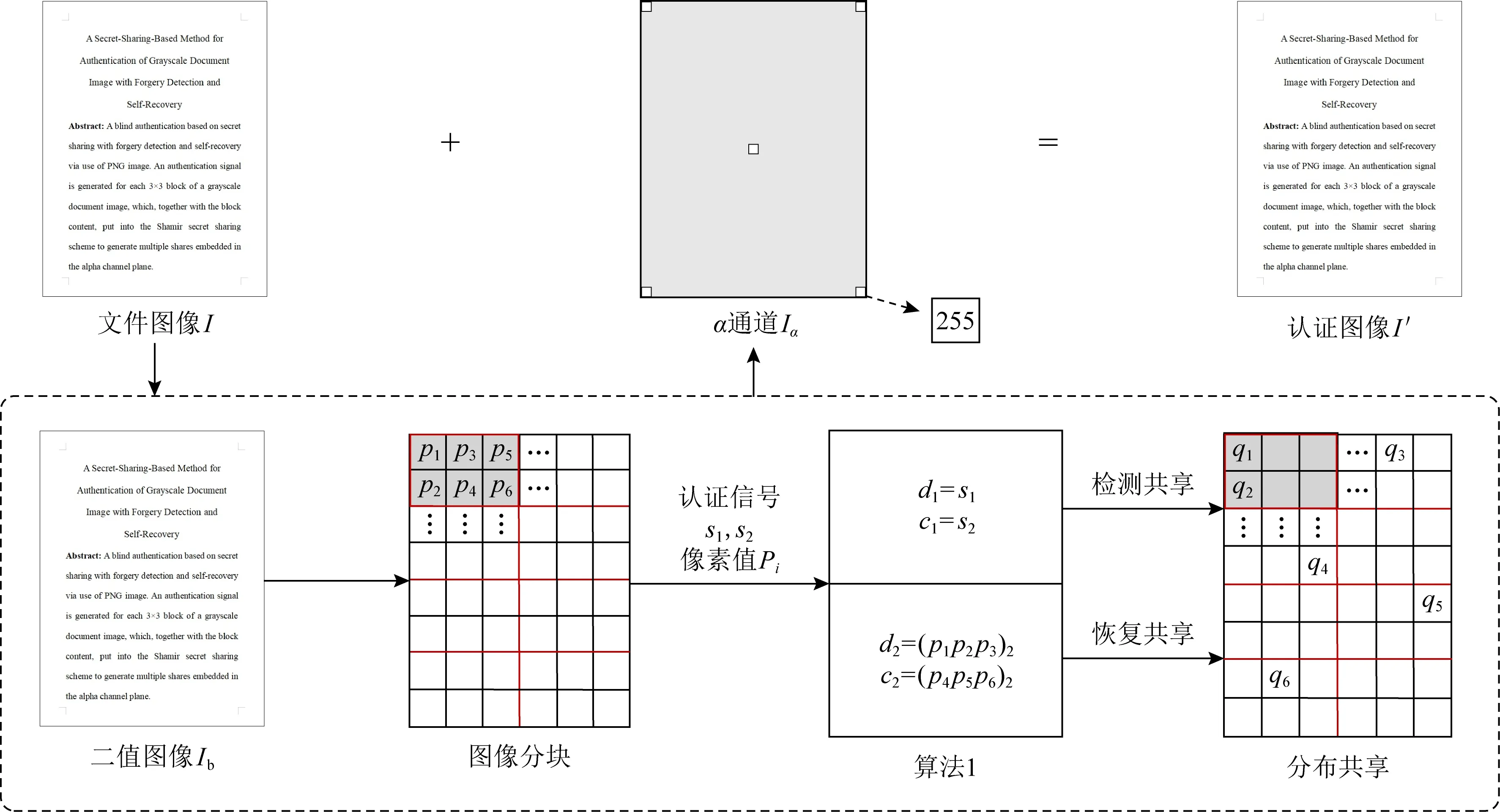

在Shamir秘密共享方案基礎上,Lee等人[9]提出了一種文件圖像篡改檢測和修復方法,其算法框架如圖2所示.方法可以分為2個步驟:篡改檢測的生成和插入;篡改檢測和修復.篡改檢測的生成和插入步驟先利用閾值法[17]將文件圖像I二值化為圖像Ib,將圖像Ib分為2×3的不重疊圖像塊,每個圖像塊內像素p1,p2,p3,p4,p5,p6生成一個2 b篡改檢測信號s,篡改檢測信號s由a1,a2組成,a1取像素p1,p2,p3異或值,a2取像素p4,p5,p6異或值.8 b二值序列(a1a2p1p2p3p4p5p6)2被分為2個4 b二值序列(a1a2p1p2)2和(p3p4p5p6)2作為算法1的輸入生成共享q1,q2,q3,q4,q5,q6,取值范圍為[0,16],并根據密鑰Key將q1,q2,q3,q4,q5,q6映射到新的位置.所有的圖像塊進行上述操作后,將所有散布的共享加上238得到α通道Iα,通道的取值范圍為[238,254].將文件圖像I和α通道Iα保存為PNG格式圖像I′.篡改檢測和修復步驟利用閾值法將PNG格式圖像F′中的圖像F二值化為圖像Fb,將圖像Fb分為2×3的不重疊分塊,并根據塊內像素生成篡改檢測信號s′.同時,使用密鑰Key從α通道Fα找到對應的共享帶入算法2得到原始圖像塊篡改檢測信號s和像素值.若s≠s′,則圖像塊被篡改并進行標記,利用原始像素修復篡改塊.

Fig. 2 Framework of the method of tampering detection and recovery based on Shamir secret sharing scheme圖2 基于Shamir秘密共享方案的篡改檢測和修復方法框架

1.2 基于異或運算的篡改檢測信號生成方法

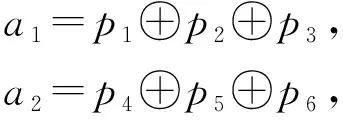

文獻[9]在計算篡改檢測信號a1和a2時,計算公式為

(1)

Pf=1-Pf=1-Pf=2,

(2)

Fig. 3 Example of generating the tampering detection signals based on XOR operation and our method圖3 基于異或運算和本文方法生成篡改檢測信號的實例

其中,Pf=1代表a1,a2中一個出現錯誤而引起篡改檢測錯誤的概率,Pf=2代表a1和a2同時出現錯誤而引起篡改檢測錯誤的概率,所以篡改檢測正確的概率Pf=1-(2×3/8×1/8)/(63/64)-(3/8×3/8)/(63/64)=48/63,接近75%.由此可知,篡改檢測錯誤的來源便是異或操作不能在2個像素同時改變時做出正確判斷,而同類型文獻[10-12,14]的方法也延用了文獻[9]中使用異或操作生成篡改檢測信號的方法,因此也存在著同樣的問題.

2 一種基于Shamir秘密共享的文件圖像篡改檢測和修復方法

為了解決文獻[9]異或運算引起的篡改檢測正確率較低的問題,本文首先提出了基于權重的篡改檢測信號生成方法;同時,為了保證文件圖像內容的安全性和篡改修復效果,本文提出使用標記點確定共享置亂區域,確保圖像被裁剪后仍能恢復置亂的共享.之后,本文在二者的基礎上提出了一種新的基于Shamir秘密共享方案[8]的文件圖像篡改檢測和修復方法.

2.1 基于權重的篡改檢測信號生成方法

本文在1.2節中分析了文獻[9]中出現篡改檢測錯誤主要是由于異或運算生成篡改檢測信號的原因,而2×3分塊中2個像素同時發生改變的情況在一張篡改圖像中并不少見,文獻[9]實驗部分也指出,其篡改檢測準確率會隨篡改塊在整幅圖像中占比的增加而降低,當篡改塊的數量占比為17.82%時,篡改檢測正確率最高只能達到76.70%,導致篡改圖像的修復效果變差.為了消除文獻[9]異或運算生成篡改檢測信號引起的檢測錯誤,同時提升基于Shamir秘密共享方案同類型方法的篡改修復能力和魯棒性,本文提出了一種新的篡改檢測信號生成方法.

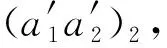

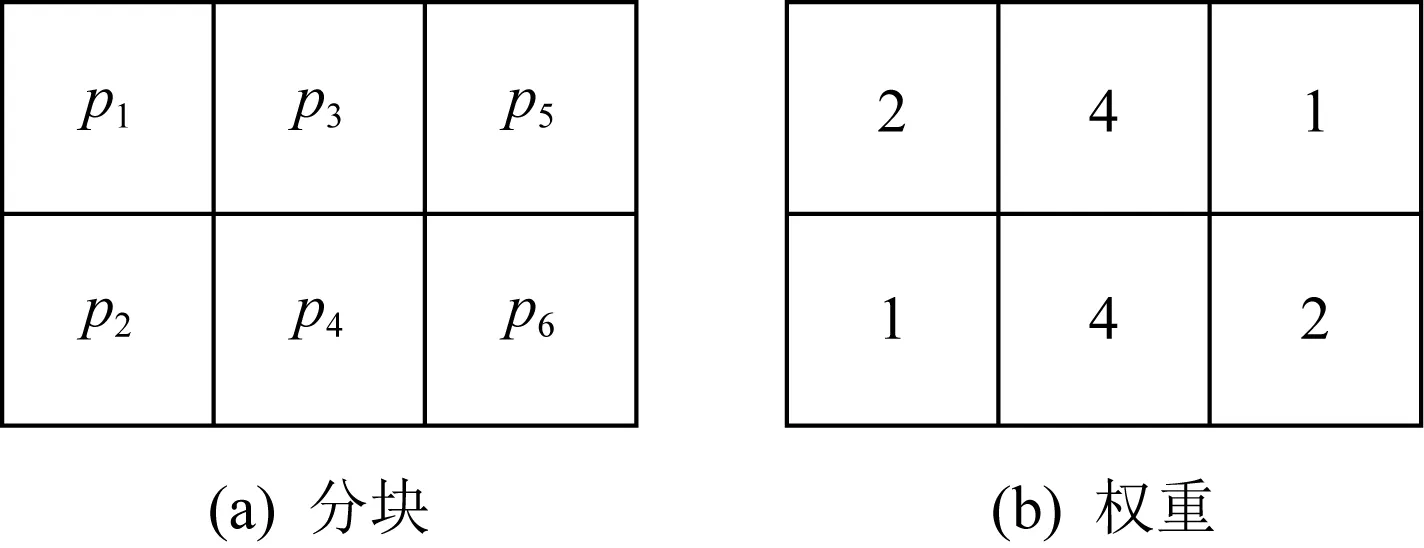

本文也采用文獻[9]中的2×3分塊大小,對于分塊中的不同位置賦予不同權重值,為圖像塊生成篡改檢測信號s1:

(3)

其中,pi(i=1,2,…,6)代表2×3分塊的像素值,wi(i=1,2,…,6)為每個像素對應的權重值.

因為篡改檢測信號是被保存到α通道,為了保證最后存儲的PNG格式圖像的視覺效果不被影響,所以,篡改檢測信號的范圍被控制在[0,16],即分塊權值的總和被控制在[0,16],本文采用的權重分布如圖4(b)所示.

Fig. 4 Distribution of weights on 2×3 image block圖4 2×3圖像分塊的權重值分布圖

如果只使用篡改檢測信號s1,當塊中相同權重的像素交換位置也會出現篡改檢測錯誤的情況,如圖3(a5)(b5),篡改檢測信號s1均為4+2+1=7.為了避免這種情況的出現,本文方法將不同權重的像素p1,p2,p3和p4,p5,p6分為2組,利用2個分組中白色像素的個數信息,生成篡改檢測信號s2進行輔助檢測:

s2=fb2d(r1‖r2) modp,

(4)

其中,fb2d()將二進制序列轉為十進制數,‖為二進制序列的級聯操作,r1和r2分別為p1,p2,p3和p4,p5,p6中白色像素個數的二進制形式,其值范圍為00到11,p=15.當分塊中不同分組權值相同的像素交換位置時,篡改檢測信號s2會發生改變.對于圖3(a5)(b5)的情況,因為篡改檢測信號s2的引入,避免了只使用篡改檢測信號s1引起的檢測錯誤的情況.

對于一個2×3大小的二值分塊,共有26=64種分布情況.將每一種分布都等概率與其余63種分布情況進行對比,結合信號s1和s2進行篡改檢測,可以得出只有p1,p2,p3和p4,p5,p6中2組相同權重的像素同時交換位置才能產生相同的篡改檢測信號,如101110變為011101,p1和p2交換位置的同時p5和p6交換位置,s1=12和s2=10均未改變.對于(p1p2p3)2,000和111發生篡改不可能檢測錯誤,其余6種排列均有2種交換位置篡改的可能,比如001可能變為010或100,且(p1p2p3)2和(p4p5p6)2這2組可進行不同的組合,所以篡改檢測正確的概率Pf=[1-(6/64)×(2/63)×2]×100%≈99.405%,遠高于文獻[9]中基于異或運算生成檢測信號的篡改檢測正確率.

Fig. 5 Process of tampering protection generation for document image圖5 文件圖像篡改保護生成過程

2.2 文件圖像篡改檢測和修復

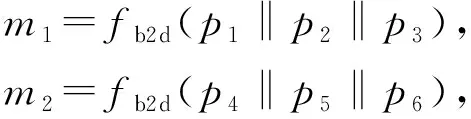

在基于權重的篡改檢測信號生成方法的基礎上,本文提出一種新的基于Shamir秘密共享的文件圖像篡改檢測和修復方法,方法分為篡改保護生成和篡改檢測修復2個過程.

2.2.1 篡改保護生成

篡改保護生成是為文件圖像內容生成篡改檢測和數據修復信息的過程,其過程如圖5所示.首先,使用閾值法[17]將需要生成保護的文件圖像I二值化為圖像Ib,并將圖像Ib進行不重疊的2×3分塊,圖像可以被分塊的區域大小為M×N,然后根據式(3)(4)為所有圖像塊生成篡改檢測信號s1和s2,將圖像Ib分塊內(p1p2p3)2和(p4p5p6)2的內容轉換為十進制值m1和m2,具體操作為

(5)

然后,將篡改檢測信號s1,s2和m1,m2分別帶入式(6)(7)生成圖像篡改檢測的共享qi(i=1,2)和數據修復的共享qi(i=3,4,5,6):

qi=F(xi)=shamir(s1,s2,xi) modp,i=1,2,

(6)

qi=F(xi)=shamir(m1,m2,xi) modp,i=3,4,5,6,

(7)

其中xi=i,p=15,所以qi∈[0,14].

圖像Ib中所有的圖像塊都生成篡改檢測的共享后,將分塊中用于篡改檢測的共享q1,q2固定在當前所在位置,用于修復的共享qi(i=3,4,5,6)使用基于排序變化的置亂算法[18]隨機置亂,并插入到其他分塊中篡改檢測共享之外的其余位置.將散布的所有共享加上240組成α通道Iα,通道內每個像素點的取值范圍為[240,254].將Iα中位于(1,1)和(1,M-2),(N-1,1),(N-1,M-2)及中心點(Mid_x,Mid_y)的值設為255作為文件圖像共享置亂區域的標記點,中心點坐標為:

(8)

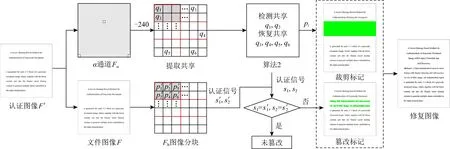

2.2.2 篡改檢測修復

Fig. 6 Process of tampering detection and recovery for document image圖6 文件圖像篡改檢測和修復過程

Fig. 7 Analysis of the tampering detection results of the proposed method圖7 本文方法篡改檢測結果分析

2.3 篡改檢測正確率分析

2.1節在所有分布等概率的情況下,計算得到本方法篡改檢測正確的概率為99.405%,但在圖像中不同類型篡改的概率并不等同,圖7給出了文件圖像在篡改過程最常發生的抹去篡改、新增篡改和重疊篡改3種篡改的檢測細節分析.對于文件內容的篡改,抹去和新增篡改所占比例較大,而本文方法對抹去和新增篡改的篡改檢測正確率為100.0%,對應圖7(d)中的圓圈和方塊標記點;與原內容發生重疊的篡改所占比例較小,對應圖7(d)中的曲線,其篡改檢測正確率的平均值為99.405%.因此,本文方法對于整幅圖像的篡改檢測正確率將不低于99.405%.

3 實驗結果與分析

3.1 實驗數據庫

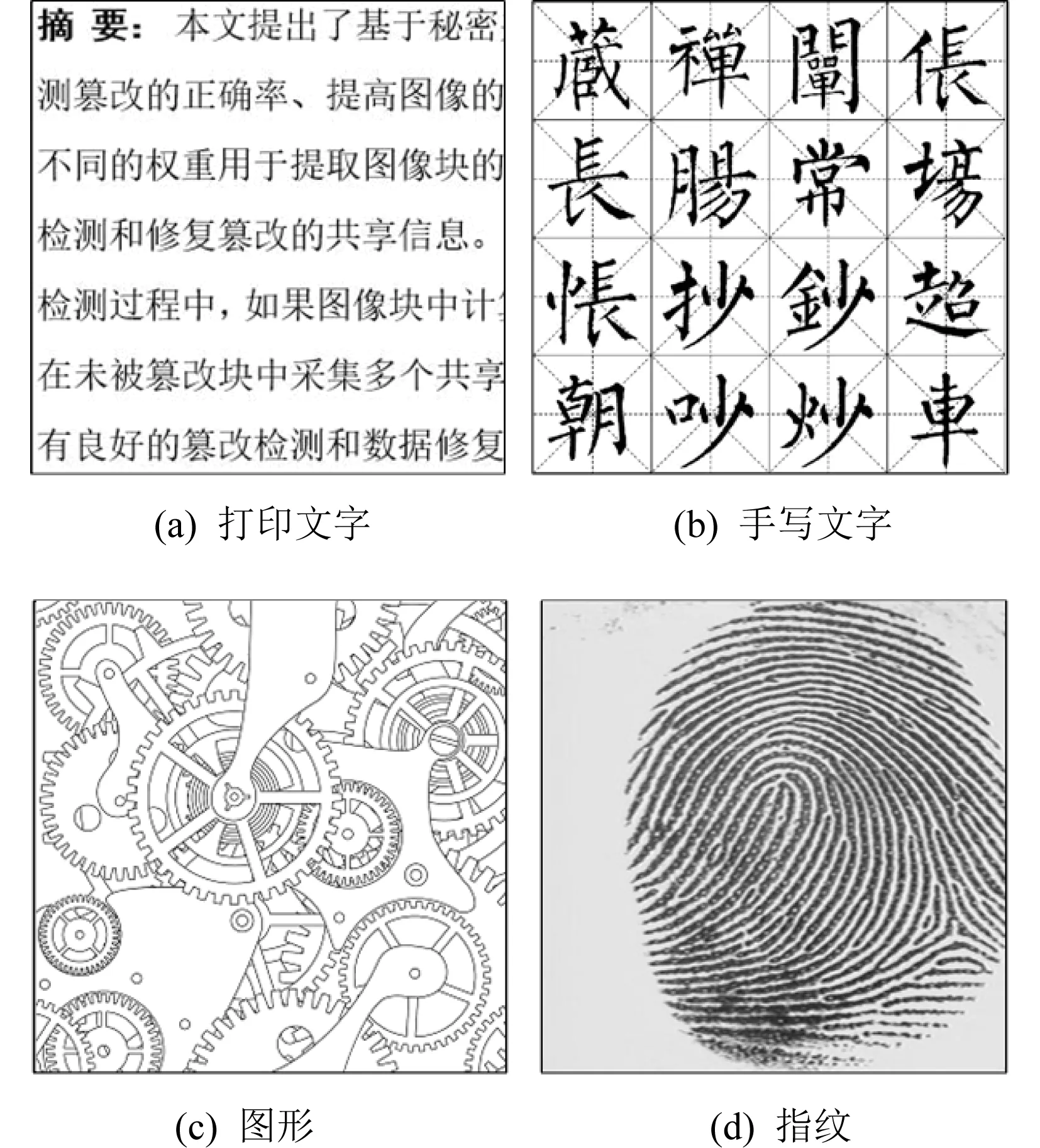

為了確保實驗的可信度,實驗數據庫包含打印文字、手寫文字、圖形和指紋等多種形式的文件圖像共126張,其中打印文字有57張,手寫文字30張,圖形24張,指紋15張.圖8中給出了部分實驗樣例,圖像的尺寸包含180×180到1296×621多種分辨率.

Fig. 8 Samples of the experiment database圖8 實驗數據庫樣例

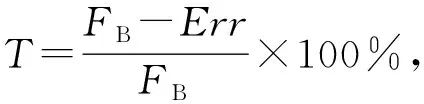

3.2 評價指標

本文實驗部分采用的評價指標有篡改檢測正確率T和篡改修復率R.篡改檢測正確率T定義為

(9)

其中,FB是整幅圖像被篡改圖像塊總數,Err是篡改檢測錯誤的圖像塊數.

篡改修復率R為圖像中篡改檢測正確并修復的圖像塊數在篡改的圖像塊數總數中的占比,是篡改修復效果的評價指標,其計算公式為

(10)

其中,URB表示檢測為篡改塊,但修復共享個數小于算法2輸入閾值而不能被修復圖像塊的個數.

3.3 實驗對比與分析

為了驗證本文方法的有效性,本節在不同篡改方式以及不同攻擊的情況下,討論和分析本文方法的篡改檢測準確率和修復效果,并與基于Shamir秘密共享方案的文獻[9,12]進行對比,最后對實驗結果進行總結分析.

3.3.1 不同篡改方式下的實驗結果

常見的文件圖像篡改手段主要包括復制-移動[19]和拼接篡改[20]等.本節主要驗證本文方法對其中疊加圖層篡改、圖像內容新增篡改和抹去篡改情況下的篡改檢測準確率和修復有效性.疊加篡改是在原圖像上疊加圖層的篡改,不同的軟件對圖像會產生不同的影響,如:Adobe Photoshop或者Corel PhotoImpact繪圖軟件會改變α通道的值,篡改部分α通道值變為最大透明值255,本文方法除標記點外α通道的最大值為254,所以疊加篡改很容易被檢測.直接新增和抹去修改圖像中的內容,并不會改變α通道的值,通過提取α通道中的共享可以對圖像進行篡改檢測和修復.本節在不同篡改方式的情況下,將本文方法與文獻[9,12]進行對比.圖9展示了不同類型的疊加圖層篡改、新增抹去篡改的檢測和修復結果.

針對圖9(a2)(a3)中的疊加圖層篡改,由于疊加圖層的區域會改變α通道值,因此在不同方法中都會被檢測為篡改.對于此類篡改,本文方法的檢測過程與文獻[9,12]相同,所以僅呈現本文篡改檢測和修復效果,如圖9(b1)~(b3)和圖9(b4)~(b6)所示.圖9(c1)~(c3)和圖9(c4)~(c6)分別是文獻[9,12]對新增和抹去篡改1和2的檢測標記和數據修復圖.文獻[9,12]生成篡改檢測信號的操作相同,不同的是文獻[12]在生成篡改檢測信號前,使用了3個以圖像大小為隨機種子的隨機二進制序列對二值圖像的每個像素進行異或,當圖像的大小未發生變化時,隨機的二進制序列不會發生改變,假設二值圖像塊的信息為111010,使用010101,111001,110101隨機二進制序列按位進行異或操作,結果為100011,生成的篡改檢測信號a1=1,a2=0,若像素塊的信息被篡改為010100,隨機二進制序列按位進行異或操作后結果為001101,生成的篡改檢測信號仍是a1=1,a2=0,所以文獻[9,12]在圖像大小未發生變化時篡改檢測和修復結果相同.圖9中綠色、藍色和紅色部分分別是篡改檢測標記、檢測錯誤標記和無法修復的篡改標記.圖9(d1)~(d3)和圖9(d4)~(d6)分別為本文方法對新增和抹去篡改1和2的篡改檢測標記和數據修復圖.實驗結果和理論計算相同,本文方法可以100%地檢測出抹去和新增篡改.并且可以在篡改范圍較小時,完整地修復新增和抹去的圖像內容,相較于異或操作生成篡改檢測信號的方法,具有良好的篡改檢測和修復效果.鑒于文件圖像的特殊性,這些細節成分必不可少.

3.3.2 噪聲攻擊下的實驗結果

除了疊加圖層、新增篡改、抹去篡改3種經常發生的篡改方式外,圖像篡改檢測方法經常受到各種惡意的攻擊.攻擊者通過觀察圖像的篡改檢測結果破解或破壞圖像的篡改檢測方法.本節將驗證本文方法對隨機噪聲攻擊的魯棒性,并與文獻[9,12]進行對比.抵抗隨機噪聲攻擊的能力是評價圖像篡改檢測和修復算法有效性的重要指標.因為感染噪聲的隨機性,會使圖像中的像素發生各種變化.為了驗證本文方法在隨機噪聲攻擊下的篡改檢測和修復效果,分別使用3種不同信噪比(signal-noise radio,SNR),SNR=0.95,SNR=0.85,SNR=0.75的椒鹽噪聲添加到數據庫中的圖像,實驗結果如表1所示.

從表1可以看出,隨著信噪比減小,篡改塊數增多,本文方法篡改檢測正確率仍很穩定,即使感染噪聲的塊數達到整幅圖像的51.60%,也可以檢測出99.99%的篡改塊.但隨著篡改塊數的增多,不可修復塊URB增多,圖像修復率會隨之降低.為了呈現主觀效果,隨機從數據庫中選擇圖10(a1),將檢測為篡改的圖像塊標記為綠色,檢測錯誤的圖像塊標記為藍色,篡改但無法修復的圖像塊標記為紅色.從圖10中可以看出,隨著信噪比的減小,感染噪聲的范圍變大,圖像質量明顯下降.圖10(b1)~(b3)和10(b4)~(b6)分別為文獻[9,12]對SNR=0.95,SNR=0.85,SNR=0.75不同信噪比椒鹽噪聲的檢測標記和數據修復圖,圖10(c1)~(c3)和圖10(c4)~(c6)分別為本文方法對SNR=0.95,SNR=0.85,SNR=0.75不同信噪比椒鹽噪聲的檢測標記和數據修復圖.相較于異或操作生成篡改檢測信號的方法,本文方法基本上可以檢測出所有感染椒鹽噪聲的圖像塊,但不可修復塊URB數量會增多,圖像修復率會有所下降.

Fig. 10 Experimental results of tampering detection and recovery attacked by salt and pepper random noise圖10 椒鹽隨機噪聲攻擊下的篡改檢測和修復實驗結果

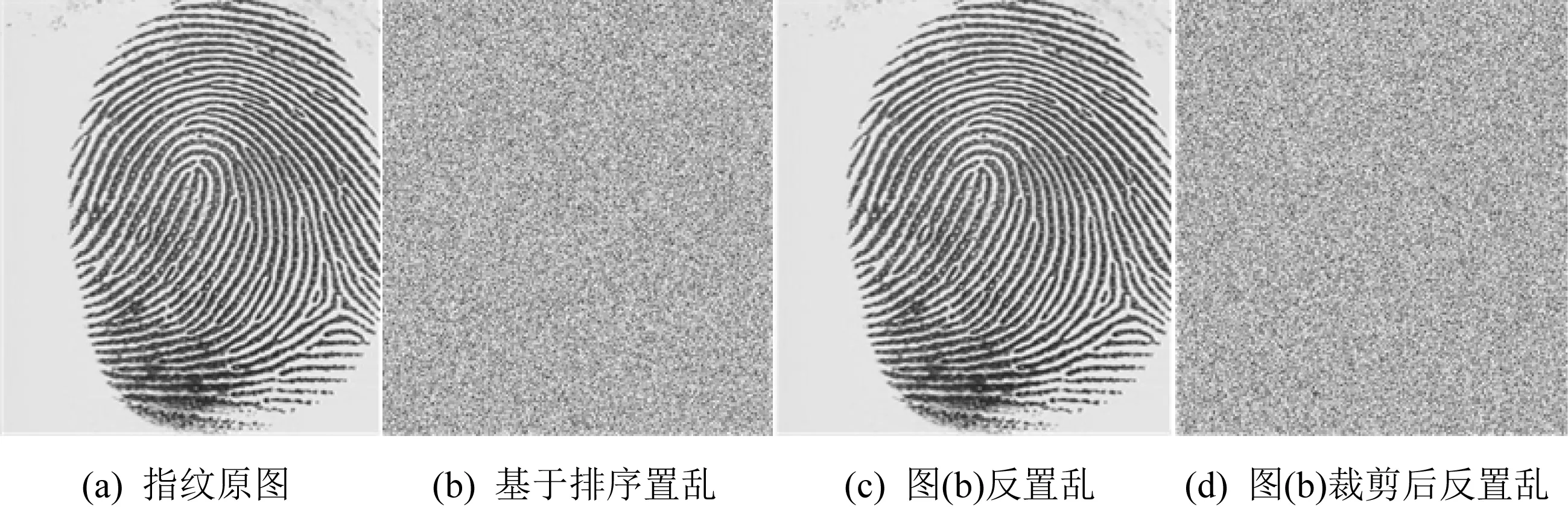

3.3.3 裁剪攻擊下的實驗結果

裁剪是最常使用的圖像操作,攻擊者會裁剪掉圖像內容,制作虛假的圖像.裁剪部分圖像內容有可能會使一些圖像篡改檢測方法產生錯誤,甚至喪失篡改檢測能力,因為裁剪區域可能影響篡改檢測信號的提取或生成.圖11(a)使用基于排序變化的置亂算法隨機置亂得到圖11(b),對圖11(b)使用反置亂算法得到圖11(c),如果裁剪圖11(b)最后一行,但其他參數保持不變,使用反置亂算法得到圖11(d).可以看出雖然裁剪攻擊的范圍很小,但對置亂算法的影響很大,置亂分布在其他位置的像素無法回到原來位置.

Fig. 11 Impact of cropping attack on scrambling repair圖11 裁剪攻擊對修復置亂的影響

Fig. 12 Experimental results of tampering detection and recovery attacked by the cropping attack圖12 裁剪攻擊下的篡改檢測和修復實驗結果

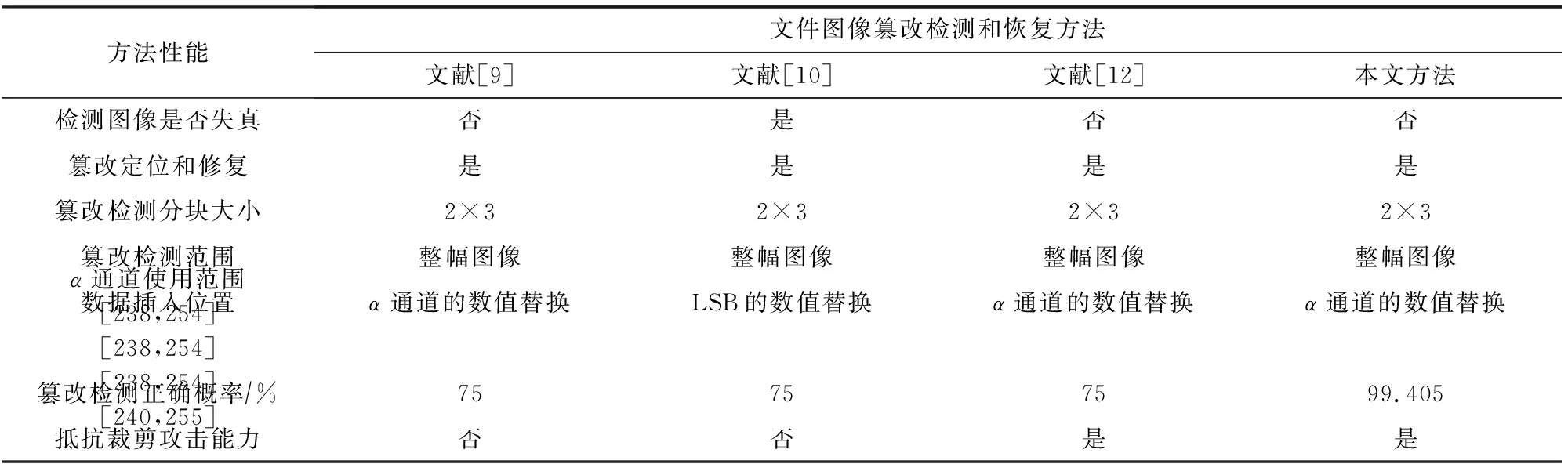

3.3.4 本文方法與其他方法的對比

表2列出了本文所提方法與其他文件圖像篡改檢測方法的比較情況.用于比較的方法都是整幅圖像范圍內的篡改檢測,篡改檢測和修復數據均使用了秘密共享方案,都具有篡改檢測和篡改內容修復的能力.從表2可以看出,在篡改檢測正確率方面,文獻[9-10,12]使用異或操作生成篡改檢測信號,不能在偶數像素改變時做出正確判斷,所以篡改檢測正確率較低,導致圖像修復效果降低.本文方法對圖像進行不重疊的2×3分塊,分塊中不同位置賦予不同的權重提取圖像塊的篡改檢測信號明顯提高了篡改檢測正確率.其次,文獻[9-10]所提方法無法抵抗文件圖像的裁剪攻擊,圖像遭遇裁剪攻擊后將無法進行圖像修復.文獻[12]具有抵抗裁剪攻擊的魯棒性,但對于裁剪攻擊的篡改檢測運算量極大,需要從數次的嘗試中得到原始圖像的大小,且要求至少有一個邊沒有被裁剪.本文方法不僅可以判斷出裁剪區域,還可以有效地進行修復,具有計算復雜度低、魯棒性高的優點.本文方法保持了文獻[9-10,12]所提方法的優點,并在此基礎上,使用更小的α通道占用范圍提升了文件圖像篡改檢測的正確率,提高了篡改數據的修復能力和抗裁剪攻擊的魯棒性.

Table 2 Comparison of Different Document Image Authentication Methods with Our Method表2 本文方法與其他文件圖像篡改檢測方法的比較結果

4 總 結

本文提出了一種基于Shamir秘密共享方案的文件圖像篡改檢測和修復方法,利用基于權重的檢測信號生成方法和Shamir秘密共享方法,用于檢測和修復的數據被分布于PNG格式的α通道中.本文方法是一個塊級別的檢驗和像素級別的修復算法,對抹去、新增等常見的篡改檢測正確率高,且有較強的抵抗裁剪攻擊的魯棒性.同時,與其他基于Shamir秘密共享的篡改檢測和恢復方法相比較,本文方法具有更強的文件數據修復能力.本文方法是以灰度文件圖像篡改檢測和恢復為研究目標,接下來的工作將繼續針對多級灰度甚至彩色圖像的篡改檢測和恢復問題進行研究.

作者貢獻聲明:畢秀麗負責提出研究方案和實驗構思;閆武慶負責實驗執行和論文撰寫;邱雨檬參與實驗和論文修訂;肖斌、李偉生和馬建峰參與方案設計與分析.