虛假數據注入攻擊下的微電網分布式協同控制

陳郁林,齊冬蓮,李真鳴,王震宇,張建良,于 淼

(浙江大學電氣工程學院,浙江省杭州市132012)

0 引言

隨著分布式電源(distributed generator,DG)的廣泛接入和智能化電網建設的持續發展,配電網已逐漸變成一種有源、可控、靈活的有源配電網信息物理系統(cyber-physical system,CPS)[1-2]。有源配電網CPS的發展不但提高了對配電網的控制能力,也為電力CPS的建設提供了條件。然而,以智能設備構筑的感知層和控制層因涉及面廣、安裝量大的特點,受到網絡攻擊的風險較高[3-4]。具體表現為全球電力二次系統網絡安全事件頻發[5-6]。因此,有源配電網CPS的網絡安全對于其進一步發展至關重要。微電網作為有源配電網CPS的重要組成部分,也繼承了相關特性。微電網不但可以連接主網運行,而且能夠脫離主網獨立管理系統內部的能量流。這種即插即用的特點使得微電網CPS在保持電網的持續可靠供電和提高DG的滲透率方面發揮了重要作用。為了提高微電網的運行水平,常采用分層控制結構[7-8]對微電網進行控制。分層控制結構通常包含一次控制層、二次控制層和三次控制層。控制層之間相互配合,能夠有效確保微電網CPS的穩定運行。

二次控制在保證孤島運行微電網穩定性方面的作用十分關鍵[9-10]。分布式控制模式以其靈活性、高可靠性和可擴展性的優點逐漸取代了集中式控制模式[11-15]。但由于涉及較多控制決策和信息通信過程,分布式控制非常容易受到網絡攻擊。網絡攻擊輕則會使控制算法無法達到控制目標,導致微電網頻率和電壓發生偏差;重則會導致微電網崩潰,帶來嚴重的經濟損失。因此,為消除攻擊對系統的破壞,研究能夠抵御攻擊的分布式控制算法具有重要的現實意義。

在眾多的攻擊類型中,虛假數據注入(false data injection,FDI)攻擊可以在不引起控制器跟蹤誤差的前提下施加攻擊,很難被分布式控制器直接檢測并消除。以注入量為常值的FDI攻擊為研究對象,文獻[16-18]提出了基于狀態觀測器和信任因子的攻擊抑制算法,力圖減輕或消除攻擊對系統的影響。但這些算法主要采用建立評估信息可靠性的機制或建立狀態觀測器的方法,僅能減輕攻擊造成的影響,且計算復雜度高,不利于算法在控制器中的集成。基于此,針對注入量為常值的FDI攻擊,本文首先分析了FDI攻擊對微電網分布式協同控制的影響,然后基于常值微分為0的性質,設計了一種抵御FDI攻擊的分布式協同控制方法,該方法不需要建立復雜的評估機制,不依賴狀態觀測器,能夠完全消除注入量為常值的FDI攻擊對系統的影響,且能夠應對所有DG受到攻擊的情況。

1 基于分布式協同控制的微電網頻率二次控制

在微電網分層控制結構中,傳統的分布式協同控制在沒有攻擊的理想情況下能夠保證系統在孤島運行時的頻率運行在額定頻率[19-25]。

1.1 網絡圖論基本知識

一個由n個節點構成的網絡拓撲G可以由節點集V={v1,v2,…,vn}和邊集E?V×V表示,即為G?(V,E),其中vi為第i個節點。若節點vi能夠收到節點vj的信息,則節點vj稱為vi的鄰居節點。節點vi的鄰居節點的集合定義為Ni={j|(vj,vi)∈E}。

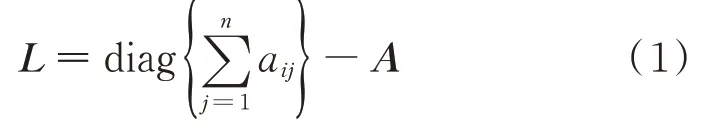

網絡拓撲G的拉普拉斯矩陣L定義為:

式中:A為拓撲的鄰接矩陣,如果(vj,vi)∈E,即節點vi收到節點vj的信息,則矩陣A的元素aij=1,否則aij=0。

通過定義可知L e=0,其中e為元素為1的n維列向量。從節點vi到節點vj的路徑可表示為一組邊的序列,即(vi,vk),(vk,vl),…,(vm,vj)。若拓撲圖中從根節點到任意節點都存在至少1條路徑,則稱拓撲圖中包含1個生成樹。

領導節點v0通過邊與至少1個節點vi相連,記連接權值為bi,稱為連接增益。若bi=1,則表明vi與領導節點相連,否則bi=0。連接增益矩陣B的表達式為B=diag{b1,b2,…,bn}。本文假設通信拓撲圖是連通的,且包含1個以領導節點v0為根節點的生成樹。

1.2 微電網分布式協同控制

在微電網中,DG通過逆變器向微電網供電。根據控制目標的不同,DG逆變器可分為流控電壓源型逆變器(current controlled voltage source inverter,CCVSI)和壓控電壓源型逆變器(voltage controlled voltage source inverter,VCVSI)這2種。其中CCVSI只能跟蹤微電網的頻率和電壓提供相應的有功功率和無功功率,而VCVSI可調整DG的頻率和電壓,可控性更好。因此,在孤島運行的微電網中,DG的端口逆變器往往采用VCVSI,其主要由直流電源、橋式逆變電路、功率控制器、電壓控制器、電流控制器和濾波器等組成。

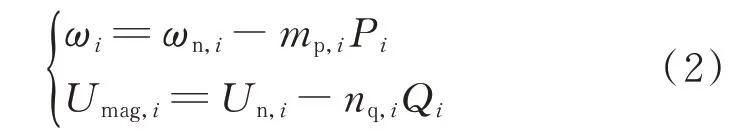

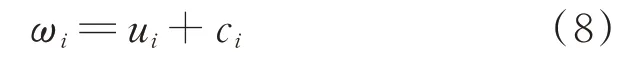

在功率控制器中,下垂控制技術用于控制逆變器輸出的有功功率和無功功率。其模擬了同步發電機有功功率-角頻率和無功功率-電壓的關系,具體表達式為:

式中:ωi和Umag,i分別為逆變器i的輸出角頻率和電壓;Pi和Qi分別為逆變器i的輸出有功功率和無功功率;mp,i和nq,i分別為逆變器i的有功和無功下垂系數,可通過逆變器的額定值獲得;ωn,i和Un,i分別為逆變器i的角頻率和電壓設定點。

下垂控制會導致頻率和電壓的偏差,因此,需要二次控制來進行補償。二次控制的目標是通過調節角頻率和電壓設定點將頻率和電壓恢復到正常工作范圍內。本文只對攻擊下的分布式協同控制進行分析,因此控制目標為:在存在攻擊的情況下,設計二次控制算法,使式(3)成立。

式中:i=1,2,…,n,其中n為DG的個數;ωref為參考角頻率。

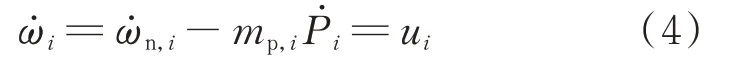

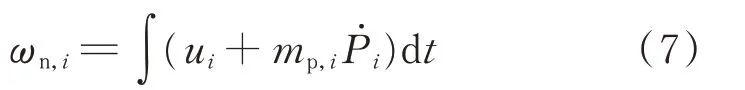

為了利用分布式協同控制實現上述控制目標,需要設計輔助控制器來獲取式(2)中的控制輸入ωn,i。將式(2)進行微分為:

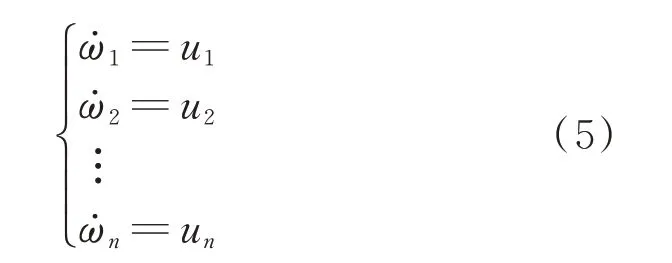

根據式(4),可將包含n個DG的微電網頻率恢復問題轉化為一階線性多智能體系統的跟蹤同步問題,即

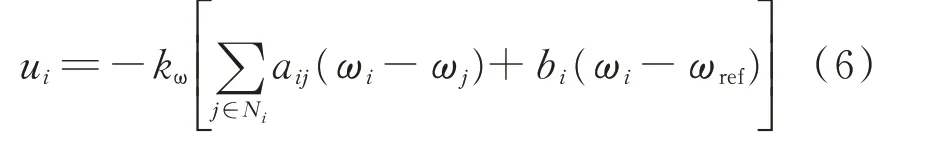

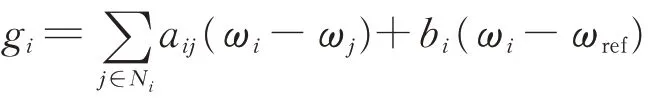

為實現各個DG角頻率與參考角頻率一致,采用Leader-follower一致性控制算法設計控制率[12-14]。由于只依賴本地和通信拓撲圖中的鄰居節點信息,則傳統的分布式協同控制算法的控制輸入可設計為:

由式(4)可導出二次控制的設定點為:

根據式(6)及系統動態特性,結合下垂控制,可分布式地實現DG頻率的恢復[11]。

2 FDI攻擊下的微電網分布式協同控制算法

由引言可知,當微電網控制系統受到惡意網絡攻擊時,會導致控制目標無法實現,甚至會產生遠超物理設備故障導致的后果。攻擊者可以從微電網的建設和生產環節中尋找漏洞實施攻擊。例如,攻擊者可以預先在設備采購供應鏈環節植入惡意代碼,并適時誘導惡意代碼發作實施預設的攻擊行為。這也是FDI攻擊實施攻擊的常用手段。對分布式控制系統而言,注入量為常值的FDI攻擊可以在不引起系統跟蹤誤差的前提下破壞系統的性能[17]。由于缺乏全局信息,傳統分布式協同控制在實施過程中很難檢測并消除FDI攻擊。因此,本文針對注入量為常值的FDI攻擊,研究其對傳統分布式協同控制的影響,并提出抗攻擊分布式協同控制算法。

2.1 FDI攻擊對傳統分布式協同控制系統的影響

當微電網中分布式協同控制系統的控制器受到注入量為常值的FDI攻擊時,其數學模型為:

式中:ci為施加在第i個DG控制器上的FDI攻擊參數。

由于幅值較大的攻擊會帶來明顯的系統狀態異常,利用簡單的判斷機制即可捕捉到系統的這種異常變化。FDI攻擊為了避免引起注意,往往不會設定較大的攻擊幅值。

2.2 2組治療前后RDQ量表評分比較 2組治療后反酸、反流、燒心及胸痛等RDQ量表評分比較。中年治療組與對照組比較,χ2=4.24,P=0.039(P<0.05),差異具有統計學意義;老年治療組與對照組比較,χ2=10.881,P=0.001(P<0.05),差異具有統計學意義;中老年治療組比較,χ2=4.9,P=0.028(P<0.05),差異具有統計學意義;中老年對照組比較,χ2=0.60,P=0.438(P>0.05),差異無統計學意義。詳見表2。

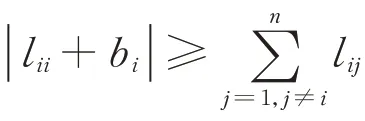

由定理1證明在分布式協同控制器受到攻擊的情況下,無法實現控制目標。為證明定理1,引入以下引理。

引理:矩陣L+B為可逆矩陣。

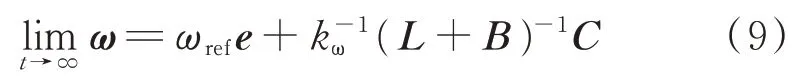

定理1:式(6)在攻擊存在時,不能保證每個DG的角頻率恢復到參考角頻率,會產生與攻擊量有關的偏差。具體為:

式 中:ω=[ω1,ω2,…,ωn]T為 角 頻 率 向 量;C=[c1,c2,…,cn]T為攻擊向量。證明過程如附錄A所示。

由定理1可知,傳統分布式協同控制算法在注入量為常值的FDI攻擊下無法實現式(3),會產生一個與攻擊向量有關的偏差,造成DG輸出頻率不同步,進而會破壞有功功率的平衡,發生頻率波動,從而影響整個系統的穩定性。因此,設計能夠抵御攻擊的分布式協同控制算法十分重要。

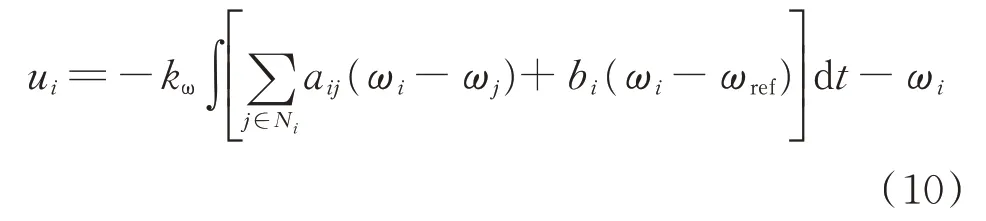

2.2 FDI攻擊下的分布式協同控制算法設計與穩定性分析

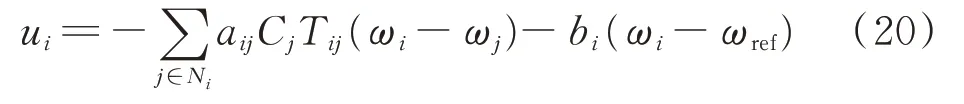

為消除注入量為常值的FDI攻擊對二次控制的影響,根據常值微分為0的特性和定理1的分析過程,設計新型抗攻擊分布式協同控制算法為:

定理2:式(10)能夠消除注入量為常值的FDI攻擊的影響,保證式(3)成立,且攻擊可以發生在任意DG上,攻擊的幅值可以任意大,即

證明過程如附錄A所示。證明過程表明,理論上,該算法能夠消除在任意DG上,任意大幅值的注入量為常值的FDI攻擊。

2.3 與現有抵御攻擊算法對比分析

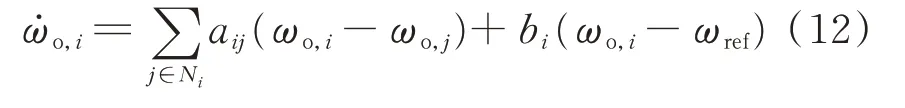

文獻[17]利用容錯機制在一定程度上解決了注入量為常值的FDI攻擊下的微電網二次控制問題。其具體做法如下。

首先,為每個DG引入1個狀態觀測器為:

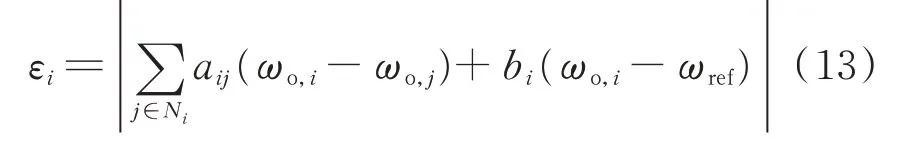

然后,定義本地鄰居跟蹤絕對誤差εi為:

該誤差的特點為:無論存在攻擊與否,εi→0,且t→∞。

定義偏差σi為:

該偏差的特點為:當不存在攻擊時,σi→0,且t→∞;當存在攻擊時,σi>0,且t→∞。

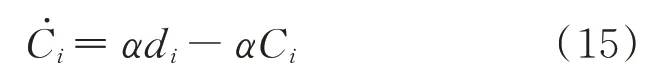

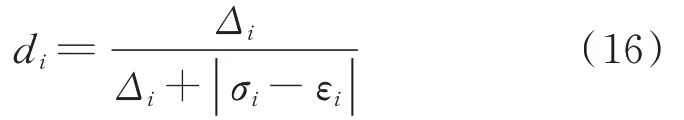

利用二者在攻擊存在時的差異,設計評價第i個DG本地信息可靠性的自信因子Ci,其計算方法為:

式中:Δi為閾值。

根據定義可知,當不存在攻擊時,|σi?εi|=0,使得Ci=1,且t→∞。當第i個DG被攻擊時,|σi?εi|?Δi,使得Ci<1,且t→∞。因此,自信因子能夠評價自身受到攻擊的嚴重程度,且攻擊造成的偏差差異越大,Ci越小。

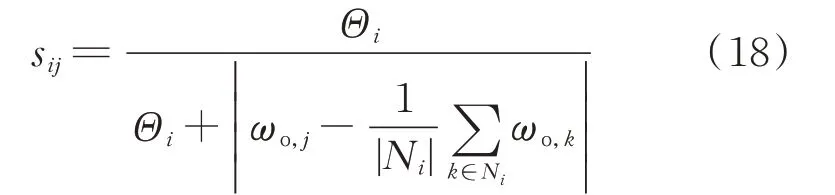

除判斷自身是否受到攻擊以外,還可以利用鄰居的觀測值設計信任因子rij來判斷鄰居節點的信息的可靠性。其計算方法為:

式中:Θi為設計的閾值。

結合式(15)—式(18)得到用于判斷第i個DG傳遞給第j個DG信息的可信程度因子Tij為:

由設計規則可知,0≤Tij≤1。

共同考慮本地與鄰居節點信息的可靠性,最終設計得到抵御攻擊的控制為:

將評價本地與鄰居節點信息可靠性的因子嵌入到控制器中,利用攻擊造成的差異越大,因子值越小的特性,在控制器執行過程中逐漸減小攻擊的擴散傳播,從而達到減小攻擊破壞程度的效果。從分析中可知,該算法只能減小攻擊的破壞程度,不能完全消除攻擊造成的影響。

結合上述分析,本文方法與該方法相比的優勢如下。

1)不需要額外設計狀態觀測器對本地和鄰居節點的角頻率狀態進行觀測。

2)不需要計算本地和鄰居節點信息的可靠性,降低了決策單元的計算負擔。

3)能夠完全消除攻擊造成的不利影響,使得DG的頻率最終能夠嚴格跟蹤到參考頻率。

3 算例分析

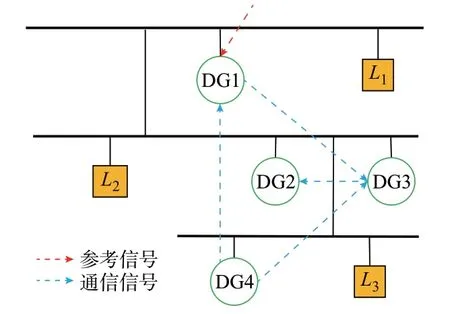

為驗證算法的有效性,采用如圖1所示的微電網系統作為研究對象。該微電網中包含4個DG和3個集成負荷(連接在同一條母線上的負荷需求總和)L1至L3。其中DG的容量、下垂控制系數和負荷需求分別如附錄A表A1和表A2所示。在MATLAB的Simulink中搭建相應的網絡拓撲及DG模型進行仿真。

圖1 微電網系統拓撲結構圖Fig.1 Topology of microgrid system

采用文獻[17]中的算法進行對比實驗,進一步突出本文抗攻擊分布式協同控制算法的性能。

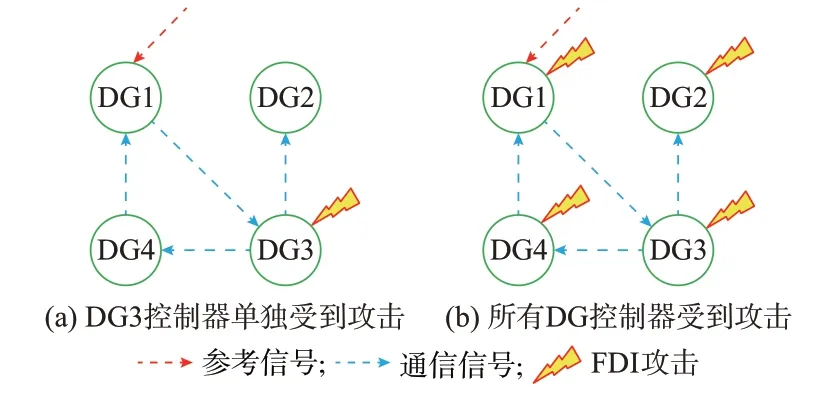

整個仿真過程中事件包括:t=0 s時,微電網脫離主網運行;t=1.5 s時,執行二次控制;在t=3 s時,注入攻擊。實驗驗證的2種攻擊情況分別為DG3控制器單獨受到攻擊(如圖2(a)所示)和所有DG控制器受到攻擊(如圖2(b)所示),攻擊向量分別為[0,0,0.3,0]T和[0.3,0.2,?0.3,0.4]T。

圖2 注入量為常值的FDI攻擊示意圖Fig.2 Schematic diagram of FDI attacks with constant injection

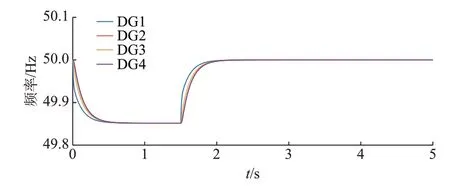

微電網系統環境無攻擊時,在傳統二次控制算法下,DG的頻率如圖3所示。可見,傳統次級控制在沒有攻擊的情況下,能夠將微電網孤島運行時的頻率同步在50 Hz的額定值。

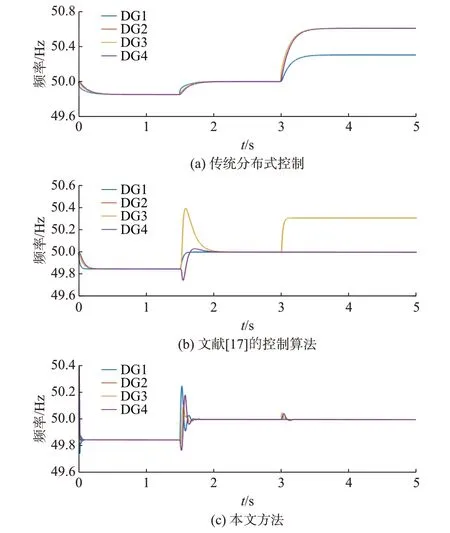

圖4給出了運用圖2(a)攻擊場景下傳統次級控制算法、文獻[17]的頻率二次控制算法和本文方法得到的4個DG的輸出頻率。從圖4(a)中可以看出,DG3僅受到幅值較小的常值注入,所有DG的輸出頻率超出頻率允許范圍,且不能保持同步,極有可能引發更嚴重的系統穩定問題。因此,重視配電網網絡安全,研究抵御攻擊的控制方法對于系統的穩定運行具有重要意義。

圖3 無攻擊時傳統分布式協同控制效果曲線Fig.3 Effect curves of traditional distributed cooperative control without any attack

圖4 DG3受到攻擊時二次控制效果曲線Fig.4 Effect curves of secondary control when DG3 is attacked

由圖4(b)和圖4(c)可知,與傳統頻率二次控制方法相比,文獻[17]的控制算法抑制了攻擊在控制系統中的傳播,使得DG1、DG2和DG4的頻率同步在額定值,但未能消除DG3因攻擊產生的頻率偏差,長時間運行也可能引發系統穩定問題。而本文方法則實現了攻擊的完全消除,保證了所有DG的頻率同步在額定頻率。驗證了本文方法的有效性和優越性。

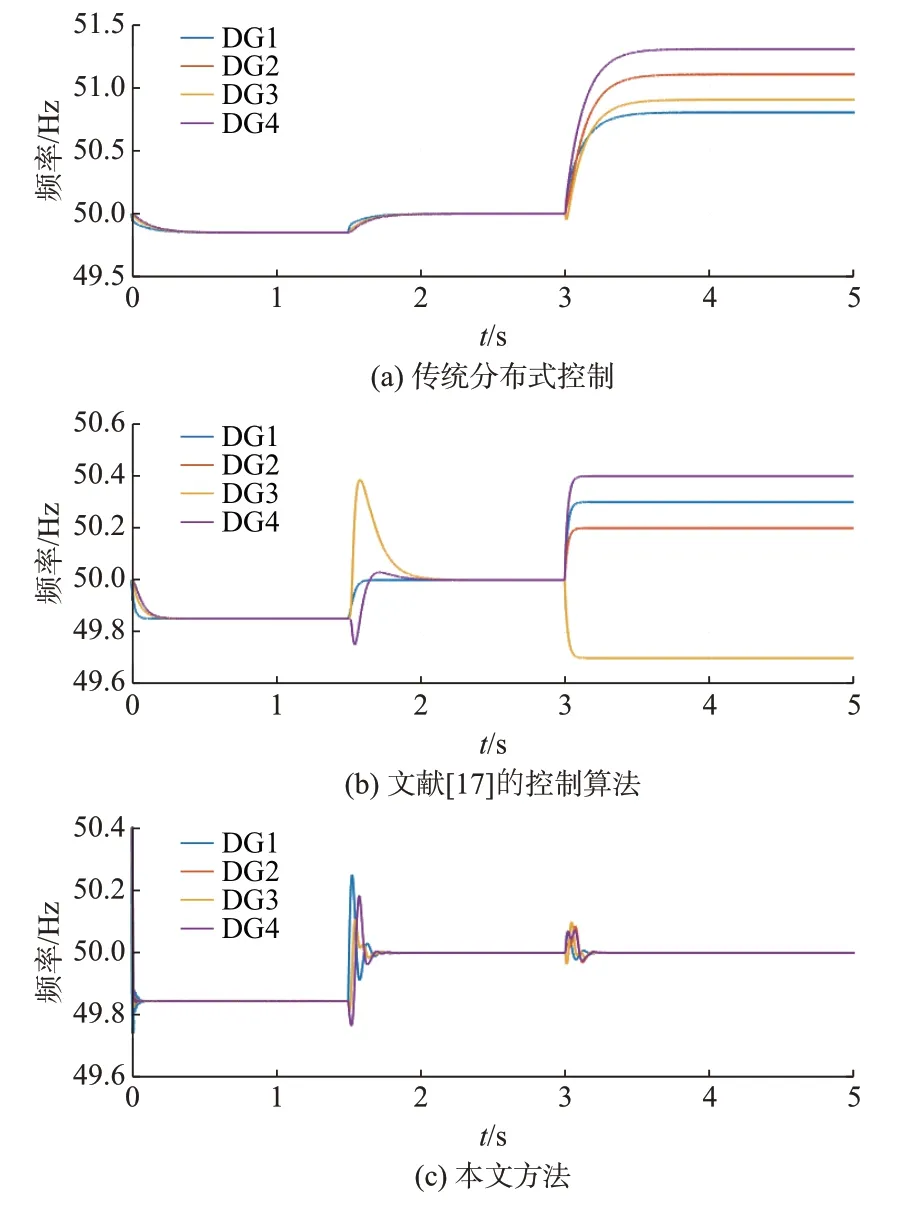

為進一步驗證本文方法能夠應對較多DG受到攻擊的情況,選用圖2(b)所示的場景。圖5給出了傳統次級控制算法、文獻[17]頻率二次控制算法和本文方法在受到攻擊后,4個DG的輸出頻率。由圖5(a)可知,與DG3受到攻擊的情況類似,所有DG的輸出頻率均超過允許范圍,且不能保持同步。但由于DG都受到攻擊,此場景下頻率偏差更加嚴重。

由圖5(b)和圖5(c)可知,文獻[17]的控制算法與傳統方法相比,雖然減輕了攻擊的不利影響,但每個DG的輸出頻率仍然超過了允許范圍,且不能同步,可見,文獻[17]方法無法應對所有DG受到攻擊的情況,算法具有較大的局限性。而本文方法則仍然能夠保證所有DG輸出頻率同步在額定值,完全消除了攻擊的影響,進一步驗證了所提抗攻擊分布式協同控制算法在應對注入量為常值的FDI攻擊時的有效性。

圖5 所有DG受到攻擊時二次控制效果曲線Fig.5 Effect curves of secondary control when all DGs are attacked

4 結語

微電網CPS容易受到網絡攻擊,針對注入量為常值的FDI攻擊,本文分析了攻擊對傳統分布協同控制的影響,利用常值微分為0的性質,設計了能夠完全消除注入量為常值的FDI攻擊的分布式控制器。經仿真驗證,與現有抵御攻擊的分布式協同控制方法相比,所提方法不需要設計復雜的參數評估鄰居信息的可信性,不依賴額外的估計器和通信網絡,能夠完全消除攻擊的影響,且能夠應對所有DG受到攻擊的情況,具有較高的實用性。

雖然所提抗攻擊分布式協同控制算法能夠有效抵御注入常值對執行器的攻擊,但對感知器和通信鏈路遭受攻擊的情況仍需要進一步深入研究。未來還可將研究重點聚焦于研究能夠應對更多類型注入式攻擊的分布式協同控制算法上。