灰度可視秘密共享方案分析與設計

劉健,張益,劉玉嶺,胡浩

灰度可視秘密共享方案分析與設計

劉健1,2,張益1,2,劉玉嶺3,胡浩4

(1. 信息產業信息安全測評中心,北京 100083;2. 中國電子科技集團公司第十五研究所,北京 100083;3. 中國科學院信息工程研究所,北京 100190;4. 信息工程大學,河南 鄭州 450001)

針對現有灰度可視秘密共享(GVSS,gray visual secret sharing)將原始圖像轉化為黑白二值圖像進行處理時產生像素信息損失的問題,提出了一種基于灰度疊加的GVSS,對于每一個灰度級像素,分別設計相應的加密矩陣,生成灰度共享份圖像,在此基礎上設計了(2, 2)、(2,)、(,)方案。與現有方案相比,所提方案有效降低了像素擴展度并實現了灰度密圖的無損恢復。

可視秘密共享;灰度圖像;灰度疊加;無損解密

1 引言

可視秘密共享(VSS,visual secret sharing)作為一種新興圖像秘密分享技術,通過將秘密圖像加密成若干雜亂無章的共享份,解密時利用人眼直接識別秘密信息,引起了學者們的廣泛關注[1-7]。

傳統VSS方案只能處理黑白二值圖像[8],限制了VSS的應用范圍[9],近年來,有學者提出灰度可視秘密共享(GVSS,gray visual secret sharing)[10],目前該方向研究處于起步階段,按設計方法,主要分為半色調GVSS和矩陣拼接式GVSS兩類。

本文主要貢獻:深入分析了灰度圖像與加密矩陣構造之間的關系;提出一種基于灰度疊加的GVSS方案;在實現解密圖像無損恢復的前提下,顯著降低了像素擴展度。

2 基本概念

VSS解密依據人眼視覺系統特性,即人類的視覺系統在觀察物體時,利用像素塊的平均色度效果來區分不同區域。

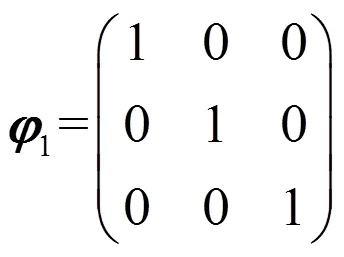

定義1[3]0和1是兩個×的布爾矩陣集合,設參與者數目為,恢復門限值,若從0和1中任意選出兩個×加密矩陣0和1滿足下列兩個條件,則稱(,)-VSS是一個可視秘密共享方案。

在定義1中,條件1)和條件2)分別表示方案的對比性和安全性條件,參數如下。

1) 門限值,解密后圖像中像素被人眼解析為黑色與白色的灰度臨界值,當解密后圖像中像素的灰度值大于或等于時該像素被人眼解析為黑色,相應地,當像素的灰度值小于時被解析為白色。

關于定義2的幾點補充說明。

(1)條件1)是對比性條件,當個共享份進行疊加時,利用灰度疊加原理可以解密秘密信息。條件2)是安全性條件,表示小于個共享份疊加時,疊加圖像中每個像素點顯示各灰度級的概率相同,人眼無法區分。

3 基于灰度疊加的GVSS方案

本節首先研究了灰度疊加原理,然后在此基礎上依次設計了(2, 2)、(2,)和(,)方案。通過新設計加密矩陣,實現灰度圖像的無損疊加恢復,克服半色調產生的信息損失問題。

3.1 灰度疊加原理

3.2 (2, 2)-GVSS

若秘密圖像包含的灰度級為,由于不同的灰度級對應的加密矩陣不同,秘密圖像像素取值集合為{0, 1, 2,…,-1},共享份的像素取值集合為秘密圖像像素取值集合的子集,為減小像素擴展度,加密矩陣中可以選擇幾個不同的灰度級來顯示整個秘密圖像的灰度級,需要滿足以下2個條件。

1) 共享份像素取值集合中灰度級經過灰度疊加規則運算可以覆蓋整個秘密圖像的取值集合。

2) 共享份像素取值集合應當盡可能小。

其中,條件1)是實現秘密圖像無損恢復的關鍵;條件2)有利于控制加密矩陣規模。方案核心是構造加密矩陣,本文采用一列有效、其余列抵消的構造思路。即灰度疊加后,只有其中一列顯示出原秘密圖像真正的灰度值,其余列被遮蓋元素抵消掉(GVSS中黑像素被當作遮蓋元素,因為任何灰度級與黑像素疊加會得到黑像素)。在此基礎上為每一個灰度級設計一個加密矩陣,以(2, 2)-GVSS為例,加密矩陣需滿足的安全性和有效性條件如下。

1) 安全性條件:不同灰度級加密矩陣的任意行向量中包含不同灰度值元素的個數相同。

2) 對比性條件:加密矩陣中的兩行疊加后能夠顯示原始秘密圖像對應的灰度值。

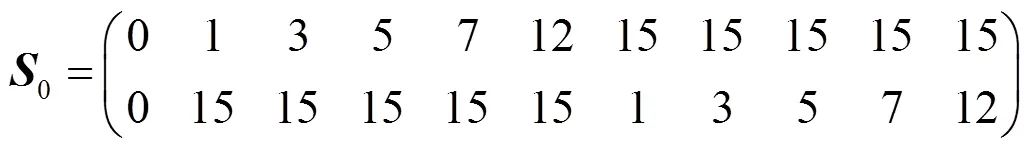

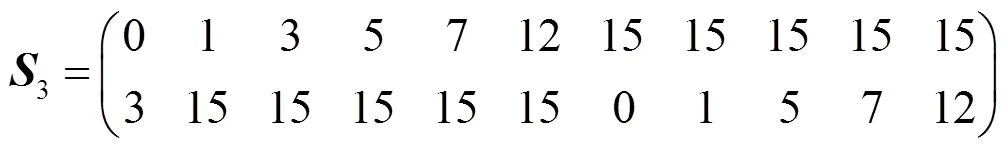

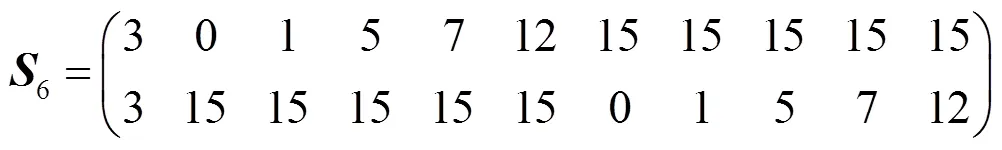

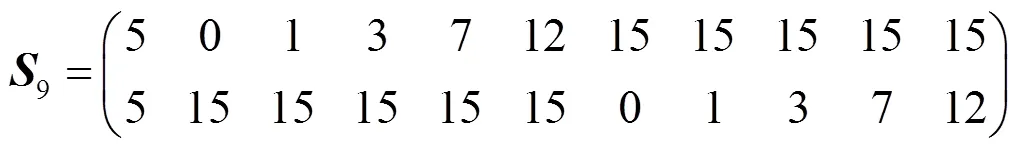

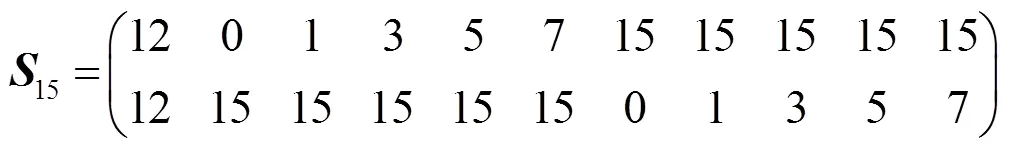

下面以16級灰度為例,給出(2, 2)-GVSS的加密矩陣構造流程。

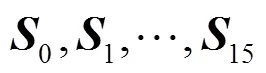

算法1 (2, 2)-GVSS的加密矩陣構造算法

輸入 灰度級=16

Step 1 初始化秘密圖像像素取值集合{0, 1, 2, …, 15}。

Step 2 生成共享份像素取值集合{0, 1, 3, 5, 7, 12, 15}。

Step 3 利用共享份像素取值集合中的元素,按照一列有效、其余列抵消的構造思路,為每一個灰度級設計相應的加密矩陣。

Step 4 輸出加密矩陣。

3.3 (2, n)-GVSS

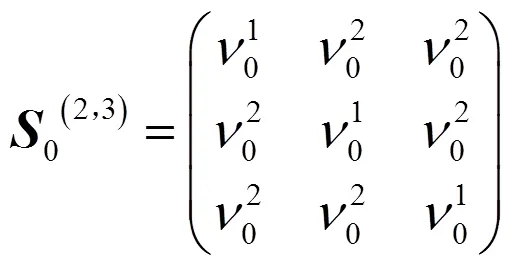

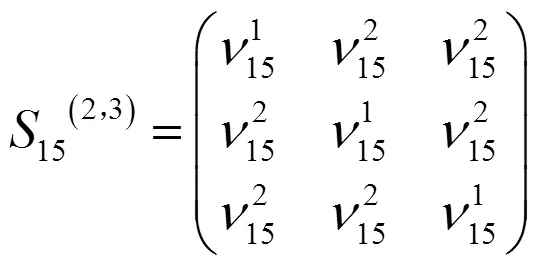

(2,)-GVSS構造以(2, 2)-GVSS為基礎,主要設計思想為:采用一列有效、其余列抵消的構造思路,利用(2,)-VSS的加密矩陣,將(2, 2)-GVSS中的行替換(2,)-VSS加密矩陣中的0和1,構造本文方案加密矩陣。

在對不同灰度級圖像進行加密時,需要為每個灰度級像素分別構造一個加密矩陣,(2,)-GVSS加密矩陣生成流程如下,對于不同灰度級圖像分享,若算法輸入的灰度級不同,則輸出的加密矩陣不同,算法具有通用性。

例如,(2, 3)方案基矩陣生成流程如下。

Step3 輸出(2, 3)-GVSS加密矩陣。

3.4 (n, n)-GVSS

(,)方案設計的約束條件更加復雜,要求張共享份疊加時能恢復出秘密圖像,但任意少于張共享份進行疊加時不會泄露秘密信息。加密矩陣構造仍采用“一列有效、其余列抵消”的設計原則。不同之處是設計加密矩陣時,重新選擇共享份的取值集合,因為參與疊加的為列。分別考慮任意2行疊加、3行疊加、-1行疊加的情況,使疊加結果不隨加密矩陣的不同而發生變化,通過在矩陣中加入多余列,使可能的結果出現在禁止集合的疊加結果中,并使禁止集合的疊加結果完全一致,從而任意個共享份無法恢復秘密信息。

4 方案有效性分析

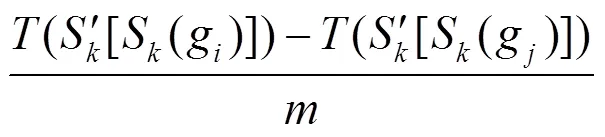

本節從相對差和安全性兩個方面對方案有效性進行分析。

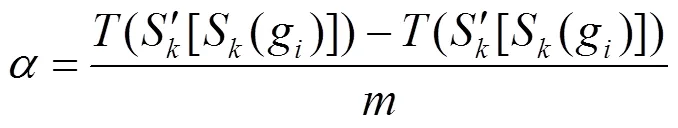

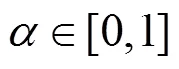

4.1 相對差分析

4.2 安全性分析

5 實驗分析

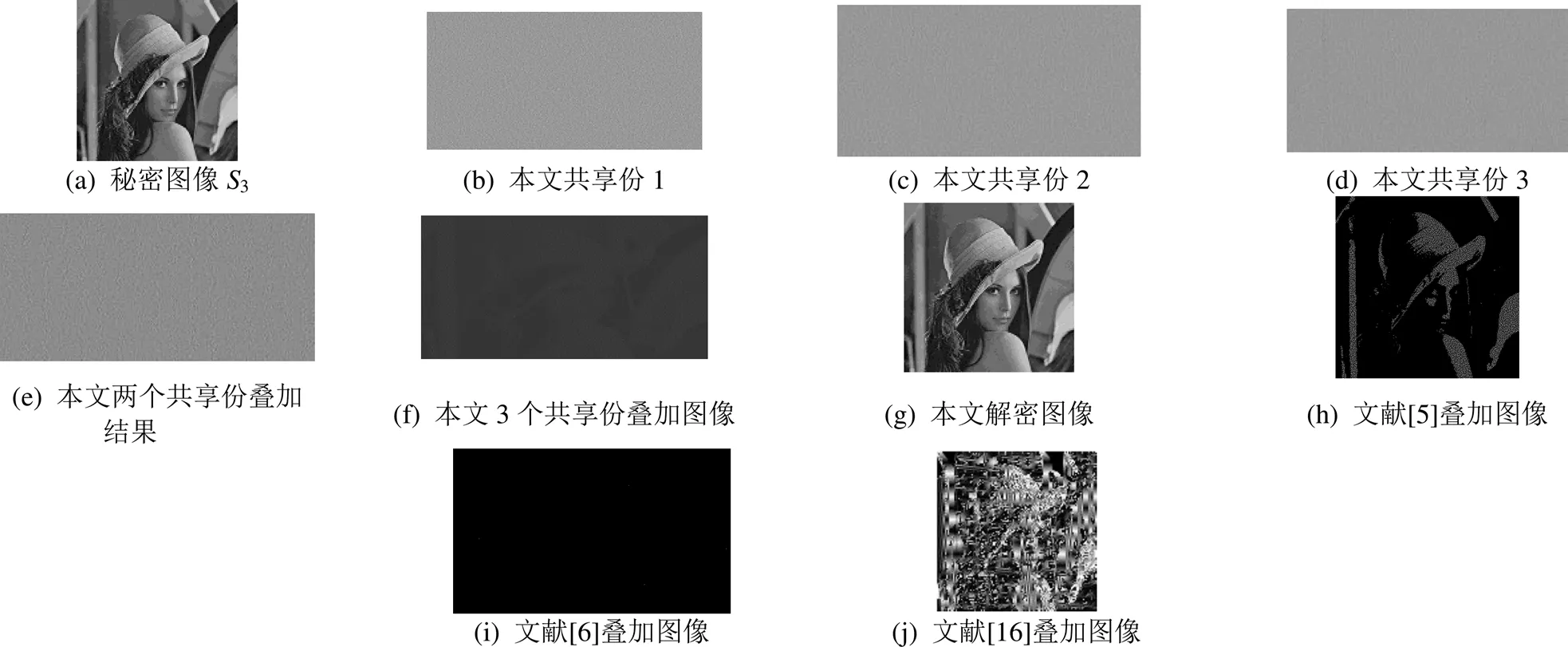

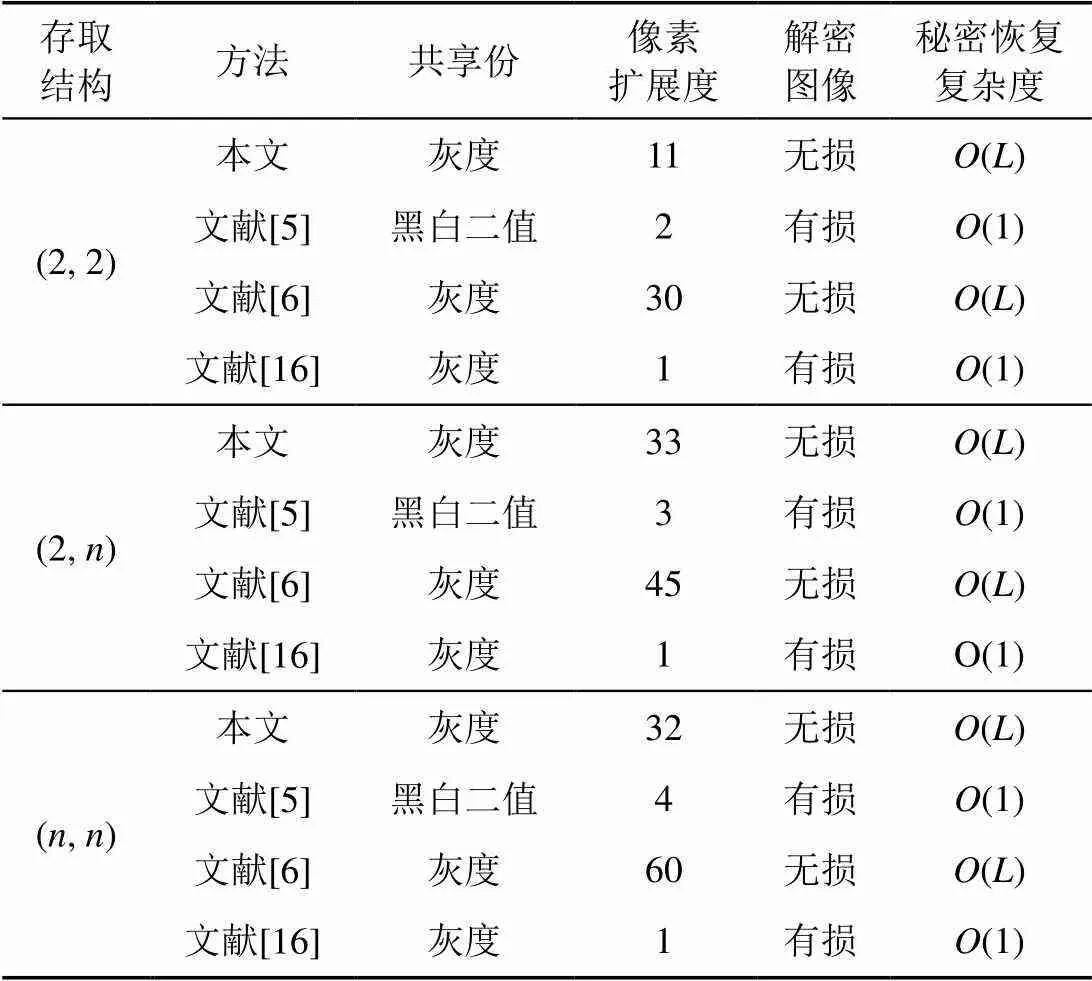

以(2, 2)、(2, 3)和(3, 3)門限方案為例,與文獻[5, 6, 16]進行綜合比較,結果如圖1~圖3所示。

由圖1~圖3可以看出,本文方案單個共享份不會泄露秘密圖像的任何信息,對于(2, 2)和(2, 3)門限結構,本文兩個共享份疊加可以顯示秘密圖像(圖1(d)、圖2(e));對于(3,3)門限結構,兩個共享份疊加后的圖像是雜亂無意的(圖3(e)),無法得到秘密圖像的任何信息,3個共享份進行疊加時可以顯示秘密圖像(圖3(f)),從本文疊加圖像中提取解密圖像如圖1(e)、 圖2(f)、圖3(g)所示,可以實現原始圖像的無損恢復。文獻[5]在分享前對原始圖像進行了半色調預處理,將其轉化為黑白二值圖像,得到的解密圖像也是二值圖像(圖1(f)、圖2(g)、圖3(h)),相比原始灰度圖像,恢復圖像產生信息損失。文獻[16]利用隨機柵格法對秘密圖像進行分享,共享份是大小與原圖像相等的光柵,將它們疊加在一起,利用黑白區域的光通量不同來顯示秘密信息,優點是分享過程不依賴加密矩陣,僅依靠隨機函數來完成秘密分享,基礎原理是通過提高黑像素恢復的隨機概率大于白像素,來區分黑白區域,然而隨機函數的引入易產生像素信息損失,恢復圖像產生明顯噪聲,如圖3(i)所示。本文通過為每個灰度級像素點設計相應的加密矩陣,利用灰色疊加原理,在無損恢復的前提下實現了像素擴展度的壓縮,因此恢復圖像的像素擴展度比文獻[6]小,有效降低了共享份的傳輸和存儲開銷。

圖1 (2, 2)-GVSS實驗比較

Figure 1 (2, 2)-GVSS experiment comparisons

圖2 (2, 3)-GVSS實驗比較

Figure2 (2, 3)-GVSS experiment comparisons

圖3 (3, 3)-GVSS實驗比較

Figure 3 (3, 3)-GVSS experiment comparisons

綜上,現有的GVSS方案中,半色調方法是以犧牲部分秘密圖像信息為代價來獲得較小的像素擴展度,矩陣拼接式方案實現了信息無損恢復,但像素擴展度太大。本文引入灰度圖像疊加原理,生成灰度共享份,充分利用了灰度圖像的特性,在保證恢復圖像信息無損的前提下,顯著降低了像素擴展度,減少了系統開銷。

表1 方案性能綜合比較

6 結束語

本文針對灰度圖像無損共享問題展開研究,采用“一列有效、其余列抵消”的設計思路,選取合適的共享份灰度取值集合,對每個灰度級分別構造加密矩陣,在此基礎上設計了(2, 2)、(2,)、(,)-GVSS方案,為GVSS研究提供了新思路。如何設計任意(,)門限下的無損恢復方案,并進一步優化加密矩陣構造,降低矩陣規模,減小存儲開銷和傳輸帶寬是后續研究的重點。

[1] SHAMIR A. How to share a secret[J]. Communications of the ACM, 1979, 24(11): 612-613.

[2] NAOR M, SHAMIR A. Visual cryptography[C]//Advances in Cryptology-Eurocrypt 94, Lecture Notes in Computer Science. 1995: 1.

[3] DROSTE. New results on visual cryptography[C]//Advances in Cryptology - CRYPTO ’96, LNCS 1109. 1996: 401-415.

[4] NARAYANA V L, GOPIL A P. Visual cryptography for gray scale images with enhanced security mechanisms[J]. Traitement du Signal, 2017, 34(3-4): 197.

[5] ALEX N S, ANBARASI L J. Enhanced image secret sharing via error diffusion in halftone visual cryptography[C]//The 3rd International Conference on Electronics Computer Technology. 2011: 393-397.

[6] PATEL T, SRIVASTAVA R. Hierarchical visual cryptography for grayscale image[C]//International Conference on Green Engineering and Technologies (IC-GET). 2016: 1-4.

[7] 胡浩, 沈剛, 郁濱, 等. 基于隨機柵格的異或區域遞增式可視密碼方案[J]. 計算機研究與發展, 2016, 53(8):1857-1866.

HU H, SHEN G, YU B, et al. XOR-based region incrementing visual cryptography scheme by random grids[J]. Journal of Computer Research and Development, 2016, 53(8): 1857-1866.

[8] 譚亦夫, 李子臣. 基于Shamir門限秘密分享的圖像可視加密算法[J]. 網絡與信息安全學報, 2018, 32(4): 73-80.

TAN Y F, LI Z C. Image visualization encryption algorithm based on Shamir threshold secret key sharing[J]. Chinese Journal of Network and Information Security, 2018, 32(4): 73-80.

[9] HU H, SHEN G, LIU Y, et al. Improved schemes for visual secret sharing based on random grids[J]. Multimedia Tools and Applications, 2019, 78(9): 12055-12082.

[10] LIN C C, TSAI W H. Visual cryptography for gray-level images by dithering techniques[J]. Pattern Recognition Letters 24, 2003: 349-358

[11] BLUNDO C, DE SANTIS A, NAOR M. Visual cryptography for grey level images[J]. Information Processing Letters, 2000, 75(6): 255-259.

[12] Macpherson L. Grey level visual cryptography for general access structures[D]. Brussels University of Waterloo, 2002.

[13] 何文才, 劉暢, 韓妍妍, 等. 一種無損恢復的多級別的可視密碼方案[J]. 計算機應用研究, 2017, 34(5):1540-1543.

HE W C, LIU C, HAN Y Y, et al. Multi-level visual cryptography scheme with lossless recovery[J]. Application Research of Computers, 2017, 34(5): 1540-1543.

[14] 郁濱, 付正欣. 無損分享可視密碼研究[J]. 通信學報, 2013, 34(3): 165-170.

YU B, FU Z X. Lossless sharing visual cryptograph[J]. Journal on Communications, 2013, 34(3): 165-170.

[15] YANG C N, SUN L Z, CAI S R. Extended color visual cryptography for black and white secret image[J]. Theoretical Computer Science, 2016, 609:143-161.

[16] WU X, LAI Z R. Random grid based color visual cryptography scheme for black and white secret images with general access structures[J]. Signal Processing: Image Communication, 2019, 75:100-110.

[17] DUTTA S, AVISHEK A, SUSHMITA R. Maximal contrast color visual secret sharing schemes[J]. Designs, Codes and Cryptography. 2019, 87(7): 1699-1711.

[18] DAS S S, SHARMA K D, CHANDRA J K, et al. Secure image transmission based on visual cryptography scheme and artificial neural network-particle swarm optimization-guided adaptive vector quantization[J]. Journal of Electronic Imaging, 2019, 28(3): 1-11.

[19] FENG X, CHANG C C. Aesthetic QR code authentication based on directed periodic texture pattern[C]//Proceedings of the Second International Conference on Security with Intelligent Computing and Big Data Services (SICBS-2018). 2019: 251.

Analysis and design of visual secret sharing scheme for gray image

LIU Jian1,2, ZHANG Yi1,2, LIU Yuling3, HU Hao4

1. Information Technology & Security Test and Evaluation Center, Beijing 100083, China 2. The 15th Research Institute of China Electronics Technology Group Corporation, Beijing 100083, China 3. Institute of Information Engineering, Chinese Academy of Sciences, Beijing 100190, China 4. Information Engineering University, Zhengzhou 450001, China

Existing gray visual secret sharing (GVSS) convert the original image into black-white binary image for processing, which causes the pixel information loss problem. For this purpose, a kind of GVSS based on gray superposition was proposed. For each gray-scale pixel, the corresponding encoding matrix was designed to generate gray share image. On this basis, the schemes for (2, 2), (2,), (,) threshold structures were designed. Compared with the existing schemes, the proposed scheme effectively reduces pixel expansion and achieves the perfect reconstruction of gray secret images.

visual secret sharing, gray image shares, grayscale superposition, lossless decoding

The National Key R&D Program of China (2016YFF0204003)

TP309.7

A

10.11959/j.issn.2096?109x.2020049

劉健(1983? ),男,浙江文成人,信息產業信息安全檢測中心高級工程師,主要研究方向為圖像信息隱藏、安全測評、網絡與信息安全。

張益(1983? ),男,湖南常德人,信息產業信息安全檢測中心高級工程師,主要研究方向為網絡與信息安全、信息內容安全、安全性分析與測試。

劉玉嶺(1982? ),男,山東濟陽人,博士,中國科學院信息工程研究所副研究員,主要研究方向為安全態勢感知、網絡行為分析。

胡浩(1989? ),男,安徽池州人,博士,信息工程大學講師,主要研究方向為可視秘密共享與網絡安全。

論文引用格式:劉健, 張益, 劉玉嶺, 等. 灰度可視秘密共享方案分析與設計[J]. 網絡與信息安全學報, 2020, 6(4): 140-147.

LIU J, ZHANG Y, LIU Y L, et al. Analysis and design of visual secret sharing scheme for gray image[J]. Chinese Journal of Network and Information Security, 2020, 6(4): 140-147.

2020?02?28;

2020?06?05

劉健,liuj@itstec.org.cn

國家重點研發計劃基金(2016YFF0204003)