校園網Alip攻擊原理與防護策略應用

周嘉雯 陳德林 陳利

摘要:ARP本身協議的缺陷,沒有相應的安全認證,尤其在廣域網防護能力日漸提升的情況下,局域網的攻擊逐漸增多,首當其沖就是ARP攻擊。該文通過分析ARP協議的原理與其本身的協議漏洞,判斷在校園網環境中ARP攻擊方式,制定應用相應的防護策略。

關鍵詞:ARP;攻擊方式;防護策略

中圖分類號:TP393 文獻標識碼:A

文章編號:1009-3044(2020)15-0067-02

隨著每個學校校園網的組建,校園網在給提供教師和學生便利的同時,也給攻擊者提供了可乘之機,而其中ARP攻擊是網絡中最常見的一種攻擊方式,它利用ARP協議作用的不可替代性以及本身協議存在的漏洞,已嚴重影響到學生和老師的正常上網和數據安全。因此掌握ARP工作原理和攻擊方式,制定應用相應的防護策略很有必要。

1 ARP攻擊

1.1 ARP協議工作原理

ARP協議雖然是TCP/IP協議組的一個子協議,但主要運用在通信的第二層。在局域網絡通信中,兩臺主機之間的通信必須要知道對方的物理地址,即MAC地址,ARP協議則可對目標主機IP(可由DNS獲得)進行解析而得到的。

當源主機需要和目標主機通信時,由于不知道對方的MAC地址,會發出ARP請求報文,目標主機收到請求報文后會向源主機發送ARP應答報文,包含目標主機的MAC地址,從而獲得目標主機的MAC地址,完成通信。但是在通信中,源主機和交換機在收到ARP報文時不會檢測報文的真實性,直接讀取其中TP和MAC地址,存人相應的ARP緩存表和MAC地址表中,而這兩個表如果遇到同樣MAC地址或1P發來的偽ARP報文時采用直接覆蓋更新的機制,導致表中IP與MAC地址的映射關系極易被仿冒、篡改。

同時本身主機會每隔固定時間在網絡中廣播免費ARP報文,包含自己IP和MAC地址,這些報文同樣會不加檢測的被其他主機獲取使自己的緩存表更新,從而導致漏洞的產生。

1.2 ARP攻擊方式

從ARP工作原理可以看出,該協議沒有任何的安全機制,攻擊者可以隨意偽造虛假的ARP報文信息在網絡中傳播。目前在校園網中主要為以盜取數據為目的的ARP欺騙和以破壞為目的的ARP泛洪這兩種攻擊方式為主。

1.2.1 ARP欺騙

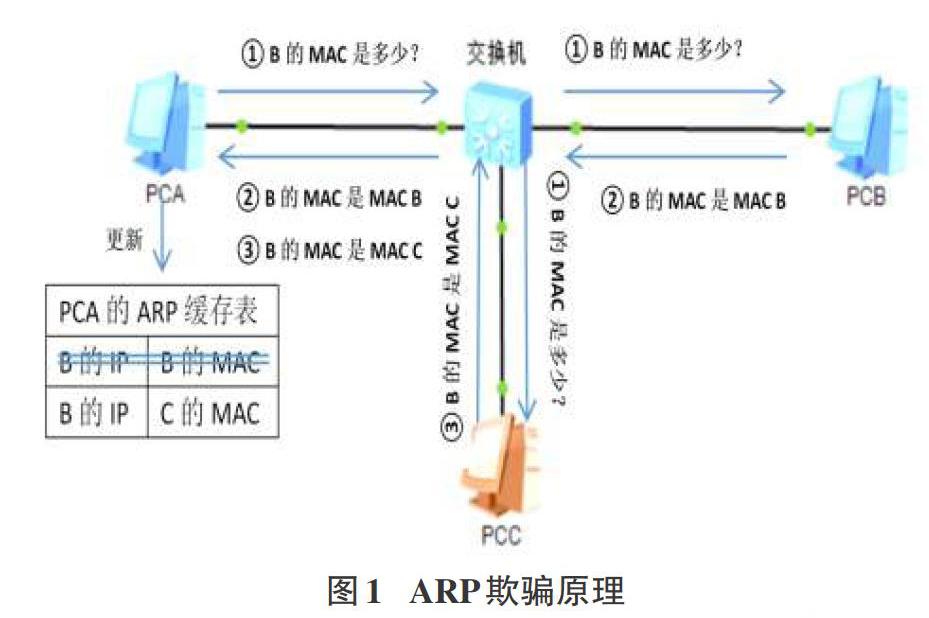

如下圖1所示:PCA要與PCB進行通信,PCA首先需要使用ARP協議來查找目的PCB的MAC地址,以廣播的形式發送一個ARP請求報文給局域網上的每一臺主機,正常情況下只有PCB收到該廣播報文后,才會向PCA回復一個包含其MAC地址的報文,但這是PCC利用ARP協議的緩存更新不需要驗證的漏洞向PCA和PCB發送一個偽ARP響應,將他們的ARP緩存表中關于PCA、PCB的MAC地址全部“更新”為自己的MAC地址,從而使PCA、PCB主機間的通信必須通過PCC,這時PCC可截獲A、B之間通信的所有數據。

PCC還可以在局域網內部發送免費ARP報文,“欺騙”局域網內部的主機網關地址是PCC的ip,由于缺乏驗證,其他主機會把自己原來正確的網關地址修改為主機PCC的MAC地址,這樣就會導致PCC能截獲并篡改內外網之間通信的所有數據,形成網關偽造攻擊。

1.2.2 ARP泛洪

ARP泛洪攻擊是在校園網中連續大量發送正常ARP請求包,耗費主機帶寬,影響交換機和主機對正常ARP報文的學習。這種數據包是屬于正常的數據包。不會被ARP防火墻過濾掉,使用泛洪攻擊的攻擊者,以惡意破壞為目的,造成惡意ARP攻擊泛濫。

2 ARP攻擊防護策略

針對校園網規模大、交換機品牌繁多的特點,一般二層交換機僅使用其基本功能,如端口隔離等不添加復雜設置,我們需要配置三層交換機來進行ARP攻擊防護策略的應用。

2.1固定MAC與主動確認

使用靜態綁定的方法把校園網中重要的服務器和網關的IP地址和MAC地址固定,不允許更改;對于一些需要動態獲取ip和更新MAC地址映射關系的設備如交換機等,使用主動確認的方式進行驗證,即當主機或者設備收到一個涉及需要修改MAC地址的ARP報文時,不會立即更新原ARP緩存表,而是先對原ARP緩存表中與此MAC地址對應的用戶發一個單播幀確認,如果在規定時間內收到回復,說明原MAC映射關系仍然存在,則在一段時間內不允許對此該表項進行MAC地址修改,如果未收到回復,那么就對新主機發起一個單播請求報文,收到新主機的響應報文之后才修改MAC地址。

2.2 DAI(Dynamic ARP Inspection)動態ARP監測與網關保護

對于校園局域網搭建交換機設備,可開啟DAI功能進行動態ARP檢測,DAI開啟后交換機上的所有接口都是untrusted接口,其收到ARP報文時,會提取其中的三層或二層地址,與DHCP綁定表中的信息進行對比,查看IP是否合法。如果不合法會丟棄報文,不轉發。同時針對單一的ARP欺騙中的偽造網關攻擊,目前主流交換機都引入了ARP網關沖突防攻擊的功能,原理也是提取源ip信息,查看其ip是否合法。

2.3報文流量限制

針對校園網中ARP泛洪攻擊,在一段時間內,如果交換機收到同一源MAC地址發來的ARP報文數目達到預設閾值,則認為使用該用戶在進行ARP攻擊,則會下發防攻擊表項,過濾該MAC地址,使其無法正常進行網絡通信。

2.4認證與加密

在校園網和其子網使用過程中,加入認證模塊,未認證無法加入校園網,從源頭上防范攻擊,同時針對敏感數據采用加密或者通過VPN封裝進行傳輸,保證在被攻擊情況下無重要信息泄露。并且認證與加密技術可通過應用層處理去實現,無須添加更改下層網絡協議。通過此方式實現提高攻擊門檻和保證即使信息被竊取但無法解密的功能。

2.5設置防火墻開啟arp防攻擊

設置防火墻訪問控制并開啟arp防攻擊功能,定位和學習異常端口與異常MAC地址,一旦發現異常情況達到設定的閾值則關閉所有下聯端口,防止arp攻擊擴散至全網,同時對該端口進行查殺。

3總結

校園網的飛速發展給師生帶來便捷高效的學習生活,但由于大學生普遍網絡安全意識不高,同時廣域網中防護能力的增強,從而導致攻擊者將目光轉向校園網,嘗試ARP攻擊,很大可能造成信息泄露或者大面積掉線的威脅。本文根據ARP攻擊原理,結合在校園網的實際特征,制定應用相應的防護策略。