電力監控系統終端非法外聯管控關鍵技術研究

徐光亮 馬鋒 王健 劉會強

摘?要:當前電力公司的信息化和數字化的發展伴隨著信息泄露、數據丟失、病毒入侵、網絡癱瘓等不安全事件對信息系統的挑戰。結合全網信息網絡現狀及需求,從管理及技術上阻止入侵信息系統事件的發生,有效控制違規外聯,提高公司信息內網的安全性。本文簡要分析了內網外聯面臨的嚴峻形勢以及當前違規外聯的監控手段,以技術為主,管理為輔的方式,減少違規外聯引發的內網安全隱患,確保內網的信息安全。文章深入研究了違規外聯發現與阻斷技術,針對傳統違規外聯監控系統的不足,設計了一種新的內網計算機和移動設備違規外聯行為監控系統。該系統構建了全方位、實時性、精確化的信息內網管理方式,通過實時阻斷違規外聯的技術手段,有效避免了漏報、誤報的問題,通過寫入機器碼方式將終端信息錄入數據庫,極大程度簡化了硬件部署、縮短了響應時間,通過雙進程對進程的保護確保防護能夠實時常態化運行,通過對Linux平臺底層數據包管控手段,確保違規外聯的有效性。

關鍵詞:信息泄露;Linux平臺;違規外聯監控

一、背景

一些保密性極高的單位,為了保證數據和信息的安全,進行了內網和外網的物理隔離。但是有些內網用戶可能會違反安全性的規定,私自插外網線或USB設備分享等方式連接到互聯網,黑客就可以攻擊這臺機器,并通過這臺機器訪問內部網絡,竊取機密資料,惡意的攻擊甚至造成網絡癱瘓。由于私插網線或USB設備共享上網不經過防火墻,所以防火墻對于這種方式的攻擊無能為力;另外,通過這臺機器訪問內部網的其他機器,完全可以通過合法身份進行,對于這種訪問,IDS也不會發現,當前很多安全產品都無法處理這種非法外聯漏洞。

本公司研究一種非法外聯監控技術作為管理者有效的技術手段,可以全面、實時地監控整個單位網絡內部的非法外聯行為。本文對非法外聯監控技術進行了深入研究,關鍵技術主要體現在以下幾個方面:

(1)本研究是在Linux環境中一種新型的C/S架構技術,在傳統模式上提出更完善的管控技術,彌補安全事件漏報、誤報、上傳不及時的問題。

(2)實現非法外聯阻斷和報警、非法接入阻斷和報警以及安全策略驅動底層防護的多機制管控技術。

(3)終端信息孤立機制,驅動低層非法外聯攔截技術能夠及時切斷終端與內網聯系,使其成為信息孤島。

(4)安全日志集中處理與查看,能夠掌握公司安全態勢。

二、常見違規外聯防護技術

目前很多公司都采用雙機模式或代理模式管控違規外聯行為,甚至通過員工的自覺來避免違規外聯。比較來看,代理模式需要在每臺終端安裝非法外聯管控軟件,這樣做既可以監控又可以阻斷違規外聯,但在使用過程中可能被用戶卸載或屏蔽,并且安全警報無法統一收集。而雙機模式不需要在每臺終端上進行監控操作,但需要在內網部署掃描服務器和外網檢測服務器,這種方式部署簡單,不占用終端資源。而雙機部署只能監測不能阻斷,并且不能選擇探測使用的網絡協議,例如內網為了安全考慮,防火墻通常會關閉ICMP協議數據包,那么探測服務器無法自己選擇協議類型,將存在漏報風險,除此之外也存在被惡意攻擊的可能性。

針對當前的違規外聯管控方式,總結幾種管控技術的優缺點,本公司著力研究一種基于內網掃描和終端管控,并適用于Linux平臺的新型管控技術,主要完成了下面幾個功能:

(一)C / S部署方式

終端軟件端,服務器控制臺

(二)監控功能

對直接插入外網線非法外聯,共享網絡非法外聯,非法USB接入進行監控。

(三)監控內容

對內網終端網絡狀態、用戶名、Mac地址、IP地址以及非法外聯事件進行監控。

(四)報警方式

控制臺報警。

(五)日志處理

終端安全日志顯示用戶名、Mac地址、IP地址以及非法外聯事件類型。

本創新技術研究是基于內網掃描和終端防護,實時監測終端數據包,在驅動上進行攔截,技術包括以下優點:

(1)完全適應物理隔離的內網環境;

(2)能夠實時監測并迅速阻斷;

(3)內網有沒有監測防火墻都不會漏報;

(4)終端信息孤立,黑客無法攻擊,無法滲入內網;

(5)占用終端資源少,部署簡單

(6)軟件端靜默安裝,掃描過程不影響終端用戶;

(7)軟件端進程保護,無法卸載與阻斷。

三、創新型管控技術引入

新型的違規外聯管控技術由監控內網主機路由表實現。任何主機要與其它網絡通信要有到這個目標網絡的路由,企業內網主機的路由表只是一條靜默路由,其下一跳就是本機網關。如果這個主機網關的IP地址或者Mac出現錯誤,就無法與其它主機進行通信。所以監控主機路由表可以有效的監測違規外聯行為。定義一條缺省內網主機路由,包括網關IP地址、MAC地址,作為基準路由。如果內網主機修改了該基準路由,說明該主機試圖連接未授權網絡,視為違規外聯,阻斷連接。

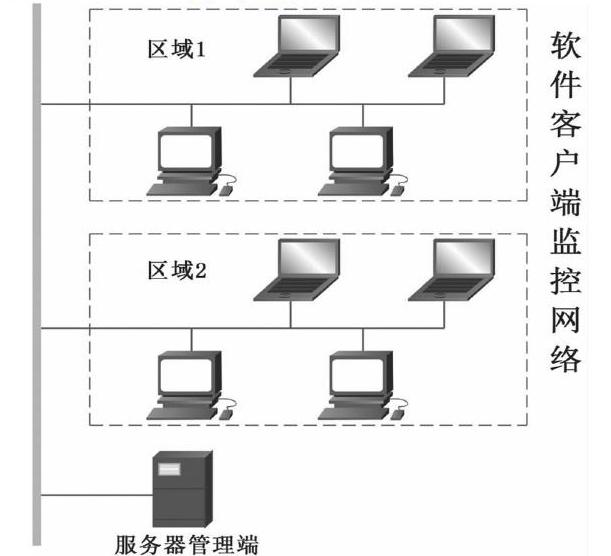

技術引入:本新型管控系統僅用一臺內網服務器,并在每臺內網終端主機上靜默安裝客戶端。監測內網違規外聯,并可以向服務器控制臺發送安全日志進行安全報警。如下圖:

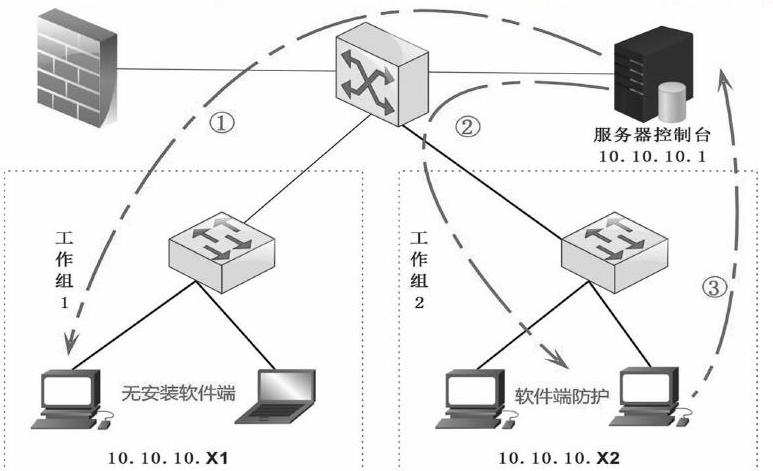

服務器:網卡配置內網IP地址為10.10.10.1,能夠訪問到全部需要管控的IP地址范圍。

工作組1:終端主機IP為10.10.10.2——10.10.10.100,能夠與服務器端通訊。終端沒有安裝軟件客戶端。

工作組2:終端主機IP為10.10.10.101——10.10.10.254,能夠與服務器端通訊。終端安裝有軟件客戶端,能夠檢測并阻斷違規外聯。

軟件客戶端:監控終端違規外聯,雙進程保護軟件客戶端。

服務器端配置IP地址為10.10.10.1,通過流向,向10.10.10.X段主機IP逐個發送探測報文進行全網掃描,并取得通信。被探測的主機將回應報文返回給服務器端,服務器端將得到的主機信息列表出來。工作組1終端主機沒有安裝軟件客戶端,工作組2終端主機裝有軟件客戶端。服務器端通過流向可以對工作組2里面的終端主機下發策略與遠程控制操作。服務器端對工作組1里面的終端主機只做內網掃描,IP地址、MAC地址等信息收集。如果軟件客戶端監測到工作組2的終端主機有違規外聯發生,會阻斷終端主機的外聯行為,并通過流向向服務器端發送安全日志和警報信息。

具體完成功能如下:

(1)掃描內網中的終端主機信息,包括IP地址、MAC地址、主機名、違規外聯事件等;

(2)監控內網非法直接外聯;

(3)U盤管控,通過驅動控制,允許合法U盤接入終端,禁止非法U盤接入內網;

(4)USB通訊類設備(手機等)管控,通過驅動控制,禁止使用移動設備共享接入內網;

(5)檢測到違規外聯時,阻斷違規外聯終端通信,記錄安全日志,控制臺報警。

四、新型管控技術介紹

本研究通過對當前兩種違規外聯管控方式的比較,總結各自優點研發出一種新型的管控違規外聯方式。

(一)新型違規外聯管控技術方案

新型的違規外聯管控技術是在Linux平臺上的C/S架構系統,包括終端軟件端和內網服務器控制端。形成軟件端功能為主,服務器端為輔的全方位實時違規外聯管控技術。解決了非法外聯的漏報、誤報現象,網管員可以通過服務器控制端查看內網的每一天外聯記錄,便于信息內網安全態勢的分析。系統由服務器管理端和終端軟件端組成:

終端軟件端與服務器管理端作用如下:

軟件端:

1)監控終端,阻斷違規外聯(包括非法直接外聯、非法共享外聯);

2)U盤管控,允許合法U盤接入終端,禁止非法終端接入外網;

3)禁止USB智能設備接入,阻斷共享上網外聯;

4)發生違規外聯生成安全日志,并上報服務器控制端。

服務器控制端:

1)掃描內網終端和網絡設備,并能保存到本地數據庫;

2)掃描并識別內網終端和網絡設備的IP地址、Mac地址、用戶名等信息,保存本地形成內網主機列表庫;

3)為安裝過軟件端的終端生成機器碼,便于查看內網客戶端的安裝情況,查看安裝率。并可以用excel導出客戶端的安裝情況;

4)接收客戶端發出的違規事件安全日志,發出警報。并可以導出安全日志。

(二)數據包處理模塊

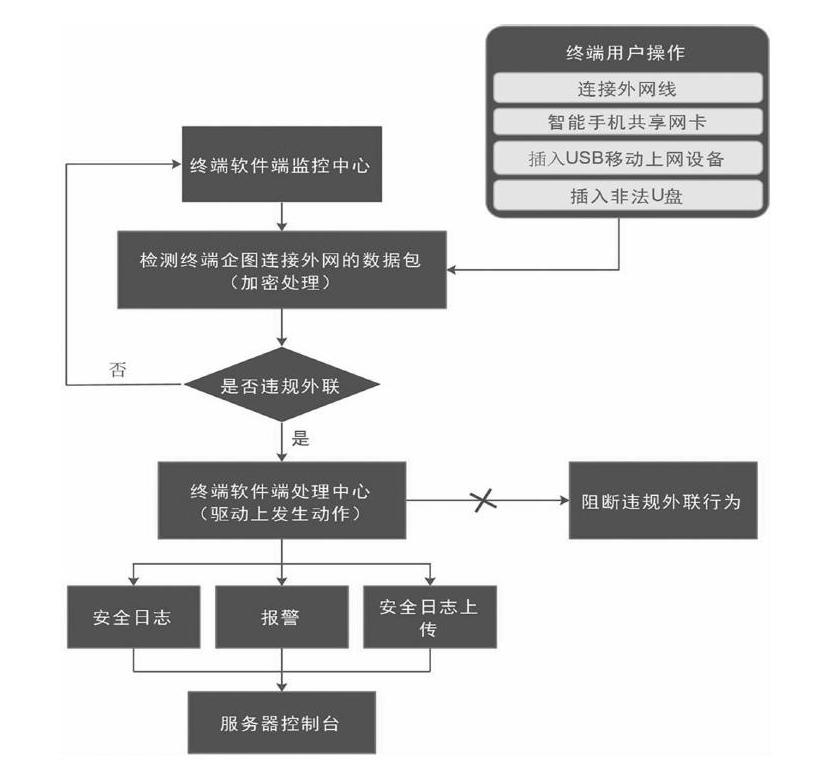

數據包接收處理模塊是判斷內網主機發生非法外聯的參照,如果內網主機發生違規外聯,終端軟件客戶端將會進行阻斷攔截,同時向服務器端發生警報,并將記錄有違規外聯終端主機IP地址、MAC地址、賬戶名以及違規外聯類型發送到服務器控制端。流程如下圖:

(三)安全事件處理模塊

安全事件指的是違規外聯行為事件,如果軟件端檢測到內網終端有違規外聯企圖,雖然并沒有成功違規外聯,但軟件客戶端還會直接進行阻斷攔截,生成基于這臺終端IP地址、MAC地址、用戶名以及發生違規外聯時間和類型信息的安全日志,便于網管員分析內網安全態勢。

(四)報警模塊

終端軟件客戶端生成的安全日志會直接傳送給控制臺并彈出報警頁面,為管理員記錄和查詢內網違規外聯安全事件提供很大方便,可以按照內網IP地址、MAC地址、用戶名和違規外聯事件來進行查詢,這樣可以讓網管員實時了解內網違規外聯的薄弱環節以及把握內網安全態勢。

(五)功能實現

本次研究的新型違規外聯管控系統對內網主機進行監測,需要在內網終端主機上安裝違規外聯軟件端,主要用于違規外聯行為的檢測和阻斷,以及安全警報作用。服務器控制端在掃描內網之后可以看到內網主機IP地址、MAC地址等信息,并可以對安裝過客戶端的終端主機下發策略。服務器控住端能夠接受違規外聯安全報警和安全日志。

(六)系統配置

(1)硬件需求。本新型違規外聯管控極少占用主機資源。

(2)軟件配置:系統模式:C/S;終端軟件端:Linux操作系統;服務器控制端:Linux操作系統。

五、結論

在分析過內網違規外聯行為特點后,經過深入了解當前內網違規外聯管控方式的不足之處后,研究一種新型的管控違規外聯的方式。本研究能夠在技術層面上保障內網信息安全,并能準確的把握內網外聯的薄弱環節,方便網管人員履行職能,把握內網安全態勢。本次研究是將整個內網監測工作轉換到每一臺終端主機上,并能將違規外聯的終端主機成為信息孤島,實際上是縮小的信息安全管控范圍,降低被黑客攻擊的風險,減少了內網信息泄露的出口,保障了內網信息的安全性。

參考文獻:

[1]孫娜.非法外聯技術研究與實現[D].北京郵電大學,2006.

[2]張鴻雁,郭東偉.非法外聯檢測系統的設計與實現[J].工業技術經濟,2005(05).

[3]趙永勝,谷利澤.基于路由表的主機非法外聯監控技術研究與分析.

[4]TOM GB910:The Telecom Operations Map,version2.1.The TeleManagement.

[5]劉桂棟,莊毅,王雷.內網非法接入監控系統的設計與實現.2006南京通信年會.

[6]W.Richard Stevent,TCP/IP Illustracted Volune 1[M].Addison Wesley,2000.

[7]魯士文.計算機網絡協議與實現技術.清華大學出版社,2000.