基于離散馬爾可夫鏈的不同抗干擾系統模型分析

任權,賀磊,鄔江興

?

基于離散馬爾可夫鏈的不同抗干擾系統模型分析

任權,賀磊,鄔江興

(國家數字系統工程技術研究中心,河南 鄭州 450001)

區塊鏈、非相似余度以及擬態防御技術已在網絡空間不同安全領域得到迅速發展,然而,目前針對這3類創新型技術缺乏有效的模型進行統一描述和分析。采用離散時間馬爾可夫鏈模型進行建模,并對3類系統抵抗攻擊或干擾時的性能進行分析,結果表明,擬態防御系統采用動態異構冗余架構與負反饋控制機制能保證系統的高可用性。區塊鏈系統利用高冗余共識機制在一定時間內具有優于擬態防御系統和非相似余度系統的抗干擾性能,但隨后性能會快速衰減。非相似余度系統性能隨著余度數的增加會快速趨于高余度區塊鏈,系統的抗干擾性能衰減相對緩慢。

網絡安全;區塊鏈;非相似余度;擬態防御;離散時間馬爾可夫鏈;抗干擾性

1 引言

隨著信息化和工業化的深層次融合,網絡技術被廣泛運用于金融、航空航天、電子交通運輸等核心基礎設施。然而,各類信息安全事件層出不窮,網絡空間安全已成為信息時代最嚴峻的挑戰之一。目前,網絡空間架構具有典型的靜態性、確定性和相似性,如Windows操作系統、谷歌搜索引擎以及思科路由器占據著市場大部分份額,一旦攻擊方成功控制系統,將可持續對整個網絡空間造成破壞性的影響[1,2]。此外,漏洞的不可避免性使攻擊方處于不對稱優勢地位,而防守方總處于被動。為增強網絡空間的防御能力,動態化、多樣化、冗余化技術被廣泛運用。區塊鏈技術、非相似余度技術以及擬態防御技術依據不同場景的需求被用來提高網絡可靠性和安全性。區塊鏈系統(BCS, block chain system)采用強大的非對稱加密算法鏈接交易塊以使記錄可回溯且不可篡改,區塊鏈的共識機制則借助分布式系統各節點的共識算法來構建防篡改網絡環境, 抵抗不確定性干擾[3]。非相似余度系統(DRS, dissimilar redundancy system)采用多余度異構容錯技術和多模表決機制有效抑制共態故障,將不確定的隨機故障轉化為概率可控的事件,相比單余度系統大大提高了系統的可靠性[4]。網絡空間擬態防御系統(CMDS, cyberspace mimic defense system)融合了動態多維重構和負反饋控制特性,利用動態異構冗余架構和多模裁決機制將網絡空間不確定的和確定性的攻擊或干擾轉化為概率可控的可靠性事件[5]。因此,如何結合動態化、異構化、高冗余和共識特性建立3大系統的統一數學模型以及分析系統的可用性成為本文的研究重點。

在傳統的可靠性模型分析中,主要采用可靠性框圖和故障樹法描述系統的結構和組成[6,7],Jin等[8]基于可靠性框圖法對儀表系統建模,并分析了系統的可靠性和可用性。Hurdle等[9]擴展了傳統使用故障樹進行故障檢測和識別的能力,通過減少故障發生時恢復系統工作狀態所需的時間以適應動態變化系統的應用。然而,基于故障樹和可靠性框圖模型只能描述系統元素失效的邏輯組合(如處理器、軟件、硬件等),無法反映系統的動態特性以及構件之間的相互作用。Ranjbar等[10]采用馬爾可夫動態模型來描述基于正常和失敗2個假設狀態和行為之間的關系。Shi等[11]利用廣義隨機Petri網對非相似雙余度系統進行了可靠性建模,并結合同構的連續時間馬爾可夫鏈分析了系統的性能以及故障覆蓋率和監測誤報警率的影響。Cai等[12]提出了一個廣義抽象的績效評估模型,利用廣義隨機Petri網(GSPN)理論分析了移動目標防御系統的性能。盡管連續時間馬爾可夫鏈和廣義隨機Petri網能更加細致地反映復雜系統可靠性的動態變化特性以及分析在部件失效情況下系統狀態變化過程中的可靠性。但這2種方法對多狀態復雜系統建模和求數值解比較困難。Yeon[13]采用離散時間馬爾可夫鏈方法,在給定道路的擁堵和暢通狀態條件下,分析了狀態轉移概率變化情況和高速公路出行時間。為解決高冗余帶來的狀態空間爆炸問題,以及簡化數值求解復雜問題,本文采用離散時間馬爾可夫模型為3大系統建立統一數學模型,對3類系統的抗干擾性能進行分析。

2 3類抗干擾系統架構描述

2.1 區塊鏈系統

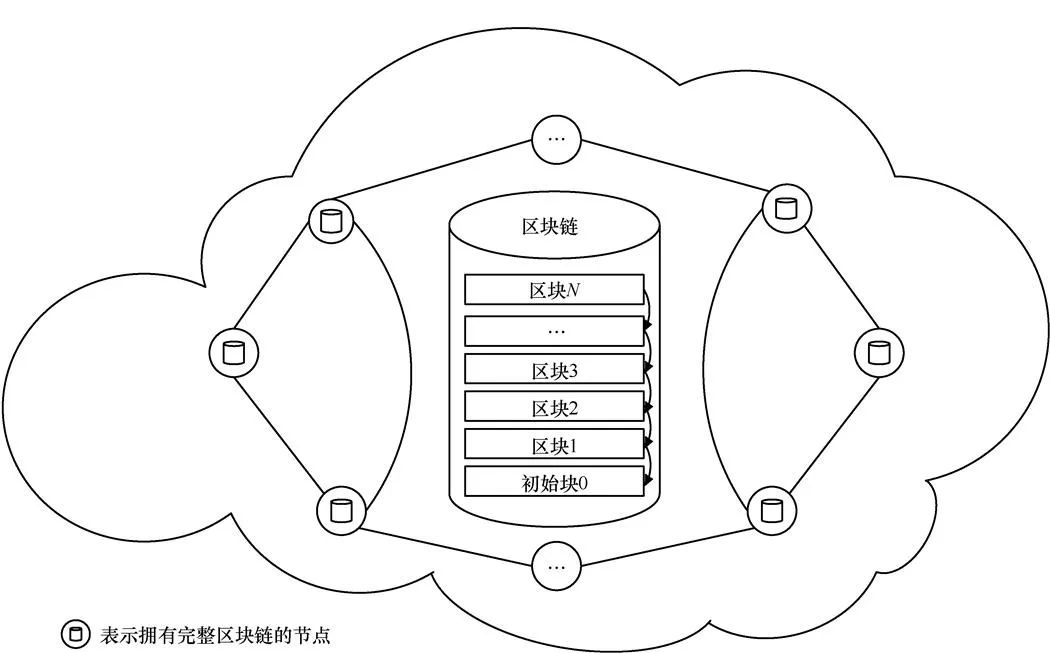

區塊鏈是一個分布式共享賬本數據庫,其中每個數據塊使用密碼學相關聯而產生,其本質是通過去中心化的方式維護一個可靠數據庫的方案,即區塊鏈中數據的驗證、記賬、存儲、維護和傳輸等過程均基于分布式系統結構,采用數學方法而不是中心代理機構來建立節點之間的信任關系,如每筆交易的達成需通過系統大多數節點達成共識,從而形成去中心化的可信分布式系統[14,15]。區塊鏈網絡拓撲如圖1所示。

區塊鏈的核心特征包括3個方面。一是去中心化。區塊鏈系統由大量節點構成一個分布式對等網絡,不存在中心化的管理機構,系統中所有節點均可參與數據的記錄與驗證,并將計算結果廣播給其他節點,去中心化機制實現了部分節點異常情況下系統仍能正常運行。二是共識機制。在傳統的互聯網模式中,節點與節點之間通過第三方可信任機構進行正常交易,而區塊鏈則通過共識的數學算法在節點間建立可信的網絡。這樣參與方不必知道交易方是誰,更不需要借助第三方機構進行交易。三是數據不可篡改性。區塊鏈技術采用非對稱式密碼學對數據進行加密處理,通過分布式系統中的共識算法來抵抗不確定性擾動,確保數據的不可篡改和偽造。原則上,要想篡改歷史信息需同時控制大規模網絡中超過50%的節點。

圖1 區塊鏈網絡拓撲

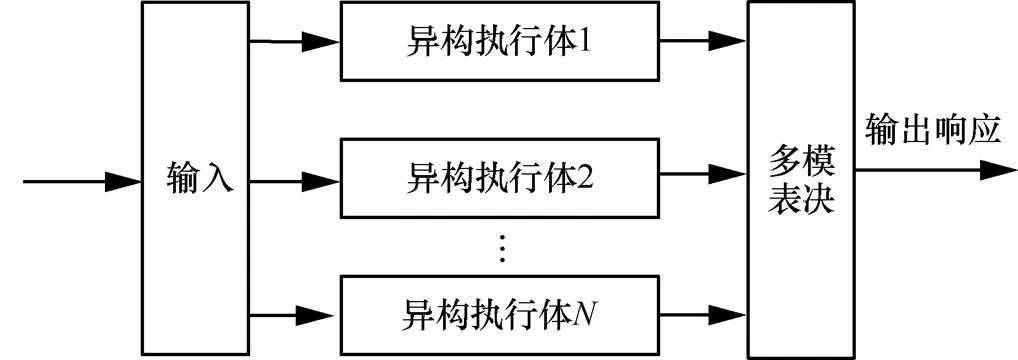

2.2 非相似余度系統

作為常用的容錯方法之一,余度技術隨著計算機系統對可靠性的迫切需求而產生并快速發展,其實質是利用“余度”思想來容忍故障的影響,提高系統的可靠性,即當計算機系統中一部分(或全部)部件出現故障時,可以由冗余的部件替代故障部分來保證系統在規定的時間內正常完成指定的工作。非相似余度系統架構如圖2所示。

圖2 非相似余度系統架構

為提高系統的可靠性和安全性,非相似余度技術被廣泛運用于飛行控制系統、高鐵行車系統、核電站系統等,其目的是避免設計缺陷導致的共態故障,如系統、軟硬件的規范錯誤,軟硬件的設計和實現錯誤,通過采用不同版本的開發語言、開發工具,構建不同的運行環境來增大各個功能等價體之間的相異性。非相似余度系統利用余度之間交叉通道監控的方法來檢測隔離這類同態故障,有效提高目標系統的可靠性[16]。

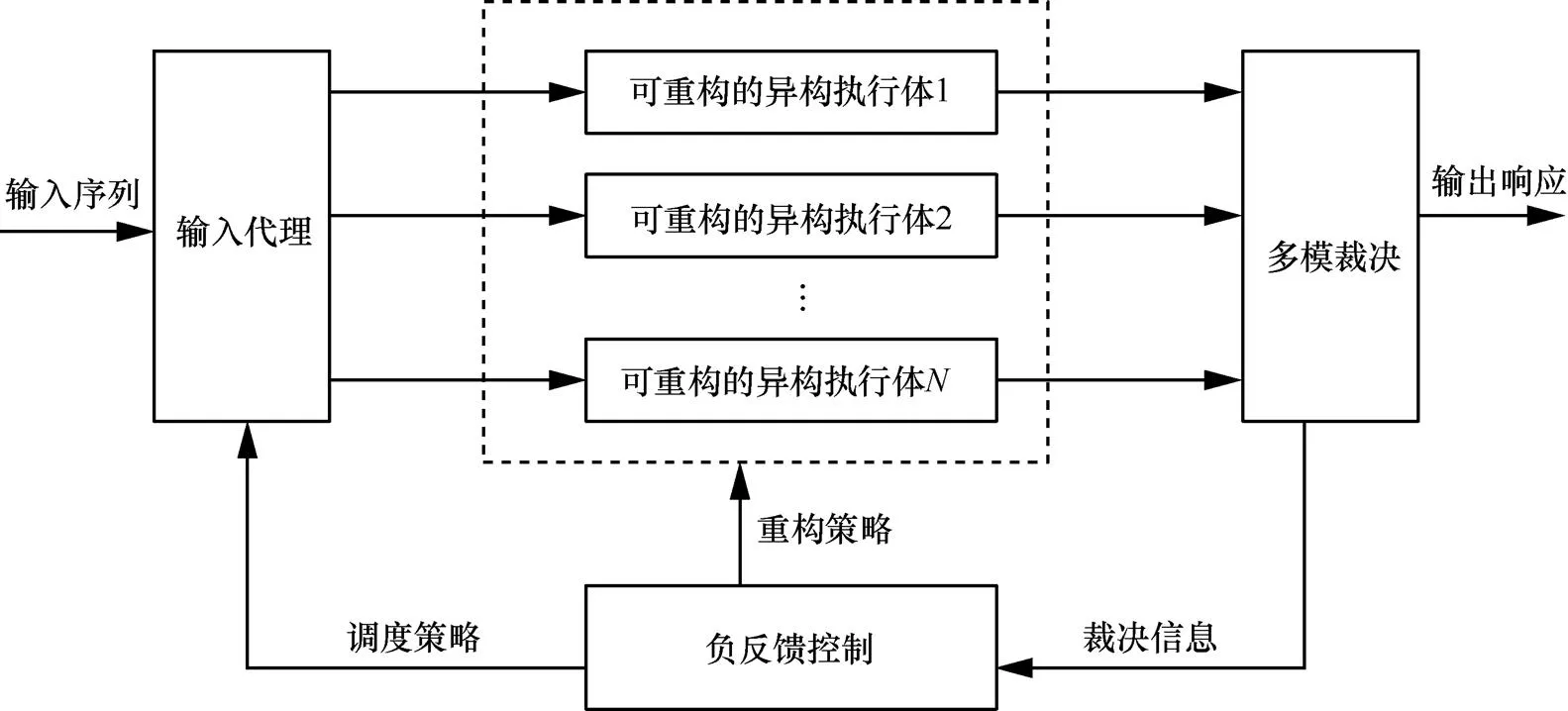

2.3 網絡空間擬態防御系統

擬態安全防御(MSD, mimic security defense)的基本思想是在各執行體功能等價條件下,以提供目標環境的動態性、非確定性、異構性、非持續性為目的,動態地構建網絡、平臺、環境、軟件、數據等多樣化的擬態環境,以防御者可控的方式在多樣化環境間實施主動跳變或快速遷移,對攻擊者則表現為難以觀察和預測的目標環境變化,從而大幅增加攻擊難度和成本,大幅降低安全風險[17]。擬態防御系統架構如圖3所示。

圖3 擬態防御系統架構

擬態防御系統主要包括輸入代理、可重構的異構執行體、負反饋控制器、擬態裁決機制等。多維動態重構意味著執行體可以在空間上形成串行、并行,或串并聯組合的重構形態;在時間上,執行體可以是靜態、動態、偽隨機態;在策略上,可以考慮干擾環境、歷史信息以及結構性能;在生成方式上,可以是重構、重組和重定義。擬態防御系統利用執行體在時空維度上的異構性來打破靜態、確定性和相似性的網絡技術架構。因此,擬態系統可以容忍基于未知的漏洞和后門的外界擾動以及基于未知木馬和病毒的滲透擾動,實現內外防護一體化。

3 離散馬爾可夫模型分析

3.1 模型假設

假設1 為簡化區塊鏈、非相似余度和網絡空間擬態防御系統模型建立時由大量節點數產生的狀態復雜度,本文考慮輸出矢量長度為1且離散時間段內未知攻擊或擾動至多使一個執行體輸出異常,清洗或重構至多使一個執行體恢復正常的情況。

假設2 針對區塊鏈系統,系統每個節點分布式存在,在受到特定干擾時不可修復;針對非相似余度和網絡空間擬態防御系統,執行體集中式存在,在受到特定干擾時DRS在多數執行體未同時出現異常時可重啟修復,而CMDS在系統多數執行體異常后仍可通過動態重構進行修復。

假設3 針對3類抗干擾系統,傳統的防御技術如入侵檢測、防火墻和特定感知等不被應用,系統干擾平均到達時間為1 min,該系統可通過擬態裁決或共識機制感知輸出不一致的執行體或節點。

3.2 定義

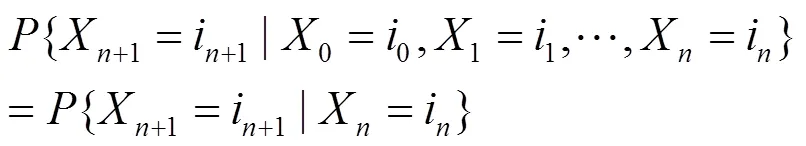

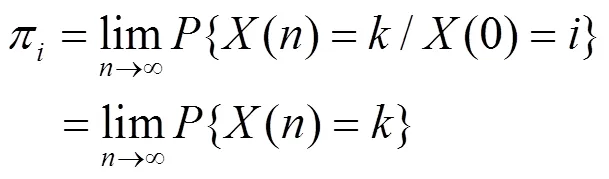

定義2 條件概率

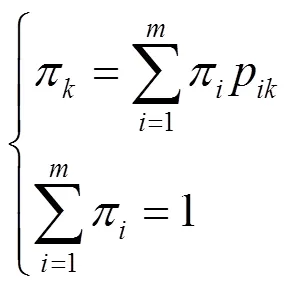

定義3 穩態概率

其中,=1,2,…,,于是

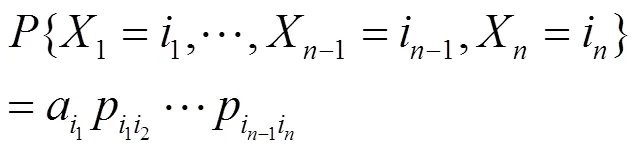

對于步轉移概率矩陣有

3.3 3類抗干擾系統建模

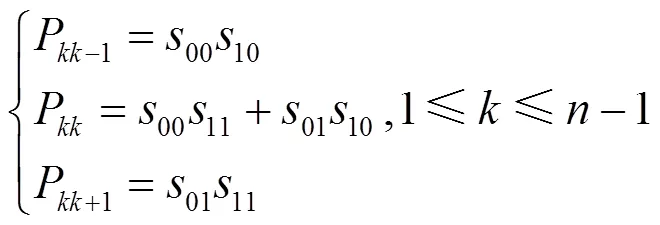

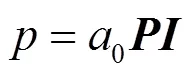

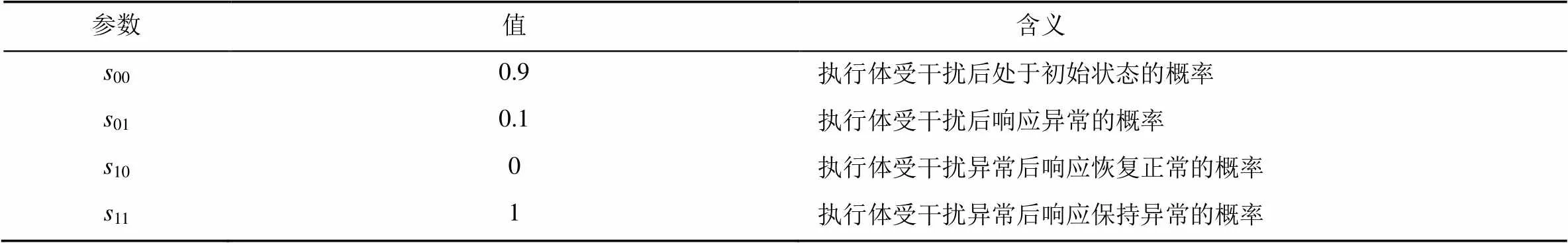

單個執行體存在狀態轉移概率00,01,10,11,分別表示單個執行體在一段離散時間內由響應正常到響應正常,響應正常到響應異常,響應異常恢復到響應正常,響應異常保持響應異常。當系統存在個執行體時,系統整體的狀態轉移矩陣為

這里是執行體的一步轉移概率矩陣。因此,系統整體的狀態由單個執行體的狀態共同決定。當系統一步轉移時僅存在一個執行體出現異常或恢復正常,可以得到系統整體的轉移概率簡化矩陣,有

于是系統的可用度為

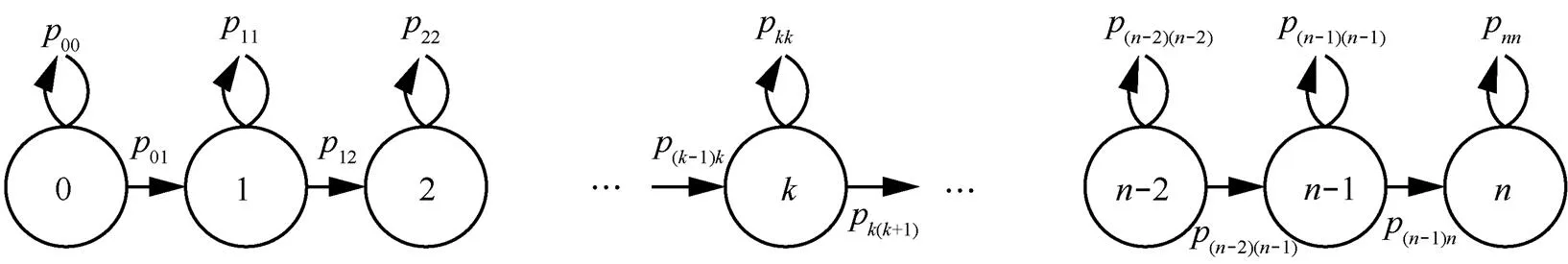

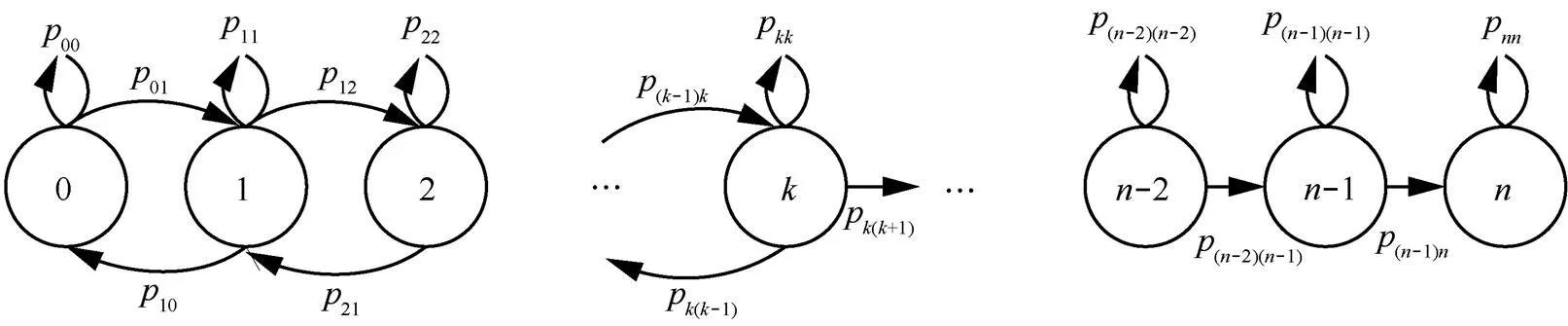

以=9 999節點的區塊鏈系統為例,根據區塊鏈系統分布式特性建立DTMC模型,如圖4所示。該模型共存在10 000個狀態,其中,狀態表示存在個同時異常的輸出響應。對于區塊鏈,單個執行體受未知擾動后不可修。圖4給出區塊鏈系統離散時間馬爾可夫鏈,表1給出了單個執行體受擾動后狀態轉移概率設置。

圖4 區塊鏈系統離散時間馬爾可夫鏈模型

表1 區塊鏈節點受未知擾動后狀態轉移概率設置

圖5 非相似余度系統離散時間馬爾可夫鏈模型

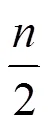

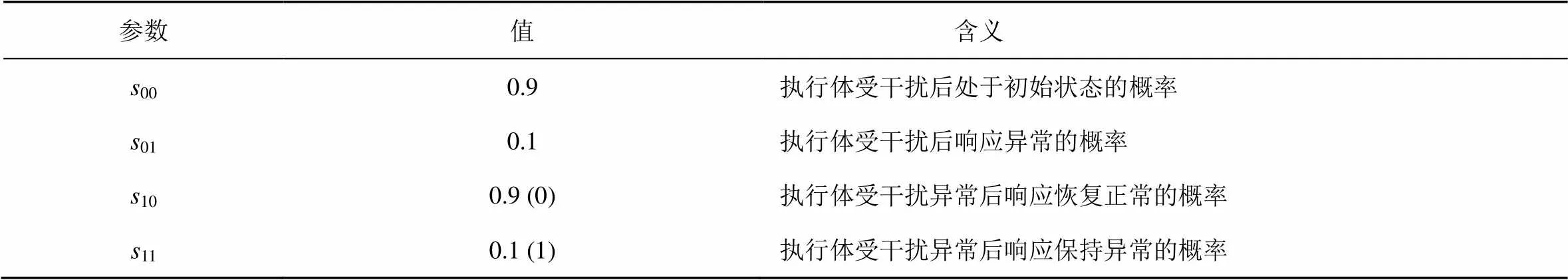

對于非相似余度系統(小余度靜態異構冗余系統),單個執行體在系統裁決正常條件下可修,因此在執行體受干擾異常后的參數設置存在2種情況(可修和不可修狀態)。圖5給出非相似余度系統離散時間馬爾可夫鏈,表2給出了單個執行體受擾動后狀態轉移概率設置。其中,參數10()括號外表示少數執行體異常后的狀態轉移概率值,s11()括號內表示多數執行體異常后的狀態轉移概率值。

對于擬態系統(小余度動態異構冗余系統),執行體異常可修復。圖6給出擬態防御系統離散時間馬爾可夫鏈,表3給出了單個執行體受擾動后狀態轉移概率設置。

4 3大系統抗干擾性能對比分析

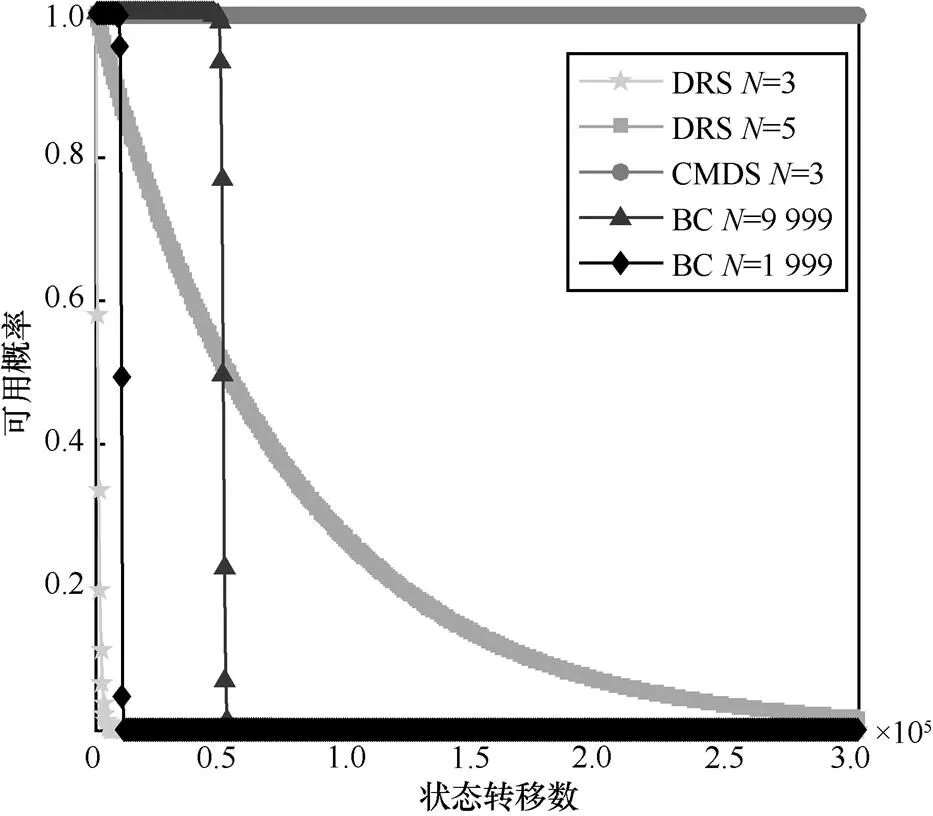

對不同冗余度的擬態系統、非相似余度系統和區塊鏈系統,通過求解上述隨機過程矩陣,可以分析各系統的可用概率與狀態轉移步數(min)的關系。

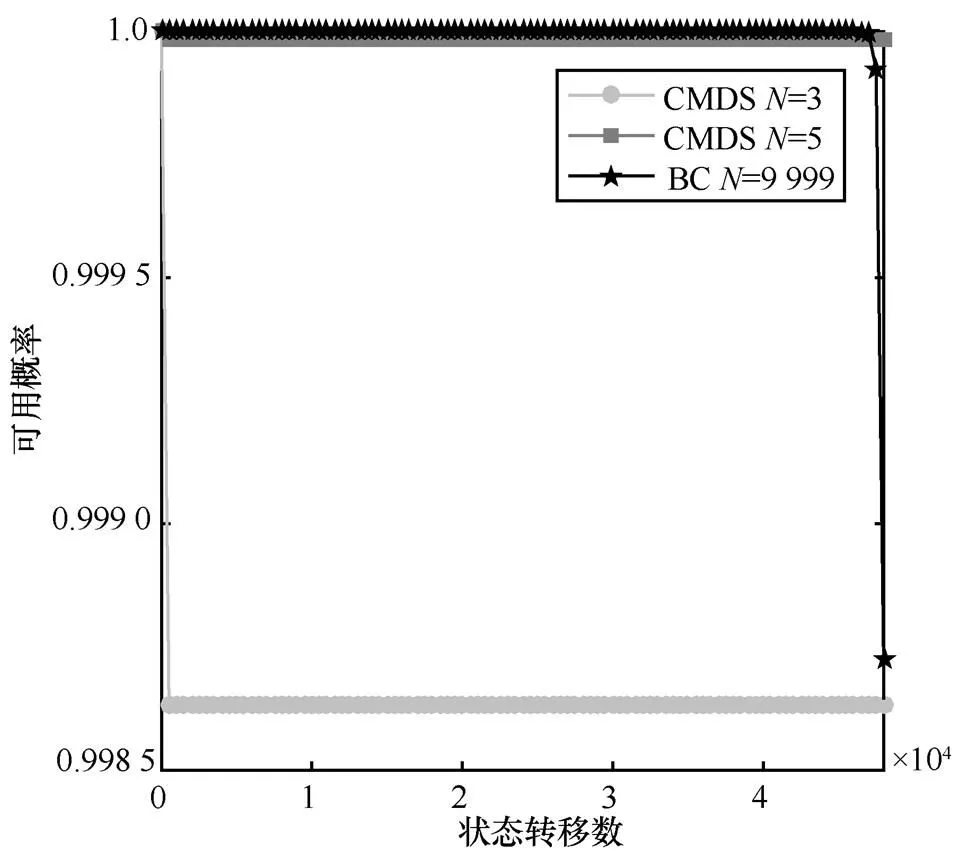

根據圖7仿真結果,網絡空間擬態防御系統能時刻保持高穩定可用性(抵抗攻擊或擾動的能力);區塊鏈系統會在較短時間范圍內保持高穩定可用性,隨后快速衰減至0;非相似余度系統的可用性會在較長一段時間內緩慢衰減為0。

表2 非相似余度系統單個執行體受未知擾動后狀態轉移概率設置

圖6 網絡空間擬態防御系統離散時間馬爾可夫鏈模型

表3 網絡空間擬態系統單個執行體受未知擾動后狀態參數設置

圖7 不同余度的DRS、CMDS和區塊鏈系統可用概率與狀態轉移數(時間)的關系

圖8通過比較3余度擬態防御系統和不同余度的非相似余度系統表明,隨著余度數的增多,非相似余度系統的性能在一定時間內會趨于擬態防御系統。

圖8 不同余度的DRS和CMDS可用概率與狀態轉移數(時間)的關系

圖9通過比較非相似余度系統和區塊鏈系統表明,非相似3余度系統的抗干擾性能高于同余度區塊鏈系統但低于實際高冗余=1 999的區塊鏈系統。此外,隨著冗余數的增加,非相似余度系統的性能會快速趨于高余度區塊鏈系統。

圖9 不同余度的DRS和區塊鏈系統可用概率與狀態轉移數(時間)的關系

圖10通過比較3余度擬態防御系統和高余度=9 999的區塊鏈系統表明,在初始一段時間范圍內高冗余度區塊鏈系統的可用性更優于擬態系統,但區塊鏈系統抗干擾性能在之后的較短時間內會快速衰減。

圖10 不同余度的CMDS和區塊鏈系統可用概率與狀態轉移數(時間)的關系

5 結束語

本文基于離散時間馬爾可夫鏈模型對區塊鏈系統、非相似余度系統以及擬態防御系統進行建模,對比分析了3大系統在遭受攻擊或干擾時的可用性。本文的主要貢獻如下。

1) 在一定時間范圍內,較低余度的網絡空間擬態防御系統、非相似余度系統以及高余度的區塊鏈系統都具有高穩定可用性和高可靠性。

2) 3余度擬態系統抵抗未知攻擊或擾動性能具有時間穩定性;非相似余度系統抵抗未知攻擊性能隨時間緩慢下降,非相似余度系統適用于動態性需求較弱但抗隨機性異常較大的場景。

3) 在一定時間范圍內(中等攻擊,1×105min),高余度區塊鏈系統能夠維持很高的抗攻擊或擾動性能,并優于3余度擬態系統(可用概率相差0.1%左右);但在超出該時間范圍后快速下降,此時,擬態系統抗攻擊或擾動性能顯著高于區塊鏈系統。

4) 在一定時間范圍內(中等攻擊,1×105min),隨著余度數的增加,非相似余度系統的抗攻擊性能會快速擬合于高余度區塊鏈系統;超過該時間范圍,非相似余度系統抗攻擊性能顯著高于區塊鏈系統。

根據以上結果可以得出:根據不同干擾場景的抗干擾性能需求以及不同抗干擾系統自身的特性(區塊鏈系統的高冗余特性、非相似余度的異構弱動態性、擬態防御系統的動態異構低冗余特性),可以采用相應抗干擾系統的優勢來綜合考慮達到安全需求的代價。

[1] VOAS J, GHOSH A, CHARRON F, et al. Reducing uncertainty about common-mode failures[C]//The Eighth International Symposium on Software Reliability Engineering. 1997:308-319.

[2] LEVITIN G. Optimal structure of fault-tolerant software systems[J]. Reliability Engineering & System Safety, 2005, 89(3):286-295.

[3] SWAN M. Blockchain: blueprint for a new economy[M].O'Reilly Media, Inc. 2015.

[4] 安金霞, 朱紀洪, 王國慶,等. 多余度飛控計算機系統分級組合可靠性建模方法[J]. 航空學報, 2010, 31(2):301-309.

AN J X, ZHU J H, WANG G Q, et al. Hierarchical combination reliability modeling method for multiple redundancy flight control computer system[J]. Acta Aeronautica Et Astronautica Sinica, 2010,31(2):301-309.

[5] 鄔江興. 網絡空間擬態防御研究[J]. 信息安全學報, 2016, 1(4):1-10.

WU J X. Research on cyber mimic defense[J]. Journal of Cyber Security, 2016, 1(4):1-10.

[6] DISTEFANO S, XING N L. A new approach to modeling the system reliability: dynamic reliability block diagrams[C]// Reliability and Maintainability Symposium(Rams '06 ). 2006:189-195.

[7] NYSTROM B, AUSTRIN L, ANKARBACK N, et al. Fault tree analysis of an aircraft electric power supply system to electrical actuators[C]// International Conference on Probabilistic Methods Applied To Power Systems. 2006:1-7.

[8] JIN J, PANG L, ZHAO S, et al. Quantitative assessment of probability of failing safely for the safety instrumented system using reliability block diagram method[J]. Annals of Nuclear Energy, 2015, 77: 30-34.

[9] HURDLE E E, BARTLETT L M, ANDREWS J D. Fault diagnostics of dynamic system operation using a fault tree based method[J]. Reliability Engineering & System Safety, 2009, 94(9):1371-1380.

[10] RANJBAR A H, KIANI M, FAHIMI B. Dynamic Markov Model for reliability evaluation of power electronic systems[C]// International Conference on Power Engineering, Energy and Electrical Drives. 2011:1-6.

[11] SHI J, MENG Y, WANG S, et al. Reliability and safety analysis of redundant vehicle management computer system[J]. Chinese Journal of Aeronautics, 2013, 26(5):1290-1302.

[12] CAI G, WANG B, LUO Y, et al. A model for evaluating and comparing moving target defense techniques based on generalized stochastic Petri net[M]//Advanced Computer Architecture. 2016: 184-197.

[13] YEON J, ELEFTERIADOU L, LAWPHONGPANICH S. Travel time estimation on a freeway using discrete time Markov Chains[J]. Transportation Research Part B Methodological, 2008, 42(4): 325-338.

[14] 袁勇, 王飛躍. 區塊鏈技術發展現狀與展望[J]. 自動化學報2016,4 (42): 481-494.

YUAN Y, WANG F Y. Blockchain the state of the art and future trends[J]. Zidonghua Xuebao/Acta Automatica Sinica, 2016, 42(4): 481-494.

[15] 林曉軒. 區塊鏈技術在金融業的應用[J]. 中國金融 2016 (8): 17-18.

LINX X. Applicationofblockchaintechnolgyinfinancialin-dustry[J]. ChinaFinance,2016(8):17-18.

[16] 陳宗基, 秦旭東, 高金源. 非相似余度飛控計算機[J]. 航空學報, 2005, 26(3): 320-327.

CHEN Z J, QIN X D, GAO J Y. Dissimilar redundant flight control computer system[J]. Acta Aeronautica Et Astronautica Sinica, 2005.

[17] 鄔江興. 擬態計算與擬態安全防御的原意和愿景[J] 電信科學2014, 30 (7):1-7.

WU J X. Meaning and vision of mimic computing and mimic security defense[J]. Telecommunications Science,2014, 30 (7):1-7.

Analysis of different anti-interference system models based on discrete time Markov chain

REN Quan, HE Lei, WU Jiangxing

National Digital Switching System Engineering & Technological R&D Center, Zhengzhou 450001, China

Block chain, dissimilar redundancy and mimic defense technology have developed rapidly in different security fields of cyberspace. However, there is a lack of effective models to describe and analyze these three kinds of innovative technologies currently. The DTMC (discrete time Markov chain) was used to model and analyze the anti-interference of the three kinds of systems. The results show that mimic defense system which adopts dynamic heterogeneous redundancy architecture and negative feedback control mechanism can ensure the high availability of the system. The block chain system uses high redundancy consensus mechanism to have a higher anti-interference performance than mimic defense system and dissimilar redundancy system in a certain time, but its performance will decrease quickly after that. With the increase of redundancy, the anti-interference performance of the dissimilar redundancy system will tend to the high redundancy block chain rapidly. Compared with block chain, the anti-interference performance falling of dissimilar redundancy system will be relatively slower.

cyberspace security, block chain, dissimilar redundancy, mimic defense, DTMC, anti-interference performance

TP393

A

10.11959/j.issn.2096-109x.2018035

2018-02-26;

2018-03-28

任權,13218013361@163.com

國家網絡安全專項基金資助項目(No.2017YFB0803201);國家高技術研究發展計劃(“863”計劃)基金資助項目(No.2015AA016102);國家自然科學基金群體創新資助項目(No.61521003)

任權(1994-),男,湖南常德人,國家數字交換系統工程技術研究中心碩士生,主要研究方向為網絡安全防御、魯棒網絡體系結構。

賀磊(1974-),男,河南鄭州人,國家數字交換系統工程技術研究中心副研究員,主要研究方向為網絡安全防御、網絡體系結構。

鄔江興(1953-),男,浙江嘉興人,中國工程院院士,國家數字交換系統工程技術研究中心教授、博士生導師,主要研究方向為信息通信網絡、網絡安全。

The National Specific Issues of Cyberspace Security (No.2017YFB0803201), The National Hi-Tech Research and Development (863 Program ) (No.2015AA016102), The Innovative Research Groups of the National Natural Science Foundation of China (No.61521003)