云計算環境下典型安全威脅分析及防御策略研究

田 燕,張新剛,梁晶晶,王 達

(南陽師范學院計算機與信息技術學院,河南南陽 473061)

1 問題的提出

從云計算的概念提出以來,業界對其數據安全性的質疑就一直難以平息,甚至有愈演愈烈的趨勢。與傳統的互聯網模式相比,云服務的提供、使用、監管都存在著巨大的變化,云計算環境下潛在的各種典型威脅給互聯網的安全提出了極大挑戰。表1 列舉了2009年以來一些國際知名云服務商發生的重大云安全事故,必須深入分析云計算帶來的新型安全威脅及各種安全事故的原因,制定切實可行的防御措施。

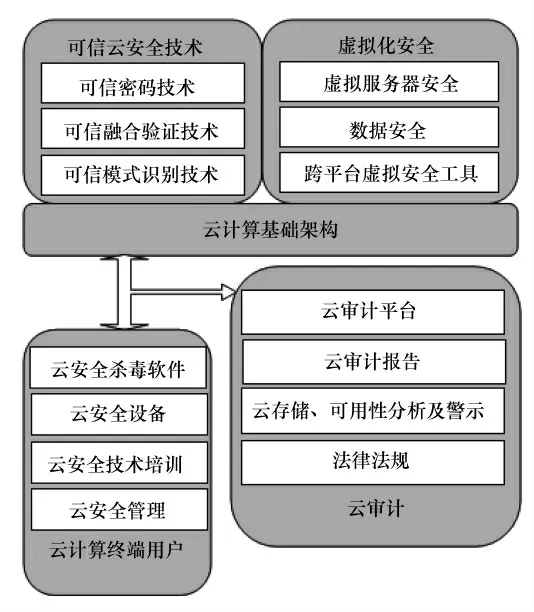

表1 國際知名云服務商安全事故匯總

2 云環境下典型安全威脅的主要表現及分析

云計算環境下的潛在安全威脅主要是在數據傳輸、數據存儲和數據審計[1]3種情況下產生的,其具體表現如下:

(1)傳統網絡安全威脅在云計算環境中危害更深。終端用戶安全意識淡漠,設置密碼過于簡單,多賬戶使用相同登錄信息;殺毒軟件和防火墻沒有及時升級,系統漏洞沒有得到及時修復,黑客利用SQL 注入攻擊非法盜取客戶信息,核心數據沒有得到加密而被輕易盜取,移動存儲設備丟失導致數據泄露,企業員工錯誤操作導致敏感信息無意泄露等,這些傳統的網絡威脅在云計算環境下危害更大[2]。

(2)云計算服務不可信、存在漏洞或其他原因導致的服務中斷。云計算服務商的可信云計算策略和安全防護策略存在疏漏,缺乏安全穩定的根基,使黑客有機可乘;云服務供應商災備管理不完善,服務中斷后用戶數據難以快速恢復[3];云服務供應商倒閉,無法繼續提供服務,用戶數據安全遷移困難,同時原有數據銷毀不徹底留下安全隱患。

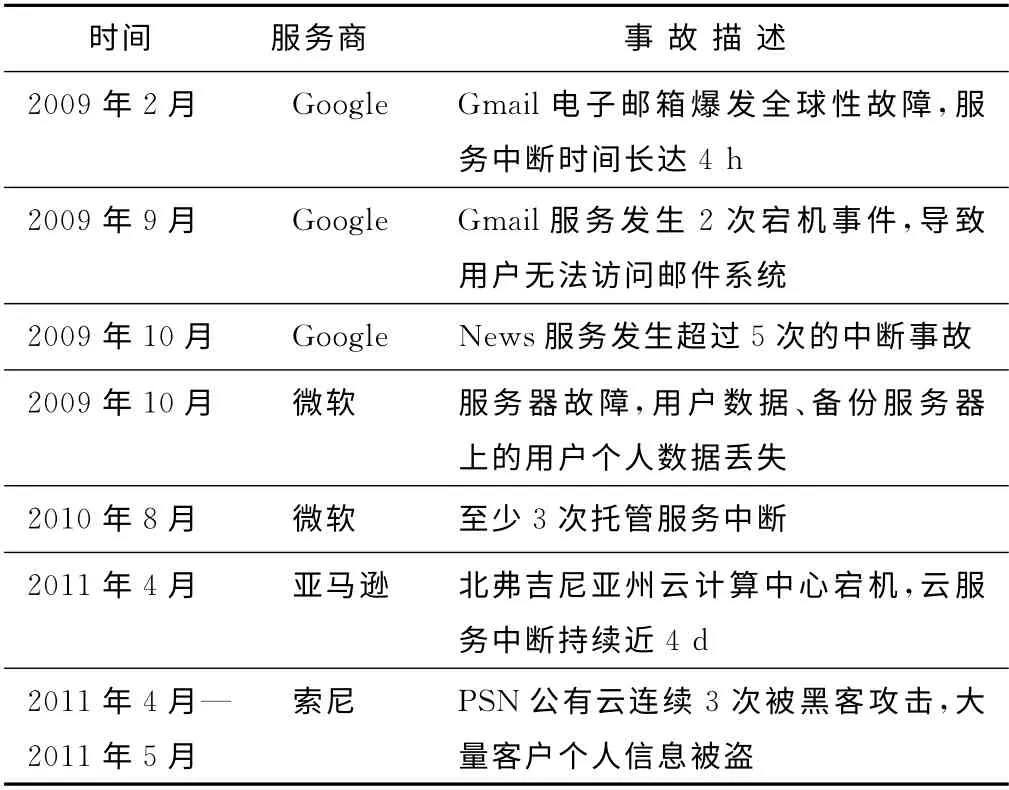

(3)云服務供應商、內部員工或其他客戶盜取客戶敏感數據。云服務供應商或企業內部員工惡意盜取客戶敏感數據,使用同一云服務的其他客戶,由于技術漏洞有可能意外取得或竊取敏感數據[4]。安全會議公司Infosecurity Europe曾針對員工是否會竊取企業敏感信息做過的一項調查,調查結果令人非常擔憂,統計情況如圖1所示。

圖1 員工盜取企業敏感數據統計圖

(4)云審計困難,后期監管缺失,致使云數據處于危險境地。由于技術所限,客戶難以對云服務供應商的安全控制措施和訪問記錄進行審計,對云服務缺乏必要的后期監管。更為嚴重的是信息安全論壇(ISF)的全球副總裁史蒂夫·德賓指出:在選擇了云計算服務后,許多企業過分依賴于外部供應商,自身忽視了對購買的服務進行監控、定期審核與聯絡,使企業數據處于威脅境地。

(5)云事件取證困難,用戶權益缺少法律保障。將特定敏感數據傳輸至位于國外的云數據中心時,外國政府有可能未經客戶授權讀取到當地云數據中心內之數據,發生安全事故時司法調查困難[5],出現問題的國家不一定會全力合作。截至目前,大多數的云服務供應商還沒有就此問題公開討論,那么一旦發生云安全事故,受害者很難通過現有的法律法規保護自己的合法權益。

3 云計算環境下典型威脅的防御策略

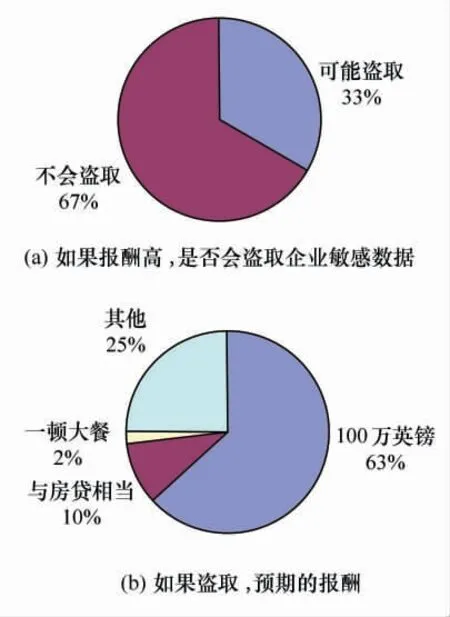

圖2是一個全面的云安全防護體系模型,首先保護云計算基礎架構,提供高可信、安全的云服務;其次是從安全廠商的角度,建立新的安全防護模式,采用新的防御技術專門對付云計算環境下的安全威脅;同時還要研究云計算終端的防御機制,獲得全面的安全防護。

圖2 云安全防護體系模型

3.1 采用可信云安全技術構建安全云計算平臺

可信云安全技術針對云服務端和云用戶端分別實施不同的可信安全策略,能夠有效防御和消除假冒、偽造電子簽名及抵賴,能夠有效防御木馬攻擊、病毒損毀及檢測[6]。引入可信云安全技術將大大改善當前令人擔憂的云安全問題。

(1)用戶從已經選定的可信云服務數據中心下載用戶軟件并安裝,綁定攝像頭、麥克風、指紋采集儀等進行人臉、語音、指紋等身份識別認證,這些生物信息特征也可作為密鑰使用。基于生物信息特征的認證方法,解決了傳統密鑰難以記憶、容易被猜破、丟失或被盜的問題,彌補了“拒識率”和“誤識率”的技術缺陷,因而使用起來既簡單又安全。

(2)在云計算中引入可信密碼學技術,能夠防范通信被截獲,同時還支持對加密、解密算法和密鑰本身進行可信模式識別認證。

(3)可信云服務數據中心的服務管理平臺首先計算用戶的可信安全程度,進而計算定制需要,可信安全地組織、管理、調度網內外服務節點資源,從而保證云服務的高可用性和高可靠性以及安全性。

(4)可信云用戶端基于模式識別認證,服務端和用戶端均基于可信密碼技術進行通信認證以及可信融合驗證技術“零知識”挑戰應答認證,避免了密鑰管理不善引起的風險,云服務端和用戶端協同實現云、端互動的一系列可信安全云計算,從而實現對云計算的安全管理[7]。

3.2 增強虛擬化安全

虛擬化技術是實現云計算最關鍵的技術之一,基于虛擬化技術的云計算架構必須向其用戶提供安全性和隔離保證。虛擬化安全需要從虛擬服務控制臺、管理設備、計算機網絡、數據存儲、備份、災難恢復等各個方面入手,而且每個方面都要有相應的工具,針對訪問者、訪問內容、訪問時間及地點等多個方面部署安全設施。要保障虛擬化安全可從以下幾個方面入手:

(1)所有的物理主機和虛擬機均要建立和及時更新反病毒機制,定期強化和更新物理主機的操作系統以及虛擬機的系統管理程序,及時修復系統漏洞并打補丁,對系統進行全面跟蹤,最大限度地減少被攻擊。

(2)建立合理統一的安全行動方針,根據既定方針統一配置虛擬機和物理主機的安全設施。

(3)使用網絡隔離技術、防火墻技術和沙箱(sandbox)技術,根據安全級別的要求把不同的虛擬機歸類,放在對應的特定安全區域,使每一臺虛擬機與其他的虛擬機以及主機都進行全方位的隔離,實現對虛擬機的控制。

(4)在主機和虛擬機之間使用IPSEC 或強化加密技術,避免黑客非法捕獲虛擬機之間、虛擬機與主機之間的通信而造成惡意攻擊。

(5)對主機和虛擬主機上的事件日志和安全事件進行詳細記錄并妥善保存,用于日后的安全審計。

(6)利用跨平臺虛擬安全工具增強虛擬化安全,協助機構跨數據中心執行動態的安全策略,既保持虛擬化的好處,又保障了數據的安全[8]。

圖3是一個基于第五代網絡隔離技術的隔離模型,其原理是在進行不同安全級別網絡之間的數據交換時,利用專用的通信設備、專有的安全協議、加密驗證機制及應用層數據提取和鑒別認證技術,徹底阻斷網絡間的直接TCP/IP連接,并對網絡通信的雙方、內容、過程施以嚴格的身份認證、內容過濾、安全審計等多種安全防護機制,從而保證網間數據交換的安全、可控,杜絕由操作系統和網絡協議自身漏洞帶來的安全風險。引入先進的網絡隔離技術將有效保障虛擬化安全。

圖3 網絡隔離模型

3.3 實施云審計

云審計是保證外部供應商對數據進行安全管理的有效監督,云審計可以為云服務提供商提供信息審計的支持,也為云服務的用戶提供第三方的審計報告,用戶可以根據報告決定如何合理選擇、部署云服務,企業和用戶均可以從中獲取有用信息,從而有效控制數據在云端面臨的風險。企業可以在以下幾個方面實施云審計:

(1)借助第三方、最好是有審計經驗的審計組織和云計算技術人員共同搭建一個第三方平臺,以獨立正規的形式對云計算進行審計,增強審計的效用。

(2)詳細記錄所有訪問數據的行為,能夠自動生成審計報告,以發現數據被訪問、使用的情況,防止數據被未知超級用戶訪問,審計報告能夠為司法調查和取證提供有效的幫助和便利。

(3)詳細記錄云中數據存儲狀態及存儲軌跡,并生成數據存儲的分析報告,了解數據隔離狀況及效果,發現潛在的數據沖突風險。

(4)實時監控數據可用性及云技術平臺可用性,發現異常時第一時間向服務商和用戶發送安全告警及應對建議。

(5)各國政府和企業通力合作,聯手制定針對云計算安全問題的相關審計政策和法律章程,在處理云事件時避免國際問題引起的爭端從而導致用戶合法權益不能得到維護[9]。

3.4 加強對終端用戶的監管與培訓

Forrester Research 曾指出:幾乎80%的數據丟失是無意造成的。事實上不少安全事故是由于員工疏忽或無意中違反了公司安全政策所致。員工誤發機密文件給其他人,閑談時無意透露公司機密,發送大容量文件時,沒有認真閱讀網站協議,導致上傳文件后不知情地失去文件的控制權。因此,加強對終端用戶的監管和培訓刻不容緩。具體說來,主要有以下一些措施:

(1)強化對網絡安全威脅的認識和安全防護意識,對所有來自網絡的信息,包括來自企業、社交網站甚至親友的信息都保持高度警惕。

(2)針對不斷變化的網絡環境,企業應對員工定期進行專門的安全知識培訓,使員工掌握云計算環境下的基本防范策略。

(3)企業網設置口令,避免黑客利用智能手機、平板電腦等移動設備進行非法入侵。

(4)在容易發生數據泄露的環節,除了進行技術防御外,添加明顯的警示信息,防止員工對數據的無意泄露。

(5)個人用戶應定期升級殺毒軟件、防火墻、修補系統漏洞,使用復雜口令并及時更換,尤其要避免單一口令多賬戶使用。

(6)借助第三方軟件對移動存儲設備數據進行加密,防止移動設備丟失帶來的數據泄露。

(7)認真閱讀網站的隱私保護政策,對個人隱私及敏感信息一定要專門設置加強保護,設定專門的訪問權限,避免被不應該看到的人或者有企圖的人獲取。

(8)注冊賬戶輸入隱秘資料時,一定要三思而后行,在日常生活中,填寫調查問卷時,一定不要受到贈送禮品的誘惑,輕易透露自己的個人信息。

3.5 借助云安全軟件和設備建立高效快速的云計算威脅處理機制

在云計算環境下,傳統殺毒軟件和安全設備難以有效處理日益增多的惡意程序,來自互聯網的主要威脅正由電腦病毒轉向惡意程序及木馬病毒,采用傳統的特征庫判別法已經不能滿足用戶的安全需要。眾多國際知名安全廠商分別推出新的安全防御技術和云計算安全軟件[10]。例如賽門鐵克推出了基于云端的安全防御的Data Insight技術、國內廠商深信服的AC上網行為管理設備、中國企業提出的云安全技術等,將這些技術引入云技術安全領域將有助于建立高效、快速的云計算威脅處理機制,大大改善云計算環境。

4 結束語

云計算能夠為企業帶來許多有形利益,但是隨之而來的安全問題延緩了云服務的步伐,上述安全措施對云服務的安全提供了一定的保障。由于云計算安全是一個非常復雜的問題,還需要廣大研究者繼續深入研究云計算環境下的各種典型威脅,對癥下藥,部署最有效的安全防護體系;另一方面,云計算服務往往跨國界使用,這就需要各國政府聯手制定國際化的合約和章程,并出臺相關的法律,為云計算安全保駕護航。

(

)

[1]馮登國,張敏,張妍,等.云計算安全研究[J].軟件學報,2011,22(1):71-83.

[2]康瑛石,王海寧,虞江鋒.基于云計算的虛擬化系統研究[J].電信科學,2011,27(4):61-67.

[3]歐亮,朱永慶,何曉明,等.云計算技術在泛在網絡中的應用前景分析[J].電信科學,2010,26(6):61-66.

[4]張云勇,陳清金,潘松柏,等.云計算安全關鍵技術分析[J].電信科學,2010,26(9):64-69.

[5]李喬,鄭嘯.云計算研究現狀綜述[J].計算機科學,2011,38(4):32-37.

[6]張建勛,古志民,鄭超.云計算研究進展綜述[J].計算機應用研究,2010,27(2):429-433.

[7]郭春梅,畢學堯,楊帆.云計算安全技術研究與趨勢[J].信息網絡安全,2010,10(4):16-17.

[8]朱源,聞劍峰.云計算安全淺析[J].電信科學.2010,26(6):53-57.

[9]劉鵬.云計算[M].北京:電子工業出版社,2010:3.

[10]毛劍,李坤,徐先棟.云計算環境下隱私保護方案[J].清華大學學報:自然科學版,2011(10):1357-1362.