一種改進的動態用戶認證協議

張 明

(民航西北空管局培訓中心,陜西西安 710082)

由于無線傳感器網絡結構的特殊性,它比傳統網絡面臨更多的安全威脅。傳感器網絡的安全,在文獻[1]中被歸納為兩方面,外部安全和內部安全。其中外部安全是指WSN與外部用戶之間的安全通信,這個外部用戶可以是新加入的節點,也可以是訂購了WSN服務的合法用戶。內部安全指的是在WSN中傳感器節點之間的安全通信以及傳感器節點與基站之間的安全通信。文中主要關注于無線傳感器網絡中的外部安全,即用戶認證問題。

1 動態用戶協議的安全缺陷

雖然Lee-Chun Ko的方案通過對于時延的嚴格控制和對于認證通過信息的簽名方式解決了Wong和Tseng方案中的不足,但是依然有其安全性缺陷。由于這一方案在每一個登錄節點上都分配了N這一重要信息,一旦信息泄漏,將導致重大的安全問題。同時由于每一個登錄節點都要保存所有用戶的N,很有可能導致安全威脅的擴大。針對這一問題給出了一種攻擊方式。這一攻擊方式默認無線傳感器網絡中部署的節點都是易于捕獲的。由于無線傳感器網絡節點大量播撒的特性,無線傳感器網絡的研究者一般都對節點易于捕獲的特點達成共識。

由于動態用戶認證協議都需要在網關部分完成認證計算,因此在動態用戶認證協議中普遍存在著對于網關的拒絕服務攻擊的可能。在Lee-Chun Ko的協議中,拒絕登錄的消息并沒有像登錄消息一樣給予安全保護。因此基于此,惡意節點可以在無線傳感器網絡區域內偽裝網關向登錄節點發送消息Msg(REJ_LOGIN),由于登錄節點無法判斷此消息是否來自網關,所以會接受這一消息。因此當任何用戶試圖登錄時,登錄節點都會根據這一消息拒絕用戶登錄。

2 改進的動態用戶認證協議

鑒于以上提出的動態用戶認證協議可能出現的安全問題,針對Lee-Chun Ko提出的改進協議對動態用戶認證協議給出了改進方案,在不影響其高效的前提下,提高了對偽裝網關重放攻擊和針對網關的拒絕服務攻擊的安全強度。

改進的動態用戶認證方案同樣包括以下4個階段:

(1)注冊階段。

Step1用戶擁有UID,選擇口令PW。通過安全信道向網關提交以下數據(UID,hash(PW))。

Step2網關在數據庫中存儲(UID,T,hash(PW),TS),并向各登錄節點用安全方式分發其子集(UID,T,TS),其中TS為有效時戳,T為最近一次的登錄時間,初始化為用戶注冊時刻。

Step3網關通知用戶注冊成功。

(2)登錄階段。

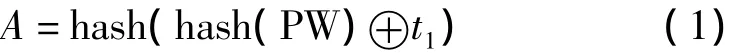

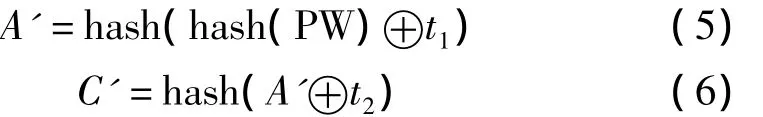

Step1用戶計算

之后向登錄節點提交登錄信息(UID,A,t1),其中t1為當前時刻。

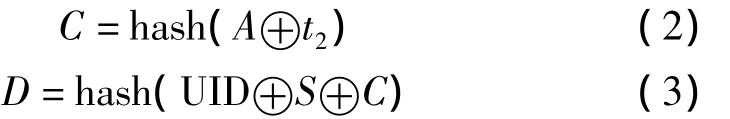

Step2登錄節點檢查UID是否存在,若不存在則向用戶發送UID錯誤消息Msg(ID_WRONG)。如UID存在,檢查是否Δt<t1-T,其中,Δt為最小有效登錄間隔,如果登錄時間差<Δt,則證明用戶登錄頻繁,將請求棄置,拒絕用戶登錄;否則判斷tc-t1是否超過最大傳輸時延,tc為當前時刻,檢查是否超時。超時則發送超時Msg(OVERTIME)消息,拒絕用戶登錄。否則進行以下計算

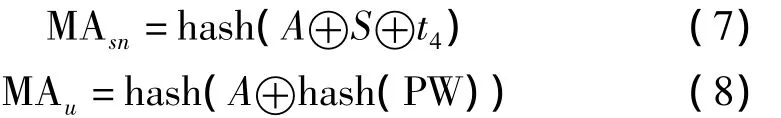

其中,S為登錄節點與網關的共享秘密,不同的登錄節點各不相同;t2為進行計算時的當前時刻。修改T=t1。之后登錄節點向網關提交(UID,C,D,t1,t2)。

(3)認證階段。

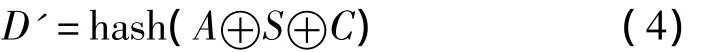

Step1網關檢查(UID,t1)是否存在,如(UID,t1)已經存在,則棄置此請求。檢查是否Δt<t1<T,并判斷tc-t2是否超出最大傳輸時延,如果登錄頻繁或者超過時延,則棄置此請求。如不超時,依照式(4)進行計算。

并判斷D'是否和D相等,如不相等,認為登錄節點為偽裝或登錄節點出錯,拒絕登錄,不發送任何信息,并在收到此類包達到一定閾值時啟動對節點中惡意節點的排除。否則依照式(5)和式(6)繼續計算

判斷與C'與C是否相等,如不相等發送拒絕登錄消息,否則認為用戶認證成功。網關保存T=t1,計算網關對消息的簽名

之后網關向登錄節點發送接受認證消息

Step2登錄節點首先檢查tc-t4是否超過最大傳輸時延,t3為當前時刻。如超時,則放棄這。如不超時則依照式(7)計算,之后再按式(9)計算。

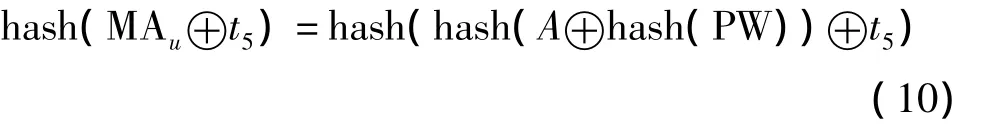

并驗證是否hash(MAu)=hash(MA'u),驗證失敗則認為消息為偽造,不做處理。否則向登錄用戶發送(Msg(ACC_LOGIN),hash(MAu⊕t5),t5);如登錄節點收到拒絕登錄消息,同樣首先計算是否超時,如不超時則計算驗證h(MAsn)=h(MA'sn),如正確則發送拒絕登錄消息(Msg(REJ_LOGIN),hash(MAu⊕t5),t5)

Step3用戶接受來自登錄節點的消息登錄消息并驗證

如驗證成功,則接受登錄節點的通知。

(4)更新階段。

Step1用戶產生新的口令PW',并通過當前安全通道向網關提交

(UID,hash(hash(PW')),hash(hash(PW)),hash(PW)⊕hash(PW'))

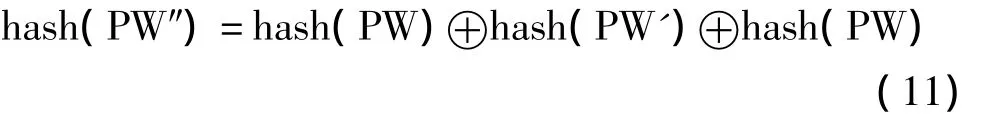

Step2網關根據自己儲存的用戶口令哈希值判斷hash(hash(PW))是否正確,之后計算

如hash(hash(PW″))=hash(hash(PW')),則認為發送正確,將hash(PW″)作為新的用戶口令哈希存儲,并按照注冊階段進行操作。

在之前的動態用戶認證協議中,并沒有對網關發送給登錄節點的允許登錄消息Msg(ACC_LOGIN)和拒絕登錄消息Msg(REJ_LOGIN)的具體格式給出說明。通過對協議的分析可知,用戶實際接入無線傳感器網絡是依靠登錄節點。因此網關的登錄消息必須保證不能被偽造,否則如果攻擊者可以對某一登錄節點進行控制,那么可以不通過網關進行認證,使控制的登錄節點直接偽造登錄消息,讓用戶通過認證。鑒于以上分析,應當對協議中的網關的登錄消息給出一種具體格式。

3 改進型協議在網關系統中的使用

如之前所提到的,動態用戶認證協議是一種基于強口令的輕量級無線傳感器網絡認證協議。這個協議與目前其他無線傳感器網絡的認證協議相比,有以下特點:(1)除了單向哈希函數和異或運算,并沒有使用其他復雜的密碼算法。(2)整體認證速度比較快。(3)協議的安全首先需要網關的安全。

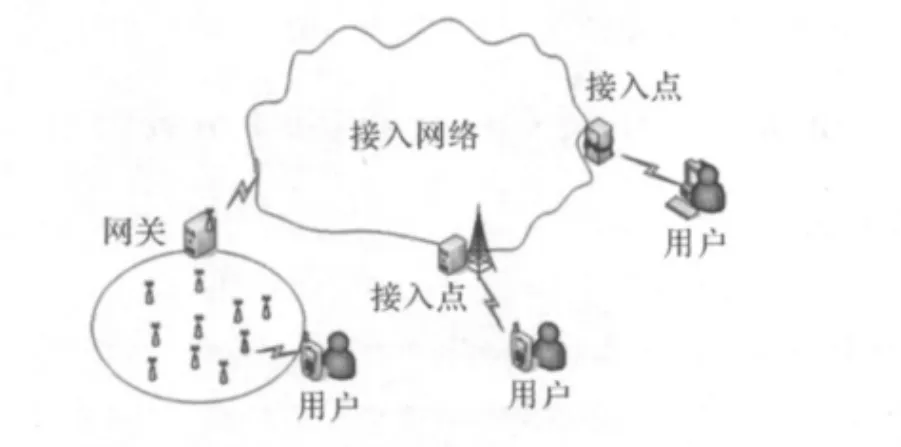

如圖1所示,用戶可以在不同的物理位置通過所在網絡接入無線傳感器網進行認證。如果用戶使用有支持無線傳感器網絡通信協議的設備,可以通過登錄節點使用改進型協議進行登錄。如果用戶在其他形式的網絡內希望通過傳感器網絡的認證,那么其接入點只要和網關之間擁有一個共享的秘密就可以完成登錄節點的工作,協助用戶完成認證。由于登錄節點所做的工作量很小,可以通過簡單的模塊實現,因此不必對這些設備進行大的改造,而且由于進行一次認證的速度較快。

圖1 改進的動態用戶認證協議的應用場景

4 結束語

提出了一種基于Lee-Chun Ko等人的動態用戶認證協議的改進的用戶認證協議。動態用戶認證協議作為一種輕量級的快速用戶認證協議,應用于無線傳感器網絡中具有認證速度快,計算量小等優勢。

[1] 周賢偉,施德軍,覃伯平.無線傳感器網絡認證機制的研究[J].計算機應用研究,2006(7):108-111.

[2] WATRO R,KONG D.TinyPK:securing sensor networks with public key technology[C].Proceedings of the 2nd ACM Workshop on Security of Ad hoc and Sensor Networks,ACM Press,2004:59-64.

[3] ZINAIDA B,NILS G,OSSI R.Realizing robust user authentication in sensor networks[J].Workshop on Real-World Wireless Sensor Networks(REALWSN),2005,26(9):135-142.

[4] 趙玉華,李志剛,李志民.無線傳感器網絡用戶認證技術綜述[J].計算機測量與控制,2009,17(12):2348-2351.

[5] WONG K H,ZHENG Y,CAO J M.A Dynamic user authentication scheme for wireless sensor networks[C].In Proc.of the IEEE International Conference on Sensor Networks, Ubiquitous, and Trustworthy Computing(SUTC'06),2006:244-251.

[6] LEE C Y,LIN C H,Chang C C.An improved low communication cost user authentication[C].Taiwan:Scheme for Mobile Communication,Proceedings of the IEEE 19th International Conference on Advanced Information Networking and Applications(AINA 2005),2005:249-252.

[7] TSENG H R,JAN R H,YANG W.An improved dynamic user authentication scheme for wireless sensor networks[C].In Proc.of the IEEE Global Communications Conference(GLOBECOM'07),2007:986-990.

[8] BINOD V,JORGE S S,JOEL J P,et al.Robust dynamic user authentication scheme for wireless sensor networks[C].ACM Q2SWinet'09,2009:28-29.

[9] LEE C K.A novel dynamic user authentication scheme for wireless sensor networks[C].Wireless Communication Systems,ISWCS'08,2008:608 -612.

[10] CAO Zhen,ZHOU Xia,XU Maoxing.Enhancing base station security against dos attacks in wireless sensor networks[C].Wireless Communications,Networking and Mobile Computing 2006 International Conference,2006:1-4.