流星余跡突發檢測及其信道模型仿真

張 磊, 朱立東

(電子科技大學 通信抗干擾技術國家級重點實驗室,四川 成都 611731)

0 引言

由于地球引力的存在,星際物質離地球很近時,會偏離原軌道高速撞向地球,穿過大氣層的時候,劇烈的摩擦使得自身燃燒發光,形成流星。摩擦的過程中氣體分子產生了電離,在流星運行的軌道上留下了電離氣體柱,這就是流星余跡。

流星余跡通信的傳輸距離遠,通信距離可達2 000 km,且不會因為氣候,時空等變化或者電離層的騷擾,影響通信質量;由于流星的突發性,所以流星余跡通信的保密性好,抗干擾能力強,不容易被敵方偵查,干擾及攔截。另一方面,流星余跡通信容量小,數據率不高,并且數據率隨時間,氣候和季節變化。流星具有突發性,所以通信常常會出現間斷、時延,不適合民用通信[1]。

目前實測數據不方便對外公開,所以對于流星余跡通信突發檢測的研究很少,研究集中在利用計算機仿真產生數據,并利用此數據進行信道容量估計[2],鏈路分析和設計[3],反射特性分析[4]等居多。現利用有限的實測數據,進行突發檢測的研究,并得出規律性的參數分布,進而研究后續的信道建模,在文獻[5]的基礎上,假設出方程里面某些參數的分布,進而得出比較精確的信道模型。

1 流星突發檢測方法

1.1 平滑實測數據

一般說來,數據采集系統采集到的數據,往往疊加有噪聲。噪聲有兩大類:一類為周期性的,另一類為不規則的。前者的典型代表為50 Hz的工頻干擾,后者的代表為隨機信號。由于隨機干擾的存在,使得用采樣離散數據繪成的曲線呈現折線形狀,很不光滑。這表明采樣數據中的高頻成分比較豐富。為了消除干擾的影響,提高曲線的光滑度,常常需要對采樣數據進行平滑處理。引入五點三次平滑方法。具體的方法如下:

對采集到的離散數據序列 x ( n Ts)進行平滑,設采樣得到的 2N+1個等間 隔 點 x-N, x-N+1, … ,x-2, x-1,x0, x1, x2, … ,xN-2,xN-1,xN上 的 采 樣 值 為 y-N, y-N+1, … ,y-2, y-1,y0,y1, y2,… ,yN-2, yN-1,yN。假設用m次多項式來平滑所得到的采樣值,

為了確定出式(1)中的系數,使多項式對于所給出的采樣離散值具有很好的平滑,將所有點(ti, yi) 代入式(1),有2N+1個等式:

由于平滑的曲線不一定通過所有的點(ti, yi) ,所以這些等式不全為 0。根據最小二乘法原理,對于(2N+1)組數據(ti, yi),求其最好的系數值 aj,就是求能使誤差 Ri的平方和為最小值的那些 aj值。設:

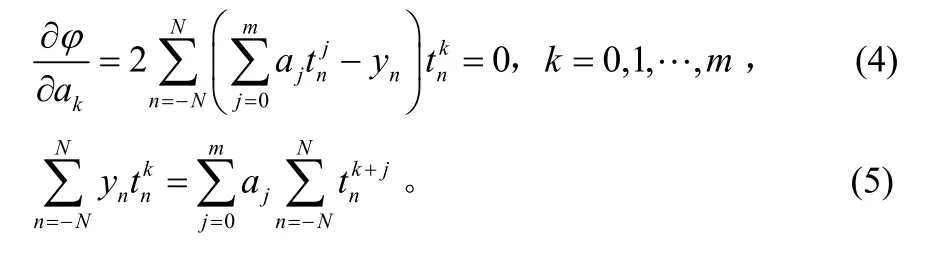

使 φ ( a0, a1,… ,am)達到最小值。則 a0, a1,… ,am必須滿足下列方程組:

式(5)叫做“正規方程組”。

當N=2,m=3時,并注意N與 ti的關系,則有:

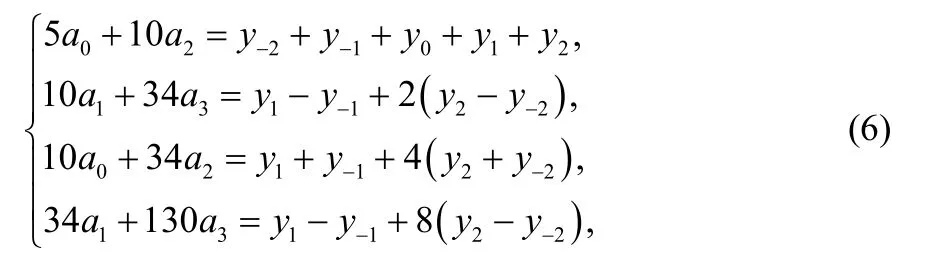

再代入式(1),并令 t =0、 ±1、 ±2得五點三次平滑公式:

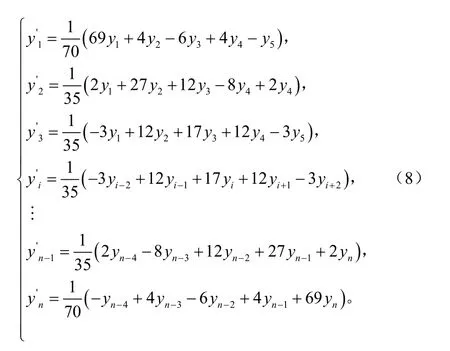

當點數很多時,起始兩點用式(7)前兩個等式,末尾兩點用式(7)后兩個等式,中間各點均用式(7)第三個等式進行平滑。這就相當于在每個子區間用不同的三次最小二乘多項式進行平滑。

因為在數據采集系統中,數據序列多是以 n = 1、 2、…、N的次序排列的,將式(7)變為:

1.2 流星突發檢測機制的具體實現

首先介紹幾個概念:

①中值電平:對一段時間內電平測量信號求平均得到的平均值;

②平均衰落持續時間:低于中值電平開始到下一個高于中值電平結束的時間;

③衰落次數:信號包絡在單位時間內以正斜率通過中值電平,并且衰落持續時間大于30 ms的次數;

④平均噪聲功率:為一個經驗值,根據多次測試數據得出。在有限的數據里面,這個值的取值范圍大致在(100~110 dBm)之間;

⑤觸發門限:大于三倍的平均噪聲功率,相當于大于噪聲功率5 dBm。

1.3 假設檢驗

利用文獻[5]提出的假設檢驗的方法判定流星突發等待時間是否服從指數分布,將判定后結果寫在外部文件中。

2 流星余跡信道建模

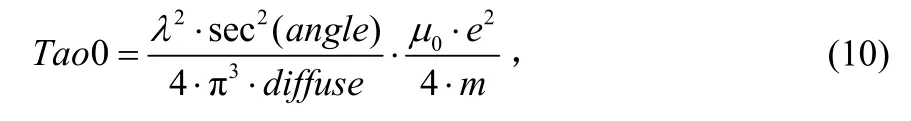

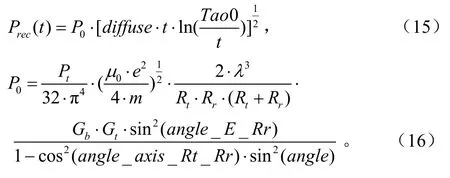

欠密類流星余跡接收功率的衰減因子為[6-8]:

其中,λ為余跡的波長,參數與流星余跡工作頻率 f有關。流星余跡工作頻率一般在35~60 MHz的VHF頻段。diffuse為流星余跡的擴散系數,利用經驗公式 1 0(0.067×high_burst-5.6)獲得。angle為入射半徑和反射半徑夾角的一半,參數與余跡的發生高度及地面通信的距離有關系,angle=為流星余跡的發生高度,通常在80~120 km,經驗公式為 h igh_ b urst = (124-17lgf),考慮到實際流星突發的隨機性,所以假設高度服從均值為(124 - 17lgf),方差為1的高斯分布。

過密類流星衰減因子為:

其中,0= 0 .8852× 10-14,可以認為是一個常數。

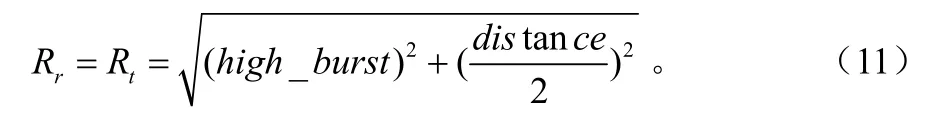

接收和發射半徑 Rr, Rt:由于地球是個不規則的球體,半徑約為6 378 km。實際的通信距離在600~1400 km之間,可以忽略球體對高度和距離的影響。所以:

從統計規律上得出,流星余跡的電子線密度每增加一個量級,它出現的概率就會變為原來的十分之一。所以流星余跡電子線密度大致服從均勻分布,用下面的式子逼近流星余跡電子線密度的值。

T為(0,1)之間的均勻分布。根據流星余跡的不同電子線密度,流星余跡被分為:欠密類和過密類兩種。欠密類的電子線密度小于 1 014,持續時間大約在幾百毫秒,并且接收功率呈指數形式衰減。過密類的電子線密度大于 1 014,其持續時間長于欠密類流行的持續時間,并且衰減規律也與欠密類有很大的差別,不服從指數衰減規律。流星的大小決定電子線密度,而真正進入大氣層的流星大小并不太大,流星余跡主要以欠密類為主。

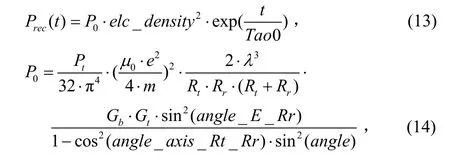

欠密類流星余跡接收機接收到的信號功率為:

2.2.1 混合瀝青動穩定度實驗 試驗中,MY改性瀝青的動穩定度和車轍深度采用全自動車轍實驗儀,按照《公路工程瀝青及瀝青混合料試驗規程》JTGE20-2011中規定規定的方法進行測試。MY改性瀝青按試驗規程制備車轍板試件,車轍試驗溫度和輪壓均按照試驗規程設定的實驗條件進行。

式中, a ngle_ E _ Rr為流星余跡電場 E與Rr之間的夾角。angle_ a xis_ R t_Rr為流星余跡軸向與 Rr和 Rt的平面夾角。這里假設上述兩個角度服從的均勻分布。其中 P為發射功率。 Gt為發射天線的增益。 Gb為接收天線的增益。

過密類流星余跡接收機接收到的信號功率為:

3 仿真及結果分析

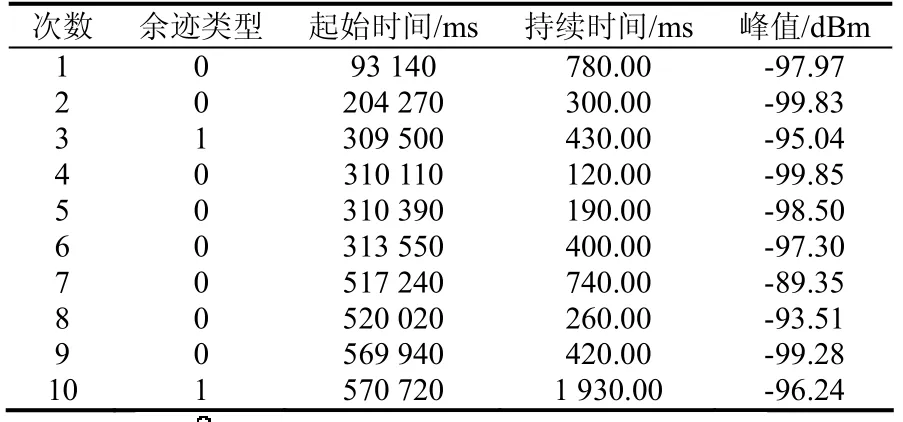

對于實測數據,利用突發檢測的方法,得出參數的數值,結果寫在外部文件中,結果如圖1和圖2所示。

圖1 峰值功率與距離的變化關系

表1 利用突發檢測所得的結果(部分的結果)

假設檢驗得出到達時間服從指數分布,并且給定了相應的參數值。利用這個參數進行建模,建模時統計流星突發的總次數,過密類和欠密類的次數,接收信號的功率衰減情況。由于得到的實測數據很少,無法得出到達時間服從指數分布的參數,但是為了后續的仿真,現有文獻中統計出流星的到達服從參數是13.2的泊松分布,所以假設到達時間服從參數為13.2的指數分布。

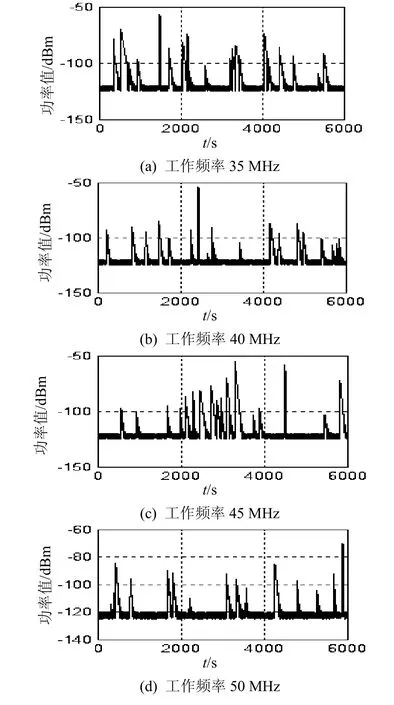

在發射功率為1 w,發射和接收天線增益均為1,到達時間服從13.2的指數分布,工作頻率為45 MHz,測試時間為300 s。當通信距離不同時,仿真得到了功率隨時間變化的曲線,如圖3所示。在發射功率為1 w,發射和接收天線增益均為 1,到達時間服從13.2的指數分布,通信距離為1 000 km,測試時間為300 s。當工作頻率不同時,仿真得到了功率隨時間變化的曲線,如圖4所示。

圖2 峰值功率與工作頻率變化關系

4 結語

通過突發檢測得到流星余跡到達突發時刻、持續時間、衰減常數等參數的具體數值,并且得到流星余跡到達時間間隔服從指數分布,即流星余跡到達服從泊松分布。與現有文獻中流星余跡到達服從泊松分布相符。

流星余跡信道建模。隨著頻率和發生高度的變化,流星余跡突發的次數不會發生太大的變化,但是衰減因子和功率的峰值會有變化。由于測試時間較短,導致突發規律性不是那么明顯,但是流星余跡接收信號整體的衰減趨勢與理論相符,證明建模過程是正確合理的。

由于數據有限,參數規律性統計存在偏差,下一步的工作爭取得到更多的數據完善突發檢測方法,以及得出更精確的參數分布值。

[1] 劉志斌,陳家松. 流星余跡猝發通信分析[J]. 艦船電子工程,2006,135(04):125-128.

[2] WEITZEN J A, BIRKEMEIER W P. An Estimate of the Capacity of the Meteor Burst Channel[J]. IEEE Transactions on Communications, 1984,COM-32(08):972-974.

[3] 王偉. 流星余跡通信鏈路的分析與設計[J]. 通信系統與網絡技術,2007, 33(01):4-6.

[4] LI Z, LU X F,SI J B. An Adaptive Approach of Semi-blind Data and Channel Estimation for Meteor Burst Communications[J].Communications and Mobile Computing,2009(01):386-390.

[5] 盛驟,謝式千,潘承毅. 概率論與數理統計[M].第3版. 北京:高等教育出版社,2001:241-252.

[6] 孫萍,張永蓮,秦志強. ITS寬帶短波信道及其噪聲的建模和仿真[J]. 通信技術, 2009,42(02):15-17.

[7] 張金平,韓娟娟,金立軍. 流星余跡通信信道建模與性能仿真[J].無線電通信技術, 2002,28(05):41-44.

[8] 李光明,宋裕農,蔡廣友. 甚低頻通信信道建模與仿真[J]. 通信技術, 2010,43(06):41-43.

Web安全問答(3)

問:什么叫網站掛馬

答:“掛馬” 就是黑客入侵了一些網站后,將自己編寫的網頁木馬嵌入被黑網站的主頁中,當訪問者瀏覽被掛馬頁面時,將會被植入木馬,黑客便可通過遠程控制來實現不可告人的目的。網頁木馬就是將木馬和網頁結合在一起,打開網頁的同時也會運行木馬。最初的網頁木馬原理是利用IE瀏覽器的ActiveX控件,運行網頁木馬后會彈出一個控件下載提示,只有點擊確認后才會運行其中的木馬。這種網頁木馬在當時網絡安全意識普遍不高的情況下還是有一點使用價值的,但是其缺點是顯而易見的,就是會出現ActiveX控件下載提示。當然現在很少會有人去點擊那莫名其妙的ActiveX控件下載確認窗口。在這種情況下,新的網頁木馬誕生了。這類網頁木馬通常利用了IE瀏覽器的漏洞,在運行的時候沒有絲毫提示,因此隱蔽性極高。