面向云網(wǎng)融合的網(wǎng)絡(luò)安全互操作

魏亮/WEI Liang,查選/ZHA Xuan,戴方芳/DAI Fangfang

(中國信息通信研究院,中國 北京 100191 )

在數(shù)字時(shí)代,云網(wǎng)融合的智能化數(shù)字基礎(chǔ)設(shè)施建設(shè),打通了經(jīng)濟(jì)社會發(fā)展的信息“大動(dòng)脈”,為數(shù)字產(chǎn)業(yè)化和產(chǎn)業(yè)數(shù)字化發(fā)展注入新動(dòng)能。全方位、全鏈條的數(shù)字化升級加速傳統(tǒng)行業(yè)轉(zhuǎn)型。圍繞新生產(chǎn)要素的攻擊風(fēng)險(xiǎn)日益突出,傳統(tǒng)網(wǎng)絡(luò)安全威脅與新型網(wǎng)絡(luò)安全威脅相互交織,保障融合領(lǐng)域安全的能力需求不斷提高。網(wǎng)絡(luò)安全已成為全球各國面臨的共同挑戰(zhàn)。

自黨的十八大以來,以習(xí)近平同志為核心的黨中央高度重視網(wǎng)絡(luò)安全,從發(fā)展中國特色社會主義、實(shí)現(xiàn)中華民族偉大復(fù)興中國夢的戰(zhàn)略高度,統(tǒng)籌發(fā)展和安全兩個(gè)大局,系統(tǒng)部署和全面推進(jìn)網(wǎng)絡(luò)安全工作。習(xí)近平總書記在《關(guān)于〈中共中央關(guān)于制定國民經(jīng)濟(jì)和社會發(fā)展第十四個(gè)五年規(guī)劃和二○三五年遠(yuǎn)景目標(biāo)的建議〉的說明》中指出,“安全是發(fā)展的前提,發(fā)展是安全的保障”。習(xí)近平總書記還指出,“過去分散獨(dú)立的網(wǎng)絡(luò)變得高度關(guān)聯(lián)、相互依賴,網(wǎng)絡(luò)安全的威脅來源和攻擊手段不斷變化,那種依靠幾個(gè)安全設(shè)備和安全軟件就想永保安全的想法已不合時(shí)宜,需要樹立動(dòng)態(tài)、綜合的防護(hù)理念”。在數(shù)字化發(fā)展新階段下,要深刻落實(shí)習(xí)近平總書記講話精神,通過打造網(wǎng)絡(luò)安全互操作新體系,深度融合各領(lǐng)域安全能力,打破割裂的、靜態(tài)的、封閉的安全,打造一體的、動(dòng)態(tài)的、開放的網(wǎng)絡(luò)安全屏障,推動(dòng)網(wǎng)絡(luò)安全綜合保障能力再上新臺階,為加快建設(shè)網(wǎng)絡(luò)強(qiáng)國提供有力支撐。

1 云網(wǎng)時(shí)代的安全新挑戰(zhàn)

通過虛擬化、軟件化、云化和人工智能(AI)等信息化技術(shù),云網(wǎng)與通信技術(shù)深度融合。這將深刻變革信息基礎(chǔ)設(shè)施的技術(shù)架構(gòu)、業(yè)務(wù)形態(tài)和運(yùn)營模式,有助于實(shí)現(xiàn)云網(wǎng)邊端的智能互聯(lián)、統(tǒng)一調(diào)度和智能化運(yùn)維,打造新型信息基礎(chǔ)設(shè)施底座[1-2]。與此同時(shí),云網(wǎng)融合技術(shù)變革、融合應(yīng)用、開放式生態(tài)新特性也引入了新的安全挑戰(zhàn)[3]。

1)從技術(shù)變革看,虛擬化的架構(gòu)給傳統(tǒng)基于邊界的防護(hù)帶來挑戰(zhàn)。

云網(wǎng)融合采用統(tǒng)一的虛擬化技術(shù)架構(gòu),將網(wǎng)絡(luò)功能從硬件設(shè)備中分離,使網(wǎng)絡(luò)架構(gòu)從傳統(tǒng)固態(tài)封閉向動(dòng)態(tài)開放改變。網(wǎng)絡(luò)的邊界感和隔離感隨之削弱。一方面,網(wǎng)絡(luò)布局從傳統(tǒng)的接入、匯聚、核心3層網(wǎng)絡(luò)架構(gòu)轉(zhuǎn)向圍繞數(shù)據(jù)中心的扁平部署,難以在分層架構(gòu)的邊界提供傳統(tǒng)的物理安全隔離;另一方面,存儲虛擬化、計(jì)算虛擬化、網(wǎng)絡(luò)虛擬化打破設(shè)備單一物理機(jī)形態(tài),通過池化的方式對外提供動(dòng)態(tài)服務(wù),不同業(yè)務(wù)可能共享相同的物理、計(jì)算、存儲資源,傳統(tǒng)的物理隔離保護(hù)在資源池內(nèi)部失效。利用虛擬化網(wǎng)絡(luò)架構(gòu)下被削弱的網(wǎng)絡(luò)隔離,威脅可在邊界突破單點(diǎn)后向內(nèi)擴(kuò)散,引入內(nèi)網(wǎng)橫向移動(dòng)攻擊威脅,甚至潛藏或傳播多處后形成攻擊鏈,發(fā)動(dòng)分布式拒絕服務(wù)(DDoS)、高級可持續(xù)威脅(APT)等更高級別的攻擊,如圖1所示。為應(yīng)對攻擊內(nèi)部橫向移動(dòng)風(fēng)險(xiǎn),需要從單點(diǎn)防御轉(zhuǎn)向全網(wǎng)聯(lián)防聯(lián)動(dòng),實(shí)現(xiàn)全域安全能力的按需編排和彈性調(diào)度。

2)從應(yīng)用場景看,差異化的安全需求帶來按需安全供給新挑戰(zhàn)。

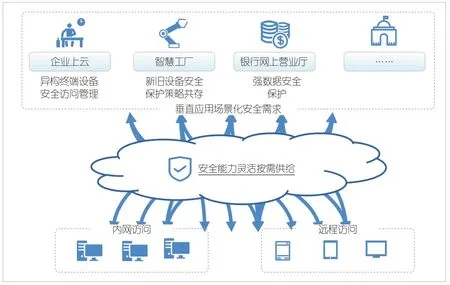

隨著云網(wǎng)在數(shù)字化場景中的融合應(yīng)用,云網(wǎng)上承載的垂直應(yīng)用具有場景化安全需求。應(yīng)用終端設(shè)備安全能力各異,組網(wǎng)架構(gòu)更新迭代、周期各不相同,數(shù)據(jù)流量類型千差萬別,網(wǎng)絡(luò)性能要求高低不一,網(wǎng)絡(luò)安全保障需求各不相同。垂直應(yīng)用場景的差異化使安全特性從“通用安全”向“按需安全”轉(zhuǎn)變,對安全能力的靈活性提出更高要求。例如:大型信息通信技術(shù)(ICT)企業(yè)上云存在多類不同終端異地安全接入的場景需求,要求基于身份與設(shè)備的分級別安全訪問機(jī)制能夠?qū)崿F(xiàn)終端識別與安全防御,并具備對不同類終端的異常檢測和響應(yīng)能力,通過識別、防御、檢測、響應(yīng)能力聯(lián)動(dòng)實(shí)現(xiàn)對異構(gòu)設(shè)備的全閉環(huán)安全管理,避免惡意終端對企業(yè)內(nèi)部系統(tǒng)的破壞。智慧工廠中既有適用于早期封閉式生產(chǎn)環(huán)境的傳統(tǒng)生產(chǎn)設(shè)備,又有新型的智能化生產(chǎn)設(shè)備。前者安全能力缺乏,需要部署外掛式安全設(shè)備來提供防御檢測等安全能力,后者可與外部安全機(jī)制進(jìn)行數(shù)據(jù)聯(lián)動(dòng)以實(shí)現(xiàn)安全保護(hù)。因此,我們需要多類不同的安全機(jī)制共存聯(lián)動(dòng)以滿足新舊設(shè)備不同的安全需求。銀行等金融系統(tǒng)對數(shù)據(jù)安全具有極高要求。銀行有大量的分支機(jī)構(gòu)和合作伙伴,要求基于業(yè)務(wù)、網(wǎng)絡(luò)的分層分級邏輯隔離實(shí)現(xiàn)對數(shù)據(jù)的高效保護(hù)。如圖2所示,為了滿足不同應(yīng)用場景差異化的安全需求,云網(wǎng)環(huán)境下的安全能力需要實(shí)現(xiàn)靈活編排重組,根據(jù)業(yè)務(wù)場景需求按需提供安全保障。

▲圖2 滿足差異化安全需求的安全能力

3)從產(chǎn)業(yè)生態(tài)看,縱向深度協(xié)同的新生態(tài)打開了云網(wǎng)安全協(xié)同新局面。

云網(wǎng)融合以運(yùn)營商與云服務(wù)商主導(dǎo)的基礎(chǔ)通信網(wǎng)絡(luò)云化為核心,向下帶動(dòng)運(yùn)營商與設(shè)備商開展云網(wǎng)一體硬件體系創(chuàng)新,向上為各類ICT數(shù)字化平臺提供云網(wǎng)資源,推動(dòng)產(chǎn)業(yè)生態(tài)融合發(fā)展。在云網(wǎng)上下協(xié)同產(chǎn)業(yè)的新生態(tài)下,安全角色也面臨新變化,傳統(tǒng)由安全廠商單一供給的狀態(tài)發(fā)生變化,呈現(xiàn)出各方安全共建的網(wǎng)絡(luò)安全協(xié)同新局面,如圖3所示。安全廠商作為網(wǎng)絡(luò)安全基礎(chǔ)能力的建設(shè)者,由上至下提供安全能力供給;運(yùn)營商與云服務(wù)商利用云網(wǎng)基礎(chǔ)資源優(yōu)勢與入口優(yōu)勢,將安全廠商的成熟安全能力進(jìn)行融合重組后賦能產(chǎn)業(yè)界。例如:運(yùn)營商、云服務(wù)商等與安全廠商優(yōu)勢互補(bǔ),合作推動(dòng)安全訪問服務(wù)邊緣(SASE)等基于云網(wǎng)的安全能力供給服務(wù),或在云網(wǎng)環(huán)境中融合抗DDoS、流量清洗等安全能力,通過安全即服務(wù)的方式,對外提供可按需訂購的網(wǎng)絡(luò)攻擊防護(hù)服務(wù);下游的設(shè)備商在云網(wǎng)融合硬件創(chuàng)新過程中,將安全能力封裝在設(shè)備中,如通過安全網(wǎng)關(guān)等在硬件設(shè)備中融入安全能力。在各參與方深度參與云網(wǎng)安全的規(guī)劃、建設(shè)和運(yùn)營的過程中,安全責(zé)任界面需要各方共同構(gòu)建。這不僅涉及安全廠商在供給安全原子能力時(shí)的安全責(zé)任,還涉及數(shù)據(jù)重構(gòu)、接口調(diào)用、功能封裝等環(huán)節(jié)引入的新安全責(zé)任,因此需要各參與主體在網(wǎng)絡(luò)安全能力共建的不同環(huán)節(jié)(規(guī)劃、建設(shè)、運(yùn)營、使用等)達(dá)成共識,共擔(dān)安全保護(hù)職責(zé)。

▲圖3 云網(wǎng)安全協(xié)同新局面

面對云網(wǎng)時(shí)代下的威脅橫向移動(dòng)風(fēng)險(xiǎn)、按需安全能力供給新要求以及云網(wǎng)安全協(xié)同新生態(tài),單一的安全能力、單一的安全相關(guān)方無法適應(yīng)云網(wǎng)融合新安全態(tài)勢。技術(shù)發(fā)展、垂直應(yīng)用以及產(chǎn)業(yè)生態(tài)3個(gè)層面都要求安全能力之間實(shí)現(xiàn)融合協(xié)同。打通網(wǎng)絡(luò)安全能力間的互操作通道,可實(shí)現(xiàn)全域安全能力聯(lián)動(dòng)、安全能力靈活編排、安全能力高效集成。

2 網(wǎng)絡(luò)安全互操作發(fā)展現(xiàn)狀

2.1 標(biāo)準(zhǔn)化現(xiàn)狀

1)國際標(biāo)準(zhǔn)化工作起步較早,多維度推動(dòng)規(guī)范實(shí)踐。

其他國家對安全互操作研究已久,政產(chǎn)學(xué)研高度協(xié)同:既有美國國土安全部(DHS)、美國國家安全局(NSA)等諸多國家部門引導(dǎo),又有IBM、思科、戴爾、McAfee、Fortinet、Mandiant 等 各 領(lǐng) 域 頭 部企業(yè)發(fā)力推進(jìn),同時(shí)還有國際電信聯(lián)盟(ITU)、國際互聯(lián)網(wǎng)工程任務(wù)組(IETF)等國際標(biāo)準(zhǔn)化組織推進(jìn)標(biāo)準(zhǔn)規(guī)范研制。它們共同從安全協(xié)同頂層模型、基礎(chǔ)類規(guī)范、語義類規(guī)范、接口類規(guī)范、數(shù)據(jù)類規(guī)范等諸多維度,推動(dòng)安全互操作的研究應(yīng)用[4],如表1所示。

▼表1 安全互操作國際標(biāo)準(zhǔn)化及應(yīng)用情況

a)頂層模型。2014 年,DHS、NSA 等聯(lián)合提出集成自適應(yīng)網(wǎng)絡(luò)防御框架(IACD),從頂層定義了安全協(xié)同參考架構(gòu)、互操作規(guī)范草案、用例和實(shí)施案例,通過將安全產(chǎn)品抽象為“感覺-理解-決策-行動(dòng)”工作流,共享威脅情報(bào)、編排協(xié)調(diào)響應(yīng)和行動(dòng),實(shí)現(xiàn)采集、分析、決策、執(zhí)行、恢復(fù)、信息共享的全自動(dòng)化,提高了響應(yīng)處理效率。根據(jù)金融服務(wù)信息共享和分析中心(FS-ISAC)的統(tǒng)計(jì),基于IACD的系統(tǒng)將調(diào)查和響應(yīng)事件的時(shí)間從11 h縮減至10 min,有效提高了安全效能。IACD 已形成由FireEye、Splunks、Microsoft、VMware 等主流安全廠商、機(jī)構(gòu)、系統(tǒng)和產(chǎn)品構(gòu)成的生態(tài)體系,被試用于美國FS-ISAC和美國能源部等多個(gè)部門。

b)基礎(chǔ)類規(guī)范。安全能力作為安全互操作的基礎(chǔ)元素,定義了為抵抗安全攻擊所提供的能力。ITU-T、IETF等國際標(biāo)準(zhǔn)化組織啟動(dòng)了安全能力相關(guān)的標(biāo)準(zhǔn)化研究。2022 年5月,ITU-T安全研究組SG17啟動(dòng)國際標(biāo)準(zhǔn)《X.secadef:安全能力定義》的制定,旨在為信息系統(tǒng)、網(wǎng)絡(luò)、應(yīng)用程序生命周期的每個(gè)階段定義一組通用的安全能力。2014 年,IETF成立網(wǎng)絡(luò)安全功能接口(I2NSF)工作組,旨在通過提供架構(gòu)、軟件接口規(guī)范和數(shù)據(jù)模型,實(shí)現(xiàn)對物理和虛擬的網(wǎng)絡(luò)安全能力的統(tǒng)一監(jiān)控和管理。目前IETF 已形成3 個(gè)請求評論(RFC)、10 余個(gè)工作組草案,包括《RFC8329: Framework for Interface to Network Security Functions》《RFC8129: Interface to Network Security Functions (I2NSF): Problem Statement and Use Cases》《RFC9061: A YANG Data Model for IPsec Flow Protection Based on Software-Defined Networking (SDN)》等。

c)語義類規(guī)范。2017 年,NSA 牽頭形成了網(wǎng)絡(luò)防御互操作性規(guī)范OpenC2,并制定了配套語言結(jié)構(gòu)、配置文件、傳輸協(xié)議相關(guān)規(guī)范,通過將防火墻、沙箱等安全防御響應(yīng)類產(chǎn)品間的交互抽象為“動(dòng)作—目標(biāo)”類標(biāo)準(zhǔn)化編排語言,以實(shí)現(xiàn)不同廠家和不同編程語言的安全產(chǎn)品間的自動(dòng)化聯(lián)動(dòng)。受到各方保護(hù)自身威脅情報(bào)、漏洞庫等安全信息商業(yè)價(jià)值的影響,OpenC2 尚未實(shí)現(xiàn)大規(guī)模商業(yè)應(yīng)用。中國奇安信、綠盟、啟明星辰等在各自安全編排自動(dòng)化與響應(yīng)(SOAR)平臺上提供相應(yīng)適配和支持。

d)接口類規(guī)范。安全互操作接口類規(guī)范較為成熟,包括典型的情報(bào)信息自動(dòng)化交換(TAXII)、開放數(shù)據(jù)交換層(OpenDXL)、OpenDXL Ontology等。基于指標(biāo)信息的可信自動(dòng)化交換TAXII是威脅信息共享領(lǐng)域的典型接口規(guī)范。該規(guī)范定義了網(wǎng)絡(luò)威脅情報(bào)共享的協(xié)議、服務(wù)和信息格式,得到了美國國防部(DoD)、NSA 等國家機(jī)構(gòu)及IBM、思科、戴爾等的支持,具有成熟且廣泛的應(yīng)用。OpenDXL 與OpenDXL Ontology是基于開源思路的通用型安全互操作接口通信類標(biāo)準(zhǔn)。2016 年,McAfee 發(fā)布了開源工具OpenDXL。OpenDXL通過提供軟件開發(fā)工具包(SDK)來創(chuàng)建或連接基于數(shù)據(jù)交換層(DXL) 的應(yīng)用程序,協(xié)調(diào)不同供應(yīng)商應(yīng)用程序間的數(shù)據(jù)和操作,完成安全情報(bào)共享。截至2020 年,OpenDXL已被4 000多個(gè)組織使用。2020年,在OpenDXL的基礎(chǔ)上,由IBM、McAfee、Fortinet 等聯(lián)合成立的開放網(wǎng)絡(luò)安全聯(lián)盟(OCA)發(fā)布了開源的消息傳遞框架OpenDXL Ontology。該框架結(jié)合了OpenC2 與結(jié)構(gòu)化威脅信息表達(dá)(STIX)等通用消息內(nèi)容開放標(biāo)準(zhǔn),進(jìn)一步定義了安全互操作消息格式。

e)數(shù)據(jù)類規(guī)范。典型的安全互操作數(shù)據(jù)類規(guī)范包括STIX、開放威脅指標(biāo)(OpenIOC)等。STIX為威脅分析、威脅情報(bào)交換、檢測和響應(yīng)等安全行為提供描述威脅信息的語言和序列化格式,包括對威脅對象、威脅活動(dòng)、威脅屬性等威脅情報(bào)的多方面特征,被DHS、IBM、微軟、惠普、思科、戴爾及大型金融機(jī)構(gòu)等廣泛使用。OpenIOC是Mandiant公司發(fā)布的情報(bào)共享規(guī)范。通過建立威脅指標(biāo)(IOC)的邏輯分組,OpenIOC以可擴(kuò)展標(biāo)記語言(XML)文檔類型描述捕獲多種威脅的事件響應(yīng)信息,包括病毒文件的屬性、注冊表改變的特征、虛擬內(nèi)存等,在機(jī)器中以可讀的格式進(jìn)行通信,從而實(shí)現(xiàn)威脅情報(bào)的交流共享。該規(guī)范在威脅情報(bào)中心及相關(guān)產(chǎn)品中得到廣泛支持。

2)中國標(biāo)準(zhǔn)化工作發(fā)展不均衡,體系化標(biāo)準(zhǔn)建設(shè)迫在眉睫。

中國標(biāo)準(zhǔn)化工作起步較晚,各領(lǐng)域發(fā)展不均衡的特征較為明顯。其中,整體框架和標(biāo)準(zhǔn)路線圖研究初現(xiàn)成效,威脅領(lǐng)域互操作的數(shù)據(jù)規(guī)范化程度較高。安全日志、惡意程序等部分領(lǐng)域的網(wǎng)絡(luò)安全互操作也形成了相關(guān)接口規(guī)范,但缺乏語義領(lǐng)域標(biāo)準(zhǔn)規(guī)范研究。

a)頂層框架。2022 年3 月,全國信息安全標(biāo)準(zhǔn)化技術(shù)委員會(TC260)發(fā)布網(wǎng)絡(luò)安全國家標(biāo)準(zhǔn)需求,從國家標(biāo)準(zhǔn)層面提出網(wǎng)絡(luò)安全產(chǎn)品互聯(lián)互通框架、接口和數(shù)據(jù)格式等方面的標(biāo)準(zhǔn)制定的急迫性。2022年9月CCSA TC8 WG1(中國通信標(biāo)準(zhǔn)化協(xié)會工作組)結(jié)項(xiàng)的行業(yè)標(biāo)準(zhǔn)研究課題2022B72《網(wǎng)絡(luò)安全產(chǎn)品互操作標(biāo)準(zhǔn)體系研究》,是中國首個(gè)通用的網(wǎng)絡(luò)安全互操作標(biāo)準(zhǔn)項(xiàng)目。該項(xiàng)目解答了網(wǎng)絡(luò)安全產(chǎn)品互操作發(fā)展現(xiàn)狀、術(shù)語定義、參考模型、標(biāo)準(zhǔn)體系、標(biāo)準(zhǔn)路線等關(guān)鍵問題,為系統(tǒng)推動(dòng)網(wǎng)絡(luò)安全互操作系列標(biāo)準(zhǔn)研制提供頂層指導(dǎo),如圖4 所示。2022 年9 月,CCSA TC8 WG1 新立項(xiàng)的行業(yè)標(biāo)準(zhǔn)《網(wǎng)絡(luò)安全產(chǎn)品互操作 第1部分:總體框架》,是安全產(chǎn)品互操作系列標(biāo)準(zhǔn)的首部標(biāo)準(zhǔn),這標(biāo)志著中國正式啟動(dòng)網(wǎng)絡(luò)安全互操作標(biāo)準(zhǔn)體系化研制。

▲圖4 網(wǎng)絡(luò)安全產(chǎn)品互操作標(biāo)準(zhǔn)體系結(jié)構(gòu)圖[4]

b)接口類規(guī)范。中國已在安全日志、惡意程序樣本等信息互通方面發(fā)布了接口行業(yè)規(guī)范,如YD/T 3496-2019《Web安全日志格式及共享接口規(guī)范》、YD/T 2849-2015《移動(dòng)互聯(lián)網(wǎng)惡意程序疑似樣本報(bào)送接口規(guī)范》等,定義了接口的名稱、協(xié)議、流程、字段等信息。此外,中國通信標(biāo)準(zhǔn)化協(xié)會(CCSA)還啟動(dòng)了SOAR、SASE、安全中臺等新安全技術(shù)產(chǎn)品與其他類安全功能間的接口規(guī)范化研制,使新技術(shù)在應(yīng)用落地之初便具備與其他安全能力進(jìn)行接口層面互操作的能力。

c)數(shù)據(jù)類規(guī)范。中國在網(wǎng)絡(luò)安全互操作數(shù)據(jù)共享領(lǐng)域的標(biāo)準(zhǔn)化起步較早,已面向威脅情報(bào)、WEB 漏洞、終端漏洞、源代碼漏洞等形成了國家標(biāo)準(zhǔn)和行業(yè)標(biāo)準(zhǔn),為安全產(chǎn)品間交互共享各類漏洞威脅信息提供了規(guī)范化格式。相關(guān)標(biāo)準(zhǔn)包括GB/T 28458-2012《信息安全技術(shù) 安全漏洞標(biāo)識與描述規(guī)范》、GB/T 36643-2018《信息安全技術(shù) 網(wǎng)絡(luò)安全威脅信息格式規(guī)范》、YD/T 3448-2019《聯(lián)網(wǎng)軟件源代碼漏洞分類及等級劃分規(guī)范》、YD/T 3667-2020《移動(dòng)智能終端漏洞標(biāo)識格式要求》、YD/T 3955-2021《WEB 漏洞分類與定義指南》等。

2.2 行業(yè)應(yīng)用現(xiàn)狀

運(yùn)營商、云服務(wù)商、安全廠商、設(shè)備商等發(fā)揮各自優(yōu)勢,以云安全資源池、安全中臺、安全訪問服務(wù)邊緣等新網(wǎng)絡(luò)安全產(chǎn)品為服務(wù)對象,打通網(wǎng)絡(luò)安全能力互操作通道,向下對底層安全識別、分析、檢測、響應(yīng)等安全能力進(jìn)行統(tǒng)一規(guī)范、編排、集成,向上通過云化方式、規(guī)范化接口等為上方數(shù)字化應(yīng)用提供靈活、按需的安全能力,實(shí)現(xiàn)上層數(shù)字化應(yīng)用需求與下層網(wǎng)絡(luò)安全產(chǎn)品能力供給按需對接,如圖5所示。

▲圖5 行業(yè)網(wǎng)絡(luò)安全互操作應(yīng)用現(xiàn)狀

在云網(wǎng)環(huán)境下,運(yùn)營商依托大網(wǎng)資源優(yōu)勢,通過實(shí)現(xiàn)多個(gè)安全廠商的抗DDoS安全產(chǎn)品互操作,以安全即服務(wù)等方式,為客戶提供可定制、防護(hù)能力秒級生效、超大防護(hù)流量的抗DDoS服務(wù)。我們以此為例進(jìn)行詳細(xì)說明。

1)部署位置。運(yùn)營商在城域網(wǎng)出口、IDC 邊界、骨干網(wǎng)絡(luò)等重要位置部署多個(gè)安全廠商的抗DDoS檢測設(shè)備和抗DDoS流量清洗設(shè)備,并集中部署抗DDoS管理平臺,以管理全網(wǎng)抗DDoS檢測設(shè)備和抗DDoS流量清洗設(shè)備。

2)互操作過程。運(yùn)營商統(tǒng)一規(guī)范各安全廠商的抗DDoS檢測設(shè)備和流量清洗設(shè)備的DDoS攻擊類型、異常流量信息、清洗策略等相關(guān)數(shù)據(jù)定義,并統(tǒng)一各安全廠商抗DDoS設(shè)備與平臺間的接口,實(shí)現(xiàn)抗DDoS檢測設(shè)備、流量清洗設(shè)備以及管理平臺間的互操作,如圖6 所示。具體協(xié)同運(yùn)作流程如下:

▲圖6 抗DDoS網(wǎng)絡(luò)安全互操作示例

a)抗DDoS檢測設(shè)備將檢測出的異常流量信息上報(bào)給抗DDoS 管理平臺。上報(bào)信息包含異常流量攻擊類型、異常流量攻擊目標(biāo)、異常流量五元組信息等。抗DDoS管理平臺基于匯聚的異常流量信息,可形成對異常流量更加精準(zhǔn)的判斷,依此形成更精準(zhǔn)的流量清洗策略。

b)抗DDoS 管理平臺可監(jiān)控抗DDoS 流量清洗設(shè)備負(fù)載情況。根據(jù)匯聚的異常流量信息與抗DDoS流量清洗設(shè)備負(fù)載情況,遵循近源、流量均衡的原則,抗DDoS管理平臺制定引流策略和流量清洗策略,并下發(fā)給相應(yīng)的抗DDoS流量清洗設(shè)備,即引流至近源的抗DDoS流量清洗中心進(jìn)行引流清洗,或在異常流量帶寬過高時(shí)將流量牽引至多個(gè)抗DDoS流量清洗中心進(jìn)行分級引流清洗,以此提升抗DDoS效能。

3 未來工作展望

網(wǎng)絡(luò)安全互操作是云網(wǎng)時(shí)代下打造高效、靈活、全方位安全能力的技術(shù)基石。為實(shí)現(xiàn)高質(zhì)量發(fā)展和高水平安全的良性互動(dòng),提升網(wǎng)絡(luò)安全互操作實(shí)力,中國政府需發(fā)動(dòng)產(chǎn)學(xué)研各界力量,開展標(biāo)準(zhǔn)規(guī)范、能力驗(yàn)證、行業(yè)示范3個(gè)方面工作。

1)規(guī)范先行,推動(dòng)標(biāo)準(zhǔn)體系化建設(shè)。體系化的標(biāo)準(zhǔn)規(guī)范是推動(dòng)網(wǎng)絡(luò)安全互操作實(shí)踐的前提。中國需要加快網(wǎng)絡(luò)安全互操作標(biāo)準(zhǔn)體系化建設(shè),梳理現(xiàn)有國家和行業(yè)標(biāo)準(zhǔn),遵循急用先行、基礎(chǔ)先行的原則,加快重點(diǎn)空白領(lǐng)域的網(wǎng)絡(luò)安全互操作標(biāo)準(zhǔn)研究,如基礎(chǔ)標(biāo)準(zhǔn)、語義類標(biāo)準(zhǔn)、評估類標(biāo)準(zhǔn);鼓勵(lì)運(yùn)營商、云服務(wù)商、安全廠商、設(shè)備廠商等共同參與標(biāo)準(zhǔn)的研制與落地驗(yàn)證,確保標(biāo)準(zhǔn)的可操作性;推動(dòng)在國際標(biāo)準(zhǔn)組織中牽頭或參與網(wǎng)絡(luò)安全互操作相關(guān)標(biāo)準(zhǔn)的立項(xiàng)研制,爭取網(wǎng)絡(luò)安全互操作領(lǐng)域的國際標(biāo)準(zhǔn)話語權(quán)。

2)能力驗(yàn)證,以實(shí)效評估推動(dòng)能力提升。面向典型網(wǎng)絡(luò)安全互操作場景、新型協(xié)同技術(shù)平臺、典型安全產(chǎn)品等開展網(wǎng)絡(luò)安全互操作評估驗(yàn)證,中國需要了解網(wǎng)絡(luò)安全產(chǎn)業(yè)界的網(wǎng)絡(luò)安全互操作現(xiàn)狀,梳理網(wǎng)絡(luò)安全互操作的優(yōu)勢領(lǐng)域與短板領(lǐng)域,形成未來網(wǎng)絡(luò)安全互操作實(shí)踐重點(diǎn)突破方向;推動(dòng)網(wǎng)絡(luò)安全互操作實(shí)驗(yàn)測試床建設(shè),打造網(wǎng)絡(luò)安全互操作能力驗(yàn)證硬能力,突破“現(xiàn)網(wǎng)級”安全實(shí)效驗(yàn)證。

3)打造標(biāo)桿,遴選示范案例引領(lǐng)行業(yè)實(shí)踐。依托網(wǎng)絡(luò)安全試點(diǎn)示范等工作,遴選行業(yè)網(wǎng)絡(luò)安全互操作優(yōu)秀案例,打造單類網(wǎng)絡(luò)安全產(chǎn)品、網(wǎng)絡(luò)安全互操作平臺類等不同類型的示范標(biāo)桿,為威脅共享、身份驗(yàn)證、策略編排、運(yùn)營管理等典型網(wǎng)絡(luò)安全互操作場景下的互操作實(shí)踐提供參考模板;通過網(wǎng)絡(luò)安全互操作案例集等方式,引領(lǐng)行業(yè)開展網(wǎng)絡(luò)安全互操作實(shí)踐。

4 結(jié)束語

云網(wǎng)融合為數(shù)字化發(fā)展提供高性能網(wǎng)絡(luò)連接、海量數(shù)據(jù)存儲與多形態(tài)計(jì)算能力。為進(jìn)一步夯實(shí)數(shù)字化中國發(fā)展的安全基礎(chǔ),本文從云網(wǎng)融合技術(shù)變革、融合應(yīng)用、開放式生態(tài)3個(gè)方面梳理了安全新挑戰(zhàn),指出打通網(wǎng)絡(luò)安全互操作通道是實(shí)現(xiàn)全域安全能力高效聯(lián)動(dòng)、提供靈活按需協(xié)同的安全能力的關(guān)鍵所在,可有效應(yīng)對云網(wǎng)時(shí)代安全新挑戰(zhàn)。未來,網(wǎng)絡(luò)安全產(chǎn)業(yè)各方應(yīng)攜手并進(jìn),通過標(biāo)準(zhǔn)建設(shè)、能力驗(yàn)證、示范引領(lǐng)3個(gè)方面的工作,提升中國網(wǎng)絡(luò)安全互操作水平,為云網(wǎng)時(shí)代打造扎實(shí)的安全基石。