一種通信網拓撲脆弱性評估算法設計與仿真

劉赟宇,徐 晟

(天津中德應用技術大學軟件與通信學院,天津 300350)

1 引言

通信網絡通常作為電力、交通等系統的支撐網絡,如果某部分出現故障,就會導致信息丟失或傳輸中斷,影響系統正常運行。隨著通信系統的智能化發展和通信規模的不斷擴大,網絡拓撲結構越來越復雜,業務承載量也隨之增加,其中一些通信業務呈現出星形結構,對信息傳輸的實時性和可靠性提出更高要求。為加強通信系統安全保障,網絡拓撲脆弱性評估尤為重要。拓撲脆弱性表示某個或集群信息資產具有被攻擊的可能,是因硬件或軟件等方面管理不當導致的缺陷,違背安全策略,容易造成通信安全事故。

為合理評估拓撲脆弱性,相關學者提出如下解決方案。文獻[1]建立力學模型完成通信網絡脆弱性評估。將業務數據往來占有的帶寬容量和節點業務往來數量稱作節點相關性;在統計業務時利用均分時隙的最大似然估計,并以松柏過程為統計背景明確估計參數,通過節點之間的邏輯距離判斷網絡拓撲是否存在脆弱性。除此之外,還有學者利用基于社團結構的方式評估通信網的脆弱性。以某地區通信網絡為例,探究該網拓撲最短路徑,結合網絡內部構造,將其劃分為多個子區域,建立可靠性評估模型,若可靠度較低,則表明具有脆弱性。

上述方法為通信網脆弱性評估提供了有效工具,但是當網絡結構極其復雜時,難以獲得準確的評估結果。因此,本文基于分形機理評估通信網拓撲結構的脆弱性。分形一詞由古希臘學者提出的,原意指不規則的意思。分形機理就是將非規則幾何形態當作研究目標的幾何學,其具備一些自相似性[2,3],通常情況下分形維數高于其拓撲維數。通信拓撲分形模型,能選取最佳評估指標,確立評價函數,得出精準的評估結果。

2 基于分形機理的通信網拓撲脆弱性評估

2.1 通信網拓撲分形模型構建

建立通信網絡拓撲模型時,需將整個通信網絡看作一個有權無向網絡[4],且不考慮節點和配線架等設備。假設通信網絡中共包括N個節點和M條邊,共同形成有權網絡G=(V,E),其中V={v1,v1,…,vN}代表節點集合,E={eij}為邊集合。建立的通信網絡連接矩陣[5]如下:

A={aij}?RN×N

(1)

如果節點i和j間存在連接,表示為aij=1,反之aij=0。構建的節點權重矩陣如下:

W={wij}?RN×N

(2)

公式中,R代表集合元素。

由上述可知,在通信網絡中,任意兩個節點間均存在業務關聯性,將此種特征記作Fij,其計算公式如下

(3)

式中,θij代表修正系數,Uij(n)描述兩節點間的業務數量,P表示節點間余弦相似度。

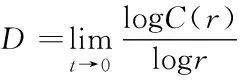

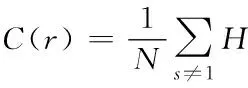

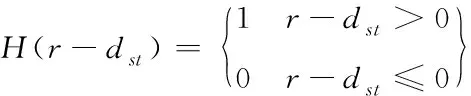

已知節點間連接情況和業務相關性,基于分形機理的關聯特征建立通信拓撲傳輸模型。分形維數[6]的計算公式如下

(4)

式中,C(r)代表分形體s和t兩個點間距,也可以記作dst,其計算公式如下

(5)

式中,r表示分形半徑,dst與r之間存在下述關系

(6)

通信網絡是由多個節點匯聚形成的,匯聚節點一般具備較強的數據計算能力,能夠有效處理匯聚信息[7]。在層級分明的路由協議中,將子網絡集團稱作簇,許多很小的簇能構成大簇,該性質滿足通信網絡分形結構特性,也就是自相似性特征。

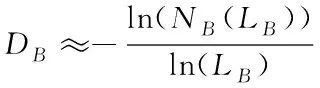

當通信網絡的結構較為簡單時,上述分形維數計算公式可直接使用,但當網絡非常復雜時,需結合分形機理提出盒維數計算方法。假設將邊長是LB的盒子作為分形體,盒子數量表示為NB(LB),此處“盒”的概念表示其維度,如一維表示長度是LB的線段,二維則描述長度是LB的矩形,盒維數表達式如下

(7)

在建立拓撲模型時,可結合網絡節點分布特征[8],利用盒維數準確體現出參與通信的節點和網絡結構。詳細步驟如下

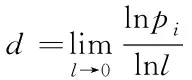

將通信網絡區域分割成N′個子區域Si(i=1,2,…,N′),假設每個小區域均為正方形,邊長是l。在設置節點位置時,忽略節點物理尺寸[9],節點在區域Si內的幾率為pi。通過測度指數[10]di描述

pi≈ldi(i,1,2,…,N′)

(8)

如果子區域面積產生變化,即當l改變小時,子區域數量就會增多,上述公式可轉換為以下形式

(9)

利用上述方法將通信網絡劃分為若干個子區域,選取每個區域中的傳輸節點,確定拓撲傳輸架構,更有利于分析網絡拓撲的脆弱性。

2.2 評估指標選取

1)節點連接緊密度

通常利用富者俱樂部系數[11]來表示節點之間的連接程度,計算公式如下

Φ(r′/n)=2L/r′(r′-1)

(10)

式(10)表達的含義為:前r′個緊密度最大的節點間,真實存在的邊數L和可能存在的邊數r′(r′-1)之間的比值。若有Φ(r′/n)=1,則這些節點可以建立一個完整的連通圖。富者俱樂部指數表現出節點的小團體結構,若該指數太低,網絡結構不穩定,過高容易造成流量集中,具體適應度值應根據網絡實際情況確定[12]。

2)網絡結構有序度

熵是描述網絡節點有序性的指標,針對任意已知序列的概率分布[13]{p1,p2,…,pk,….,pn},都可以獲得與其相對的熵表達式

(11)

如果序列概率均一致,即pk=1/n,則最大熵表示為lnn。

評估通信網絡脆弱性時,可同時計算網絡中節點、鏈路的熵值,評估它們的分布是否有序。

例如計算通信網結構熵時,假設n為節點總數,ki是第i個節點度,則該節點的重要程度計算公式如下

(12)

將(I1,I2,I3,…,IN)當作分布序列,就能夠計算出網絡結構熵

(13)

因此,能夠獲得網絡有序度

(14)

3)節點中心化程度

通過節點度描述中心化程度[14],該指標表示節點具有的鄰居節點數量,鄰居節點越多,表明中心化程度越高。假設任意一節點度是K的幾率表示為

(15)

式中,n(K)表示節點度是K的節點數量,p(K)值越高,表明節點中心化程度越高,重要節點越多。

4)鏈路介數

介數是反映通信網絡流量是否異常的指標。假設鏈路eij的介數表示為βeij,其代表此條鏈路作為整個網絡最短鏈路的比例,計算公式為

(16)

式中,yij代表節點i和j存在的最短路徑。

5)傳輸延時

已知通信網絡傳輸的時間序列為

X=[x1,x2,…,xn′]T

(17)

利用自相關函數獲取xi′與xi′+τ的相關性,即可獲得網絡傳輸的延遲時間τ,自相關函數表達式如下

(18)

2.3 脆弱性評估函數確立

基于以上評估指標,構建如下脆弱性評估模型。在通信過程中,會根據選擇的路徑傳輸信息,通過的鏈路越少,通信成功率也就越大。因此,在通信拓撲分形網絡基礎上計算兩節點的路由集合和所有路徑包含的鏈路數量,進而能夠得到經過第α條路徑的幾率ρα。

已知i和j兩個節點的路由集合表示為φij,共包含g條路徑,且每條路徑中含有z條鏈路,則通信選取第α條路徑的幾率表示為

(19)

上述公式符合以下條件

(20)

確定傳輸路徑后,假設利用該路徑完成通信,在此情況下評估整體網絡的脆弱性,確立下述評價函數。

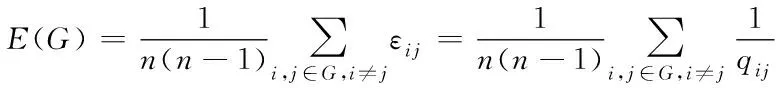

在物理拓撲與業務雙重約束下[15],建立能效函數E(G),獲取最終網絡脆弱性綜合評估結果。物理拓撲方面效能函數為

(21)

式中,εij代表不同節點間通信效率,并和通信最短距離存在反比關系,即εij=(1/qij)。當qij=∞時,εij=0。

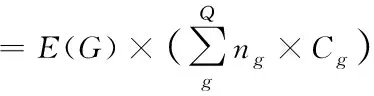

針對通信網業務而言,網絡能夠承載的數量和種類是一定的,如果因去除某節點或某邊造成業務失效,說明網絡具有一定脆弱性。綜合物理層與業務層得到下述評估通信網絡拓撲性能的綜合指標GNP(G)

(22)

式中,Cg代表業務類型是g的重要程度,Q表示業務種類。

3 仿真數據分析與研究

仿真以某市電力通信網絡為目標,網絡拓撲結構如圖1所示。所有鏈路帶寬都設置為50Mbit/s,該通信網絡包括的業務類型有:安穩業務、電話調度、視頻會議、數據調度、不同級別信息傳輸業務。每種業務的重要程度均不同,且各鏈路帶寬設置為50Mbit/s。

圖1 仿真目標通信拓撲結構圖

仿真平臺整體架構如圖2所示。

圖2 仿真平臺整體結構圖

仿真平臺由以下設備構成:

交換機:主要任務是連接所有控制系統,提供內外網隔離等服務,是整個平臺的支撐;

通信節點:是仿真終端,能夠展現設備仿真模型,可建立實驗容器環境;

Boss Server:主要負責用戶管理、資源管理、狀態監控等工作,還能控制交換設備;

服務器:控制無線設備;

OPS Server:可實現信息儲存、傳輸、共享等功能;

AC/AP:管理通信協議,包括Fit AP以及Fat AP。

首先,只針對圖1所示的通信網拓撲,分析不同攻擊模式下各鏈路的脆弱性。假設不同攻擊模式所選擇的鏈路情況如下:

隨機攻擊:鏈路集合為{1,3,4,8,13,17,22,18};

高階數攻擊:鏈路集合為{2,4,5,20,19,14,6,8};

高壓力攻擊:鏈路集合為{12,16,15,7,5,4,2,1};

高脆弱性攻擊:鏈路集合為{9,8,6,14,19,20,5,7}。

在上述仿真環境中,基于分形機理分析不同攻擊模式下通信網拓撲的脆弱性,實驗結果如圖3所示。

圖3 不同攻擊模式下網絡脆弱性對比

針對上述四種攻擊模式,攻擊強度排序情況為高脆弱性攻擊>高壓攻擊>高階數攻擊>隨機攻擊。由圖3可知,隨機攻擊模式下脆弱性評估結果的GNP值最高,表明網絡綜合性能良好,脆弱性特征較弱,但隨著被攻擊邊數的增多,脆弱性逐漸增強,其它模式下的脆弱性評估結果和實際情況相符,其中高脆弱性攻擊對網絡造成的危害最大,因此今后需對此種攻擊類型加以防范。

上述是針對一個網絡中不同攻擊模式下的脆弱性評估,下面對于三種不同靜態網絡的利用所提方法完成脆弱性評估。假設所有網絡被攻擊的速率是600pps,且每五個評估指標所占權重相同,分析不同網絡的脆弱性指標,如表1所示。

表1 不同網絡的脆弱性評估結果表

結合表1的脆弱性指標分析結果,通過GNP值描述三種不同網絡的綜合評價結果,如圖4所示。

圖4 不同網絡脆弱性評估結果

圖4顯示,通信網絡1的GNP值最高,其次是網絡2和網絡3。該評估結果和表1顯示的不同網絡各項指標評估結果相符,其中網絡1的綜合性能最好,因此其沒有表現出較強的脆弱性,GNP值始終保持在較高水平。這是因為本文利用分形機理建立了通信網絡拓撲傳輸模型,更加準確描述出參與通信的鏈路和節點,有利于全方面評估網絡脆弱性,提高評估結果精度。

4 結論

面對復雜的通信系統,網絡脆弱性始終是阻礙通信發展的關鍵問題。本文圍繞分形機理開展通信網絡拓撲脆弱性評估。基于分形技術的關聯特征,建立通信網傳輸模型,準確描述參與通信的鏈路與節點,將節點緊密度、中心化程度以及傳輸延時情況等作為評估指標,構建評估函數,得出最終評價結果。仿真結果表明,分形機理適用于網絡脆弱性評估,得到的結果和符合網絡實際狀態。在下一步研究工作中,應結合信息論與控制論等內容,針對通信網絡展開更加深入的評估。