多源數據融合下的物聯網安全態勢評估模型構建

白 冰

(陜西警官職業學院,陜西 西安 710021)

0 引 言

在物聯網感知層面,從其核心組成的情況來看,在網絡中以無線傳感器作為重要內容時,需要在監測區內布置微傳感器節點,并通過無線通信的方式來完成自組織網絡,其應用范圍廣泛,可以在生態監測、健康護理、智慧交通、智能物流等領域發揮重要作用。已知并無過多的節點資源被置于傳感器之中,從應用情況來看,考慮到存儲能力、電池能量、通信帶寬、處理能力等方面,則需要對基站間、節點數據進行調整,使傳輸量下降,能效提升;對物聯網感知情況進行調研后發現冗余性問題比較突出,主要體現在對原始數據的采集方面,因此需要進行融合數據的操作。數據融合技術可以使冗余信息問題得以解決,把數據傳輸量降下來,把節點能量的消耗降到最低。在一般情況下,如果有大量傳感器節點被置于安全敏感區之內,在無監管的惡劣環境中則會造成嚴重后果,使網絡數據陷入危機,存在被偽造、竊聽、重放、篡改的可能,處于攻擊之下會導致多種信息安全風險出現。由此可知安全的數據整合是必須要進行的重要工作。

學術界的研究力度正在不斷加大,主要對數據融合過程中出現的節點被捕獲后如何處理的問題進行研究,并對量化數據融合結果不確定的問題展開探討,制定出各種有效的解決方案。

當前,對網絡安全研究主要集中在研究入侵的檢測方法上,隨著網絡不確定性、復雜性的增加,對網絡安全態勢的研究成為趨勢。本次研究是在多源數據融合的基礎上展開的,并構建了物聯網安全態勢評估模型。

1 基于多傳感器的多源數據融合技術

多傳感器數據融合技術是把多個傳感器數據聯系起來,對數據實施有效的分類、互聯、綜合等操作后獲取有意義的一組數據,該項技術的基本原理并不復雜,即對人腦綜合處理信息的能力進行模擬。為了更好地把各傳感器所提供的信息利用起來,要對其進行綜合處理,在使用各個傳感器和數據時要合理,在對傳感器冗余和互補信息優化整合時要從空間和時間上進行,對監測環境生成一致性表述。融合所獲取的計算結果與單個傳感器相比較顯然具有更高的全局性,更加準確。混合式結構是將兩種結構的優點進行結合的一種方法,先用傳感器預處理收集到的數據,將處理的數據向融合中心傳輸,可增強系統穩定性,因此本研究采用混合式網絡安全態勢融合結構。

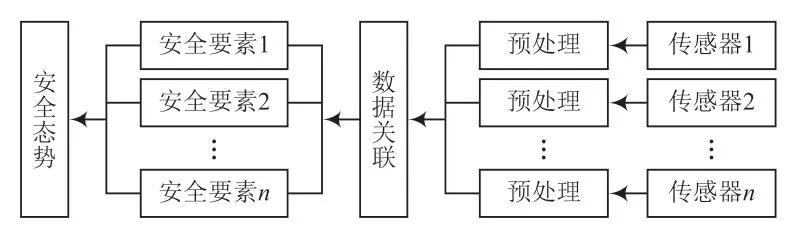

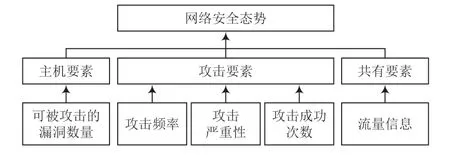

整個網絡安全態勢的感知過程如圖1所示,可將其理解為數據融合的過程并應用,在多傳感器的作用下完成數據的融合,在對這些數據進行關聯處理后可以把多個態勢要素值確定下來,在此基礎上對網絡安全態勢進行計算并獲取相應的結果。

圖1 基于多傳感器的多源網絡安全態勢數據融合模型

2 基于集對分析的物聯網安全態勢評估模型

2.1 集對分析原理

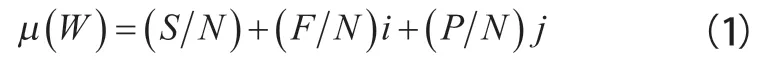

集對分析是一種新的研究方法,以不確定性理論為主要研究內容。將兩個具有潛在關系的集合組成對子即稱之為集對,以=++來表示,、、有著不同的含義,是同一度、差異度、對立度的代表。因此,可將不確定性理論研究進行轉化,使之成為數學問題。集對分析理論是對問題進行全面的研究,并且是在分析兩個事件的差異性、同一性、對立性的基礎上進行的。基本思路是設存在問題,其中有、兩個集合,集對是由其集合組成的;特性總數為個,并分析這些特性。在集合組成集中,相同特性數的數量已知是個,描述問題同一性;有個相反特性個數,描述問題對立性,其余特性不相反、不相同,是對問題差異性的描述,具體見公式(1):

式中:差異度標識為,∈[-1,1];聯系度為;對立度標識為,=-1;從同一度、差異度、對立度的取值情況來看,一般情況下=/、=/、=/,、、達到歸一化條件,也就是說++=1是存在的,可簡記為公式(2):

如果組成系統的集合數量超過兩個,假設個集合組成,可以對個集合進行處理,使其以個集對的狀態出現,并完成不同集對聯系度的表達式構建工作。在對整個系統進行研究時把構建數學模型的方式應用于其中,并將其同異之處確定下來。

2.2 應用集對分析態勢評估的步驟

在進行態勢評估時如果應用集對分析方法,需要完成以下四個步驟操作:

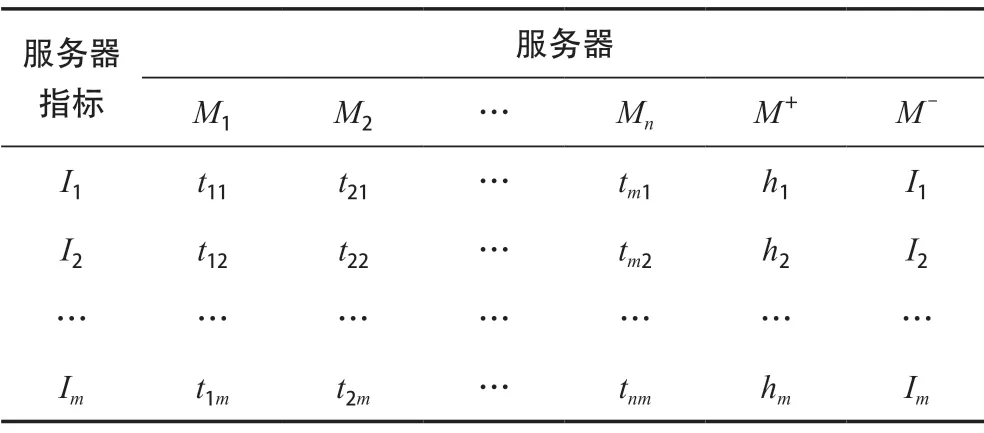

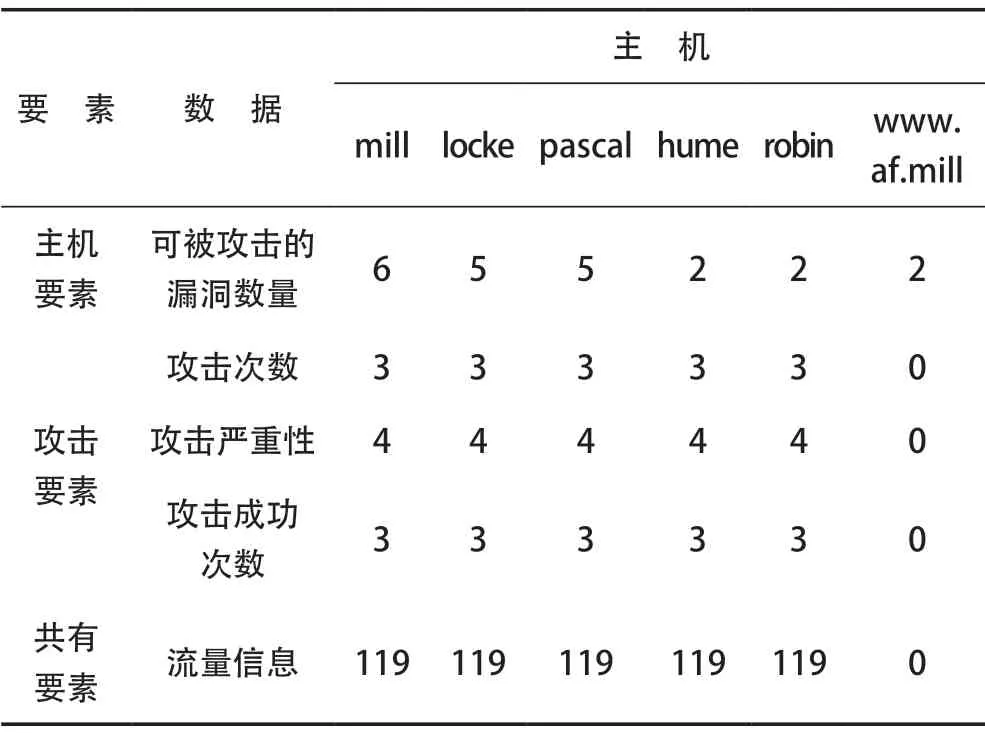

(1)對初始數據進行處理,但要注意的是要把規范性體現出來。在評估網絡中假設設置了臺服務器,記作={,, ...,M},每臺服務器有指標個,記作={,, ...,I},其中∈(1, 2, ...,),∈(1, 2, ...,),則=[f]為個服務器的矩陣,由個指標值共同組成。表1所列為網絡中主機及指標的關系。

表1 網絡中主機及指標的關系

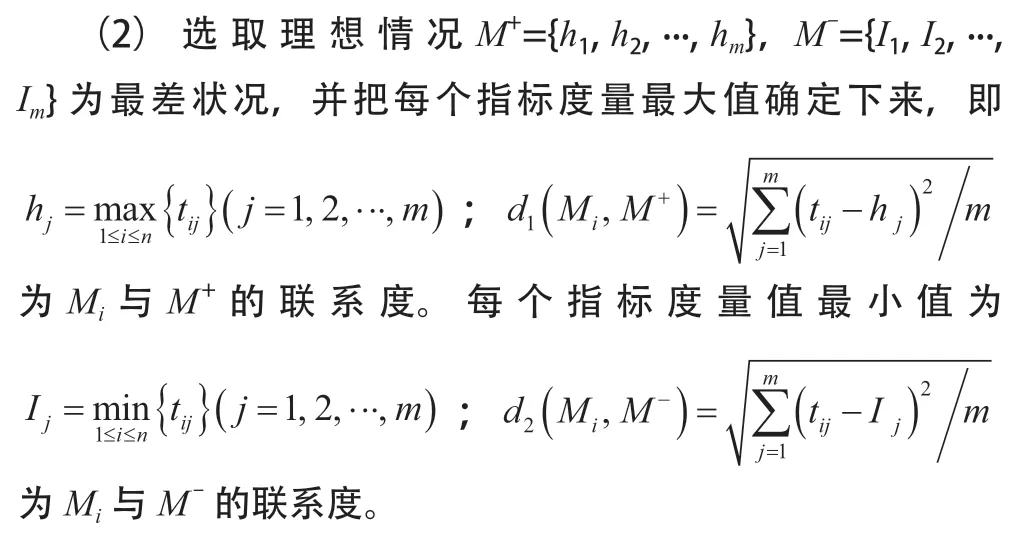

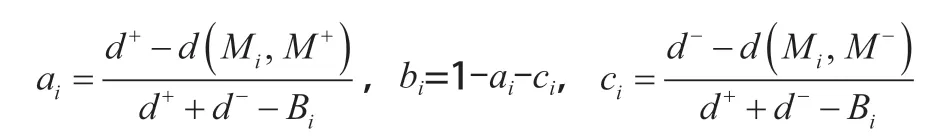

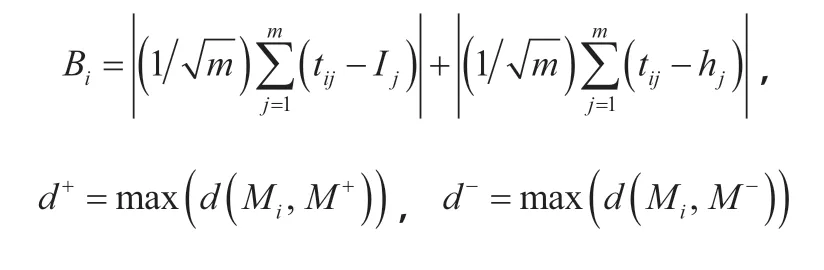

(3)通過計算后把{,}的相關數據確定下來,獲取同一度a、差異度b、對立度c。

其中:

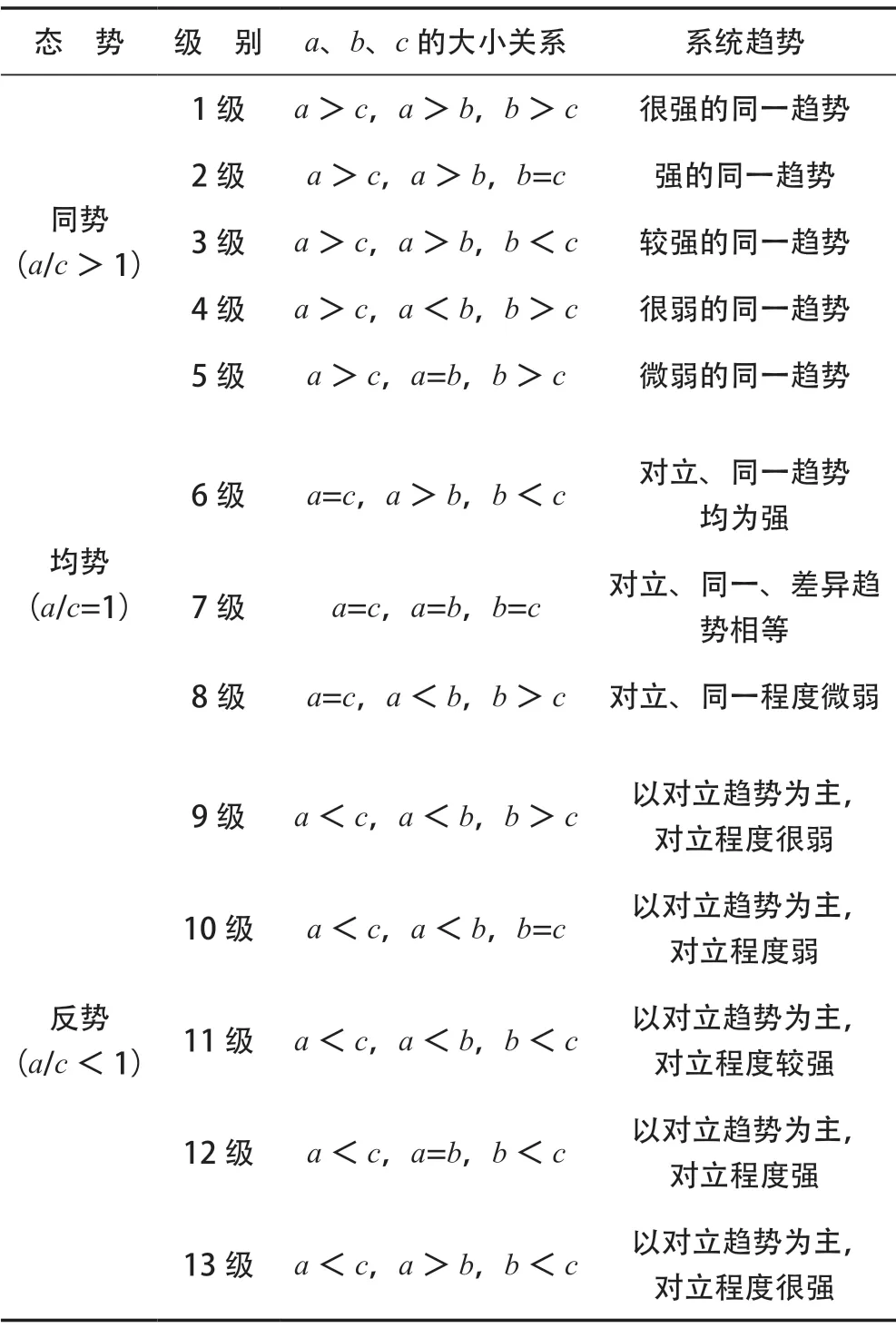

(4)計算集對勢a/c,三維態勢見表2所列。要把對應級別確定下來,在此基礎上獲取某一時刻某一主機態勢級別,并對主機級別與安全性的關系作出界定,前者越高后者則越低。

表2 三維態勢表

2.3 網絡安全態勢評估模型

2.3.1 網絡安全態勢要素

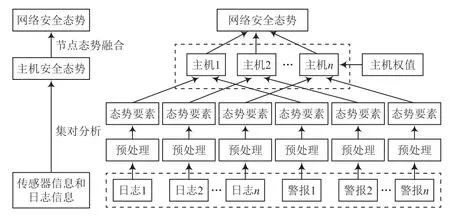

計算機網絡是由多種因素共同組成的,直接影響到網絡安全狀態。為了使研究更加深入,要區別開網絡安全態勢要素,將其分為攻擊、主機、共有三種要素。其中,主機要素可視為集對分析理論中的同一度,攻擊要素可視為對立度,共有要素可視為差異度。圖2為網絡安全態勢的要素。

圖2 網絡安全態勢要素

2.3.2 網絡安全態勢評估模型

計算機網絡的結構比較復雜,是由數量眾多的網絡組件、主機節點以及各種檢測設備組建的。計算機中的檢測設備發揮著重要作用,可以有效地監督主機、了解和掌握網絡狀態,由此報警信息、日志也會大量產生。以上數據信息可分為兩種模式:一種是基于系統配置信息;另一種是基于系統運行信息。配置狀況、系統設計、服務設置都屬于前者;系統所受攻擊狀況則屬于后者。如果在對安全態勢進行評估時所采用的是傳統方法,即通過單一檢測設備分析數據,則可能會導致態勢信息、數據源單一的問題出現,這對分析結果顯然是不利的,與實際相比會有較大的偏差。在本次研究中充分利用集對分析原理,以此為基礎實現對多個數據源信息的融合。

在檢測不同的網絡安全信息時需要通過多傳感器來完成,此操作在網絡安全態勢評估模型(如圖3所示)中進行,首先把主機安全態勢確定下來,在確定主機權重后把整個網絡的安全態勢確定下來,這是個復雜的過程,需要在數據采集、態勢要素提取、主機安全態勢評估、網絡安全態勢評估四個模塊的共同作用下完成。數據采集模塊通過多個傳感器對計算機網絡運行狀況同時監測,收集主機日志、傳感器報警信息、網絡日志等原始數據;態勢要素提取模塊在工作時需要對原始數據進行預處理,利用的方法主要有冗余分析、規范化分析、沖突檢測等,并完成對相關態勢要素的提取;主機安全態勢評估模塊進入到工作狀態時,為了對不同的網絡安全態勢要素進行深入分析,把集對分析算法應用于其中,能夠對主機安全態勢值做出定量描述;網絡安全態勢評估模塊與數學分析法結合,并與各主機網絡權重、各主機安全態勢值結合,從而將整個網絡安全態勢值計算出來。

圖3 網絡安全態勢評估模型

如果所采用的是集對分析這種方法,則可以確定兩個集合對立度、同一度,但是不能確定差異度和差異分析,信息不確定性可采用聯系度表達,進行模糊信息的有效處理;在對態勢進行研究時,同一度、差異度、對立度是集對分析所要考慮的重點問題,要對網絡安全各要素進行全面而系統的研究;在對網絡安全態勢唯一性進行分析時基于聯系度來實施,完成對網絡安全級別的劃分,網絡安全態勢危險程度的確定是通過安全態勢值來完成的。

3 網絡安全態勢感知系統實驗與結果分析

3.1 實驗環境和實驗數據

本次研究所有的數據是真實有效的,來自于DARPA2000數據集,提供者是麻省理工大學林肯實驗室。從數據集的內部構成來看,涵蓋了網絡內部的數據信息(Inside Tcpdump file)、網絡邊界數據信息(DMZ Tcpdump file)、部分主機審計日志;涵蓋的攻擊場景有兩個,即LLDOS1.0、LLDOS2.0,每個攻擊場景由五個步驟所組成,針對這2個攻擊場景分析網絡安全態勢。實驗利用snort工具和MySQL,在Linux下進行分析,在tcpreplay工具的作用下對數據包進行重放處理,用snort+MySQL收集數據,并將其置于數據庫之中存儲,將數據導入到MATLAB環境后進行計算和分析。

3.2 實驗步驟

3.2.1 要素信息提取

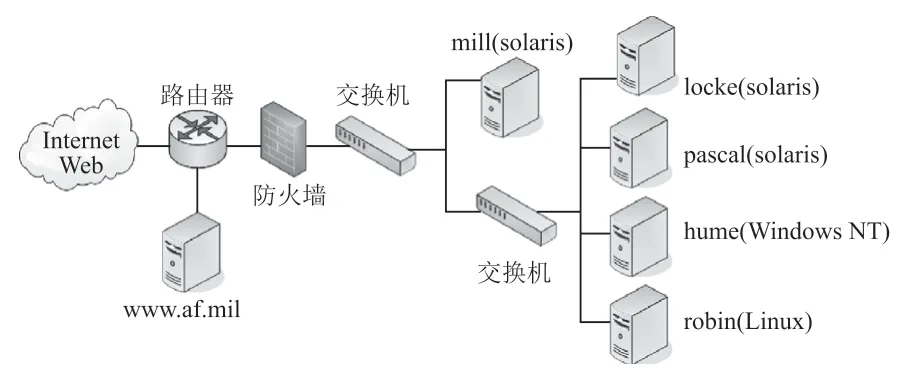

在DARPA2000數據集中,主機服務信息、網絡拓撲結構、漏洞信息未提供,本研究從snort收集的信息對DARPA2000進行分析,詳情見圖4和表3。

圖4 DARPA2000的網絡拓撲結構

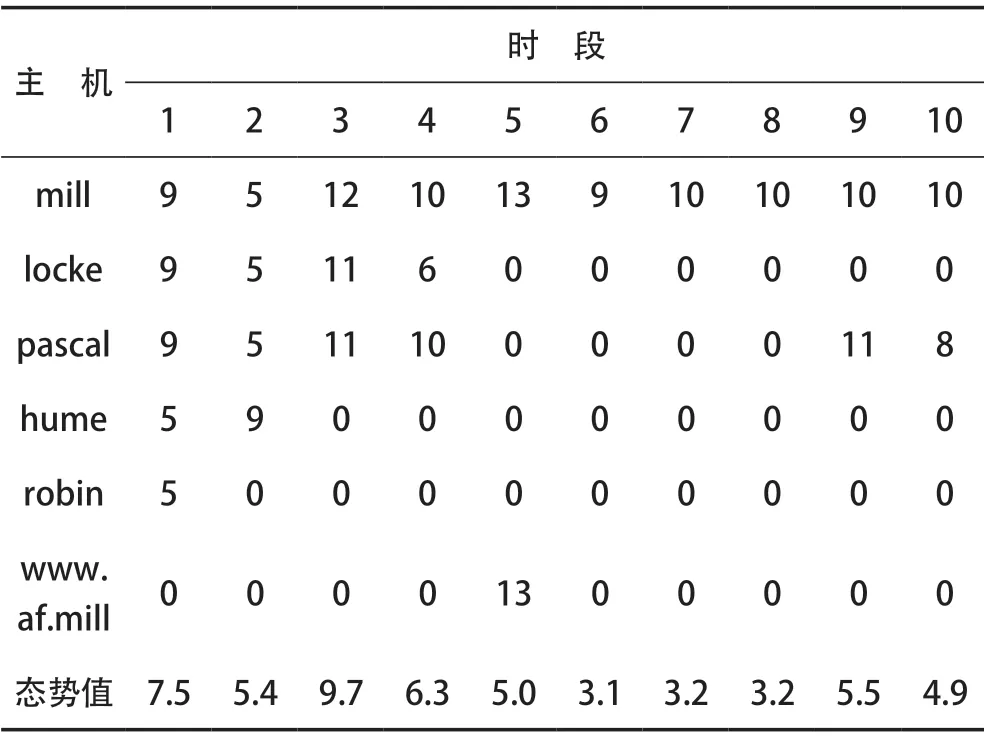

LLDOS1.0、LLDOS2.0共有10個攻擊步驟,可以將其視為10個時段,在對每個時段的安全態勢值進行分析時把集對分析法應用于其中并獲取相應計算結果,見表3所列。

表3 時段1網絡安全態勢要素的值

在對攻擊成功次數和頻率、流量信息等數據集信息進行分析時所用的工具是snort日志;要明確攻擊的嚴重性,依據的是snort優先級、攻擊分類,針對嚴重程度進行劃分,等級為低、中、高,以3、2、1來表示。

3.2.2 態勢評估

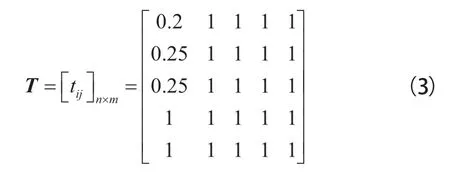

對數據進行規范化處理,以=[t]作為規范化矩陣,在第1時段,由于并沒有針對主機www.af.mill進行攻擊,即以0為www.af.mill態勢。

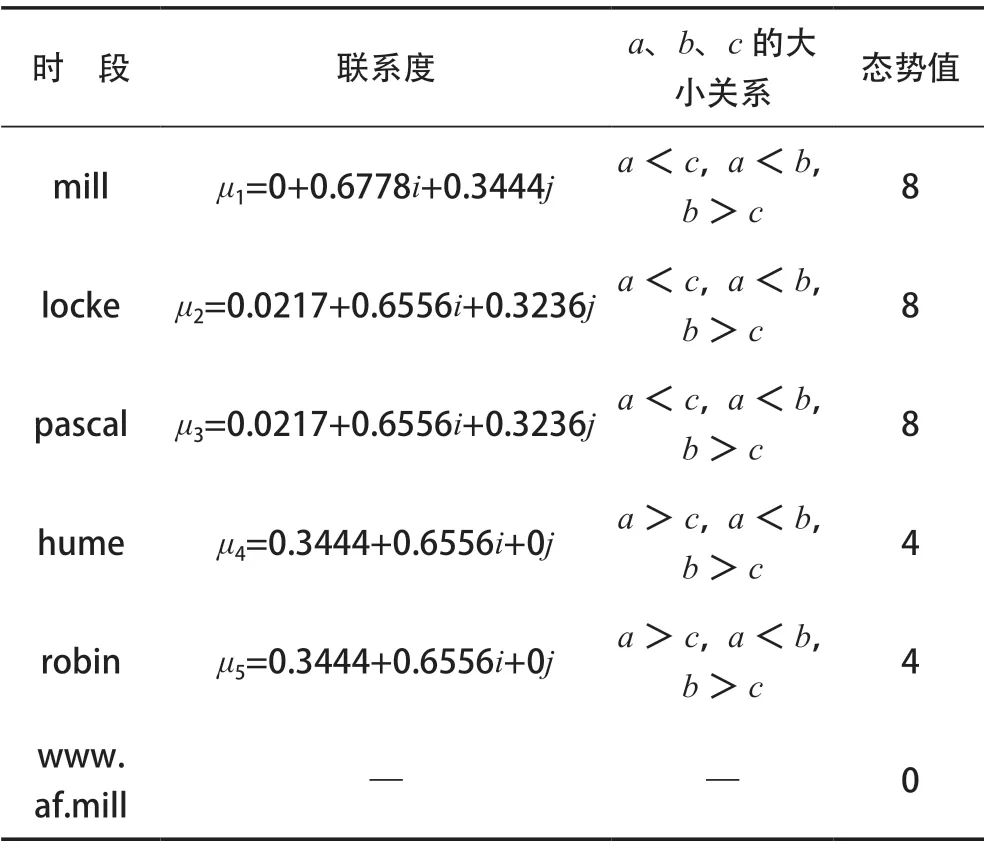

從規范化矩陣可將、提取出來,=(1,1,1,1,1),=(0.2,0,0,0,0)。通過計算后把、、的準確數值確定下來并掌握相應態勢值,見表4所列。

表4 時段1各主機的態勢分析結果

最后以各主機權值為依據計算網絡安全態勢,已知0.17是主機locke的權重,主機mill的權重為0.34,主機hume的權重為0.21,主機pascal的權重為0.17,主機robin的權重為0.17,主機www.af.mill的權重為0.06。由此可得時段1的態勢值為7.5。在對其余時段態勢值進行計算時,所采用的也是這種方法。

3.3 實驗結果

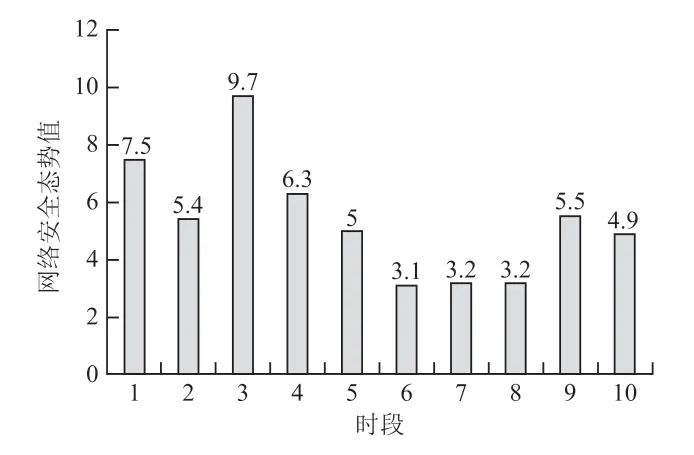

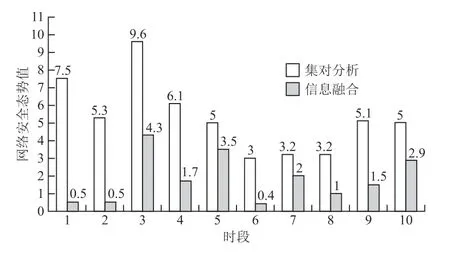

以表5中的數據為依據編制完成10個時段網絡的安全態勢圖(如圖5所示),并得出態勢值越大則網絡越不安全的結論。

表5 網絡安全態勢值

圖5 網絡安全態勢

從第一階段的情況來看,網絡只受IP掃描,態勢值較低;在此之后由于遭受DDoS攻擊,態勢值隨之增高。通過本文方法可以把網絡狀況真實地展示出來。在基于信息融合網絡安全態勢評估模型的條件下將本實驗結果和文獻[11]進行比對,把文獻[11]實驗結果化為1~12區間內值,詳情如圖6所示。

圖6 兩種態勢評估模型得出的網絡安全態勢值比較

由圖6可知,集對分析模型具有一定的優勢,文獻[11]的評估模型獲得的網絡安全態勢值較低,不能引起管理員重視;在時段3、時段9出現攻擊時,集對分析方法獲得的安全態勢值顯著升高,能很好地區分DDoS等危險性較大攻擊和IP掃描等危險性較小攻擊;在時段5,對于原始數據未受嚴重攻擊的情況,文獻[11]的網絡安全態勢值卻顯著升高,這表明集對分析模型感知網絡安全態勢更穩定。

4 結 語

本次研究是在多源數據融合的基礎上展開的,由于物聯網安全態勢評估模型具有較強的功效而對其進行了構建,并得出以下結論:

(1)以多傳感器數據融合技術為基礎對網絡安全態勢要素進行劃分,可以分為攻擊要素、主機要素、共有要素三種。

(2)通過構建網絡安全態勢評估模型,檢測網絡各類型的安全信息。此操作是通過傳感器來完成的,由此把主機安全態勢確定下來。以主機權重為依據確定網絡整體安全態勢,此過程復雜程度較高,主要由數據采集、態勢要素提取、主機安全態勢評估、網絡安全態勢評估四種模塊組成。

(3)集對分析模型具在自身特有的優勢。在時段3、時段9出現攻擊時,集對分析方法獲得的安全態勢值顯著升高,能很好地區分DDOS等危險性較大攻擊和IP掃描等危險性較小的攻擊。通過集對分析模型進行研究,可以更加準確地感知網絡安全態勢。