網絡安全漏洞管理與漏洞情報庫建設方案探討及研究

田 闖

(中通服咨詢設計研究院有限公司,江蘇 南京 210019)

0 引 言

近年來,隨著各種網絡安全漏洞的曝光和被利用,國家與企業蒙受了重大的經濟損失,美國國家標準與技術研究院(National Institute of Standards and Technology,NIST)發布了2001—2021年20年間漏洞數據統計情況,表明漏洞數量呈現逐年遞增的態勢,且高中危漏洞占比越來越高,僅2021年一年就報告網絡安全漏洞18 378個。由網絡安全漏洞引發的安全事件頻發,及時發現并修復漏洞是各企事業單位面臨的網絡安全關鍵基礎性工作,也是通過政府和主管部門對網絡安全責任檢查考核的重要抓手。

1 漏洞全生命周期管理

1.1 需求分析

1.1.1 漏洞發現

及時發現網絡安全漏洞是對其進行有效管理的首要環節。企事業單位通常會在數據中心機房部署漏洞掃描工具,通過定期掃描發現漏洞,然而漏洞掃描工具存在一定的弊端。首先,漏洞掃描工具基于漏洞掃描規則進行漏洞發現,如果漏洞規則庫更新不及時,則會存在一定的誤報和漏報情況,無法發現最新的安全漏洞。其次,漏洞掃描工具的頻繁掃描對網絡和應用的性能也會有一定的影響。

1.1.2 漏洞審核

為了克服漏洞掃描工具存在的漏洞誤報情況,需要對漏洞進行審核,如去除誤報的漏洞、對相同或者相似的漏洞進行去重或合并等。由于漏洞審核工作專業性較強,需要專業的網絡安全人員完成,成本較高。此外對于突然爆發的大量漏洞,純人工方式的審核效率較低,嚴重影響漏洞處置效率。

1.1.3 漏洞修復

通過漏洞發現和審核確定的漏洞需要及時進行修復,如何提高漏洞修復的效率、縮短漏洞修復時間是漏洞修復環節需要解決的問題。企事業單位漏洞修復的流程各不相同,需要構建一套專屬于企事業單位的漏洞修復流程體系,可以依托單位內部的網絡安全保障人員,也可以依托第三方網絡安全服務團隊,通過標準化的流程完成漏洞修復工作。漏洞修復后還有可能引入新的安全漏洞,需要重復上述漏洞發現和漏洞審核的步驟,確保在安全漏洞修復過程中沒有引入新的安全漏洞。

1.1.4 漏洞歸檔與統計分析

漏洞歸檔實現已完成修復漏洞信息的歸檔管理,歸檔的內容包括漏洞基礎信息、處置過程信息等。為了便于歸檔漏洞信息的查閱,創建以日期命名的漏洞檔案文件夾,根據漏洞發現的日期存放到對應的漏洞檔案文件夾中,漏洞檔案文件使用漏洞名稱、發現時間和處置完成時間的組合命名。

漏洞統計分析功能根據漏洞的類型、等級、所影響的資產、所屬的業務部門以及處置時間等信息進行統計分析,面向企業內部不同工作角色人員構建專屬的網絡安全漏洞態勢視圖,為企業安全保障團隊人員的績效考核提供數據支持,為企業中高層管理人員對網絡安全保障措施的制定和優化提供決策支撐。

1.2 建設方案

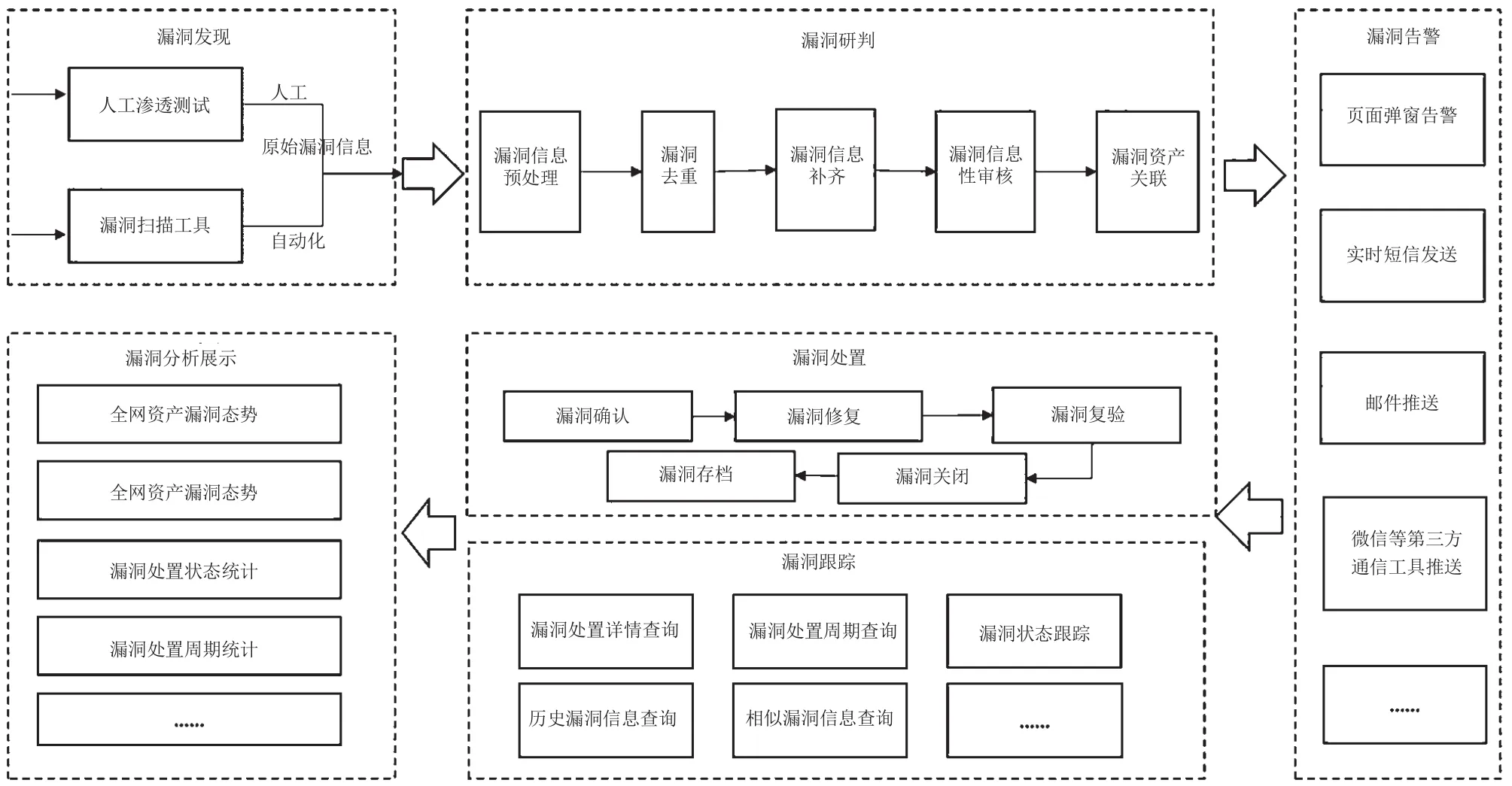

網絡安全漏洞全生命周期管理功能框圖如圖1所示,主要分為漏洞發現、漏洞研判、漏洞告警、漏洞處置、漏洞跟蹤以及漏洞分析展示6個模塊[1,2]。

圖1 功能框圖

1.2.1 漏洞發現

漏洞發現是漏洞管理的首要環節,主要目的是獲取較全面的網絡安全漏洞信息。為了達到這個目的,通常將人工滲透測試和自動化漏洞掃描工具相結合進行安全漏洞的掃描。首先通過有經驗的網絡安全工程師對資產進行人工滲透測試,形成人工滲透測試漏洞清單,其次使用自動化漏洞掃描工具進行掃描,形成自動化滲透測試漏洞清單,最后以人工滲透測試漏洞清單和自動化滲透測試漏洞清單相結合形成原始的網絡安全漏洞信息。

1.2.2 漏洞研判

漏洞研判是在發現漏洞的基礎上對漏洞信息進行處理和審核,從而確保漏洞信息的真實性,包括漏洞信息預處理、漏洞去重、漏洞信息補齊、漏洞有效性審核、漏洞分類定級以及漏洞資產關聯等功能[3,4]。

漏洞信息預處理對漏洞信息中的重要字段進行檢查,確保漏洞數據的可讀性,剔除無法通過字段校驗的漏洞信息。漏洞去重指的是對相同或相似漏洞數據進行去重或合并,防止出現漏洞信息重復的情況。漏洞信息補齊對漏洞信息中缺失的字段進行補齊,主要包括漏洞基礎信息和漏洞業務信息,其中漏洞基礎信息包括漏洞修復建議、漏洞類別、漏洞等級、漏洞影響等,漏洞業務信息包括資產的網絡地址、類型、所屬業務系統、所屬部門以及地理位置等。漏洞有效性審核對漏洞的真實性進行判斷,確定漏洞是否可以復現。漏洞資產關聯通過在漏洞信息中補充資產通用平臺枚舉(Common Platform Enumeration,CPE)信息,構建漏洞與資產的關聯關系,為資產的漏洞預警提供支持。

1.2.3 漏洞告警

通過漏洞研判輸出漏洞清單,當漏洞信息滿足告警規則的條件時進行告警通知。通常根據漏洞的等級進行判斷,對于中高危安全漏洞,實時進行告警通知。告警通知方式包括平臺頁面彈窗、短信、郵件等,也可以通過對接微信等第三方工具進行漏洞告警信息的推送。

1.2.4 漏洞處置

漏洞處置功能的主要用戶是企業內外部網絡安全保障團隊,通過引入流程引擎,結合企事業單位自身的網絡安全管理制度構建專屬的漏洞處置流程體系,包括漏洞確認、漏洞修復、漏洞復驗、漏洞關閉和漏洞歸檔等環節[5]。漏洞處置功能的用戶分為安全服務臺、漏洞后臺審核、漏洞修復3種角色。安全服務臺接收安全漏洞信息并派發給漏洞后臺審核人員,后臺審核人員進一步根據漏洞等級、漏洞影響以及對資產的影響程度對漏洞信息進行確認后派發漏洞處置工單給漏洞修復人員,漏洞修復人員對漏洞進行修復,修復完成后將工單流轉到漏洞后臺審核人員,后臺審核人員對漏洞進行復驗,將復驗不通過的漏洞再次派發給漏洞修復人員進行修復,而對于復驗通過的漏洞將關閉對應工單,并對漏洞信息進行歸檔。漏洞處置功能中提供了靈活的接入接口,可以與企事業單位已有的辦公自動化(Office Automation,0A)等平臺進行對接,實現漏洞的全過程閉環管理。

1.2.5 漏洞跟蹤

漏洞跟蹤功能的主要用戶是企業單位管理人員,對于上級監管部門下發或關注的重大網絡安全漏洞,在漏洞處置工單派發的同時可以將漏洞信息抄送給分管領導[6]。分管領導可以隨時查看漏洞處置詳情、周期、狀態、歷史漏洞信息、相似漏洞信息等內容,方便管理人員了解重大網絡安全漏洞的處置進度。

1.2.6 漏洞分析展示

對已歸檔和處置中的漏洞數據可以進行統計分析,并在大屏上對統計分析的結果進行展示,包括全網資產漏洞態勢、全網資產風險態勢、漏洞處置狀態統計、漏洞處置周期統計等[7]。一方面為內外部網絡安全保障人員績效考核提供依據,另一方面為管理者制定和實施網絡安全管理制度的決策分析提供數據支撐。

2 漏洞情報庫

為了提高漏洞自動化掃描工具的漏洞掃描能力,減少漏洞的誤報和漏報率,平臺需要構建比較完整的漏洞情報庫[8-10]。漏洞情報庫包含數據采集、數據匯聚及整理、漏洞信息庫、接口服務4個功能模塊。

2.1 數據采集

漏洞情報庫的數據來源主要包括國家信息安全漏洞共享平臺(China National Vulnerability Database,CNVD)、通用漏洞披露(Common Vulnerabilities and Exposures,CVE)、Exploit-db等第三方漏洞情報平臺以及國內主流安全廠商微信公眾號、互聯網社團知識文庫、國家互聯網應急中心(National Internet Emergency Center,CNCERT)微信群等。對于第三方漏洞情報平臺的漏洞情報數據,主要通過爬蟲的方式采集漏洞情報數據;對于國內主流安全廠商微信公眾號、互聯網社團知識文庫、CNCERT微信群等推送的漏洞情報數據,主要通過人工的方式進行收集。

2.2 數據匯聚及整理

數據匯聚及整理使用抽取、轉換、加載(Extract Transform Load,ETL)工具或人工方式對采集得到的原始漏洞情報數據進行處理,主要包括漏洞分類分級、漏洞與資產關聯關系梳理、熱點漏洞標識3個步驟。

2.2.1 漏洞分類分級

漏洞分類分級根據漏洞分類和評價信息標識出漏洞的利用類別及通用漏洞評分系統(Common Vulnerability Scoring System,CVSS)危險等級。漏洞分類實現漏洞類型字段信息的補充,漏洞類型主要包括HTTP參數污染、變量覆蓋、信息泄漏、目錄遍歷、登錄繞過、嵌入惡意代碼、拒絕服務、SQL注入以及任意文件下載等。漏洞分級對漏洞的評價等級進行判定,通常將漏洞等級分為低危、中危和高危3類。對于來自CVE的漏洞信息主要根據漏洞的CVSS 2.0評分進行等級評價,并與CNVD的漏洞評價等級信息進行對齊。

2.2.2 漏洞與資產關聯關系梳理

漏洞與資產關聯關系梳理實現漏洞所影響資產信息的補充,包括受影響資產名稱、資產分類、資產級別、CPE等,具體過程包括全量資產整理、資產分類、資產分級、漏洞與資產關聯以及CPE字段補充。全量資產整理根據CPE的官方字典,獲取命名準確的全量資產信息,作為資產基礎數據。資產分類參考白帽匯等網絡空間測繪平臺補充資產分類信息,資產分級根據各大漏洞預警、通告平臺的推送信息內容以及資產在互聯網的分布情況,對資產進行分級,主要分為3級。其中,第一級為漏洞信息存在于漏洞庫中,但漏洞通告平臺未予以告警或漏洞通告平臺予以告警但在網絡空間測繪平臺中數量較少;第二級為漏洞信息在漏洞通告平臺予以告警,在網絡空間測繪平臺中數量適中或漏洞通告的相關資產屬于單機運行程序無法通過網絡空間測繪檢索數量;第三級為漏洞信息在漏洞通告平臺多次予以告警,且在網絡空間測繪平臺中數量較多。漏洞與資產關聯將資產信息、資產分類、資產分級信息與漏洞信息進行關聯,主要通過人工方式進行整理。CPE字段補充參照CPE V2.3的定義,根據已獲取的資產信息和漏洞信息,補充完善CPE信息。

2.2.3 關鍵漏洞標識

關鍵漏洞標識根據漏洞CVSS評分、關聯資產級別、熱點監控數據等因素對關鍵漏洞進行篩選、判定和標識。資產級別為二級或三級,漏洞評價等級為中級或高級,并且存在于當前熱點漏洞清單的漏洞被標識為關鍵漏洞。其中熱點漏洞清單來源為各漏洞通告/預警平臺,同一漏洞僅保留“時間最近”的熱點信息,根據“最后通告/預警”時間進行熱點漏洞清單的更新,保留“最后通告/預警”時間在半年內的熱點漏洞信息,超過半年的熱點漏洞信息,對其熱點狀態進行消除。

2.3 漏洞信息庫

對原始漏洞情報數據進行匯聚和整理的基礎上構建漏洞信息庫,其中包括漏洞原始信息庫、熱點漏洞信息庫、漏洞庫、漏洞規則庫。漏洞原始信息庫存放來自第三方平臺的漏洞情報數據,熱點漏洞信息庫存放來自主流安全廠商的日報、互聯網社團知識文庫、CNCERT微信群的熱點漏洞信息。對漏洞原始信息和熱點漏洞信息的漏洞數據進行匯聚整理,形成漏洞庫,主要包括漏洞編號、漏洞名稱、CVE編號、CNVD編號、CNNVD編號、漏洞發布時間、漏洞類型、漏洞級別、CPE、受影響資產名稱、參考鏈接、漏洞描述、漏洞解決方案、補丁名稱、補丁描述、CVSS評分、更新時間以及CVSS BASE指標等字段。漏洞規則庫主要存放巡檢、應急響應等場景下以及重點熱點漏洞的檢測規則信息,漏洞規則信息可以對漏洞進行檢測。

2.4 接口服務

為了能夠將漏洞情報信息及時通知第三方平臺,開發接口服務軟件,主要包括漏洞信息和漏洞規則信息的更新維護接口。針對新增、變更和刪除的漏洞信息和漏洞規則信息,每天定時推送給第三方平臺,實現漏洞情報和漏洞規則信息的同步。

3 結 論

本文針對企事業單位在網絡安全漏洞管理方面存在的問題和需求進行了分析,在此基礎上討論了網絡安全漏洞管理方案,通過漏洞發現、漏洞研判、漏洞告警、漏洞處置、漏洞跟蹤和漏洞分析展示等功能實現網絡安全漏洞的全生命周期管理。在漏洞管理的基礎上,提出了漏洞情報庫的建設思路。其中漏洞研判和漏洞審核工作目前通過半自動化的方式實現,部分工作仍然需要人工輔助,后期可以考慮通過全自動化方式,進一步提高漏洞的處置效率。