ICT 供應鏈安全風險及典型事件分析

李 璐 倪 平 何昊坤 王梓伊 /文

信息和通信技術供應鏈(Information and Communications Technology Supply Chain Management,簡稱ICT 供應鏈)包括硬件供應鏈和軟件供應鏈,通常涵蓋采購、開發、外包、集成等環節,涉及制造商、供應商、系統集成商、服務提供商等多類實體及技術、法律、政策等軟環境。隨著ICT 產業的全球化發展,ICT 供應鏈具備全球分布性、供應商多樣性等特點,同時也帶來惡意篡改、供應中斷、信息泄露等更多不透明、不可控的安全隱患。供應鏈安全事件時有發生,ICT 供應鏈安全面臨著巨大的風險。

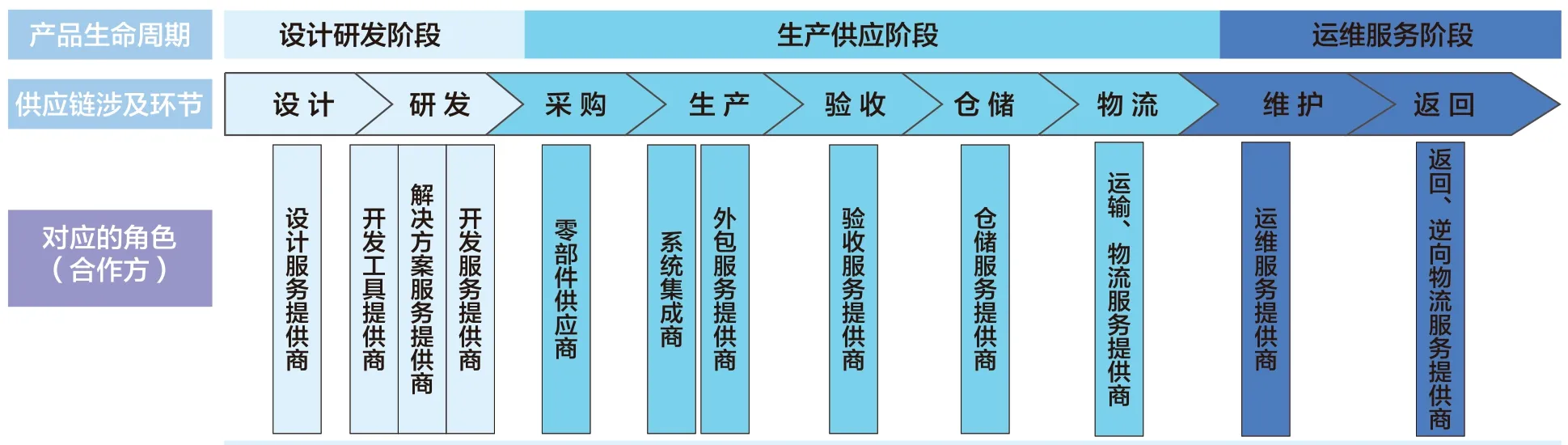

ICT 產品和服務從無到有,直至廢棄的全生命周期中都會涉及供應鏈。ICT 供應鏈通常以ICT 產品和服務的設計為起點,經過生產供應階段,到運維服務階段,涉及設計、研發、采購、生產、驗收、倉儲、物流、維護、返回等環節。ICT 供應鏈安全管理涉及的環節如下圖所示。

——ICT 供應鏈安全管理環節

ICT 供應鏈安全管理的不同環節涉及了不同的合作方,如設計服務提供商、元器件供應商、系統集成商、外包服務商等,導致不同環節面臨不同的安全風險。

——設計研發階段風險分析

ICT 產品設計研發階段主要任務是設計產品的實現方案,如概要設計、詳細設計等,其中需要確定使用的元器件、軟件框架等。這一階段最主要的供應鏈風險集中在元器件選用、開發環境使用等。

——元器件選用安全風險

在選用元器件時,首先考慮的是要滿足功能要求,然后會考慮經濟性、穩定性、健壯性等。但是元器件作為ICT 產品的基本組成部分,其安全性至關重要。元器件,尤其是關鍵核心元器件出現安全問題,將嚴重影響最終產品的安全性。元器件主要面臨的安全風險包括:一是元器件自身存在安全問題,如存在漏洞或者安全功能缺失等;二是采購渠道因政治、環境等因素被阻斷,即斷供。

2017 年2 月2 號,思科集中發布了8 個公告,包括路由器、交換機、防火墻等在內超過50 個型號的主要網絡產品(包括12 個型號的MS350 交換機全線產品和36 個型號的路由器)中存在問題時鐘組件,該組件運行18 個月后的失效率可能會提升,導致設備永久無法使用。思科設備問題產生的根源指向其中央處理器(CPU)芯片供應商英特爾(Intel)公司,該公司為思科提供的Atom C2000 系列產品的時鐘組件存在缺陷。英特爾存在缺陷的CPU 產品被廣泛應用于基礎網絡設備,思科、華為、戴爾、愛立信、惠普、浪潮等廠商的設備均使用了該系列芯片。

供應鏈管理信息系統與數據

此前思科也曾發生類似事件,大量思科設備采用的鎂光內存芯片出現故障,會導致設備在啟動或關閉時死機。這個問題幾乎影響思科的全線產品,超過600 個型號。2014 年2 月12 日,思科發布公告,將出資6.55 億美元補償受到此次事件影響的客戶。

芯片漏洞影響范圍廣,而且修復困難,還有可能帶來性能上的下降。2018 年,Intel 和ARM 的部分CPU 芯片被披露存在嚴重安全漏洞,從個人電腦、服務器、云計算機服務器到移動端的智能手機,都受到漏洞的影響。在云環境下利用漏洞可以突破用戶隔離,獲取其他用戶的敏感信息。而修復該漏洞,會影響性能。

除了安全漏洞,在選用元器件時,還應當考慮供貨穩定性。在ICT 產業全球化的態勢下,ICT 供應鏈安全與國家安全之間的關系日益密切。復雜而全球化的供應鏈在使得企業能夠享受全球新技術、規模經濟效益的同時,也面臨著新的安全風險,如國際環境因素導致的斷供風險。國際政治、戰爭、貿易管制、限制先手、知識產權等一種或者多種因素導致供應鏈中的產品或者服務中的必需要素(組件、部件、算法、技術等)無法獲得,將導致整個產品或服務都無法實現。

2018 年4 月,美國商務部發布公告稱,美國政府在未來7 年內禁止中興通訊向美國企業購買敏感產品。該事件直接造成中興公司某些重要設備的核心部件斷供的安全風險,“主要經營活動無法進行”,影響巨大。2018 年10 月30 日,國內自主存儲DRAM 技術開發陣營之一的福建晉華,被美國商務部以國家安全為由,列入出口管制清單。美國三大半導體設備商Applied Materials、Lam Research、Axcelis 在禁令實施當天就立刻撤出福建晉華的12 寸廠,而福建晉華的DRAM 技術開發合作方臺灣聯電也在10 月31日正式表態,決定停止該DRAM 開發計劃。所有的機臺設備裝機、協助生產的動作全面停止,而已下單但未出貨的機臺設備則全數暫停出貨。

——開發環境風險

由于安全意識的普及,在設計研發過程中,往往會考慮產品的安全性,并設計相應的安全功能。但是,開發使用的環境安全性卻受到了忽略,選用存在安全隱患的開發環境或者組件,往往會導致更加隱蔽、影響范圍更廣的安全問題。

Xcode 是由蘋果公司發布的運行在Apple 所有平臺上的集成開發工具(IDE),是開發OS X 和iOS 應用程序的最主流工具。2015 年9 月14 日起,一例Xcode 非官方版本惡意代碼污染事件逐步被關注,并成為熱點事件。多數分析者將這一事件稱為“XcodeGhost”。攻擊者通過對Xcode 進行篡改,加入惡意模塊,并進行各種傳播活動,使大量開發者使用被污染過的版本,建立開發環境。經過被污染的Xcode 版本編譯出的App 程序,將被植入惡意邏輯,其中包括向攻擊者注冊的域名回傳若干信息,并可能導致彈窗攻擊和被遠程控制的風險。

NetSarang 是一家提供安全鏈接解決方案的公司,該公司的產品主要包括Xmanager, Xmanager 3D, Xshell, Xftp 和Xlpd。官方在2017 年7 月18日發布的軟件被發現有惡意后門代碼,該惡意的后門代碼存在于有合法簽名的nssock2.dll 模塊中。從后門代碼的分析來看,該代碼是由于攻擊者入侵的開發者的主機或者編譯系統并向源碼中插入后門導致的。該后門代碼可導致用戶遠程登錄的信息泄露。

——采購風險分析

傳統采購的重點放在如何和供應商進行商業交易的活動上,其特點是比較重視交易過程中的價格比較,通過供應商的多頭競爭,從中選擇價格最低的作為合作者。結合ICT 產品的特點,在ICT 供應鏈的采購環節中,還應重點關注如何保障采購物資(包括組件、部件或元器件,以及儀器儀表、生產設備、開發工具等)的完整性、安全性和真實性。例如,由于缺乏元器件供貨質量、來源安全驗證手段,無法識別完整性、真實性遭到破壞的部件、組件或元器件。

在采購環節中,除了購買貨架產品,還會購買服務,如外包或者外協。這個過程中的安全風險主要來自提供服務的第三方。如外包或者外協人員缺乏安全技能或者安全意識,外包或者外協單位安全控制措施不足,開發過程不規范等,都有可能給最終的產品或服務帶來安全風險。

2017 年,瑞典政府發現了一項嚴重的安全問題——外包公司對于政府敏感數據的訪問權限控制存在漏洞,未獲得安全許可的外包員工能夠接觸到敏感信息,這些信息均為重要的國家安全信息和個人信息,如瑞典公路和橋梁的承載能力;空軍戰斗機飛行員的姓名、照片和家庭地址;警察的姓名、照片和家庭地址;特種兵的姓名、照片和住址;受保護證人的姓名、照片和住址,以及其獲得的保護身份;政府和軍隊所有的車輛,所屬機構,車輛型號、載重和機械缺陷;警方所登記的公民信息等。這起嚴重的數據泄露事故直接導致執政黨遭到彈劾,兩名內閣成員因此辭職。

2015 年底挪威發生了“Broadnet 公司外包安全事件”。Broadnet 公司是挪威光纖通信設備提供商,其客戶包括挪威政府、國營和私營企業。該公司還是為挪威警方、消防部門和醫療急救等機構提供應急通信網絡服務的Nodnett 公司的主要供應商和董事會成員。2015 年9 月,Broadnet 公司為了削減運營成本解雇了120 名挪威雇員,并將這些雇員承擔的工作外包給了印度孟買的IT 企業Tech Mahindra 公司。但挪威政府后來組織的一次審計發現,Tech Mahnidra公司的外包人員多次通過Broadnet 的核心網絡非法訪問Nodnett 的系統。該事件曝光后,Broadnet 收回了其外包的運營事務,所有與安全相關的IT 運營工作在2017 年底已全部收回挪威本國,但該公司仍遭到挪威政府、反對派政治家和具有保護挪威IT 基礎設施職能的挪威國家安全機關的強烈批評。

2016 年,美國國防部發布了一項新規定,限制假冒元器件進入關鍵的軍事系統。根據新規定,軍事承包商和分包商,必須從原始零件制造商或授權的特許分銷商處采購。從2011 年到2015 年,根據美國國防部和承包商提交的526 條疑似假貨的報告統計,美國在國防部的供應鏈中發現了一百多萬個假冒電子元器件。

——物流風險分析

物流安全包括信息安全、運輸安全、加工安全與存儲安全。物流在運輸過程中,產品可能會被植入、篡改、替換、偽造、破壞、滯留或者丟失,這是ICT產品供應鏈中物流環節所面臨的安全風險。2014 年,據美國國家安全局(National Safety Association, NSA)前雇員愛德華·斯諾登(Edward Snowden)披露,路由器、服務器和其他網絡設備從美國出口并交付給國外客戶前,NSA 經常收到或攔截這些設備。NSA 之后在設備中植入后門監視工具,產品的完整性在運輸過程中被破壞了,然后用廠家的密封條重新包裝設備,再繼續運輸。NSA 因此得以訪問整個網絡及其所有用戶。這種攻擊手段隱蔽性非常高,而且成本低,效果好。

在運輸過程中,除了存在被篡改等破壞完整性的風險外,還存在著敏感信息被泄露的風險。如在軍工等敏感領域,如果物流信息被泄露了,攻擊者可以通過物流信息(收貨人、地址、貨物信息等)推測出該單位近期的研發任務或者生產計劃等。

ICT 產品在設計研發、采購、運輸直至交付給最終客戶的過程中,任何一個環節都有可能存在影響ICT 產品安全性的風險,這些風險一旦發生,將給企業甚至是國家帶來巨大的損失。考慮到當前國際形勢風云變幻,中美之間貿易摩擦不斷,貿易保護主義抬頭,來自國外的ICT 產品供應商完全有可能、有條件在產品中設置惡意功能,如在軟硬件中嵌入惡意代碼、中斷產品供應或后續運維服務等。因此有必要從國家戰略層面加強對ICT 供應鏈的安全管理,引導企業重視ICT 供應鏈安全管理,鼓勵企業對ICT 供應鏈所面臨的安全風險進行全面的梳理,制定相關的安全評估標準,指導企業開展ICT 供應鏈安全管理,提高ICT 供應鏈的安全性和健壯性。