基于密集編碼的多用戶量子密鑰分發協議

邵婷婷 張仕斌 昌 燕 張 焱

(成都信息工程大學網絡空間安全學院 四川 成都 610225)

0 引 言

隨著量子計算機研制的提出[1],經典的密碼體制受到了極大的挑戰。1969年S.Wiesner首先提出用量子效應保護信息,他寫了一篇《共軛編碼》[2]的論文。量子密鑰分發(QKD)是量子密碼學中研究最早,同時也是發展最快的一個分支,它可以使遠距離的兩個用戶通過量子信道建立隨機密鑰。量子通信除了量子密鑰分發(QKD)還包括量子安全直接通信(QSDC)[3-4]、量子秘密共享(QSS)[5-6]、量子隱私比較(QPC)[7-8]等。

1984年,Bennet提出第一個量子密鑰分發方案,稱為BB84量子密鑰分發方案,BB84協議利用單粒子作為載體,證明了利用量子密碼協議傳輸信息的絕對安全,這也標志著量子密碼學的誕生,引起了整個科學界的廣泛關注[9]。1991年,英國牛津大學的Ekert提出了一種基于兩粒子糾纏態的量子密鑰分發方案,稱為E91方案[10]。1992年Bennett又提出一種更簡單但是效率減半的B92方案[11]。目前,各種各樣的量子密鑰分發協議相繼提出[12-16]。

以往的QKD協議大都是通信雙方進行密鑰分發,多數沒有考慮到三方及以上的情況。隨著用戶數量的增加,需要考慮多用戶密鑰分發,因此需要設計更加實用的多用戶密鑰分發協議。如果網絡中有n個用戶,那么以往的密鑰分發協議需要0.5n×(n-1)個量子信道,用戶數量越多,那么所需的信道數量也就越多,因此傳輸的效率將會降低。2010年,一種多用戶密鑰分發協議被提出,但是需要利用糾纏交換,操作起來比較復雜[17]。本協議中密鑰分發的兩個用戶只需要用正確的測量基測量各自的粒子,不需要其他的任何操作。目前對于多用戶的密鑰分發研究多數需要可信第三方的幫助,但是在實際的應用中,要求第三方完全可信非常困難,本文提出的基于密集編碼的多用戶量子密鑰分發協議降低了對第三方的依賴,只要求第三方是半可信。如果網絡中任意兩個用戶想要進行通信,由半可信第三方制備Bell粒子,分別發送給兩個用戶,根據粒子在X基和Z基的不同特性實現密鑰的分發。半可信第三方只需要誠實地制備Bell粒子并公布對應的測量基,但是并不能推測出正確的密鑰信息。系統中的任何兩個用戶都可以彼此通信,即使它們之間沒有直接的量子通道,n個用戶只需要n個信道就可以實現兩兩用戶的密鑰分發。因為采用了密集編碼的思想,一個粒子可以傳輸兩個比特的信息,極大提高了協議的效率,同時減少了網絡結構的復雜度,具有很強的實際應用價值。多用戶量子密鑰分發結構圖如圖1所示。

圖1 多用戶量子密鑰分發結構圖

1 基本原理

Z基測量下的|0〉、|1〉在X基下可以表示為:

(1)

X基測量下的| +〉、| -〉在Z基下可以表示為:

(2)

四個Bell態在Z基和X基下的表示如下:

(3)

利用X基或Z基測量兩個粒子狀態相同的這個特性,設計一個基于密集編碼的多用戶量子密鑰分發協議。該協議需要半可信第三方的參與,但是半可信第三方只需要誠實地制備粒子并公布對應的測量基,如果公布Z基測量,用戶50%的概率得到|0〉,50%的概率得到|1〉;如果公布X基測量,用戶50%的概率得到| +〉,50%的概率得到| -〉,而半可信第三方無法獲得正確的密鑰信息。雖然增加了半可信第三方,但是有效減少了信道的數量,提高了信道容量。因為采用了密集編碼的思想,一個粒子可以傳輸兩個比特的信息,極大提高了協議的效率。

2 協議描述

(1) 如果網絡中的用戶Alice與用戶Bob需要進行密鑰分發,通過廣播通知半可信第三方。

(2) 半可信第三方制備4種Bell態,其中|Ψ-〉態粒子作為檢測粒子,其余三種狀態用于密鑰的分發。

(3) 每個Bell態中有兩個粒子,將其中的第一個粒子組成序列A發送給用戶Alice,將第二個粒子組成序列B發送給用戶Bob。

(4) 用戶Alice和用戶Bob收到粒子之后,進行信道安全性檢測,半可信第三方公布|Ψ-〉態粒子的位置及測量基,Alice和Bob用X基(或Z基)進行測量并用經典信道公布結果。比較兩者的測量結果,如果兩者的測量結果相反,說明信道安全,可以進行下一步,否則放棄通信。

(5) 半可信第三方根據發送的Bell態公布測量基。如果是|Ψ+〉態,公布X基;如果是|Φ-〉態,公布Z基;如果是|Φ+〉態,隨機公布X基或Z基。

(6) 用戶Alice和用戶Bob選用第三方公布的測量基進行測量,測量結果為|0〉編碼為00;測量結果為|1〉編碼為01;測量結果為| +〉編碼為10;測量結果為| -〉編碼為11。

3 協議分析

3.1 協議的效率分析

在保密通信系統中,n個用戶進行密鑰分發一般需要0.5n×(n-1)個信道,用戶數量越多,那么所需的信道數量也就越多。本文提出的基于密集編碼的多用戶量子密鑰分發協議增加了半可信第三方,n個用戶只需要n個信道就可以實現兩兩用戶的密鑰分發,減少了網絡結構的復雜度。半可信第三方只需要誠實地制備粒子并公布對應的測量基,但是并不能推測出正確的密鑰信息,降低了對第三方的依賴。以往的密鑰分發協議中,對1個量子比特操作只能傳輸1比特的經典信息,本協議采用了密集編碼的思想,1個粒子可以傳輸2個比特的信息,極大地提高了協議的效率。如果網絡中任意兩個用戶想要進行通信,由半可信第三方制備Bell粒子,分別發送給兩個用戶,只需要根據粒子在X基和Z基的不同特性就可以實現密鑰的分發,不需要其他任何操作,實現過程更加簡單。本協議只進行1次竊聽檢測,減少了協議中傳輸信息的次數。

3.2 協議的正確性分析

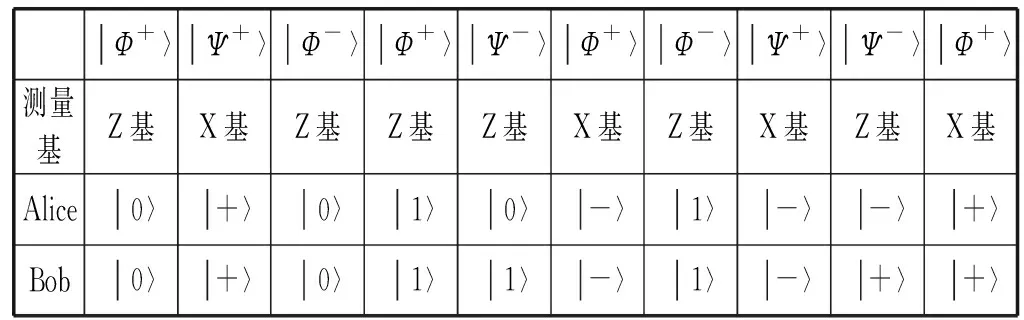

如果網絡中用戶Alice和用戶Bob兩個用戶想要進行通信,通知半可信第三方,由半可信第三方制備4種Bell態粒子,此時|Φ+〉、|Ψ+〉、|Φ-〉和|Ψ-〉四種狀態不攜帶任何信息。每個Bell態中有兩個粒子,將其中的第一個粒子組成序列A發送給用戶Alice,將第二個粒子組成序列B發送給用戶Bob。假設半可信第三方制備的粒子如表1所示,用戶Alice和用戶Bob收到粒子之后,通過經典信道告知半可信第三方,半可信第三方公布|Ψ-〉態粒子的位置及隨機選取的Z基或X基。用戶Alice和用戶Bob分別取出對應位置的粒子用Z基或X基測量,如果測量結果相反說明沒有存在竊聽,半可信第三方則繼續公布其他粒子對應的測量基。半可信第三方根據發送的Bell態公布測量基,如果是|Ψ+〉態,公布X基;如果是|Φ-〉態,公布Z基;如果是|Φ+〉態,隨機公布X基或Z基。如表1所示,如果公布的是Z基,得到的測量結果是| +〉或| -〉;如果公布的是X基,得到的測量結果是| +〉或| -〉。根據Alice和Bob得到的測量結果,測量結果為|0〉編碼為00;測量結果為|1〉編碼為01;測量結果為| +〉編碼為10;測量結果為| -〉編碼為11。根據表1中制備粒子的狀態及Alice和Bob測量結果可知,Alice和Bob得到的相同密鑰為“001000011101110”。一個粒子可以傳輸兩個比特的信息,極大提高了協議的效率。

表1 制備粒子的狀態及Alice和Bob測量結果

3.3 協議的安全性分析

3.3.1 對半可信第三方的分析

半可信第三方雖然負責制備Bell粒子并公布對應的測量基,但是半可信第三方不能獲得最終的密鑰信息。半可信第三方制備的粒子以及發送給任意兩個用戶的粒子序列是完全隨機的,不包含任何信息。半可信第三方第一次公布測量基是用于竊聽檢測,通信的兩個用戶根據半可信第三方公布的測量基及|Ψ-〉態粒子的位置進行竊聽檢測。如果發現可能存在竊聽者,則放棄通信。因為密鑰是用戶根據半可信第三方公布的測量基測量各自手中的粒子獲得,并且測量結果是隨機的,因此此時并沒有泄露任何有用信息。半可信第三方第二次公布測量基是為了兩個用戶獲得密鑰,通信雙方根據半可信第三方公布的測量基測量各自手中的粒子獲得密鑰。由于測量結果也是隨機的,半可信第三方并不知道兩者的測量結果。例如,半可信第三方公布Z基,那么用戶的測量結果可能是|0〉,也可能是|1〉;半可信第三方公布X基,那么用戶的測量結果可能是| +〉,也可能是| -〉。所以,半可信第三方無法獲得正確的密鑰信息,保證了密鑰分發的安全性。

3.3.2 中間人攻擊或截獲重發攻擊

當信道不安全時,可能存在中間人攻擊或截獲重發攻擊。用戶Alice和用戶Bob收到粒子之后,需要進行信道安全性檢測,半可信第三方公布|Ψ-〉態粒子的位置及隨機公布X基或Z基。用戶Alice和用戶Bob分別用對應測量基進行測量并用經典信道公布結果,通過比較兩者的測量結果是否相反判斷信道是否安全。當兩個用戶使用同一測量基進行測量的時候,測量結果反相關。攻擊者一旦選錯測量基,就會不可避免的對粒子造成干擾。|Ψ-〉態的兩個粒子采用相同的測量基測量具有反相關性,根據這個特性可以發現竊聽,抵御中間人攻擊或截獲重發攻擊。一旦發現攻擊,則放棄通信,并且沒有造成密鑰信息的泄露。

3.3.3 糾纏攻擊

攻擊者Eve想要利用|1〉態作為探針對第三方發送給用戶Alice或用戶Bob的粒子進行交互,假設Eve對每個粒子準備一個探針,將探針與用戶Alice的粒子執行受控非門CNOT(Controlled Not)操作。CNOT作用在兩個量子比特上,一個是目標量子比特,一個是源量子比特。如果源量子比特處于|1〉態,則目標量子比特進行翻轉。如果源量子比特處于|0〉態,則目標量子比特不變。假設Eve截取半可信第三方發送給用戶Alice的序列A,想要通過CONT操作,獲得用戶Alice的信息。在下式中,粒子1表示源量子比特,粒子2表示目標量子比特,Eve選用探針|1〉態為目標量子比特。

(4)

通過式(4)可知,源量子比特為是|0〉態和|1〉態時,Eve可以通過目標量子比特|1〉態判斷出第三方發送的量子態。如果目標量子態不變,則發送的是|0〉態;如果目標量子態改變,則發送的是|1〉態。但是源量子比特為也可能是| +〉態或者| -〉態,對應公式如下:

(5)

通過式(5)可知,源量子比特為態和態時,Eve制備的目標量子比特狀態發生了改變,無法通過糾纏攻擊獲得有效信息。如果Eve進行了糾纏攻擊,同時會對半可信第三方發送的糾纏粒子引入錯誤,在進行竊聽檢測的時候會被發現。

4 結 語

隨著網絡中用戶數量的增加,需要研究多用戶之間的通信,量子通信也在往多用戶的方向發展。本文提出一個基于密集編碼的多用戶量子密鑰分發協議。該協議中,不需要像以往方案中建立0.5n×(n-1)個信道,只需要n個信道就可以實現n個用戶兩兩之間進行密鑰分發,采用了密集編碼的思想,一個粒子能夠傳輸兩比特的信息。同時第三方是半可信的,如果網絡中任意兩個用戶想要進行通信,由半可信第三方制備Bell粒子,分別發送給兩個用戶,根據粒子在X基和Z基的不同特性實現密鑰的分發,有效提高了信道容量和傳輸效率。通過安全性分析可知,雖然第三方負責制備粒子,但是無法獲得正確的密鑰信息。同時,該協議能夠發現竊聽,抵御截獲重發攻擊和糾纏攻擊,具有很強的實際應用價值。