云存儲中基于二進制向量索引的密文云數據排序查詢方法

陳蘭香 周書明

(福建師范大學數學與計算機科學學院 福建 福州 350108)(福建師范大學網絡安全與密碼技術重點實驗室 福建 福州 350108)

云存儲中基于二進制向量索引的密文云數據排序查詢方法

陳蘭香 周書明

(福建師范大學數學與計算機科學學院 福建 福州 350108)(福建師范大學網絡安全與密碼技術重點實驗室 福建 福州 350108)

設計一種適用于公共云存儲環境下的密文云數據排序查詢方法,其核心思想是使用二進制向量索引,并且使用Hash函數計算向量元素為1的位置。這種方法使得建立索引向量非常方便,并且更易于建立查詢向量以及進行后續數據更新操作。由用戶對其文件集構建二進制向量索引,當用戶要求訪問包含某些關鍵詞的文件時,首先根據查詢關鍵詞構建查詢二進制向量,然后根據查詢二進制向量與文件的索引二進制向量之間的內積判斷該文件是否包含用戶的查詢關鍵詞。根據內積計算結果可知哪些文件的相關性更強,并且內積計算效率高。實驗表明,該方法的索引創建與查詢效率都非常高。

云存儲 密文檢索 二進制向量索引 排序查詢

0 引 言

在云存儲環境下,要保護用戶數據機密性和隱私性,加密是一種常用的方法,但是數據加密后,密文數據檢索問題亟待解決。

目前主要有兩種典型的方法來解決密文云數據檢索問題:第一種是直接對密文進行線性搜索,第二種方法基于安全索引。線性搜索對密文中單詞逐個進行比對,確認關鍵詞是否存在以及出現的次數;安全索引先對文檔建立關鍵詞索引,然后將文檔和索引加密后上傳至云端,搜索時從索引中查詢關鍵詞是否存在于某個文檔中。第一種方法缺點在于搜索效率不高,且無法應對海量數據的搜索場景。第二種方法是目前的研究主流,原因是其查詢效率更好,安全性能更高,適用于大規模的云存儲密文檢索系統。

對于大型企業或組織,當其數據量很大時,可以構建私有云存儲服務。但是對于一些中小企業或個人用戶,為了節省成本及訪問方便,更加需要公共云存儲服務。

用戶的主要數據存放在家用或辦公臺式機上,而平時主要使用手機與平板電腦等手持設備訪問網絡,這是目前很多用戶的現實情況。讓用戶可以隨時隨地使用任意設備訪問其數據是用戶最迫切需要實現的功能,公共云存儲服務即是一個最佳選擇。

用戶的數據類型很豐富,有文檔、照片、視頻等各種數據類型。有些文件,比如用戶的一些私人照片,用戶并不希望被別人看見,因此其文件存放到云端前,用戶需要對數據進行加密處理。數據一旦加密,如果沒有可用的檢索機制,用戶只有將文件全部下載到本地解密后才能找到當前需要訪問的文件,這種方式顯然不實用,會帶來太大的網絡與計算開銷。因此,如果在將所有文件進行加密前,對其按關鍵詞建立索引,查詢文件時使用關鍵詞進行搜索,只將符合查詢關鍵詞的文件下載到本地才是實用的。

本文的目標就在于設計一種適用于以上場景的密文云數據查詢方法。

本文設計一種適用于公共云存儲環境下的密文云數據排序查詢方法,該方法基于二進制向量索引,使用向量內積計算判斷某文件是否包含指定關鍵詞。該方法的優點如下:(1) 完全基于對稱密碼技術,效率很高;(2) 支持多關鍵詞查詢;(3) 查詢基于內積計算,計算效率高;(4) 該方法易于進行數據更新。最后用戶的文件可以是任何類型,比如可以是壓縮文件、多媒體文件等,只需事前建立二進制向量索引。

1 相關工作

2000年,Song等[1]第一次提出基于對稱密碼的可檢索加密方法SSE(Searchable Symmetric Encryption),并提出一個非交互式的基于單關鍵詞的檢索方案。該方案主要是在加密結果中增加一種基于流密碼的信息檢索算法的驗證機制,具有極強的抵抗統計分析的能力。但在海量數據環境下,復雜的驗證過程會消耗大量的服務器資源。

為了改進效率,Goh[2]提出使用安全索引的方法實現對海量密文數據的快速檢索,并基于Bloom Filters構建了一種適應性選擇關鍵字攻擊安全的稱為Z-IDX的安全索引。在該索引上進行查詢時處理每個文檔的時間為O(1),并且能夠處理任意長度單詞。但是BloomFilters的引入使得該方法的檢索結果具有一定的錯誤率。Chang等[3]構造了一個相似的查詢時間為O(n)而沒有誤報的文件索引方案。

Curtmola等[4]提出第一個子線性搜索時間的方案SSE-1和SSE-2。所提方案為整個文檔集關聯一個加密的倒序索引,每個入口由關鍵詞的門陷和相關文檔標識符的加密集組成。方案的搜索時間是O(r),r是包含關鍵詞的文件數量。他們利用廣播加密實現多用戶環境下的查詢授權,并在Song[1]的基礎上給出更嚴格的安全性定義。Kurosawa等[5]研究了可驗證的通用可組合安全的SSE方案。

以上方案都沒有考慮數據更新。

Wang等[6]考慮關鍵詞詞頻信息,提出基于對稱密碼保序加密技術OPSE(OrderPreservingSymmetricEncryption)的單關鍵詞分級密文排序檢索方法RSSE(RankedSSE),利用信息檢索中的統計排序方法,在建立索引的同時為每個文件嵌入權重信息,從而能夠按用戶的要求返回前N個符合要求的結果。由于服務器知道相關性得分信息,所以OPSE雖然可以提高效率但沒有SSE安全。

Li等[7]針對關鍵詞精確匹配的不足提出基于編輯距離的加密字符串模糊檢索方案。所提方案使用編輯距離量化字符串的相似度,并為每個字符串附加一個基于通配符的模糊字符串組,用多個精確匹配來實現模糊檢索。

Wang等[8]提出一個隱私保護的相似性檢索機制,利用壓縮技術建立存儲高效的相似關鍵詞集合,使用編輯距離作為相似性度量。通過建立基于遍歷樹的索引實現常量時間復雜度的相似檢索功能,并且自然地支持模糊檢索,用于容忍用戶輸入時的拼寫錯誤或表示的不一致。

黃汝維等[9]設計了一個基于矩陣和向量運算的可計算加密方案CESVMC。該方案將云數據分為字符串和數值數據兩大類,通過運用向量和矩陣的各種運算,實現了對數據的加密。支持對加密字符串的模糊檢索和對加密數值數據的加、減、乘、除四種算術運算,并保證了數據存儲、運算過程中的隱私安全性。

Liesdonk等[10]第一次明確地提出動態性的SSE方案,但他們的方案只支持有限次的更新。Kamara等[11]擴展Curtmola等[4]的倒排索引的方法,提出動態SSE的形式化的安全定義,并構造第一個動態的、CKA2安全的SSE方案。接下來,在文獻[12]中,他們基于關鍵詞紅黑樹KRB(keywordred-black)構造可并行并且支持更新的SSE方案。他們的研究結果表明使用KRB樹可以建立文檔索引,使得關鍵詞檢索可以在O(rlogn)串行時間和O(r/plogn)并行時間完成。

Hahn等[13]提出一個子線性檢索時間的對稱密碼可搜索加密方案,實現了數據動態更新,其更新只泄露數據訪問模式。Stefanov等[14]使用文檔關鍵字對的對數級層次結構實現數據更新。Kurosawat等[15]提出一種可驗證的更新方案。但該方案需要為每個關鍵詞生成一個MAC,所以修改文件的效率比較低。Naveed等[16]引入一個新的元語:盲存儲,允許用戶存儲一組文件在遠程服務器上,但服務器并不知道存儲了多少文件,也不知道單個文件的長度,當文件被檢索時,服務器只是知道文件的存在,但不知道文件名及內容。

以上都是針對單關鍵詞的方案,關于多關鍵詞密文搜索也有一些方案。

Cao等[17]提出一個多關鍵詞排序檢索方案,擴展了Wang等[6]的工作以支持多關鍵詞查詢,并基于安全kNN(k-nearestneighbor)查詢技術中索引向量與查詢向量間“內積相似度”來實現排序查詢并進行隱私保護增強。

Sun等[18]提出一種支持相似度排序的多關鍵詞文本檢索方案,基于詞頻和向量空間模型構建索引,并利用余弦相似性度量來實現更高的搜索精度。該方案基于樹的索引結構及多維算法,從而得到比線性搜索更好的檢索效率。Moatazt等[19]提出一種基于關鍵詞域上的格拉姆-施密特正交化過程的布爾檢索方案,檢索時只需進行簡單的內積計算,并且對查詢進行隨機化處理,從而隱藏搜索模式。

王尚平等[20]采用授權用戶和存儲服務器先后對關鍵詞加密的方式提出了一個基于連接關鍵詞的可搜索加密方案。該方案使授權用戶能利用連接關鍵詞的陷門搜索加密文檔,并證明方案在確定性Diffie-Hellman問題假設下是安全的。

文獻[21,22]圍繞可搜索加密技術基本定義、典型構造和擴展研究,對可搜索加密相關工作進行了綜述。

當用戶數據豐富,平時習慣使用手機、平板電腦等手持設備訪問其數據時,他們便需要使用公共云存儲服務來實現隨時隨地任意設備來訪問其數據。本文設計一種適用于此場景的密文云數據查詢方法,該方法基于二進制向量索引,使用向量內積計算判斷某文件是否包含指定關鍵詞。該方法完全基于對稱密碼技術,效率很高;數據查詢基于內積計算,計算效率高;支持多關鍵詞查詢,并且該方法易于進行數據更新。

2 二進制向量索引

2.1 符號定義

F={f1,f2,…,fm}:用戶文件集合;

W={w1,w2,…,wn}:關鍵詞集合;

R=Qt·I:內積運算,符號“·”表示求兩個向量的內積;

g:{0,1}t×{0,1}l→{0,1}l,偽隨機函數PRF(Pseudo-randomFunction),用作偽隨機數生成器;

h:{0,1}k×{1,2,…,n}→{1,2,…,n},偽隨機置換PRP(Pseudo-randomPermutation),用于確定關鍵詞的位置。

其中,k是密鑰長度,關鍵詞wi在數組中的存放位置p=hk(wi) modq,q為比n略大的素數。

2.2 二進制向量索引構建方法

用戶使用已有分詞算法對其文件集提取關鍵詞,構建關鍵詞集合,并構建所有文件的二進制向量索引。然后對文件使用對稱密碼機制進行加密,如果是基于數據塊,還要將文件按設定數據塊大小進行分塊,最后將加密的文件發送到云端。

二進制向量索引構建方法如下:用戶根據每個文件中是否包含關鍵詞集合中的對應關鍵詞來構建二進制向量索引,將每個文件提取的關鍵詞進行Hash計算,并模一個素數q作為存放該關鍵詞的二進制向量的下標,即關鍵詞wi在向量中的下標為p=hk(wi) modq(q為比n大的素數),將此位置1,其余所有位全部置0。

為了有效地實現數據更新,在有效關鍵詞基礎上增加20%的空余位,假設有1 000個關鍵詞,每個二進制索引向量將占1 200bits。

查詢某個關鍵詞是否在關鍵詞集合中時,只須將該關鍵詞進行Hash計算并模一個素數以查詢該下標的向量元素值,如果為1,表明該關鍵詞存在關鍵詞集合中,否則不存在。

舉一個簡單的例子,如圖1所示,假設關鍵詞集合為{云計算,云存儲,加密,數據檢索,二進制向量},關鍵詞總數為5,那么增加20%的bit位,最接近的素數q可以設為7。文件1包含關鍵詞{云計算,加密},則其索引二進制向量計算方法如下:

P11=hk(“云計算”) mod 7,P12=hk(“加密”) mod 7,假設計算結果P11=2,P12=4,則文件1的二進制索引向量為I1=(0,0,1,0,1,0,0),文件2包含關鍵詞{云存儲,加密,數據檢索,二進制向量},則P21=hk(“云存儲”) mod 7,P22=hk(“加密”) mod 7,P23=hk(“數據檢索”) mod 7,P24=hk(“二進制向量”) mod 7,假設計算結果P21=3,P22=4,P23=1,P24=6,則文件2的索引二進制向量為I2=(0,1,0,1,1,0,1)。

圖1 二進制向量索引圖

對于有10 000個關鍵詞的文件集,每個文件的二進制向量索引只占12Kbits,100個文件占150KB,相比于倒排索引,每個關鍵詞一個索引表,10 000個關鍵詞將產生10 000個索引表。

3 基于二進制向量索引的密文排序查詢方案

3.1 方案設計

用戶根據查詢關鍵詞與關鍵詞集合構建查詢二進制向量,并使用查詢二進制向量與所有文件的索引二進制向量進行內積計算以判斷文件是否包含查詢關鍵詞,然后向云端請求包含查詢關鍵詞的文件密文。

構建查詢二進制向量方法如下:用戶根據查詢關鍵詞是否在關鍵詞集合中構建查詢二進制向量,設Ii是文檔Fi的二進制索引向量,其中Ii[j]∈{0, 1}表示關鍵詞wj是否在文檔中存在;Q是一個查詢向量,其中Q[j]∈{0, 1}表示關鍵詞wj是否在查詢關鍵詞集合中。文檔Fi與查詢關鍵詞集合的相似性得分通過內積方式計算出來,即IQ。當內積計算結果為非0時,表明該文件包含查詢關鍵詞,當內積計算結果為0時,表明該文件不包含查詢關鍵詞。并且內積計算結果的值越大,表明包含的關鍵詞越多。

可以將算法形式化地表示為一個五元算法(Setup,IndxStrc,Enc,Query,Dec),簡單描述如下。

初始化階段Setup():用戶使用偽隨機函數g生成隨機數s∈{0, 1}l,并生成文件加密密鑰。

索引構建IndxStrc():用于構建索引,對每個文件fj,用戶為其生成二進制索引Ij,滿足:如果文件fj包含關鍵詞wi,則Ij[p]=1,否則為Ij[p]=0,其中p=hs(wi) modq,q為比n略大的素數。

加密Enc():使用文件加密密鑰對文件F={f1,f2,…,fm}進行對稱加密,得到密文C={c1,c2,…,cm},用戶將加密文件集C存放于云存儲服務器。

解密文件Dec():使用相應文件密鑰解密返回的文件,就是按相關度排序后的文件。

用戶只需將關鍵詞集合、所有文件的二進制向量索引及文件密鑰存于所使用的任何訪問設備上便可實現隨時隨地訪問。

3.2 數據更新

數據更新涉及到多種操作,包括修改、增加、刪除等。

修改數據只需要對涉及到修改的文件進行更新,如果有增加新的關鍵詞,將關鍵詞加入關鍵詞集合,然后重新對數據建立二進制向量索引,對數據重新加密,然后將加密的文件發送至云端,將以前的數據刪除。

增加數據與修改數據類似,對增加的數據構建二進制向量索引,對數據加密,然后將加密的文件發送至云端。

添加文件時,因為在索引向量構建時預留了20%的空閑空間,因此只需要對新文件分詞,將原有關鍵詞集合中沒有的關鍵詞(假設有t個)加入關鍵詞集合后面,對新文件構建二進制向量索引,而其他文件索引均無須修改。

刪除數據時只需要將云端相應數據刪除,而將本地的相應索引及文件密鑰刪除。

本方法具有以下的優勢:

(1) 數據更新方便,建立索引的過程由用戶完成,關鍵詞集合信息由用戶保管,當有文件需要更新時,用戶只需要更新文件的二進制向量索引,并重新加密文件,然后將加密的文件發送至云端。

(2) 使用二進制向量內積計算非常高效,只需要在用戶端增加少量的存儲就可以實現高效的檢索。

4 性能分析

因為數據的加解密及檢索操作均在本地完成,所以不向云端服務器泄露任何信息,本方法適用于公共云存儲環境下的密文云數據查詢,主要優勢在于其效率。

在訪問效率上,通過以上過程可以發現使用密文查詢機制給用戶帶來的方便性:首先,用戶不需要為了沒有包含關鍵字的文件浪費網絡和存儲資源,提高計算效率;其次,用戶不必對不符合條件的文件進行解密操作,節省了本地的計算資源。

本文提出的二進制向量索引方案與已有方案在索引大小、查詢時間復雜度等方面的對比見表1所示,二進制向量索引方案均是最優的。

表1 二進制向量索引方案與其它方案的比較

其中,m是文件集中包含的文件數,n是關鍵詞的數量,|F|是文件集數據量的大小。

二進制向量索引方案的關鍵詞與索引的存儲空間需求見表2,為了便于更新,設置索引預留20%的空間,設一個漢字占2個字節,一個關鍵詞設為最多5個漢字,占10個字節,假設有1 000個關鍵詞,存儲關鍵詞集合只需要約10KB字節的存儲空間。每個文件的二進制向量索引大小為1 200bits,為15B,1 000個文件,只需要15KB的索引存儲空間。假設關鍵詞總數為4 000個,那么每個文件的索引存儲空間為600B,1 000個文件就是600KB。相比于倒排索引,每個關鍵詞一個索引表,10 000個關鍵詞將產生10 000個索引表。

表2 關鍵詞與索引的存儲空間

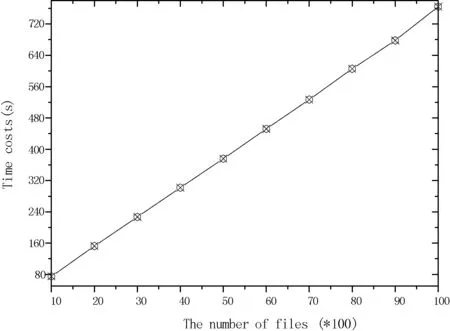

本實驗在配置為Intel Core i5 CPU 1.6 GHz,4 GB RAM的機器上基于Java語言使用HMAC-SHA256算法創建索引。創建索引的主要開銷在于計算關鍵詞的向量下標,所以與每個文件包含的關鍵詞平均數有關,假設平均每個文件包含5個關鍵詞。實驗時,我們假設關鍵詞已經提取,當關鍵詞總數為n=2 000,其索引創建時間與文件數的關系如圖2所示,從圖中可以看出創建索引的開銷與文件數呈線性增長。設文件集中包含的文件數m=1 000,其索引創建時間與關鍵詞數量的關系如圖3所示。

圖2 索引創建時間與文件數的關系

圖3 索引創建時間與關鍵詞數量的關系

查詢時間開銷如圖4和圖5所示,設查詢關鍵詞總數為10個,查詢時間開銷與文件數的關系如圖4所示,從圖中可以看出查詢時間開銷與文件數呈線性增長。設文件集中包含的文件數m=1 000,查詢時間開銷與查詢關鍵詞總數的關系如圖5所示。

圖4 查詢時間開銷與文件數的關系

圖5 查詢時間開銷與查詢詞數量的關系

5 結 語

本文提出一種基于二進制向量索引的密文云數據排序查詢方法,由用戶對其文件集構建二進制向量索引,并使用對稱密碼機制加密文件集,然后將加密文件集發送至公共云存儲服務器上,將索引存放在本地或加密后存放在服務器上,因為二進制索引占用存儲空間少,可存于本地。當用戶要求訪問包含某些關鍵詞的文件時,根據查詢關鍵詞與關鍵詞集合構建查詢二進制向量,并將查詢二進制向量與每個文件的索引二進制向量進行內積計算以判斷該文件是否包含用戶的查詢關鍵詞。該方法完全基于對稱密碼技術,效率很高,并且支持多關鍵詞查詢,用戶的文件可以是任何類型,比如可以是壓縮文件、多媒體文件等,只需事前建立二進制向量索引。本方法能實現比目前廣泛使用的倒排索引更高效的查詢。

[1]SongDX,WagnerD,PerrigA.Practicaltechniquesforsearchesonencrypteddata[C]//ProceedingofIEEESymposiumonSecurityandPrivacy,2000:44-55.

[2]GohEJ.Secureindexes[R/OL].CryptologyePrintArchive:Report2003/216.http://eprint.iacr.org/2003/216.

[3]ChangYC,MitzenmacherM.Privacypreservingkeywordsearchesonremoteencrypteddata[C]//ProceedingofAppliedCryptographyandNetworkSecurity(ACNS),2005:442-455.

[4]CurtmolaR,GarayJ,KamaraS,etal.Searchablesymmetricencryption:improveddefinitionsandefficientconstructions[C]//ProceedingofTheACMConferenceonComputerandCommunicationsSecurity(CCS),2006:79-88.

[5]KurosawaK,OhtakiY.UC-securesearchablesymmetricencryption[C]//ProceedingofFinancialCryptography,2012:285-298.

[6]WangC,CaoN,LiJ,etal.Enablingsecureandefficientrankedkeywordsearchoveroutsourcedclouddata[J].IEEETransactionsonParallelandDistributedSystems,2012,23(8):1467-1479.

[7]LiJ,WangQ,WangC,etal.Fuzzykeywordsearchoverencrypteddataincloudcomputing[C]//ProceedingofInternationalConferenceonComputerCommunications,2010:441-445.

[8]WangC,RenK,YuS,etal.Achievingusableandprivacy-assuredsimilaritysearchoveroutsourcedclouddata[C]//ProceedingofInternationalConferenceonComputerCommunications,2012:451-459.

[9] 黃汝維,桂小林,余思,等.云環境中支持隱私保護的可計算加密方法[J].計算機學報,2011,34(12):2391-2402.

[10]LiesdonkPV,SedghiS,DoumenJ,etal.Computationallyefficientsearchablesymmetricencryption[C]//ProceedingofSIAMInternationalConferenceonDataMining,2010:87-100.

[11]KamaraS,PapamanthouC,RoederT.Dynamicsearchablesymmetricencryption[C]//ProceedingofTheACMConferenceonComputerandCommunicationsSecurity(CCS),2012:965-976.

[12]KamaraS,PapamanthouC.Parallelanddynamicsearchablesymmetricencryption[C]//ProceedingofFinancialCryptography,2013:258-274.

[13]HahnF,KerschbaumF.Searchableencryptionwithsecureandefficientupdates[C]//ProceedingofTheACMConferenceonComputerandCommunicationsSecurity(CCS),2014:310-320.

[14]StefanovE,PapamanthouC,ShiE.Practicaldynamicsearchablesymmetricencryptionwithsmallleakage[C]//ProceedingofTheNetworkandDistributedSystemSecuritySymposium,2014:1-15.

[15]KurosawaK,OhtakiY.Howtoupdatedocumentsverifiablyinsearchablesymmetricencryption[C]//ProceedingofInternationalConferenceonCryptologyandNetworkSecurity,2013:309-328.

[16]NaveedM,PrabhakaranM,GunterCA.Dynamicsearchableencryptionviablindstorage[C]//ProceedingofIEEESymposiumonSecurityandPrivacy,2014:639-654.

[17]CaoN,WangC,LiM,etal.Privacy-preservingmulti-keywordrankedsearchoverencryptedclouddata[C]//ProceedingofInternationalConferenceonComputerCommunications,2011:829-837.

[18]SunW,WangB,CaoN,etal.Privacy-preservingmulti-keywordtextsearchinthecloudsupportingsimilarity-basedranking[C]//ProceedingofTheACMConferenceonComputerandCommunicationsSecurity(CCS),2013:71-82.

[19]MoatazT,ShikfaA.Booleansymmetricsearchableencryption[C]//ProceedingofTheACMSymposiumonInformation,ComputerandCommunicationsSecurity,2013:265-276.

[20] 王尚平,劉利軍,張亞玲.一個高效的基于連接關鍵詞的可搜索加密方案[J].電子與信息學報,2013,35(9):2266-2271.

[21] 沈志榮,薛巍,舒繼武.可搜索加密機制研究與進展[J].軟件學報,2014,25(4):880-895.

[22] 李經緯,賈春福,劉哲理,等.可搜索加密技術研究綜述[J].軟件學報,2015,26(1):109-128.

ORDERED ENCRYPTED DATA SEARCHING METHOD BASED ONBINARY-VECTOR INDEX IN CLOUD STORAGE

Chen Lanxiang Zhou Shuming

(SchoolofMathematicsandComputerScience,FujianNormalUniversity,Fuzhou350108,Fujian,China)(KeyLabofNetworkSecurityandCryptology,FujianNormalUniversity,Fuzhou350108,Fujian,China)

A ranking query method of ciphertext cloud data in cloud storage is designed. The basic idea is to build binary vector index, and use the Hash function to calculate the position of the vector in which is filled “1”. This method makes it easy to establish the index vector, and is easier to build the query vector and update the data. Binary vector index is constructed by the user. When the user requests access to a file containing some keywords, the query binary vector is built by the query keywords and the keyword set. Then the inner product of the query vector and index vector is calculated to determine whether the file contains the queried keywords. According to the inner product, it is able to know that which files are more relevant to the query and have higher computational efficiency. The experiments show that the efficiency of index creation and query are very high.

Cloud storage Ciphertext search Binary-vector index Ranked query

2016-01-06。國家自然科學基金面上項目(61572010);福建省自然科學

2015J01240);福建省教育廳科技項目(JK2014009);福州市科技計劃項目(2014-G-80)。陳蘭香,副教授,主研領域:云存儲,存儲安全。周書明,教授。

TP309.2

A

10.3969/j.issn.1000-386x.2017.03.002