核電信息安全系統開發過程

毛 磊,鄭 威,張淑慧(上海核工程研究設計院,上海 200233 )

核電信息安全系統開發過程

毛磊,鄭威,張淑慧(上海核工程研究設計院,上海 200233 )

本文首先介紹法規標準對信息安全的要求,然后針對信息安全要求,根據信息安全系統生命周期特點,從系統化角度出發介紹核電信息安全系統全生命周期過程, 描述了核電信息安全設計主要過程,并給出推薦性的信息安全防護策略和模型。

儀控系統;信息安全

1 引言

隨著計算機系統和其它數字設備在工業領域的廣泛應用,特別是信息化與工業化深度融合以及物聯網的快速發展,工業控制系統產品越來越多地采用通用協議、通用硬件和通用軟件。核電領域也在許多環節采用了相關技術。然而,過去一段時間里,工業控制系統的脆弱性不斷地被證明,惡意利用這些漏洞的攻擊行為也越來越頻繁且造成了極其惡劣的影響,加劇了人們對工業控制系統安全的重視。大量的統計數據表明,在儀控領域計算機系統的攻擊行為有愈演愈烈之勢。因此,強化信息安全對于包括核電在內的整個工業領域都是非常迫切和必要的。

對于核電儀控系統和重要信息系統的設計開發,應從系統化角度去開展開發設計與運行管理。本文所提及信息安全系統的開發過程,是一般儀控系統或者信息系統的信息安全設計過程,由于信息安全是系統化過程,該過程需要匹配核電廠全壽期管理的過程,本文著重介紹在核電領域的信息安全系統全生命周期過程和設計過程。

2 核電信息安全要求

核電信息安全要求主要來自三個方面:法律法規,核安全導則、標準,核電企業的信息安全規范等。

2.1國內法規標準要求

我國關于核電廠信息安全標準體系不夠完整,目前尚無核電廠信息安全相關要求的法律法規。在導則方面有HAD 102/16等文件。安全標準有等級保護系列標準等。

HAD 102/16《核動力廠基于計算機的安全重要系統軟件》中要求,需要保持計算機系統嚴格的配置控制,計算機系統設計應確定如何防止計算機系統的功能受到有意或無意的破壞(例如非授權訪問、非授權編碼或病毒)。對如何更改現有的且已驗證的系統和如何防止這類系統受到非授權的更改,應有詳細規程或其它控制措施。應有安全防范威脅分析和實現安全防范水平的證明。

發改委第14號令《電力監控系統安全防護規定》中有如下核電系統信息安全相關要求:

(1)安全分區。將核電廠基于計算機及網絡技術的業務系統劃分為生產控制大區和管理信息大區。

(2)橫向隔離。橫向隔離是電力二次安全防護體系的橫向防線。采用不同強度的安全設備隔離各安全區。在生產控制大區與管理信息大區之間必須部署經國家指定部門檢測認證的電力專用橫向單向安全隔離裝置,隔離強度應接近或達到物理隔離。生產控制大區內部的安全區之間應采用具有訪問控制功能的網絡設備、國產硬件防火墻或者相當功能的設施,實現邏輯隔離。防火墻的功能、性能、電磁兼容性必須經過國家相關部門的認證和測試。

(3)縱向認證。縱向加密認證是電力二次系統安全防護體系的縱向防線。核電站生產控制大區與調度數據網的縱向連接處應當設置經過國家指定部門檢測認證的電力專用縱向加密認證裝置,實現雙向身份認證、數據加密和訪問控制。

(4)綜合防護。結合信息安全等級保護的相關要求,對核電廠二次系統從主機、網絡設備、惡意代碼防范、應用安全控制、審計、備份及容災等多個層面進行信息安全防護。

2007年6月,公安部、國家保密局、國家密碼管理局、國務院信息化工作辦公室聯合下發了《信息安全等級保護管理辦法》(公通字[2007]43號)。43號文是等級保護工作發布的一項重要文件,從等級劃分、等級保護的實施與管理、涉及國家秘密信息系統的分級保護管理、信息安全等級保護的密碼管理、法律責任等方面對等級保護工作中所涉及的各項工作,如等級定義、定級、等級建設所依據的文件、等級測評、四個部門的職責做了描述和規定,內容涵蓋了等級保護工作的方方面面。在43號文中,列出了一系列等級保護工作需要參考的標準,在實際的項目實施中應了解各個標準所涉及的內容和在標準中的地位。

2.2國外法規標準要求

2.2.1 美國體系法規標準

在核電廠信息安全要求的美國體系中,信息安全法規要求來源于10 CFR 73.54,導則有RG 5.71、RG 1.152等,信息安全相關的標準和技術規定有NIST SP800系列等。

(1)10 CFR 73.54

10 CFR 73.54中對核電廠信息安全的要求分為三部分:性能要求、程序要求和文檔要求。

? 性能要求:核電廠計算機系統、通信系統和網絡應當具有充分的保護措施,并且能抵御網絡攻擊(包括設計基準威脅)。

? 程序要求:建立、實施和維護信息安全大綱。

? 文檔要求:開發和維護信息安全計劃。

(2)RG 5.71

RG 5.71旨在指導核設施業主建立一套信息安全體系,主要分為以下幾個部分:

? 建立和實施信息安全大綱;? 維護信息安全大綱;? 記錄的保留與處理;

? 信息安全控制手段,包括技術、運行和管理三方面。

(3)RG 1.152

RG 1.152旨在促進安全系統中數字計算機設備功能可靠性,建立安全的開發和運行環境(SDOE)。

? 實施相關措施和控制手段,使安全系統的開發過程沒有未經記錄和不必要的修改。

? 實施保護措施,防止安全系統運行時完整性、可靠性或功能性受到影響。保護措施包括防止非法訪問,防止與安全系統相連的系統的異常行為。

2.2.2 其他國際標準

(1)IAEA發布的NSS17

IAEA發布NSS17《核設施的計算機安全》的主要目的是,促進增加計算機安全作為核設施總體安保計劃一個基本部分之重要性的認識,并提供針對核設施執行計算機安全計劃的導則。

(2)IEC 62645

IEC 62645《核電廠儀控系統中基于計算機系統的安全大綱要求》針對核電廠的儀控計算機系統中有效安全程序的開發和管理制定要求并提供指南。該標準僅限于核電廠中使用的儀控系統(包括非安全系統)的計算機安全性。該標準定義了與分級安全要求關聯的三個安全程度,分別是S1、S2和S3,并對不同安全級別的網絡邊界和安全控制手段進行了規定。IEC 62645針對方案級別的安全生命周期方法與ISO/IEC 27001的“計劃、執行、檢查、處理”(PDCA)循環一致,并描述了針對系統級別的安全生命周期。

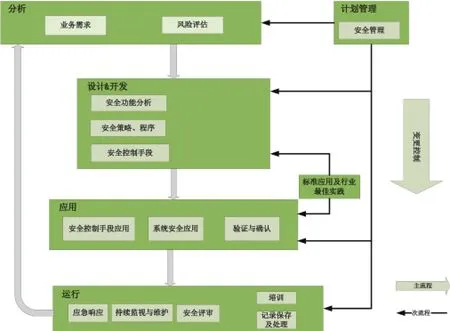

3 核電信息安全系統設計生命周期

信息安全系統廣義上可以定義為通過相互協作的方式為信息資產提供安全保障的全體網絡設備、技術以及最佳做法的集合。根據RG5.71和IEC 62645關于安全生命周期的要求,信息安全系統的設計可以根據其生命周期劃分成不同階段,包括:計劃管理、分析、設計&開發、應用和運行階段。配置管理作為基本的要素,貫穿于各階段之中。其中計劃管理階段主要負責對整個信息安全生命周期的活動進行安排、監控與管理。由于信息安全工作是一個持續不斷管理和實施的過程,因此整個工作流程是閉環的過程,如圖1所示。主流程為從分析階段開始依次經歷設計與開發階段、應用階段、運行階段,再從運行階段反饋回下一周期的分析階段。信息安全設計流程伴隨著核電廠整個生命周期(設計、建造、運行、退役)各階段變化,貫穿其中。

圖1 信息安全設計工作流程

4 分析階段的信息安全

分析階段包括兩部分:業務需求和風險評估。業務需求是對電廠的業務目標進行分析,電廠的業務目標主要為保證電廠的信息資產安全。核電廠應充分考慮保護下列功能:

(1)安全有關和安全重要的功能(Safety);

(2)實物保護功能(Security);

(3)應急響應功能(包括與廠外通信的功能)(Emergency Preparedness);

(4)影響上述功能的支持系統或設備。

上述功能簡稱為SSEP功能。通過確認SSEP功能相關的電廠系統、設備、通信系統和網絡,可以明確信息安全需要保護的系統。這些系統被定義為關鍵系統(CS),關鍵系統通常包括控制系統、安全系統、數據采集系統、應急響應設施和實物保護系統。系統中對SSEP的直接、間接或輔助作用的數字設備成為關鍵數字設備(CDA)。需要對關鍵數字設備進行風險分析,確立其可接受的風險級別,為信息安全的防御策略和防御模型提供實施基礎。

風險評估時需評估資產面臨的威脅以及威脅利用脆弱性導致安全事件的可能性,并結合安全事件所涉及的資產價值來判斷安全事件一旦發生對組織造成的影響,見GB/T20984-2007《信息安全技術-信息安全風險評估規范》。風險評估在實施過程中應站在設計者和攻擊者角度去分析系統的薄弱環節和攻擊路徑,以獲得最為合適的風險分析接口。由于核電信息安全風險評估則與傳統信息安全有較大差異,因此:

? 評估前的準備:需要輸入儀控或信息系統設計原理(拓撲圖、設備清單、工藝原理等)、控制系統產能目標、工程造價、已有安全風險評估等文件,以便更好地理解工業控制系統自身的預期目標(如產能、業務連續性、控制關聯等)和安全關注點。隨后將整個儀控系統或信息系統進行區域劃分和通信管道識別。在此過程中解構整個儀控系統或信息系統的復雜度,同時認識各區域間的關聯風險。即在風險評估前,要使得控制系統的規劃、設計、集成、運維等各個相關方將安全關注點羅列出來,形成整體安全保障目標,并分解到每個儀控或信息子系統的每個操作區域中,設定好每個區域的重要性權重。

? 資產識別:針對每個區域,識別其信息資產,比如硬件產品、軟件產品、集成配置信息、生產過程數據等。此外還需要考察控制過程的輸入輸出,找出控制函數的關鍵參數。

? 威脅識別:針對已發生的信息安全事件,對威脅的攻擊路徑和攻擊方式進行分析,從而識別出攻擊路徑。

? 脆弱性分析:從在役系統角度來講,針對一個區域進行物理、網絡、主機、應用和數據的訪問控制保障能力分析,從而識別出針對一個區域的脆弱點和脆弱點的可利用性;針對整個系統的各區域關系,識別滲透式攻擊的區域到達路徑。

? 已有安全措施分析:將已采用的安全措施分成預防性安全措施和保護性安全措施,對于預防性安全措施考察其對脆弱性可利用性的補償效果,對于保護性安全措施考察其在攻擊發生后起到保護性效果的時間。

? 風險分析:在綜合考慮攻擊路徑上各環節(區域)的脆弱性可利用值和遭到攻擊后響應和恢復時間來評估一個攻擊路徑的可行性和后果嚴重性。

風險評估的過程應做設備級風險和系統級風險分析。設備級風險分析主要集中在選用的系統設備級本質存在的風險,包括選用的軟件和硬件設備,以及對應的軟件配置和應用開發。系統級風險主要從網絡架構和對外接口開展系統級風險分析。一般風險分析可采用定性和定量分析方法。風險評估的過程是風險管理的過程,風險評估的結果作為開展安全系統功能分析、安全控制手段開發和系統加固。

5 設計、開發階段的信息安全

信息安全系統的設計與開發主要包括四部分:安全功能分析,安全策略和程序制定,安全控制手段的開發,以及標準和指導方針使用。

安全功能分析主要是對系統相關的信息安全功能進行任務分析,判斷其是否滿足頂層安全目標和策略的要求。系統安全功能分析主要從系統角度開展安全功能的分析,分析其應對潛在風險的任務功能是否滿足電廠安全的要求,以及這些安全風險問題對核電廠安全的影響。需要從對系統可靠性影響分析出發,進而得出對概率安全分析的影響。

若需要進行安全產品的開發,則需要對系統的安全功能需求進行分解,產生對安全產品開發的功能需求。

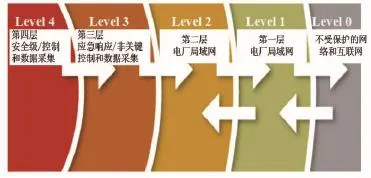

安全策略和程序的開發應考慮首先制定關鍵安全策略和企業適用的程序:包括可接受使用的策略,與外部訪問的策略;用于特殊敏感信息訪問的策略,用戶隱私和數據安全的策略,系統或者設備本身應達到的安全基準策略。信息安全防御模型為不同的網絡層內部及之間的連接提供詳細的準則。核電廠將建立多層的信息安全保護結構,可選用圖2所示的模型。在該模型中,最重要的數字設備將得到最高級別的保護,它們將位于安全保護最嚴密的內圈。每一層安全保護的設計將針對防止他人通過多層網絡中相同或相似的安全漏洞,非法訪問關鍵數字設備。

圖2 信息安全防御模型

安全控制手段和系統加固的開發主要基于對系統的安全分析,開展安全架構設計,以及圍繞系統安全的加固、隔離和監控手段的設計與開發。控制手段的開發可根據風險分析結果對RG5.71附錄中的控制手段目錄進行裁剪以滿足電廠系統安全性要求。

6 信息安全的應用階段

信息安全的應用包括兩部分,一部分是控制手段的應用,另一部分是是系統加固應用。安全控制手段應用主要指對安全系統設備的實施部署與組態實現,系統加固應用指對控制系統或者設備進行本質加固。有關行業的最佳實踐作為外部參考,可選擇與剪裁應用到該階段中。此階段需要對控制手段及系統加固應用實施進行驗證和確認工作。

7 信息安全運行階段

在系統運維階段,需要定期開展安全培訓、記錄和保護處理安全相關文檔。根據國家和企業規定要求開展定期的安全評審,定期開展信息安全應急演練,以在線和離線的方式開展對電廠安全框架和系統安全進行監視與維護工作。

核電廠安全的全生命周期主線是安全分析、設計和開發,系統應用、運維以及改進的閉環控制。計劃管理是配合完成各階段活動的有效跟蹤和管理手段。

8 變更控制

變更控制是貫穿于整個信息安全生命周期的有效活動管理手段,是為了保證對CDA的功能增加或功能修改,采用的是一種可控的方式。主要包含兩部分:

? 配置管理

配置管理通過對CDA整個生命周期的變更的控制,保證電廠的信息安全程序仍然滿足要求。在CDA生命周期的運行和維護階段,通過有效的配置管理,確保對CDA的變更不會引入額外的安全風險。

? 變更影響分析

變更影響分析用于分析和管理由于系統、網絡、環境的改變或新出現的威脅引入的潛在的脆弱性、弱點和風險。

9 結論

核電信息安全的開發過程本身是電廠壽期之內的系統的開發過程。信息安全的開發過程并不是毫無迭代的過程。例如在完成系統安全應用和安全控制手段應用后,在投入運行之前,需做安全有效性分析,以評估系統的風險。信息安全的開發涉及設備供應鏈安全、安全設計、安全運維等方方面面。而信息安全的開發過程并不是一蹴而就的,需持續地進行評審改進和維護,才能使得系統的安全滿足運維需求。

[1] RG 5. 71 核設施的信息安全程序[S].

[2] NB/T 20026 - 2014 核電廠安全重要儀表和控制系統總體要求[S].

[3] GB/T20984-2007信息安全技術 - 信息安全風險評估規范[S].

[4] IAEA NSS17核設施的計算機安全[S].

[5] IEC 62645核電廠儀控系統 – 針對計算機系統的安全大綱的要求[S].

Cyber Security System Development Process in Nuclear Power Plant

This paper firstly introduces the cyber security regulations and standards of nuclear power plant, and then provides the cyber security system life cycle development process from perspective of system according to security requirement and system life cycle feature. Finally, the main design process of the cyber security for nuclear power plant is depicted, and the strategy and model for security protection are also recommended .

I&C system; Cyber Security

B 文章編號:1003-0492(2016)06-0106-04 中圖分類號:TP273

毛磊(1981-),男,浙江慈溪人,工程師,碩士,現就職于上海核工程研究設計院,主要研究方向為核電儀控系統信息安全。

鄭威(1986-),男,湖北人,工程師,碩士,現就職于上海核工程研究設計院,主要研究方向為信息處理系統及安全。

張淑慧(1979-),女,河北人,電氣儀控所總工,碩士,現就職于上海核工程研究設計院,主要研究方向為控制室與人因工程。