ARP欺騙攻擊的取證和防御方法

◆王紹龍 王 劍 馮 超

(國防科學技術大學電子科學與工程學院 湖南 410000)

ARP欺騙攻擊的取證和防御方法

◆王紹龍 王 劍 馮 超

(國防科學技術大學電子科學與工程學院 湖南 410000)

由于ARP(Address Resolution Protocol,地址解析協議)協議是一個無狀態(tài)的協議,并且對請求/應答信號的數據源缺少認證機制,任何客戶端可以偽造惡意的ARP報文,毒化目標主機ARP緩存表。基于ARP欺騙的攻擊危害性大,會導致網絡傳輸效率降低、網絡阻塞,甚至用戶信息被竊取和隱私泄露。通過分析基于ARP欺騙的中間人攻擊(MITM)、拒絕服務攻擊(DoS)、MAC泛洪的實現原理和特點,提出ARP緩存檢查、ARP包檢測、流量分析等ARP欺騙攻擊行為取證方法,和防御ARP欺騙的IP地址靜態(tài)綁定、DHCP防護和DAI檢測等方法。

ARP欺騙;ARP欺騙監(jiān)測;取證分析;ARP欺騙防御

0 引言

ARP欺騙是攻擊者發(fā)送偽造的ARP請求或ARP應答信號發(fā)起的攻擊行為。當收到一個ARP應答的時候,所有的客戶端無論是否發(fā)出過ARP請求,都可能會更新本地ARP緩存表。并且ARP協議中,對ARP應答信號的信號源缺少可靠的認證機制,所以無論收到的ARP請求/應答信號是真實的還是偽造的,都會進行處理,這就給網絡中的數據傳輸安全留下了隱患。

1 ARP欺騙攻擊類型

1.1 中間人攻擊(MITM)

中間人攻擊就是攻擊者在目標主機與另一方主機(網關或服務器)進行正常通信的過程中,進行攔截、插入、偽造、中斷數據包,達到截獲對方敏感數據,偽造身份等目的[1]。

1.2 拒絕服務攻擊(DoS)

拒絕服務攻擊以阻塞正常網絡帶寬、耗盡服務器內存資源、干擾及破壞正常通信為主。在傳統的網絡中,DoS攻擊已成為攻擊者進行惡意破壞大型網站通信、破壞公司網絡等極具威脅性的途徑 [2]。

1.3 MAC泛洪

交換機依靠對CAM表的查詢來確定正確的轉發(fā)接口。攻擊者通過偽造大量的ARP應答報文,使CAM表被這些偽造的MA C地址占據,真實的MAC地址卻無法進入CAM表,當CAM表記錄的MAC地址達到上限后,新的條目將不會添加到CAM表中。此時,任何一個經過交換機的正常單播數據幀,都會以廣播幀的形式被處理,導致網絡帶寬資源被大量的數據包占用。

2 ARP欺騙的檢測和取證方法

2.1 檢查ARP緩存

受到ARP欺騙攻擊的主機ARP緩存表,會保存錯誤的IP和MAC地址綁定關系,通過對比ARP緩存和可信IP和MAC地址綁定關系,可以分析ARP欺騙攻擊類型和攻擊源。

2.2 檢測ARP數據包

攻擊者發(fā)起ARP欺騙攻擊需要向網絡中發(fā)送偽造的ARP報文,這些偽造的ARP報文中會重復使用合法的IP地址。如果存在ARP欺騙攻擊,ARP報文中IP地址和MAC地址就會出現多對對應關系。并且,ARP應答數據包的包頭結構中,含有源MA C地址和目的MAC地址等信息,通過分析偽ARP數據包,可以定位出ARP欺騙攻擊的主機。

2.3 網絡流量分析

在受到ARP欺騙攻擊的網絡中,攻擊者需要持續(xù)發(fā)送偽AR P數據包,相比于正常的網絡,受攻擊的網絡中ARP數據包會增多,將導致整個網絡中的單播、多播、廣播數據包比例發(fā)生明顯變化。

3 受攻擊網絡取證分析

3.1 檢查ARP緩存表

本地ARP緩存表包含了本地的所有IP地址和MAC地址的對應關系。如果ARP緩存受到中毒攻擊,就會出現偽造的IP和MAC地址對應關系。表1所示是受攻擊主機的ARP緩存表,緩存表中出現了重復的MAC地址:00-0c-29-f2-3d-a5同時對應著192.168.0.1和192.168.0.117兩個IP地址,而網關的的MAC地址實際是be-53-e5-a4-6f-20,IP為192.168.0.117的主機就是ARP欺騙攻擊的攻擊源,目標是偽裝成網關。

表1 受攻擊主機ARP緩存表

3.2 分析ARP數據包

使用wireshark捕獲到的受攻擊內網流量中的ARP數據包監(jiān)測顯示結果為:Duplicate IP address detected for 192.168.0.117(00:0c:29:f2:3d:a5)– also in use by be:53:e5:a4:6f:20。說明IP地址192.168.0.117被重復使用,說明IP為192.168.0.117的主機發(fā)出偽造的ARP包,并且這些偽ARP包中的IP地地址,B很可能發(fā)起了DoS攻擊或是中間人攻擊。

3.3 網絡流量分析

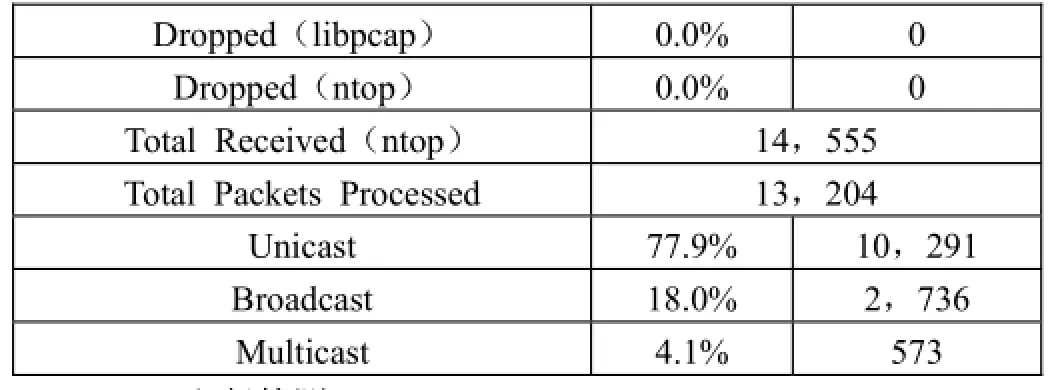

通過Ntop分析網絡流量可以確定網絡上存在的各種問題,判斷是否存在ARP攻擊行為。表2和表3分別是在正常網絡和受攻擊網絡情況下,主機用Ntop得出的網絡流量統計信息。在受到ARP欺騙攻擊時,廣播流量明顯增大到18.0%。廣播包很可能就是實施ARP欺騙持續(xù)發(fā)出的偽ARP包。

表2 正常網絡網絡流量統計

表3 受攻擊網絡網絡流量統計

3.4 入侵檢測

除上述幾種措施外,還有很多ARP欺騙檢測工具,如XArp、ARPToxin、snort等[3]都可以對基于ARP欺騙的攻擊行為進行實時檢測。其中,Snort是一個開源的,具有實時流量分析、網絡IP數據包記錄等強大功能的網絡入侵/防御檢測系統。這種方法首先要根據具體網絡手動配置文件,對網絡的變化適應性差。

4 防御措施

4.1 IP地址與MAC地址靜態(tài)綁定

通常,局域網內IP地址和MAC地址的對應關系是動態(tài)的,這是ARP欺騙攻擊的前提。如果靜態(tài)綁定受信任的IP地址和M AC地址,當收到已綁定地址的ARP請求/應答信號后,ARP緩存表就不會進行更新。

4.2 DHCP防護和DAI檢測

通過交換機的DHCP ack包或者手工指定,建立和維護一張包含受信任的IP和MAC地址生成的DHCP Snooping綁定表,交換機開啟DHCP Snooping后,會檢查非信任端口報文中的M AC地址,根據綁定表過濾掉不受信任的DHCP信息,與數據庫中的借口信息不匹配的DHCP信息同樣也會被丟棄。避免非法冒充DHCP服務器接入。

5 結論

為了保障網絡安全,關于OSI各層的安全策略已經做了大量研究。通過數據鏈路層一直面臨著嚴重的安全威脅。利用ARP協議無狀態(tài)的特性發(fā)起的ARP欺騙攻擊危害極大。通過實驗室環(huán)境驗證檢查ARP緩存表、ARP包監(jiān)測、網絡流量分析,可以及時發(fā)現并定位ARP欺騙攻擊行為。最后給出IP地址靜態(tài)綁定、DHCP防護和DAI檢測等安全防護措施,對保護局域網安全具有重要意義。

[1]馬軍,王巖.ARP 協議攻擊及其解決方案[J].微計算機信息,2006.

[2]李軍鋒.基于計算機網絡安全防 ARP 攻擊的研究[J].武漢工業(yè)學院學報,2009.

[3]吳蓓.淺論 ARP 攻擊的原理與防范方式[J].科協論壇:下半月,2010.

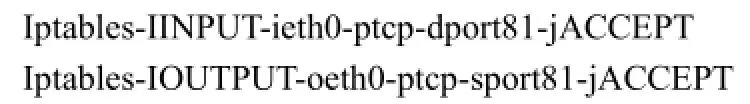

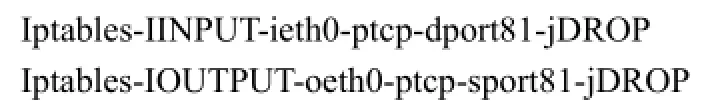

關閉81端口:

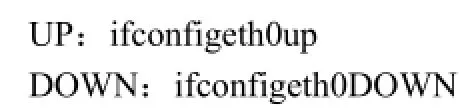

4.2 關閉和開啟物理端口

4.3 網絡地址的配置

第一步:ifconfigeth0x.x.x.xnetmaskx.x.x.xbroadcastx.x.x.

第二步:參考配置文件進行設置,/ect/sysconfig/network-scri pts下進行ifcfg-xx的文件配置,例如ifconfigeth0,其中0表示在一塊網卡上配置地址的數目,需要多個則對該數字進行設定即可:ifconfigeth0:1,ifconfigeth0:2等根據實際需求進行設定。

第三步:重新啟動network服務,/ect/init.d/networkrestart或servicenetworkrestart.

5 修改網絡配置

修改網絡配置一般是出現在完成所有配置之后的,當配置完成后發(fā)現其中的某些設置與原來的設計不同,或者是不能滿足實際的運行需求,所以需要對其進行相應的修改。通常情況下修改網絡配置,主要針對IP地址、DNS和路由方面的修改,而修改的方式則是通過相應的指令來完成操作。

6 結語

虛擬機下Linux操作系統的網絡配置步驟總結為六步:第一,連接 Vnet-PPPoE 實現網絡共享;第二,選擇合適的連接方式接入互聯網;第三,根據實際情況需求進行相應的網絡配置;第四,利用配置文件進行相關命令的執(zhí)行,保證所設置的網絡是有效可執(zhí)行的;第五,用 ifconfig 命令檢測查看已設置的網絡配置是否符合要求;第六,利用ping命令對網絡的通暢情況進行檢測驗證,一般設置完成的系統,其網絡運行情況較為良好,但如果是不通暢的情況,則需要關掉真機上的防火墻,然后繼續(xù)觀察網絡狀態(tài),針對存在的問題找出相應的解決辦法,保證系統和網絡的正常。

參考文獻:

[1]李超.虛擬機下Linux操作系統的網絡配置研究[J].小作家選刊,2015.

[2]芮雪.虛擬機下Linux操作系統的網絡配置[J].電腦與信息技術,2014.

[3]翟文彬,李爽.虛擬機技術在Linux操作系統中的應用[J].計算機光盤軟件與應用,2013.