對等網絡信任評價模型研究

王希忠 宋超臣 黃俊強 郭 軼

(黑龍江省電子信息產品監督檢驗院 黑龍江 150090)

0 引言

由于具有開放、靈活與健壯等特性,P2P系統逐漸成為互聯網上重要的應用之一[1]。但同時由于P2P系統的匿名性和開發性,導致其產生虛假評價,造成正常服務不能被檢索到。如何實現一種機制將P2P網絡中的不良用戶進行隔離,規避此類用戶帶來的安全風險,是P2P網絡安全面臨的主要問題。

在傳統的網絡環境中,往往通過可靠的網站保證服務的可靠性,但這種集中式的信任機制并不適合于P2P網絡。傳統的網絡環境類似于商場和人之間的關系,而P2P網絡更類似于人與人之間共享服務,借鑒人際網絡中的信任關系建立有效的信任模型,能夠有效地抑制節點服務濫用與欺詐等惡意行為。

目前的信任模型主要工作集中在服務質量上,根據服務的相關性以及服務完成的質量,對服務的信任等級進行更新,這樣可以在一定程度上抑制節點的一般惡意行為,但沒有考慮到作出評價節點自身的公正性與客觀性問題,例如某個節點為提高其自身服務的訪問量,對其他提供同類服務的節點進行惡意評價。甚至通過群體進行協同作弊,嚴重危害到P2P網絡的公正性和客觀性,以致造成網絡運行效率低下、服務搜索時間過長等問題。

本文針對上述問題,提出一種結合用戶評價可信性的服務選擇方法,在考慮用戶評價的可信度的同時,對用戶搜索行為進行聚類,以降低群體欺騙對網絡造成的影響。在服務使用完成后,首先根據服務使用節點的評價,更新服務使用節點的可信度,然后再根據服務使用節點的可信度,更新服務提供節點的可信度,以確保服務搜索評價的公正性和客觀性。

本文第1節給出了信任評價模型的描述和相關策略;第2節給出了信任評價方法;第3節給出了相關研究工作;第4節總結本文并指出下一步的工作。

1 信任評價模型

在社會活動中,人們在交易之前通常會根據雙方直接交易的歷史記錄或者朋友的推薦信息,對交易活動的可靠性進行評價,同時對評價的客觀性進行判斷。在對等網絡環境中,節點在進行服務反饋評價時,判斷評價節點自身的可信程度,可以有效的降低惡意評價對服務選擇的影響。本節將給出服務評價信任模型(Service Evaluation Trust Mode,簡稱SETM)的描述和相關策略。

定義 1 服務評價信任模型 PN=(Ni,T,P),其中 Ni為網絡節點的集合,節點在網絡中共享或消費服務,T為各節點之間對提供的服務的一種信任度量,P為網絡中的相關策略。

定義2 信任度T是一個節點對另一個節點提供服務的信任程度的度量,本文中信任度分為直接信任度和間接信任度,且0≤T≤1。

定義3節點Ni維護一個鄰居列表,當節點Nj在Ni鄰居列表中,則稱

定義4 直接信任度是節點對相鄰節點的信任程度,假設節點S、C相鄰,節點S提供服務,節點S自身提供服務的信任度為Ts,那么節點C對節點S的信任度為

定義5 間接信任度是節點對不相鄰節點的信任程度,假設節點i、j、k,i與j、j與k相鄰,但i與k不相鄰,那么節點i對節點k提供服務的信任程度為

1.2 模型策略

SETM模型中定義的相關策略用于模型的構建和管理,下面闡述各個策略。

策略1:服務發布策略

在對等網絡中,服務如何被檢索是首先要解決的問題。本文中,使用服務發布方法,當提供服務的節點S加入到網絡中時,節點 S向外發布服務 k次服務,k可表示為γn,0<γ<0.1為發布常數,n為網絡節點數。節點C接收到信息后,將節點S列入到鄰居列表中,并記錄節點S提供的服務和以及節點C對節點S的信任度Tcs。該網絡建立過程類似自組織推薦網絡的構建過程,具體過程可參見文獻[2]。

策略2:信任度更新策略

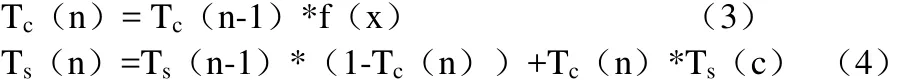

在對網絡中提供服務的節點進行評價時,通常人們都假設評價是公正的,沒有考慮到評價本身的可信度問題。本文中,考慮到評價本身的可信度,使用以下公式更新評價節點本身的可信度以及服務節點S的可信度:

其中f(x)=ke-x為時間評價函數,k為常數,x≥0,x=m/T,x為單位時間內的惡意評價次數。本文中,k取1.2,當單位時間內沒有惡意評價x=0,f(x)=1.2,當更新Tc(n)>1時,取Tc(n)=1。

這樣當一個節點,作出大量惡意評價的時候,其本身可信度會迅速降低,以致其產生的惡意評價影響較小,從而保證評價數據的公正性和客觀性。

策略3:聚類策略

聚類分析是一種沒有預先指定類別的無監督分類法,常常用于了解數據的分布或進行數據的預處理。一個好的聚類方法能夠產生高質量的聚類結果,聚類結果的好壞取決于該聚類方法采用的相似性評估方法以及該方法的具體實現[3]。本文中,對節點的評價行為進行聚類分析,以便發現群體性的惡意評價行為。例如,當網絡中某些節點想提高某一服務節點的可信度,同時降低提供同類服務的其他節點的可信度,這樣的節點在服務搜索行為上會有共同點,通過聚類分析可以及時發現這樣的群體,及時降低群體的可信度,以使其群體評價行為不可信。本文采用文獻[4]提出的樣本線性化程度的聚類方法,用于實現拒絕服務攻擊輸入-輸出映射關系的合理劃分,把輸入空間劃分為多個子空間,然后在每個子空間采用多元線性回歸方法對樣本的輸入-輸出關系進行擬合。

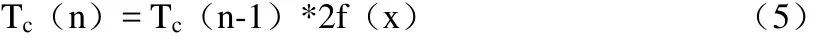

本文中,當某一群體的進行惡意評價時,在更新該節點的可信度的同時,使用下式降低其他節點的可信度:

式中:當群體進行惡意評價時,一個節點做出惡意評價后,其他節點可信度同樣受到懲罰,但其降低速率是惡意評價節點的一半。這樣,當群體進行惡意評價時,整個群體的可信度會迅速下降,進而使群體的惡意評價降到最低。

2 基于SETM模型的信任評價方法

2.1 問題描述

本文主要給出了基于SETM模型的信任度評價方法,在進行網絡服務選擇的同時,如何結合服務節點的可信度,進行可信服務選擇的問題,以及在對服務進行評價的同時,如何考慮評價來源的可信性也是要考慮的一個主要問題。

2.2 算法基本思想

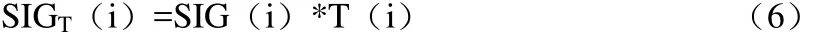

本文,基于文獻[2]中的 ABSDA服務的搜索算法,考慮到服務節點評價的可信性,提出了基于服務評價的服務搜索算法。在本算法中,首先對鄰居列表中的社交度與信任度進行計算,采取乘積的方式計算鄰居的信任社交度SIGT:

然后根據SIGT使用公式(7)進行路由選擇,直到查找到目標節點。

在路由成功后,根據服務使用節點對服務提供節點的評價,使用公式(3)、(4)對節點的信任度進行更新,在更新過程中使用聚類策略對同一惡意評價群體信任度進行更新,以便迅速降低群體欺騙造成的影響。

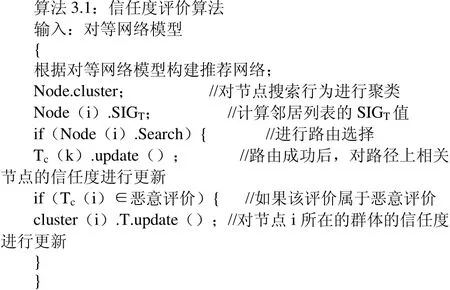

2.3 算法描述

基于SETM模型的信任評價算法的形式化描述如下:

上述算法同時結合了螞蟻尋路行為和信任度評價算法,具有良好的動態性。根據節點的惡意評價,更新相關節點的信任度。同時根據聚類關系,對惡意評價群體進行信任度懲罰,降低了惡意評價的影響。這樣的算法可以良好的適應動態、開放的環境,提高了正確服務查找的概率。

3 相關工作

目前,不少研究集中在對等網絡的信任機制研究上,但大部分研究都沒有考慮到做出評價節點自身的可信度問題。文獻[5]給出了一種基于節點評分行為相似度加權推薦的對等網絡環境下的全局信任模型,用于量化和評估節點的可信程度,一定程度上解決了信任值高的節點其推薦也更可信這個假設問題。但該模型使用全局信任值迭代求解算法的收斂性,由于對等網絡的高度自治,導致全局數據搜索和計算依賴于超級節點,因此應用具有一定的局限性。方群等人基于數據壓縮領域中的行程編碼理論提出一種 RunTrust 動態信任模型[6],以系統收益衡量節點合作成果,以經過壓縮的節點合作記錄作為信任評估依據,既增加了評估依賴的信息量,也保留了時間維度,提高了信任度評估的準確性和動態惡意行為的判別能力,但是該方法在信任數據壓縮存儲技術的研究仍處于探索階段,行程編碼的描述能力也比較有限。胡建理等人提出一種基于節點反饋可信度的分布式 P2P 全局信任模型[7],用于量化和評估節點的可信程度,并給出了模型的數學表述和分布式實現方法。但該方法只考慮到對惡意節點的懲罰措施,致使一個節點作弊后其行為就永遠不再可信。

4 小結

針對現有對等網絡沒有考慮評價節點來源可信度問題,本文提出了一種種基于評價的信任度更新算法,并給出了相關策略。該方法結合評價來源節點的可信度,對服務提供節點的可信度進行更新,同時使用聚類算法對搜索行為進行聚類,避免群體欺騙的可能性。

在未來工作中,需要結合搜索行為的特性,改進聚類算法,進一步提高信任度更新的準確性。另外,在搜索過程中可能會因為某些節點信任度較高而產生超級節點,如何使信息分布的更加均勻以便更好的利用網絡服務。

[1]李勇軍,代亞非.對等網絡信任機制研究.計算機學報,2010,33(3):390-405.

[2]謝曉芹,宋超臣,張志強.一種基于推薦網絡和蟻群算法的服務發現方法.計算機學報,2010,33(11):2093-2103.

[3]S Raychaudhuri,J M Stuart,R B Altman1Principal components analysis to summarize microarray experiments:Application to sporulation time series1In:Proc of the 2002IEEE Symp on Security and Privacy。Washington:IEEE Computer Society Press,2002.

[4]趙文濤,殷建平。一種拒絕服務攻擊的離散概率分布預測模型.計算機研究與發展,2008,45(Suppl1):332-335.

[3]S Raychaudhuri,J M Stuart,R B Altman1Principal components analysis to summarize microarray experiments:Application to sporulation time series1In:Proc of the 2002IEEE Symp on Security and Privacy。Washington:IEEE Computer Society Press,2002.

[4]趙文濤,殷建平.一種拒絕服務攻擊的離散概率分布預測模型.計算機研究與發展,2008,45(Suppl1):332-335.

[5]李景濤,荊一楠,肖曉春.基于相似度加權推薦的 P2P 環境下的信任模型.軟件學報,2007,18(1):157~167.

[6]方群,吉逸等.一種基于行程編碼的 P2P 網絡動態信任模型.軟件學報,2009,20(6):1602-1616.

[7]胡建理,吳泉源,周斌,劉家紅等.一種基于反饋可信度的分布式 P2P 信任模型.軟件學報,2009,20(10):2885-2898.