試論網絡通信系統的風險分析與評估

劉 儉

(北京專利局 北京 100000)

0 引言

隨著網絡信息化的推進與深入,網絡通信系統在各行業中被應用的廣泛性,信息系統的重要性愈顯突出,由于信息系統的重要性、計算機網絡信息的開放性,使網絡通信系統面臨著很多風險,一些惡意的破壞、外部非授權進入個人信息系統、剽竊信息及用戶操作不當,都會對計算機信息安全產生威脅。在這種開放互聯網絡環境下,無論采用何種安全的保護措施,由于信息系統組件本身存在的脆弱性和設計上的缺陷等客觀因素,都會對網絡通信系統造成一定威脅,一旦發生風險事件,對個人、社會及國家的利益都會造成損失,本文通過對于網絡通信技術的風險,和智能化分析方法的評估,對各個領域和各個時段的風險進一部做研究分析。從信息體及其流動的保護角度,深入分析了信息系統資源的分布規律,確定哪些系統資源需要保護,針對這些資源的完整性、機密性和可用性等做探討。

1 網絡通信系統的風險

1.1 信息系統的脆弱性

信息系統的脆弱性和漏洞是產生風險的客觀條件,惡意攻擊和威脅是產生風險的主觀條件,當主觀體和風險的因素不一致時,風險就有很大可能性去破壞信息系統,或讓信息系統處于不穩定、不安全的狀態中。

信息系統的安全隱患來源途徑:

1.1.1 硬件組件

硬件組件的安全隱患多來源于信息系統的設計,主要表現在物理安全方面的問題,由于是固有硬件原因,采用軟件程序處理方法的效果不大,應在管理上強化人工采取彌補措施。因此,在選購硬件和自制硬件時,應盡可能的消除或有效減少這類安全隱患的發生率。

1.1.2 軟件組件

軟件組件的安全隱患主要來源于軟件工程和設計中的問題,在對軟件設計時,不慎的疏忽可能導致安全漏洞的產生,設計時軟件過大過長或是不必要的功能,都可能導致軟件組件的安全脆弱性,軟件設計不按照信息系統安全等級要求操作設計時,導致軟件的安全等級不能達到標準。軟件組件可分為應用平臺軟件、操作平臺軟件和應用業務軟件三種,這三類軟件的組件體系是以層次結構構成。應用平臺軟件劃分處于中間層次,運行的支持和管理應用業務的軟件是在操作平臺支撐下運行。

1.2 通信和網絡協議

在現今網絡通信協議中,由于不能直接與異構網絡連接通信,因此,專用網絡和局域網的通信協議具有一定的封閉性,封閉網絡比開放式的因特網網絡的安全性相對較好,一是將從外部網絡或站點直接攻入系統的可能性降低,但基于協議分析的發現,截獲問題和信息的電磁泄露性問題仍然存在;二是專用網絡自身具有成熟、完善的身份鑒別、權限分割和訪問控制等安全機制。

1.3 信息系統的威脅

威脅是指在阻礙或限制某一使命完成,或降低有效的潛在力量、完成使命的能力及戰略資源的總稱。安全威脅指對系統損害的任何故意行為或為此而營造的環境引起的威脅。

對威脅的產生可分為故意性、偶然性、主動性、被動性進行分類:

1.3.1 故意性威脅

故意性威脅范圍是指,針對于檢測可從使用易行的監視工具隨意的進行,對系統知識進行特別精心策劃的攻擊,一種故意威脅如果得到實現即可認為是一種“攻擊”行為;

1.3.2 偶然性威脅

偶然性威脅是指不帶有任何預謀企圖的威脅行為,偶然性威脅包括操作失誤、軟件出錯和系統故障等;

1.3.3 主動性威脅

主動性威脅是指對系統或涉及到系統中所含信息的各種形式篡改,或對系統的操作或狀態的改變。

1.4 信息系統風險的空間分布

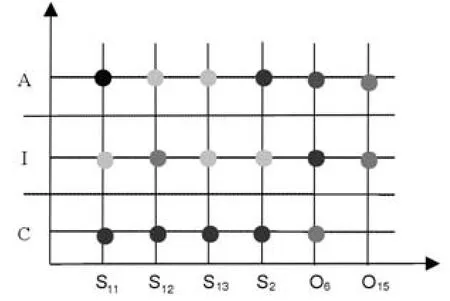

信息系統的風險在不同的區域分布情況也不同,當信息從信源到信宿經過9個區域,由于信息系統風險是其資源及信息系統在達到,其安全特性的要求過程中的不確定性質,為了便于分析系統風險的分布,以信息流劃分的風險中的資源為橫坐標,信息系統及其資源的安全特性為縱坐標,構架信息系統風險分布的坐標系,為描寫和查找風險提供的一種簡便的方法,具體見圖1所示:

圖1 信息系統信源風險點分布示意圖

系統及其資源的可用性、完整性、機密性分別用縱坐標上的A、I、C來表示,橫坐標上的標號是系統分布中對系統資源的定義,圓點表示信息系統資源的風險點。根據信息流向按順序對風險劃分,因此,當信息流反向時,發送方即成為接收方,故信宿的風險點與信息源的風險點分布相同,接收方的局域網系統、人機界面區域及網絡邊界,與發送方的局域網系統、人機界面區域及網絡邊境相同,風險點分布相同是指風險域中風險的分布情況相同,但風險等級與強度值不一定相同。

2 信息系統的風險評估

提出信息系統風險分析和識別方法:

信息系統風險是潛在的安全時間發生的后果和可能性,繼而信息系統的風險構成與安全時間是同等的。安全事件的構成要素為行為、主體、客體、脆弱性作為風險構成。對要素分別進行識別,對要素組合的篩選獲得系統風險的狀況,提供方法指導與理論,不斷的補充完善,使得風險清楚、全面、條理化。

3 結論

本文主要從網絡通信的信息體角度出發,對信息系統的風險做分析與評估,對于大部分指標都具有較強的模糊性,通過引入模糊的綜合評判的方法,采取主客觀等方面進行風險評估,不但可以量化系統風險,還能有效的實現網絡通信的安全風險控制策略,實現對網絡通信系統風險控制的有效性。

[1]金毅,達慶歷,徐南榮.朱進度模糊決策模型及其算法[J].東南大學學報,2013,5(2):33-36.

[2]孟廣均,沈英,王慶利等.信息系統資源管理導論[J].北京科學出版社,2013,3-9.

[3]鐘義信,戴宗坤,羅峰.信息科學管理[J].北京郵電大學出版社,2013,23-24.

[4]GB 17895-1999,計算機信息系統安全保護等級劃分準則[J].北京中國標準出版社,2013-2.