Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊分析及應(yīng)對(duì)技術(shù)研究

譚 彥,厲 萍,盧洪濤,鄧博存

(1.中國(guó)電信股份有限公司廣東研究院 廣州 510630;2.中國(guó)電信股份有限公司廣東分公司 廣州 510081)

1 引言

目前在熱點(diǎn)地區(qū),Wi-Fi是用于無(wú)線(xiàn)上網(wǎng)的主要方式之一,用戶(hù)樂(lè)于使用這種方便而且速度快的上網(wǎng)手段。但是隨著黑客使用釣魚(yú)Wi-Fi攻擊手段有可能盜取用戶(hù)賬號(hào)和密碼的事件見(jiàn)諸報(bào)章,引起了公眾對(duì)使用Wi-Fi過(guò)程中安全性的疑慮。而所謂Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊,是指用戶(hù)接入假冒的“釣魚(yú)”無(wú)線(xiàn)網(wǎng)絡(luò)接入點(diǎn)而遭到攻擊的安全問(wèn)題,這種攻擊方式能夠奏效的原因是利用了Wi-Fi系統(tǒng)協(xié)議架構(gòu)中缺乏用戶(hù)對(duì)接入點(diǎn)(access point,AP)合法性驗(yàn)證的相關(guān)措施而產(chǎn)生的漏洞,本文通過(guò)深入研究分析這種攻擊方式的攻擊原理及過(guò)程,提出3種適合于運(yùn)營(yíng)商應(yīng)用的應(yīng)對(duì)技術(shù)。

2 Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊方式及分析

Wi-Fi釣魚(yú)攻擊者首先會(huì)建立一個(gè)假冒的無(wú)線(xiàn)網(wǎng)絡(luò)接入點(diǎn),誘騙用戶(hù)接入其無(wú)線(xiàn)接入點(diǎn)。但是,一旦用戶(hù)接入了其所建立的無(wú)線(xiàn)網(wǎng)絡(luò),攻擊者就可以對(duì)用戶(hù)使用的系統(tǒng)進(jìn)行掃描、入侵和攻擊,部分用戶(hù)的計(jì)算機(jī)會(huì)被其控制,被控計(jì)算機(jī)可能遭遇密碼泄露、機(jī)密文件被盜取、感染木馬等安全威脅。以下對(duì)該過(guò)程中涉及的技術(shù)問(wèn)題和原理進(jìn)行深入的分析。

2.1 仿冒的無(wú)線(xiàn)網(wǎng)絡(luò)廣播

(1)無(wú)線(xiàn)電波的仿冒

Wi-Fi以無(wú)線(xiàn)電波作為物理傳輸媒介,這種媒介本質(zhì)上就是開(kāi)放且易被利用的。但I(xiàn)EEE 802.11通信協(xié)議的設(shè)計(jì)者并未考慮無(wú)線(xiàn)電波的這種特性,也沒(méi)有納入安全性協(xié)議的考慮,這就使黑客可以在物理層上對(duì)無(wú)線(xiàn)電波進(jìn)行仿冒。

(2)仿冒SSID

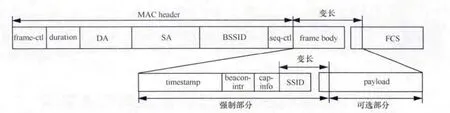

在基礎(chǔ)結(jié)構(gòu)型的Wi-Fi網(wǎng)絡(luò)中,使用SSID(service set identifier)定義不同的網(wǎng)絡(luò)服務(wù),工作站通過(guò)連接不同的SSID獲得特定的無(wú)線(xiàn)網(wǎng)絡(luò)資源。而SSID通過(guò)信標(biāo)(beacon)幀向外廣播來(lái)聲明該網(wǎng)絡(luò)的存在,beacon幀結(jié)構(gòu)如圖1所示。移動(dòng)式工作站獲取到beacon幀中的相關(guān)信息后,才得知哪些無(wú)線(xiàn)網(wǎng)絡(luò)資源可供申請(qǐng)加入。這個(gè)過(guò)程中的問(wèn)題在于設(shè)計(jì)協(xié)議的時(shí)候,沒(méi)有考慮到整個(gè)過(guò)程中幀信息的唯一性,也就是說(shuō),任何其他基礎(chǔ)結(jié)構(gòu)型架構(gòu)的Wi-Fi網(wǎng)絡(luò),都可以使用相同的beacon幀向外廣播相同的SSID,但SSID對(duì)應(yīng)的無(wú)線(xiàn)網(wǎng)絡(luò)資源卻可以是不同的。

2.2 脆弱的無(wú)線(xiàn)認(rèn)證體系

通過(guò)對(duì)無(wú)線(xiàn)認(rèn)證體系的攻擊,攻擊者能夠使合法AP中斷與正常連接的客戶(hù)端的連接,客戶(hù)端無(wú)線(xiàn)網(wǎng)卡在中斷原有連接后,根據(jù)機(jī)制,會(huì)重新選擇接入點(diǎn),這就為攻擊者實(shí)施釣魚(yú)攻擊創(chuàng)造了條件。

圖1 信標(biāo)(beacon)幀結(jié)構(gòu)

(1)IEEE 802.11認(rèn)證體系的脆弱性

由于IEEE 802.11在設(shè)計(jì)之時(shí)僅強(qiáng)調(diào)使用的簡(jiǎn)便性,因此,安全性被置于比較次要的位置,考慮得不夠完善。例如,運(yùn)行在開(kāi)放頻段中,管理和控制報(bào)文都是明文傳輸,沒(méi)有經(jīng)過(guò)加密等。由于該協(xié)議的以上特點(diǎn),它在實(shí)際使用中存在著一系列的安全弱點(diǎn),總結(jié)如下。

·認(rèn)證方式簡(jiǎn)單,存在授權(quán)用戶(hù)可能會(huì)訪(fǎng)問(wèn)到非授權(quán)接入點(diǎn)的弱點(diǎn)。僅采用MAC地址進(jìn)行認(rèn)證,沒(méi)有對(duì)設(shè)備的身份進(jìn)行驗(yàn)證。這樣用戶(hù)極容易連接到非授權(quán)的釣魚(yú)網(wǎng)絡(luò)資源,當(dāng)用戶(hù)接入非授權(quán)的網(wǎng)絡(luò)資源之后,釣魚(yú)攻擊者就可以騙取用戶(hù)的名稱(chēng)和密碼。

·沒(méi)有消息完整性檢驗(yàn),導(dǎo)致重放等弱點(diǎn)。沒(méi)有消息完整性驗(yàn)證,可以修改任何無(wú)線(xiàn)數(shù)據(jù)幀的內(nèi)容,因此導(dǎo)致無(wú)線(xiàn)網(wǎng)絡(luò)中傳輸?shù)膸⒉皇峭耆尚诺摹?/p>

·偽客戶(hù)端,攻擊者的身份難以被確認(rèn),AP受到攻擊后容易中斷服務(wù)。攻擊方式可以是IEEE 802.11物理層的攻擊,也可以是鏈路層的攻擊,導(dǎo)致其他客戶(hù)端的服務(wù)被中斷。

(2)TCP/IP體系的脆弱性

由于TCP/IP本身的脆弱性,釣魚(yú)攻擊者在誘導(dǎo)客戶(hù)端連接上仿冒的無(wú)線(xiàn)接入點(diǎn)后,進(jìn)一步使用ARP攻擊結(jié)合DHCP攻擊的方法接管客戶(hù)端的會(huì)話(huà),這樣就為釣魚(yú)攻擊者下一步的對(duì)流量進(jìn)行分析引導(dǎo)創(chuàng)造了條件,達(dá)到誘騙的目的。

·ARP的脆弱性:ARP簡(jiǎn)單易用,但是卻沒(méi)有任何安全機(jī)制,攻擊者可以發(fā)送偽造ARP報(bào)文對(duì)網(wǎng)絡(luò)進(jìn)行攻擊,欺騙網(wǎng)絡(luò)中的主機(jī)或者網(wǎng)關(guān),達(dá)到控制流量走向的目的。Wi-Fi釣魚(yú)攻擊主要使用到的ARP攻擊方式有仿冒網(wǎng)關(guān)攻擊、仿冒用戶(hù)攻擊、泛洪攻擊等。

·DHCP的脆弱性:由于DHCP在設(shè)計(jì)時(shí)并沒(méi)有過(guò)多地考慮安全性的問(wèn)題,特別是沒(méi)有考慮服務(wù)器與客戶(hù)端之間雙向認(rèn)證的問(wèn)題,這直接導(dǎo)致在進(jìn)行DHCP交互時(shí),雖然服務(wù)器可以通過(guò)客戶(hù)機(jī)MAC地址實(shí)現(xiàn)很有限的認(rèn)證,但客戶(hù)機(jī)卻無(wú)法實(shí)現(xiàn)對(duì)服務(wù)器的認(rèn)證。

正是基于這個(gè)協(xié)議設(shè)計(jì)的缺陷,釣魚(yú)攻擊者可以利用偽造的DHCP服務(wù)器,與合法用戶(hù)進(jìn)行DHCP交互,從而為其提供錯(cuò)誤的配置信息,為后續(xù)的攻擊奠定基礎(chǔ)。具體來(lái)講,當(dāng)一個(gè)局域網(wǎng)中出現(xiàn)多臺(tái)DHCP服務(wù)器時(shí),客戶(hù)端會(huì)根據(jù)不同服務(wù)器發(fā)出的DHCP offer報(bào)文到達(dá)的先后順序決定所選中的服務(wù)器,這時(shí),若釣魚(yú)攻擊者搶先在合法的服務(wù)器發(fā)出報(bào)文前發(fā)送DHCP offer報(bào)文給客戶(hù)端,客戶(hù)端就會(huì)選擇使用仿冒的DHCP服務(wù)器提供的IP地址。進(jìn)一步地,利用偽造的DHCP服務(wù)器實(shí)現(xiàn)對(duì)原有服務(wù)器的搶占式拒絕服務(wù),并向客戶(hù)機(jī)提供偽造的網(wǎng)關(guān)與DNS服務(wù)器IP地址,從而可以誘使用戶(hù)連接上釣魚(yú)網(wǎng)站,實(shí)現(xiàn)盜取用戶(hù)信息的目的。

(3)Portal認(rèn)證體系的脆弱性

由于用戶(hù)在進(jìn)行認(rèn)證時(shí),沒(méi)有對(duì)Portal的合法性進(jìn)行驗(yàn)證的手段,因此,釣魚(yú)攻擊者可以搭建仿冒的Portal頁(yè)面,誘惑用戶(hù)進(jìn)行連接,從而實(shí)施中間人攻擊。中間人攻擊通過(guò)接管用戶(hù)與服務(wù)器之間的會(huì)話(huà)對(duì)用戶(hù)通信進(jìn)行欺騙。攻擊者一般首先通過(guò)控制運(yùn)營(yíng)商的網(wǎng)絡(luò)設(shè)備又或者通過(guò)ARP欺騙或IP欺騙的方式接管會(huì)話(huà),引導(dǎo)用戶(hù)訪(fǎng)問(wèn)仿冒的Portal頁(yè)面,從而使用戶(hù)誤以為自己正與合法的服務(wù)器進(jìn)行通信。

2.3 易被解碼的明文數(shù)據(jù)傳輸

如果用戶(hù)通過(guò)釣魚(yú)Wi-Fi網(wǎng)絡(luò)進(jìn)行數(shù)據(jù)的傳遞和交換時(shí),就會(huì)產(chǎn)生其報(bào)文被攻擊者進(jìn)行解碼的風(fēng)險(xiǎn),具體來(lái)講可能造成的安全威脅主要如下。

·竊聽(tīng)、破譯傳輸信息:客戶(hù)如果使用未經(jīng)加密的Wi-Fi網(wǎng)絡(luò)進(jìn)行重要數(shù)據(jù)和報(bào)文的傳遞,攻擊者能夠通過(guò)偵聽(tīng)等方式,獲取傳輸?shù)男畔?nèi)容,造成信息泄漏或癱瘓。

·重放攻擊:即使攻擊者無(wú)法破譯報(bào)文內(nèi)容,也無(wú)法對(duì)報(bào)文進(jìn)行篡改或刪減,但也可以通過(guò)重新發(fā)送收到的數(shù)據(jù)分組的方式,進(jìn)行重放攻擊。

3 應(yīng)對(duì)技術(shù)研究

根據(jù)以上分析總結(jié)得出,無(wú)線(xiàn)釣魚(yú)網(wǎng)絡(luò)攻擊利用的是無(wú)線(xiàn)空口的脆弱性、加密認(rèn)證體系的脆弱性和TCP/IP網(wǎng)絡(luò)的脆弱性等。根據(jù)不同的脆弱性特點(diǎn),應(yīng)對(duì)的技術(shù)主要有3種,分別是無(wú)線(xiàn)環(huán)境的幀監(jiān)測(cè)方法、三元架構(gòu)的雙向鑒別方法和網(wǎng)絡(luò)指紋識(shí)別技術(shù)。以上3種技術(shù),其針對(duì)的脆弱性不同,使其適用的場(chǎng)景各有不同,具體的說(shuō)明如下。

3.1 無(wú)線(xiàn)環(huán)境的幀監(jiān)測(cè)方法

檢查空口明文傳輸?shù)臒o(wú)線(xiàn)管理幀,提取其中惡意攻擊的或偽裝的無(wú)線(xiàn)管理幀的特征信息,將特征信息與預(yù)置的規(guī)則進(jìn)行比對(duì),是無(wú)線(xiàn)環(huán)境的幀監(jiān)測(cè)方法基本技術(shù)原理。該方法針對(duì)無(wú)線(xiàn)空口數(shù)據(jù)幀傳輸?shù)拇嗳跣裕ㄟ^(guò)識(shí)別無(wú)線(xiàn)幀的合法性,發(fā)現(xiàn)仿冒的無(wú)線(xiàn)信號(hào)。

無(wú)線(xiàn)環(huán)境的幀監(jiān)測(cè)方法通過(guò)在Wi-Fi熱點(diǎn)網(wǎng)絡(luò)場(chǎng)景中部署無(wú)線(xiàn)檢測(cè)設(shè)備,對(duì)無(wú)線(xiàn)網(wǎng)絡(luò)環(huán)境中的各種Wi-Fi接入點(diǎn)設(shè)備空中傳播的無(wú)線(xiàn)管理幀進(jìn)行檢測(cè),以確定Wi-Fi網(wǎng)絡(luò)中是否存在釣魚(yú)網(wǎng)絡(luò),Wi-Fi無(wú)線(xiàn)檢測(cè)設(shè)備的無(wú)線(xiàn)幀監(jiān)測(cè)功能一般包括3個(gè)主要的部分:設(shè)備檢測(cè)、策略管理、釣魚(yú)設(shè)備識(shí)別。

·設(shè)備檢測(cè):可疑設(shè)備檢測(cè)首先通過(guò)監(jiān)聽(tīng)周?chē)臒o(wú)線(xiàn)信號(hào)和報(bào)文,提取信號(hào)和報(bào)文的特征信息并最終創(chuàng)建無(wú)線(xiàn)環(huán)境中其他設(shè)備的信息摘要。實(shí)際部署時(shí),可以把AP設(shè)定工作在檢測(cè)模式以滿(mǎn)足檢測(cè)的需求。

·策略管理:定義了確定釣魚(yú)設(shè)備的相關(guān)規(guī)則組合,可疑AP設(shè)備的信息摘要需要與具體的判斷策略進(jìn)行逐一匹配。

·釣魚(yú)設(shè)備識(shí)別:是整個(gè)無(wú)線(xiàn)環(huán)境設(shè)備幀監(jiān)測(cè)方法的核心,會(huì)根據(jù)釣魚(yú)設(shè)備識(shí)別策略中規(guī)則的匹配結(jié)果,最終確定哪些設(shè)備為釣魚(yú)設(shè)備。

在實(shí)際應(yīng)用時(shí),對(duì)釣魚(yú)網(wǎng)絡(luò)的檢測(cè)過(guò)程如下:

(1)檢測(cè)設(shè)備,通過(guò)對(duì)接收到的信號(hào)和IEEE 802.11無(wú)線(xiàn)幀進(jìn)行分析,創(chuàng)建被檢測(cè)到的設(shè)備摘要信息;

(2)釣魚(yú)設(shè)備識(shí)別模塊根據(jù)配置的策略,判斷被檢測(cè)到的設(shè)備是否為釣魚(yú)設(shè)備;

(3)如果設(shè)備確定為釣魚(yú)設(shè)備時(shí),系統(tǒng)會(huì)產(chǎn)生相應(yīng)的日志信息和trap信息;

(4)如果啟動(dòng)了釣魚(yú)設(shè)備抑制功能,則系統(tǒng)將啟動(dòng)對(duì)被檢測(cè)到的釣魚(yú)設(shè)備的抑制處理。

3.2 三元架構(gòu)的雙向鑒別方法

WAPI標(biāo)準(zhǔn)提出采用三元架構(gòu)的雙向鑒別方法實(shí)現(xiàn)鑒別AP設(shè)備的身份,從而確保無(wú)線(xiàn)客戶(hù)端所連接的AP的合法性。該方法主要針對(duì)無(wú)線(xiàn)加密認(rèn)證體系中,對(duì)AP設(shè)備身份沒(méi)有進(jìn)行鑒別認(rèn)證的脆弱性,采用證書(shū)技術(shù),使客戶(hù)端和AP之間能夠相互鑒別其合法身份,從而避免連接上釣魚(yú)AP。另外,在客戶(hù)端連接上合法AP之后,還能通過(guò)WAPI加密技術(shù)為用戶(hù)傳輸?shù)臄?shù)據(jù)進(jìn)行加密,防止無(wú)線(xiàn)嗅探。

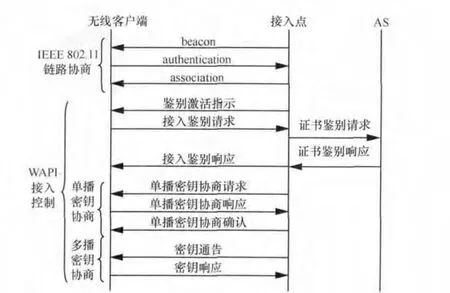

WAPI鑒別協(xié)議交互過(guò)程如圖2所示。在WAPI安全體制下,無(wú)線(xiàn)客戶(hù)端和接入點(diǎn)AP二者處于對(duì)等地位,二者均具有用于驗(yàn)證使用的獨(dú)立身份憑證,當(dāng)需要確認(rèn)對(duì)方身份的合法性時(shí),二者可在公信的第三方AS控制下相互鑒別:接入點(diǎn)AP可以通過(guò)AS證書(shū)鑒別響應(yīng)驗(yàn)證無(wú)線(xiàn)客戶(hù)端的合法性,無(wú)線(xiàn)客戶(hù)端同樣也可以通過(guò)AS驗(yàn)證接入點(diǎn)AP設(shè)備的合法性。雙向鑒別既可防止未經(jīng)授權(quán)的無(wú)線(xiàn)客戶(hù)端接入Wi-Fi網(wǎng)絡(luò),同時(shí)也可防止假冒的AP設(shè)備提供非法的接入服務(wù)。

圖2 WAPI鑒別協(xié)議交互過(guò)程

在WAPI中使用數(shù)字證書(shū)作為用戶(hù)身份憑證,在鑒別過(guò)程中采用橢圓曲線(xiàn)簽名算法,并使用安全的消息雜湊算法保障消息的完整性,攻擊者難以對(duì)鑒別信息進(jìn)行修改和偽造,安全強(qiáng)度高。

3.3 網(wǎng)絡(luò)指紋識(shí)別技術(shù)

網(wǎng)絡(luò)指紋識(shí)別技術(shù)以驗(yàn)證運(yùn)營(yíng)商無(wú)線(xiàn)網(wǎng)絡(luò)系統(tǒng)的指紋作為驗(yàn)證AP身份的主要手段,用戶(hù)可以通過(guò)內(nèi)置運(yùn)營(yíng)商無(wú)線(xiàn)網(wǎng)絡(luò)指紋數(shù)據(jù)庫(kù)或查詢(xún)運(yùn)營(yíng)商提供的在線(xiàn)指紋數(shù)據(jù)庫(kù)獲得鑒別結(jié)果。該方法主要針對(duì)TCP/IP網(wǎng)絡(luò)中,對(duì)DHCP、ARP、Web等服務(wù)的脆弱性,采用指紋識(shí)別的方法快速對(duì)Wi-Fi涉及的后臺(tái)系統(tǒng)進(jìn)行鑒別,以確保用戶(hù)認(rèn)證過(guò)程中所涉及的系統(tǒng)服務(wù)的合法性。

運(yùn)營(yíng)商的無(wú)線(xiàn)網(wǎng)絡(luò)指紋包括運(yùn)營(yíng)商無(wú)線(xiàn)接入點(diǎn)的服務(wù)標(biāo)識(shí)、動(dòng)態(tài)獲取的IP地址、Portal的URL地址等運(yùn)營(yíng)商網(wǎng)絡(luò)的專(zhuān)有信息,可以通過(guò)收集運(yùn)營(yíng)商網(wǎng)絡(luò)中的所有設(shè)備信息建立指紋數(shù)據(jù)庫(kù)。

網(wǎng)絡(luò)指紋驗(yàn)證過(guò)程是一項(xiàng)較為復(fù)雜安全控制過(guò)程,它的流程大約分為以下3個(gè)步驟:

(1)運(yùn)營(yíng)商建立所運(yùn)營(yíng)網(wǎng)絡(luò)的無(wú)線(xiàn)網(wǎng)絡(luò)指紋庫(kù);

(2)客戶(hù)端驗(yàn)證離線(xiàn)指紋庫(kù)對(duì)無(wú)線(xiàn)接入點(diǎn)進(jìn)行快速鑒別;

(3)無(wú)法鑒別的無(wú)線(xiàn)接入點(diǎn)通過(guò)在線(xiàn)指紋庫(kù)獲得鑒別結(jié)果。

網(wǎng)絡(luò)指紋驗(yàn)證技術(shù)結(jié)合了SSL傳輸加密、網(wǎng)絡(luò)指紋庫(kù)、數(shù)據(jù)加密、指紋識(shí)別以及未來(lái)可拓展至的專(zhuān)門(mén)的安全芯片等安全技術(shù)控制來(lái)確保驗(yàn)證過(guò)程的安全可靠,主要有以下幾個(gè)方面:

·在進(jìn)行指紋比對(duì)時(shí),需同時(shí)采取對(duì)客戶(hù)端進(jìn)行雙向身份驗(yàn)證、對(duì)指紋特征碼限定時(shí)效范圍、生成憑據(jù)以標(biāo)志用戶(hù)身份等措施實(shí)現(xiàn)驗(yàn)證過(guò)程的可靠性,從而消除欺騙客戶(hù)端、服務(wù)器端的安全隱患;

·通過(guò)特定算法得到指紋特征碼并融入時(shí)間戳加密技術(shù),使得特征比對(duì)信息在短時(shí)間內(nèi)一次性有效,驗(yàn)證完畢則無(wú)效,避免受到重放攻擊;

·生成特定的憑據(jù)以標(biāo)志用戶(hù)身份,這樣假如在用戶(hù)驗(yàn)證的同一時(shí)刻,黑客拿到指紋,但是黑客端電腦沒(méi)有憑據(jù)則認(rèn)證也無(wú)效,避免了黑客對(duì)服務(wù)端發(fā)起拒絕式攻擊而使驗(yàn)證過(guò)程無(wú)效。

3.4 3種技術(shù)方法的對(duì)比

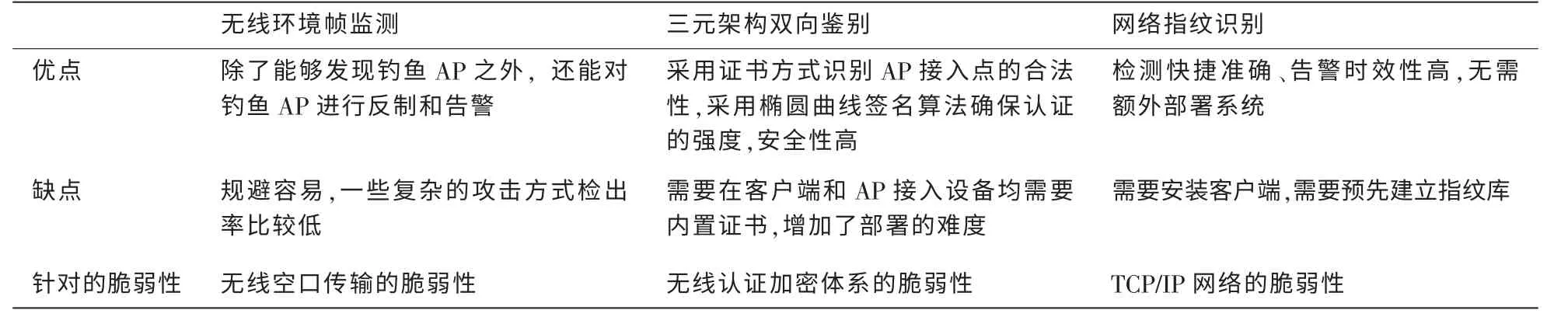

通過(guò)對(duì)3種應(yīng)對(duì)方法原理和應(yīng)用方案的分析介紹,可見(jiàn)其各有優(yōu)缺點(diǎn)而且針對(duì)的脆弱性都有所區(qū)別,在實(shí)際應(yīng)用中應(yīng)結(jié)合實(shí)際情況進(jìn)行考慮。3種方案的對(duì)比見(jiàn)表1。

4 結(jié)束語(yǔ)

Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊方式是一種混合了多種協(xié)議漏洞的比較復(fù)雜的攻擊方式,實(shí)際場(chǎng)景下比較難防御,能夠產(chǎn)生用戶(hù)信息泄露、系統(tǒng)入侵、網(wǎng)絡(luò)終止服務(wù)等安全風(fēng)險(xiǎn),當(dāng)中涉及的工具經(jīng)過(guò)修改甚至可以用于對(duì)3G、LTE網(wǎng)絡(luò)的攻擊,危害性巨大。總括而言,Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊之所以難以防御,是由于IEEE 802.11、TCP/IP自設(shè)計(jì)之初所存在的容易仿冒、缺乏身份驗(yàn)證等弱點(diǎn),要求實(shí)際應(yīng)用防御的方案有很高的要求,必須綜合考慮到各種協(xié)議的特點(diǎn)。本文從深入研究Wi-Fi無(wú)線(xiàn)釣魚(yú)攻擊的原理和過(guò)程出發(fā),提出了3種應(yīng)對(duì)的技術(shù)解決方法,并對(duì)其優(yōu)缺點(diǎn)、針對(duì)的脆弱性方面進(jìn)行了對(duì)比分析,各種方法適用于安全需求不同的場(chǎng)景,在實(shí)際應(yīng)用中應(yīng)結(jié)合實(shí)際情況進(jìn)行綜合考慮。因此,面對(duì)無(wú)線(xiàn)釣魚(yú)網(wǎng)絡(luò)威脅,一方面除了根據(jù)實(shí)際需要綜合使用多種防御方法外,關(guān)鍵之處還是需要多進(jìn)行安全意識(shí)宣傳,以提高用戶(hù)使用無(wú)線(xiàn)網(wǎng)絡(luò)的安全意識(shí),勸導(dǎo)用戶(hù)盡量不要使用可疑的無(wú)線(xiàn)網(wǎng)絡(luò)。

表1 應(yīng)對(duì)無(wú)線(xiàn)釣魚(yú)網(wǎng)絡(luò)攻擊的解決方法對(duì)比

1 譚彥,周俊.運(yùn)營(yíng)級(jí)Wi-Fi網(wǎng)絡(luò)安全策略.電信技術(shù),2011(11):14~17

2 高峰,高澤華,文柳等.無(wú)線(xiàn)城市電信級(jí)Wi-Fi網(wǎng)絡(luò)建設(shè)與運(yùn)營(yíng).北京:人民郵電出版社,2011

3 湯彥丹.構(gòu)建基于有線(xiàn)寬帶網(wǎng)的運(yùn)營(yíng)級(jí)WLAN網(wǎng)絡(luò).通信技術(shù),2008(8):132~134

4 GB15629.11-2003無(wú)線(xiàn)局域網(wǎng)媒體訪(fǎng)問(wèn)控制和物理層規(guī)范,2003