校園網接入層安全策略研究

申繼年 李毅治 邢雪梅

中國藥科大學現代教育技術中心 江蘇 210009

0 前言

本文將介紹校園網的接入層的相關技術策略,從而構建一個安全高效的網絡,不但要讓用戶方便易用,還要讓校園網管理者能夠有效管理,從接入層解決校園網的安全隱患。

1 IP地址的分配與管理

1.1 全網DHCP動態分配IP

在計算機數量眾多并且劃分多個子網的網絡中,DHCP服務的優勢更加明顯,其優點如下:

(1) 減小輸入錯誤的可能;

(2) 避免IP沖突;

(3) 減小管理員的工作量;

(4) 當網絡更改IP地址段時,不需要重新配置每臺計算機的IP;

(5) 計算機移動到其它子網不必重新配置IP。

1.2 DHCP服務所帶來新問題

隨著DHCP服務的廣泛應用,也給網絡管理帶來一些新的問題,具體表現在:

(1) 私自架設非法的DHCP服務器

由于DHCP報文在客戶端和服務器的交互過程中并沒有認證機制,如果網絡中存在非法DHCP服務器,管理員將無法保證客戶端從管理員指定的DHCP服務器獲取合法地址,客戶機有可能從非法DHCP服務器獲得IP地址等配置信息,導致網絡地址分配混亂。

(2) 私自指定IP地址

在部署DHCP服務的子網中,如果出現用戶私自設置IP地址,將有可能造成網絡地址沖突,影響IP地址的正常分配。

(3) 為特定主機分配固定IP

校園網中有些主機由于要提供服務,需要固定IP地址,比如服務器,這就需要在DHCP服務器和接入交換機上構建一個IP和MAC綁定的跨網DHCP強制分配機制。

通過以上分析,必須采取有效措施來應對上述三個問題。我們利用接入交換機的DHCP-Snooping功能屏蔽非法DHCP 服務器、過濾非法DHCP報文、防止用戶私設IP,還可以為用戶指定固定的IP地址,可以有效解決非法DHCP服務器擾亂用戶網絡和防止私設IP用戶使用網絡。

2 DHCP防護

2.1 DHCP-Snooping技術簡介

DHCP-Snooping 技術就像是在非信任端口的主機和DHCP服務器之間安裝了一道防火墻,通過DHCP Snooping來區分連接到終端客戶的非信任端口和連接到DHCP 服務器或者其他交換機的信任端口。

DHCP-Snooping具有屏蔽非法DHCP 服務器和過濾非法DHCP報文的功能,解決了DHCP Client和DHCP Server之間DHCP報文交互的安全問題。DHCP-Snooping簡稱DHCP偵聽,接入交換啟動DHCP-Snooping功能后可實現對DHCP Client和DHCP Server之間DHCP交互報文的窺探。通過窺探,DHCP-Snooping記錄合法DHCP用戶的信息(IP、MAC、所屬VLAN、端口、租約時間等),形成DHCP-Snooping數據庫。借助DHCP偵聽功能,通過只允許來自面對不可信用戶的端口的DHCP請求(而非響應),進而阻止DHCP欺騙。

2.2 防止私設DHCP

(1) 打開DHCP-Snooping 全局開關

configure terminal

ip dhcp snooping

end

(2) DHCP服務器與DHCP 客戶端不在同一子網時,需要打開DHCP中繼功能,并配置DHCP 服務器地址

configure terminal

service dhcp

ip helper-address 192.168.1.100

end

(3) 將連接合法DHCP 服務器的端口配置為信任口,連接用戶的端口默認為非信任口

configure terminal

interface gig 1/1

ip dhcp snooping trust

end

2.3 防止私設靜態IP

為了防止私設IP 地址的用戶使用網絡,需要打開接口上的地址綁定開關,通過硬件對非法 IP 報文進行過濾

configure terminal

interface range fastethernet 0/1-24

ip dhcp snooping address-bind

end

2.4 為用戶指定固定IP

對于需要使用靜態IP 地址的用戶,可以通過添加靜態綁定實現(假設一臺服務器需要使用靜態IP 地址,其MAC為:00d0.fa88.5687;VLAN 號為:1;IP 為:192.168.11.3;端口為:2)。

configure terminal

ip dhcp snooping binding 00d0.fa88.5687 vlan 1 ip 192.168.11.3 interface fastethernet 0/2

end

3 ARP欺騙

3.1 ARP欺騙原理

ARP協議(Address Resolution Protocol)的基本功能就是通過目標設備的IP地址,查詢目標設備的MAC地址,以保證通信的進行。ARP協議是簡單的報文交互而沒有認證機制的,基于ARP協議的這一工作特性,任何人通過向計算機或者網絡設備發送虛假的ARP報文便可達到ARP欺騙的目的。

當前校園網大都采用VLAN技術,多臺主機同處于一個VLAN,致使ARP病毒冒充主機欺騙網關或冒充網關欺騙主機,造成的危害較大。針對這一問題,采用DHCP-Snooping+ ARP-Check方案可以有效攔截非法的ARP報文,抵御ARP欺騙,保證網絡的暢通。

3.2 防御APR欺騙

ARP-Check通過硬件過濾ARP欺騙報文,保證送到CPU的ARP報文都是合法的,有效降低了CPU 的負荷。DHCPSnooping功能在將DHCP-Snooping 數據庫用戶信息添加到IP報文硬件過濾表時,同時添加到ARP報文硬件過濾表。ARP-Check根據ARP報文硬件過濾表對ARP欺騙報文進行過濾。

DHCP-Snooping + ARP-Check方案同樣也部署于接入層交換機。

(1) 網關欺騙

在各端口上綁定正確的網關,防止針對網關的ARP欺騙。

configure terminal

interface rang fastEthernet 0/1-24

Anti-ARP-Spoofing ip 192.168.200.1

(2) 主機欺騙

ARP-Check 應用于端口模式下,需要對該端口上收到的ARP 欺騙報文進行硬件過濾時,在該端口上啟用ARP-Check功能,進行端口的ARP校驗,比如需要在端口1 和端口2 上啟用該功能。

configure terminal

interface range fastethernet 0/1-24

port-security arp-check

port-security arp-check cpu

end

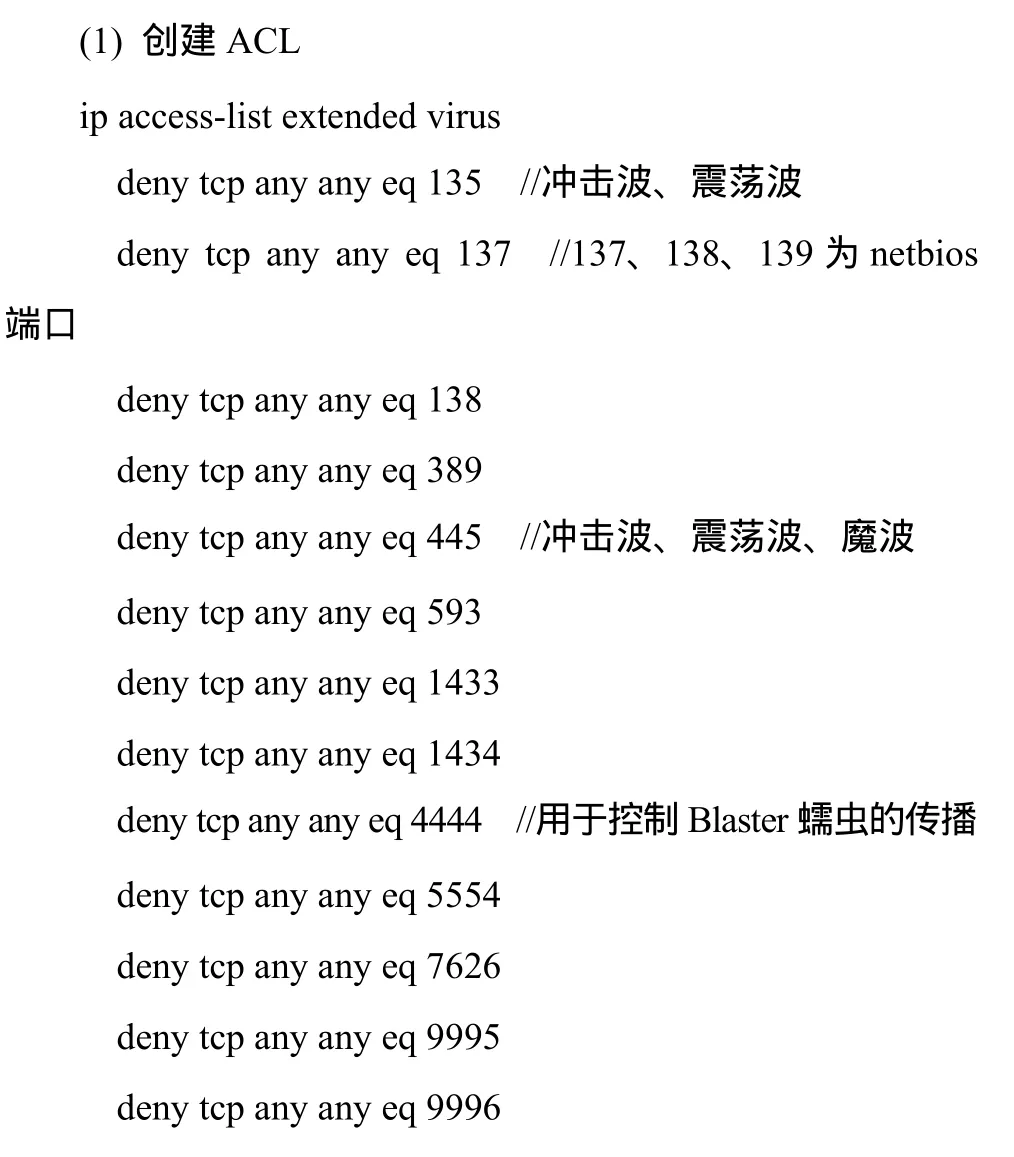

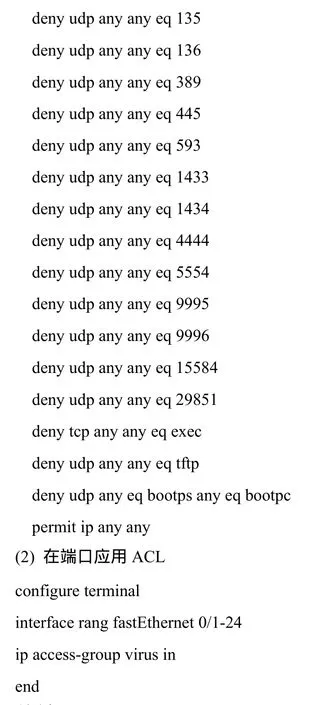

4 ACL—病毒防護

4.1 來自接入層的網絡威脅

與其它園區網相比,校園網由于其客戶群體的特殊性,安全問題也存在顯著特點。校園網中學生群體占絕大比重,學生好奇心強,電腦水平高,應用也比較復雜,所以來自校園網內部的威脅比較多。例如:有些學生由于好奇心的驅動會主動的在校園網內部試驗各種掃描軟件、攻擊軟件、木馬或病毒;由于其應用復雜,被動感染木馬和病毒的比例也相當高。這些都給校園網帶來了巨大的安全隱患。為了防止這種攻擊和病毒蔓延到整個校園網,最好的解決方法就是利用ACL將來自攻擊者的端口掃描和惡意數據流阻擋在接入層。

4.2 ACL部署

木馬、病毒等網絡攻擊都是利用一些特殊的端口進行的。所以,利用ACL限制這些特殊口訪問,可以很大程度上保證安全性。

ACL查找是在硬件中完成的,所以,當實現基于ACL的安全性時,轉發性能不會受到影響。針對第二層接口的基于端口的ACL,允許在每個交換機端口上應用安全性策略。

5 總結

本文根據校園網的實際情況,針對IP地址的管理、DHCP防護、ARP欺騙以及病毒與攻擊等主要問題,提出了在接入層的安全解決方案。通過實際測試表明,部署在接入層的安全策略可以有效的解決以上主要問題,從而為校園網絡提供了一個安全有效的網絡管理模式。